- Najbardziej bezpieczne tworzenie kopii zapasowych i najszybsze odzyskiwanie danychWzmocnij odporność danych przedsiębiorstwa dzięki najbezpieczniejszemu tworzeniu kopii zapasowych i najszybszemu odzyskiwaniu danych w środowiskach wielozakładowych, wielogeneracyjnych i przemysłowych.

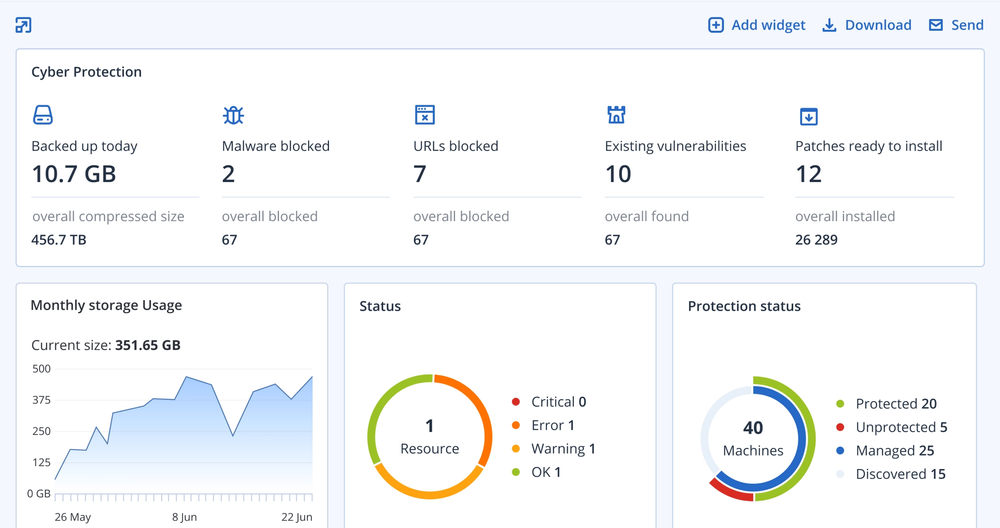

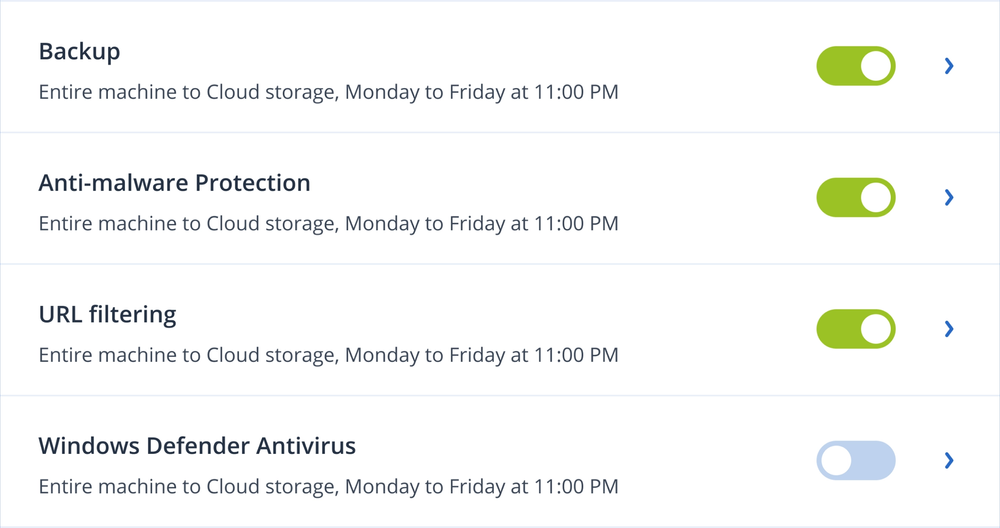

- Ochrona przed cyberzagrożeniami AI i MLProaktywnie chroń swoje dane, aplikacje, systemy i kopie zapasowe przed zaawansowanymi cyberatakami, w tym oprogramowaniem ransomware i innymi formami złośliwego oprogramowania.

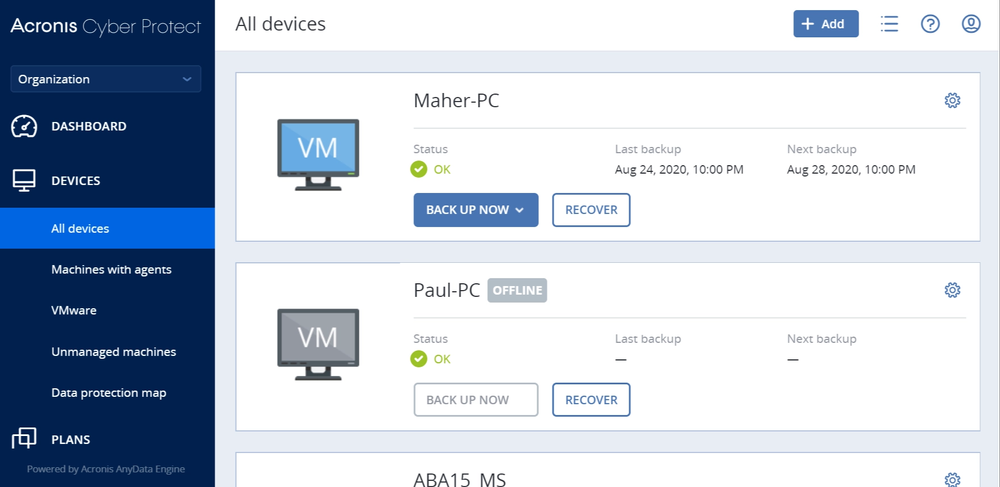

- Monitorowanie i zarządzanie urządzeniami końcowymiUsprawnij ochronę urządzeń końcowych ze zintegrowanym i automatycznym filtrowaniem URL, ocenami podatności na zagrożenia, zarządzania poprawkami i nie tylko.

Zabezpiecz firmę przed cyberzagrożeniami dzięki funkcji One-Click Recovery

Dostarczaj łatwią, wydajną i bezpieczną cyberochronę jako usługę

Zaawansowana cyberodporność dla każdego urządzenia końcowego w dowolnej lokalizacji - idealna dla środowisk pracy w wielu lokalizacjach, mobilnych i zdalnych.

- Ciągłość biznesowa z odzyskiwaniem danych po awarii w chmurze

- Kopie zapasowe z chmury do chmury dla danych na Microsoft 365

- Proaktywne wykrywaj złośliwe oprogramowanie, w tym ransomware

Zabezpieczenie wielozakładowych i przemysłowych systemów IT przed złożonością IT, rosnącymi kosztami i przestojami.

- ProaktywnaOceny podatności, zarządzanie poprawkami i usuwanie złośliwego oprogramowania z kopii zapasowych.

- AktywnaCiągła ochrona danych, oparta na sztucznej inteligencji i uczeniu maszynowym ochrona w czasie rzeczywistym przed złośliwym oprogramowaniem, w tym ransomware i zagrożeniami typu zero-day.

- ReaktywnaSzybkie odzyskiwanie danych, zintegrowane odzyskiwanie po awarii, One Click Recovery, w tym odzyskiwanie bez systemu operacyjnego.

Zobacz AcronisCyber Protect w akcji

Odkryj, w jaki sposób Cyber Protect przyspiesza odzyskiwanie danych, zabezpiecza kopie zapasowe, obniża całkowity koszt posiadania i wzmacnia wielooddziałowe systemy informatyczne i przemysłowe przed nowoczesnymi zagrożeniami cybernetycznymi.

Pełna ochrona IT dla przedsiębiorstw wielozakładowych i przemysłu

Pozwól użytkownikom kierować odzyskiwaniem danych

Eliminuje przestoje w procesach IT, oszczędza czas i pieniądze, umożliwiając użytkownikom odzyskiwanie danych.Chroń się przed zagrożeniami cybernetycznymi dzięki sztucznej inteligencji, uczeniu maszynowemu i systemowi niezmienności danych

Proaktywnie chroni dane, aplikacje, systemy i kopie zapasowe przed zaawansowanymi cyberatakami, w tym oprogramowaniem ransomware i innymi formami złośliwego oprogramowania, oraz zagrożeniami typu zero-day.Znacznie zmniejsz całkowity koszt utrzymania

Wsparcie dla ponad 20 rodzajów platform, w tym lokalnych, chmurowych i SaaS, a także obsługa wielu generacji systemów operacyjnych umożliwia konsolidację dostawców przy jednoczesnym zapewnieniu pełnej ochrony.Szybkie odzyskiwanie sprzętu przemysłowego

Minimalizuje kosztowne przestoje na zautomatyzowanych halach fabrycznych, w operacjach naftowo-gazowych, w farmacji i środowiskach odizolowanych, dzięki szybkiemu lokalnemu odzyskiwaniu OT, ICS i naukowego sprzętu testującego.Uprość zarządzanie

Zapewnia ujednolicony widok tworzenia kopii zapasowych i odzyskiwania danych ze scentralizowanym zarządzaniem i lokalną autonomią. Charakteryzuje się płynną integracją z istniejącymi narzędziami innych firm i szeroką, obsługą wielu generacji systemów operacyjnych.Ciągła ochrona danych

Zabezpiecz nowe dane w momencie ich powstawania. Agent Acronis monitoruje każdą zmianę dokonaną w zdefiniowanych aplikacjach i nieustannie tworzy kopie zapasowe, aby ostatnie zmiany nie zostały utracone w przypadku konieczności ponownego wykonania obrazu komputera.Odzyskuj dane z dowolnego komputera, niezależnie od jego wieku i funkcji

Zapewnia szybkie i niezawodne odzyskiwanie nawet najstarszych systemów, w tym odzyskiwanie na komputer bez systemu operacyjnego na nowy sprzęt.Suwerenność danych podstawowych

Wybierz przechowywanie danych we własnym zakresie lub skorzystaj z 54 centrów danych na całym świecie – Acronis Hosted, Google Cloud i Microsoft Azure.Chroń pracowników pracujących zdalnie

Umożliwia samodzielne odzyskiwanie komputerów – w zdalnych lokalizacjach i biurach domowych – co skutkuje znacznie szybszym wznowieniem działania, bez interwencji działu IT.

Sprawdzona w branży ochrona danych

- 100% wskaźnik wykrywaniaW teście certyfikacyjnym VB100 Acronis wykrył 100% złośliwego oprogramowania i wygenerował 0% fałszywych alarmów.

- 0% fałszywych powiadomieńW teście AV-Comparatives Acronis był jednym z zaledwie czterech rozwiązań, które nie wygenerowały fałszywych powiadomień.

- 100% wysokiej wydajnościWe wszystkich ośmiu kategoriach wydajności AV-TEST Acronis uzyskał ocenę wydajności „Bardzo szybki” lub „Szybki”.

Acronis Cyber Protect Enterprise

Chroń swoje dane przed wszystkimi zagrożeniami

Ochroń więcej zasobów na większej liczbie platform

Physical

Applications

- Microsoft Exchange

- Microsoft SQL Server

- Microsoft SharePoint

- Microsoft Active Directory

- Oracle Database

Virtual

- VMware vSphere

- Microsoft Hyper-V

- Citrix XenServer

- Red Hat Virtualization

- Linux KVM

- Oracle VM Server

Endpoints

- Windows PC

- Mac

Potrzebujesz pomocy?

Często zadawane pytania

Dlaczego Cyber Protect jest wyjątkowo odpowiedni do ochrony przemysłowego IT?

Acronis Cyber Protect v16 zapewnia szybkie odzyskiwanie danych z dowolnego systemu komputerowego, niezależnie od jego wieku i funkcji, co ma kluczowe znaczenie dla zminimalizowania zakłóceń operacyjnych. W wyjątkowy sposób zapewnia:

• Odzyskiwanie danych z dowolnego komputera, niezależnie od jego wieku i funkcji: Możliwość odzyskania dowolnego systemu, starego lub nowego, v16 zapewnia niezawodne i szybkie odzyskiwanie danych. Obejmuje to przywracanie komputera bez systemu operacyjnego na nowy sprzęt, co ma zasadnicze znaczenie dla utrzymania ciągłości ze starzejącymi się starszymi systemami.

• Odzyskiwanie danych przez użytkownika: Dzięki odzyskiwaniu jednym kliknięciem personel nietechniczny może łatwo zainicjować procesy odzyskiwania, skutecznie decentralizując obciążenie działu IT i przyspieszając powrót do pracy po incydencie.

• Odzyskiwanie specyficzne dla branży: Acronis v16 jest dostosowany do unikalnych potrzeb środowisk przemysłowych, oferując ukierunkowane odzyskiwanie dla systemów OT, ICS i laboratoryjnych. Ogranicza to ryzyko przestojów w sektorach, w których każda sekunda czasu produkcji jest cenna.

• Zapewnienie kompatybilności: Cyber Protect oferuje zweryfikowaną kompatybilność ze wszystkimi głównymi dostawcami OT i ICS, zapewniając płynną integrację i niezawodność.

• Samodzielne zdalne odzyskiwanie danych: Użytkownicy zdalni i w biurach domowych mogą niezależnie odzyskiwać systemy, znacznie poprawiając cele czasu odzyskiwania (RTO) w różnych lokalizacjach bez centralnej interwencji działu IT.

Acronis Cyber Protect v16 zapewnia szybkie przywracanie systemów do działania, bez konieczności korzystania z pomocy technicznej, co jest doskonałym rozwiązaniem dla obciążonych pracą środowisk przemysłowych.W jaki sposób Cyber Protect zmniejsza całkowity koszt utrzymania (TCO) cyberodporności?

Acronis Cyber Protect v16 pomaga obniżyć całkowity koszt utrzymania (TCO) rozwiązań do ochrony cybernetycznej dzięki kilku kluczowym funkcjom:

• Kompleksowa obsługa obciążeń: Dzięki obsłudze ponad 20 różnych obciążeń, w tym platform lokalnych, chmurowych i SaaS, Acronis Cyber Protect v16 pozwala przedsiębiorstwom usprawnić ochronę danych w różnych środowiskach IT. To szerokie wsparcie ułatwia konsolidację dostawców, upraszcza zarządzanie i zapewnia kompleksową ochronę wszystkich aspektów infrastruktury IT przedsiębiorstwa.

• Usprawnione zarządzanie: Scentralizowana konsola zarządzania upraszcza nadzór nad ochroną danych i cyberbezpieczeństwem w całym przedsiębiorstwie, oszczędzając w ten sposób czas administracyjny i zmniejszając koszty operacyjne.• Odzyskiwanie jednym kliknięciem: Funkcja odzyskiwania jednym kliknięciem umożliwia użytkownikom samodzielne przywracanie systemów, zmniejszając obciążenie personelu IT i minimalizując przestoje, które mogą być kosztowne dla firm.

• Zautomatyzowane procesy: Dzięki zautomatyzowanym funkcjom, takim jak zarządzanie poprawkami i ocena narażenia, rutynowe zadania są obsługiwane wydajnie, co pozwala zespołom IT skupić się na bardziej strategicznych inicjatywach, a nie na czasochłonnej konserwacji.

• Oszczędność zasobów: Acronis Cyber Protect v16 został zaprojektowany tak, aby zminimalizować wpływ na zasoby systemowe, zapewniając, że operacje ochrony nie zakłócają produktywności i nie wymagają dodatkowych inwestycji w sprzęt.

• Proaktywna ochrona: Zaawansowane technologie AI i ML pomagają zapobiegać incydentom cybernetycznym przed ich wystąpieniem, zmniejszając potencjalne koszty związane z naruszeniami danych, odzyskiwaniem danych ransomware i naprawą systemu.

• Kompatybilność z systemami starszego typu: Zdolność do obsługi i odzyskiwania starszych systemów za pomocą odzyskiwania na komputerze bez systemu operacyjnego oznacza, że organizacje mogą przedłużyć żywotność istniejącej infrastruktury bez ponoszenia kosztów natychmiastowych aktualizacji.

• Suwerenność danych i zgodność z przepisami: Wbudowane funkcje zgodności i suwerenności danych pomagają uniknąć grzywien i kar związanych z nieprzestrzeganiem przepisów, które mogą się znacznie sumować w przypadku przedsiębiorstw działających w wielu jurysdykcjach.

Koncentrując się na tych obszarach, Acronis Cyber Protect v16 pozwala przedsiębiorstwom na bardziej efektywne zarządzanie cyberochroną, zarówno pod względem operacyjnym, jak i finansowym, co prowadzi do obniżenia całkowitego kosztu utrzymania.W jaki sposób automatyczne wykrywanie usprawnia ochronę nowych urządzeń?

Funkcja automatycznego wykrywania w Acronis Cyber Protect v16 znacznie upraszcza proces zabezpieczania nowych urządzeń w sieci korporacyjnej. Jest to szczególnie przydatne w przypadku środowisk wielooddziałowych i zdalnego IT. Oto jak usprawnia przepływ pracy w zakresie ochrony:

• Automatyczne wykrywanie urządzeń: Gdy tylko nowe urządzenie połączy się z siecią, narzędzie do automatycznego wykrywania Acronis Cyber Protect v16 automatycznie je wykryje. Eliminuje to potrzebę ręcznego monitorowania i inwentaryzacji nowych dodatków sprzętowych, zapewniając, że żadne urządzenie nie pozostanie bez ochrony z powodu przeoczenia lub opóźnienia procesów ręcznych.

• Sprawna integracja: Po wykryciu nowego urządzenia system można skonfigurować tak, aby automatycznie wdrażał agenta Acronis. Oznacza to, że urządzenie jest natychmiast przenoszone pod parasol ochronny Acronis Cyber Protect bez konieczności ręcznej interwencji, zapewniając szybką ochronę przed potencjalnymi zagrożeniami.

• Spójne stosowanie zasad: Dzięki automatycznemu wykrywaniu zasady ochrony wstępnie zdefiniowane dla przedsiębiorstwa są automatycznie stosowane do nowych urządzeń. Zapewnia to, że każde urządzenie jest zgodne ze standardami cyberbezpieczeństwa firmy, zachowując spójność i zgodność w całej sieci.

• Efektywna alokacja zasobów: Dzięki automatyzacji początkowych etapów ochrony urządzeń, zespoły IT są zwolnione z powtarzalnych zadań, co pozwala im skupić się na bardziej strategicznych inicjatywach. Takie efektywne wykorzystanie zasobów ludzkich przyczynia się do obniżenia kosztów operacyjnych i zwiększa ogólną produktywność.

Zasadniczo, funkcja automatycznego wykrywania Acronis Cyber Protect v16 usprawnia rozszerzanie ochrony sieci, zapewnia natychmiastową i spójną ochronę nowych urządzeń oraz optymalizuje wykorzystanie zasobów IT.Co to jest Acronis Cloud Storage i jak jest licencjonowane?

Acronis Cloud Storage to opcja przechowywania, która zapisuje kopie zapasowe w bezpiecznych i zabezpieczonych Centrach Danych Acronis. Licencje na Acronis Cloud Storage są oparte na subskrypcji i zależą od poziomów pojemności magazynowania. Można zapisywać kopie zapasowe z nieograniczonej liczby komputerów i dowolnego typu platformy do przechowywania w chmurze, w tym kopie zapasowe urządzeń mobilnych. Kwota jest dzielona między wszystkie urządzenia zarejestrowane na koncie*.

(!) Należy pamiętać, że do korzystania z usługi Acronis Cloud Storage wymagana jest co najmniej jedna licencja Acronis Cyber Protect.

*Nie dotyczy bezpłatnej pamięci masowej w chmurze. Bezpłatna przestrzeń dyskowa w chmurze dostępna w ramach licencji subskrypcyjnej jest ważna tylko dla licencjonowanego obciążenia i nie może być udostępniana innym obciążeniom.

Sorry, your browser is not supported.

It seems that our new website is incompatible with your current browser's version. Don’t worry, this is easily fixed! To view our complete website, simply update your browser now or continue anyway.