Antwortaktionen für einen verdächtigen Prozess definieren

Als Teil Ihrer Abwehrmaßnahmen gegen einen Angriff können Sie folgende Aktionen auf verdächtige Prozesse anwenden:

- Einen Prozess stoppen (siehe unten)

- Einen Prozess unter Quarantäne stellen (siehe unten)

- Änderungen zurücksetzen, die ein Prozess vorgenommen hat (siehe unten)

- Einen Prozess zur Positiv- oder Blockliste des Schutzplans hinzufügen (siehe Abschnitt „So können einen Prozess, eine Datei oder ein Netzwerk zur Block- oder Positivliste des Schutzplans hinzufügen bzw. aus dieser wieder entfernen“)

So können Sie einen verdächtigen Prozess stoppen

- Klicken Sie in der Cyber Kill Chain auf den Prozessknoten, dessen Schäden Sie beheben wollen.Kritische Windows-Prozesse oder nicht laufende Prozesse können nicht gestoppt werden und sind in der Cyber Kill Chain deaktiviert.

- Klicken Sie in der angezeigten Seitenleiste auf die Registerkarte Antwortaktionen.

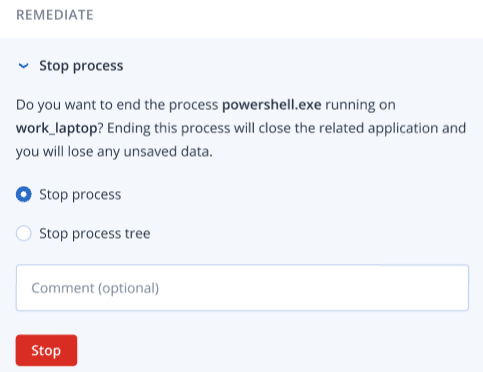

- Klicken Sie im Bereich Beheben auf den Befehl Prozess stoppen.

- Wählen Sie eine der folgenden Möglichkeiten:

- Prozess stoppen (stoppt den spezifischen Prozess)

- Prozessbaum stoppen (stoppt den spezifischen Prozess und alle dazugehörigen Unterprozesse)

- [Optional] Geben Sie einen Kommentar ein. Dieser Kommentar wird auf der Registerkarte Aktivitäten angezeigt (für einen einzelnen Knoten oder den gesamten Vorfall) und soll Ihnen (oder Ihren Kollegen) helfen, sich daran zu erinnern, warum Sie die Aktion durchgeführt haben, wenn Sie den Vorfall noch einmal betrachten.

- Klicken Sie auf Stopp. Der Prozess wird angehalten.Die entsprechende Applikation wird geschlossen, wobei alle evtl. noch nicht gespeicherten Daten verloren gehen.

Diese Aktion kann zudem auf den Registerkarten Aktivitäten des einzelnen Knotens und des gesamten Vorfalls eingesehen werden. Weitere Informationen finden Sie im Abschnitt „Die Aktionen verstehen, die zur Abschwächung eines Vorfalls ergriffen wurden“.

So können Sie einen verdächtigen Prozess unter Quarantäne stellen

- Klicken Sie in der Cyber Kill Chain auf den Prozessknoten, den Sie unter Quarantäne stellen wollen.Kritische Windows-Prozesse können nicht unter Quarantäne gestellt werden und sind in der Cyber Kill Chain deaktiviert.

- Klicken Sie in der angezeigten Seitenleiste auf die Registerkarte Antwortaktionen.

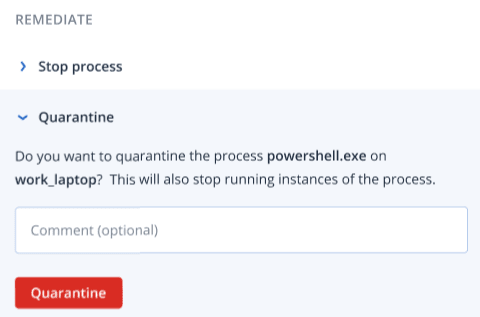

- Klicken Sie im Bereich Beheben auf den Befehl Quarantäne.

- [Optional] Geben Sie einen Kommentar ein. Dieser Kommentar wird auf der Registerkarte Aktivitäten angezeigt (für einen einzelnen Knoten oder den gesamten Vorfall) und soll Ihnen (oder Ihren Kollegen) helfen, sich daran zu erinnern, warum Sie die Aktion durchgeführt haben, wenn Sie den Vorfall noch einmal betrachten.

- Klicken Sie auf Quarantäne. Der Prozess wird angehalten und dann unter Quarantäne gestellt.Der Prozess wird in den Quarantänebereich, der unter Antimalware Protection verfügbar ist, verschoben und kann dort verwaltet werden.

Diese Aktion kann zudem auf den Registerkarten Aktivitäten des einzelnen Knotens und des gesamten Vorfalls eingesehen werden. Weitere Informationen finden Sie im Abschnitt „Die Aktionen verstehen, die zur Abschwächung eines Vorfalls ergriffen wurden“.

So können Sie Änderungen zurücksetzen

- Klicken Sie in der Cyber Kill Chain auf den Prozessknoten, für den Sie die durchgeführten Änderungen zurücknehmen wollen.Diese Aktion ist nur für Erkennungsknoten (die als rote oder gelbe Knoten angezeigt werden) verfügbar.

- Klicken Sie in der angezeigten Seitenleiste auf die Registerkarte Antwortaktionen.

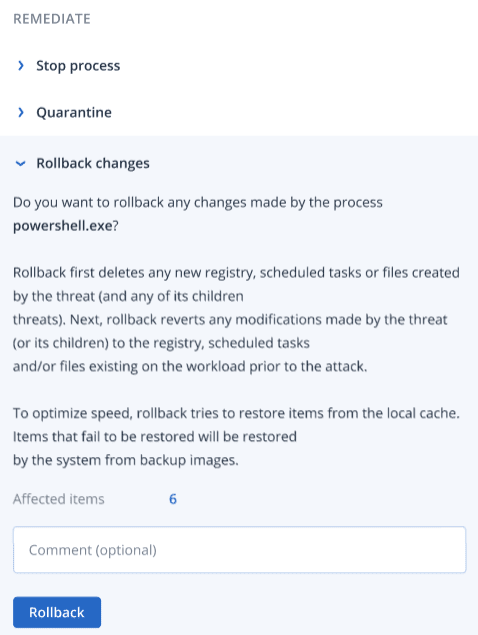

- Klicken Sie im Bereich Beheben auf den Befehl Änderungen zurücksetzen.

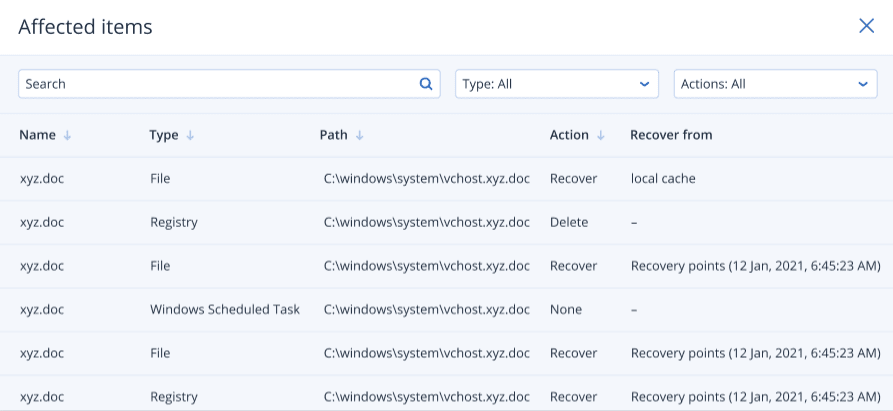

- Wenn Sie die Elemente einsehen wollen, die vom Befehl „Änderungen zurücksetzen“ betroffen sind, klicken Sie auf den Link Betroffene Elemente. Im erscheinenden Dialog werden alle Elemente (Dateien, Registry-Elemente, geplante Tasks) angezeigt, die durch den Rollback-Vorgang wiederhergestellt werden und mit welcher Aktion (Löschen, Wiederherstellen oder Keine) dies geschieht. Außerdem können Sie einsehen, ob die wiederhergestellten Elemente aus dem lokalen Cache oder aus den Recovery-Punkten eines Backups wiederhergestellt werden.

- [Optional] Geben Sie einen Kommentar ein. Dieser Kommentar wird auf der Registerkarte Aktivitäten angezeigt (für einen einzelnen Knoten oder den gesamten Vorfall) und soll Ihnen (oder Ihren Kollegen) helfen, sich daran zu erinnern, warum Sie die Aktion durchgeführt haben, wenn Sie den Vorfall noch einmal betrachten.

- Klicken Sie auf Rollback. Die Rollback-Funktionalität macht mit folgenden Schritten alle Änderungen an Registry-Elementen, Dateien oder geplanten Tasks rückgängig, die der Prozess vorgenommen hat:

- Alle neuen Einträge (Registry-Werte, geplante Tasks, Dateien), die von der Bedrohung (und ihren Unterbedrohungen) erstellt wurden, werden gelöscht.

- Alle Änderungen, die die Bedrohung (und ihre Unterbedrohungen) an Registry-Einträgen, geplanten Tasks und/oder Dateien, die schon vor dem Angriff auf dem Workload vorlagen, vorgenommen hat, werden rückgängig gemacht.

- Der Rollback-Prozess wird versuchen, die Elemente aus dem lokalen Cache wiederherzustellen. Elemente, die nicht auf diese Weise wiederhergestellt werden können, werden von der EDR-Funktionalität automatisch aus Malware-freien Backup-Images wiederhergestellt.

Diese Rollback-Aktion kann zudem auf den Registerkarten Aktivitäten des einzelnen Knotens und des gesamten Vorfalls eingesehen werden. Weitere Informationen finden Sie im Abschnitt „Die Aktionen verstehen, die zur Abschwächung eines Vorfalls ergriffen wurden“.