Vorfälle untersuchen

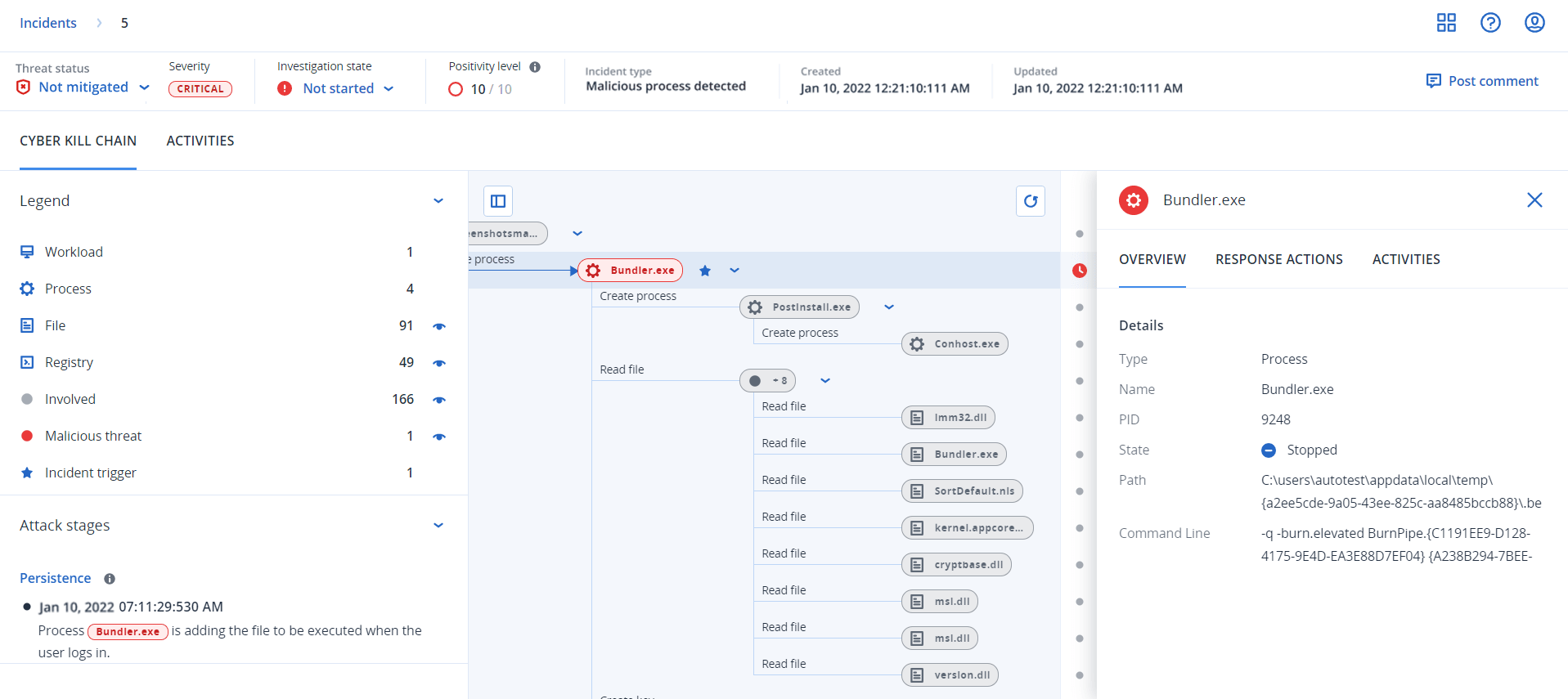

Mit der Endpoint Detection and Response (EDR)-Funktionalität können Sie ganze Vorfälle untersuchen – einschließlich aller Angriffsphasen und betroffener Objekte (Prozesse, Registry-Einträge, geplante Tasks und Domains). Diese Objekte werden (wie unten gezeigt) durch Knoten in der leicht verständlichen Cyber Kill Chain dargestellt. Mithilfe der Cyber Kill Chain können Sie schnell nachvollziehen, was und wann genau etwas bei einem Angriff passiert ist.

Die Aktion Vorfall untersuchen ist für übertragene Vorfälle deaktiviert.

Wenn Sie die übertragene Aktivität untersuchen möchten, öffnen Sie den neuen korrelierten Vorfall über den Link, der in den Details des übertragenen Vorfalls angegeben ist.

In der Cyber Kill Chain wird jeder einzelne Schritt eines Angriffs dargestellt, wodurch Sie eine detaillierte Interpretation darüber erhalten, wie der Vorfall abgelaufen ist und warum. In der Cyber Kill Chain werden leicht verständliche Sätze und Diagramme verwendet, die jeden Angriffsschritt erläutern und Ihnen so helfen, den Zeitaufwand für die Vorfallsanalyse zu minimieren.

Sie können den Umfang und die Auswirkungen eines Vorfalls schnell verstehen und die Angriffsentwicklung den Klassifizierungen des bekannten MITRE-Frameworks zuordnen. Dies ermöglicht Ihnen, jeden Schritt eines Angriffs zu analysieren und dabei Dinge zu erfahren wie:

- Den anfänglichen Einstiegspunkt

- Wie der Angriff ausgeführt wurde

- Jede Rechteausweitung

- Techniken, um Erkennungen zu vermeiden

- Laterale Bewegungen zu anderen Workloads

- Diebstahl von Anmeldedaten

- Versuche zur Datenexfiltration

Sie können auch auf Copilot klicken, um den Chat mit Acronis AI zu starten, mit dem Sie mehrere Anfragen eingeben und vorgeschlagene Reaktionsmaßnahmen (Antwortaktionen) für den ausgewählten Vorfall erhalten können. Weitere Informationen dazu finden Sie unter So können Sie Vorfälle in der Cyber Kill Chain untersuchen.

Zusätzlich zur Cyber Kill Chain enthält jeder Vorfall ein Vorfalldiagramm – eine visuelle Darstellung der Angriffskette, die die Zusammenhänge zwischen Workloads, Prozessen, Dateien, Netzwerkverbindungen, Registrierungseinträgen und erkannten Bedrohungen aufzeigt. Das Vorfalldiagramm steht allen EDR-Benutzern zur Verfügung und bietet eine alternative Ansicht derselben Vorfalldaten. Weitere Informationen finden Sie unter Mit dem Vorfalldiagramm (EDR) arbeiten.