Defina las acciones de respuesta para un proceso sospechoso

Como parte de su respuesta de solución a un ataque, puede aplicar las siguientes acciones a los procesos sospechosos:

- Detener un proceso (consulte más adelante)

- Poner en cuarentena un proceso (consulte más adelante)

- Revertir los cambios realizados por un proceso (consulte más adelante)

- Agregar el proceso a la lista de permitidos o la lista de bloqueados de un plan de protección (consulte Añade o elimina un proceso, archivo o red en la lista de bloqueados o permitidos del plan de protección)

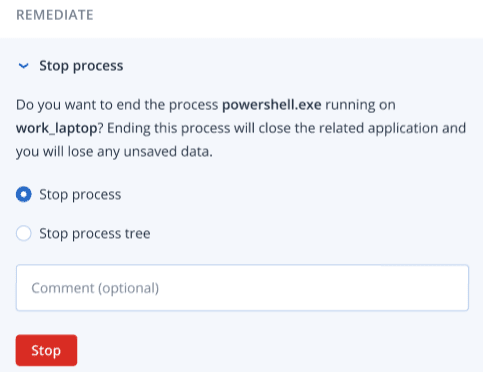

Pasos para detener un proceso sospechoso

- En la cyber kill chain, haga clic en el nodo del proceso que desee solucionar.Los procesos críticos de Windows o los que no se ejecutan no se pueden detener y se deshabilitarán en la cyber kill chain.

- En la barra lateral que se muestra, haga clic en la pestaña Medidas de respuesta.

- En la sección Solucionar haga clic en Detener proceso.

- Seleccione una de las siguientes opciones:

- Detener proceso (detiene el proceso específico)

- Detener árbol de procesos (detiene el proceso específico y todos los procesos secundarios)

- Agregue un comentario.

Este comentario es visible en la pestaña Historial de acciones (para un nodo en concreto) o en la pestaña Actividades del incidente (para todo el incidente), y puede ayudarle (y también a sus compañeros) a recordar por qué realizó la acción cuando vuelva a revisar el incidente.

- Haga clic en Detener. El proceso se detendrá.Se cerrará la aplicación relacionada y se perderán los datos que no se hayan guardado.

Esta acción también se puede ver en la pestaña Historial de acciones (para el nodo en concreto) y en la pestaña Actividades del incidente (para todo el incidente). Para obtener más información, consulte Entienda las acciones emprendidas para mitigar un incidente.

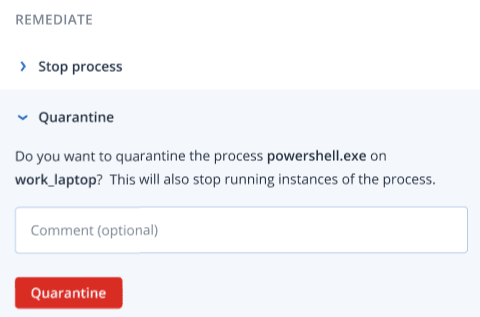

Pasos para poner en cuarentena un proceso sospechoso

- En la cyber kill chain, haga clic en el nodo del proceso que desee poner en cuarentena.Los procesos críticos de Windows no se pueden poner en cuarentena y se deshabilitarán en la cyber kill chain.

- En la barra lateral que se muestra, haga clic en la pestaña Medidas de respuesta.

- En la sección Solucionar haga clic en Cuarentena.

- Agregue un comentario.

Este comentario es visible en la pestaña Historial de acciones (para un nodo en concreto) o en la pestaña Actividades del incidente (para todo el incidente), y puede ayudarle (y también a sus compañeros) a recordar por qué realizó la acción cuando vuelva a revisar el incidente.

- Haga clic en Cuarentena. El proceso se detendrá y se pondrá en cuarentena.El proceso se añade y se gestiona en la sección de cuarentena disponible en protección antimalware.

Esta acción también se puede ver en la pestaña Historial de acciones (para el nodo en concreto) y en la pestaña Actividades del incidente (para todo el incidente). Para obtener más información, consulte Entienda las acciones emprendidas para mitigar un incidente.

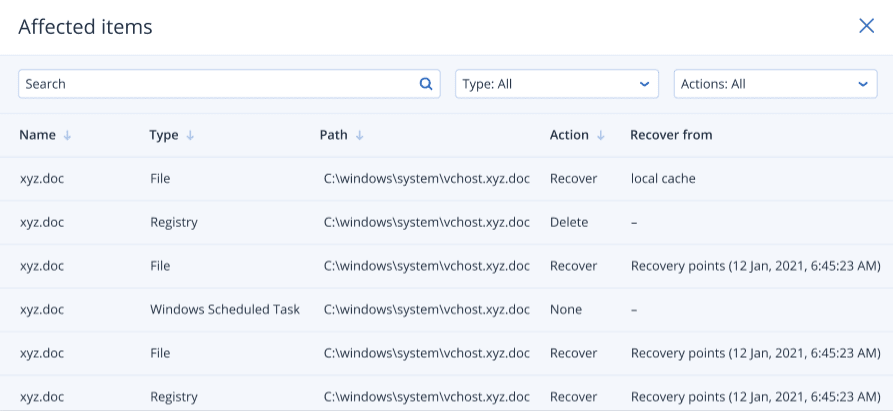

Cómo revertir cambios

- En la cyber kill chain, haga clic en el nodo del proceso para el que desee revertir los cambios.Esta acción solo está disponible para los nodos de detección (que se muestran como nodos rojos o amarillos).

- En la barra lateral que se muestra, haga clic en la pestaña Medidas de respuesta.

- En la sección Solucionar haga clic en Revertir cambios.

- Para ver los elementos afectados por los cambios de la reversión, haga clic en el enlace Elementos afectados. El diálogo que aparece muestra todos los elementos (archivos, registro, tareas programadas) que la restauración revertirá y con qué acción (Eliminar, Recuperar, o Ninguna). Asimismo, puede ver si los elementos restaurados se recuperarán desde la caché local o desde puntos de recuperación de la copia de seguridad.

- Agregue un comentario. Este comentario es visible en la pestaña Historial de acciones (para un nodo en concreto) o en la pestaña Actividades del incidente (para todo el incidente), y puede ayudarle (y también a sus compañeros) a recordar por qué realizó la acción cuando vuelva a revisar el incidente.

- Haga clic en Reversión. La funcionalidad reversión revierte los cambios de cualquier registro, archivo o tarea programada que haya hecho el proceso en los siguientes pasos:

- Se elimina cualquier entrada nueva (registro, tareas programadas, archivos) creada por la amenaza (y sus procesos secundarios).

- Se revierte cualquier modificación que la amenaza (y sus procesos secundarios) haya hecho al registro, tareas programadas o archivos que estaban en la carga de trabajo antes del ataque.

- La reversión intenta recuperar los elementos desde la caché local. Para los elementos que no se pueden recuperar, la EDR los recuperará automáticamente desde las imágenes de copias de seguridad limpias.

La acción de reversión también se puede ver en la pestaña Historial de acciones (para el nodo en concreto) y en la pestaña Actividades del incidente (para todo el incidente). Para obtener más información, consulte Entienda las acciones emprendidas para mitigar un incidente.