Fuente de amenazas

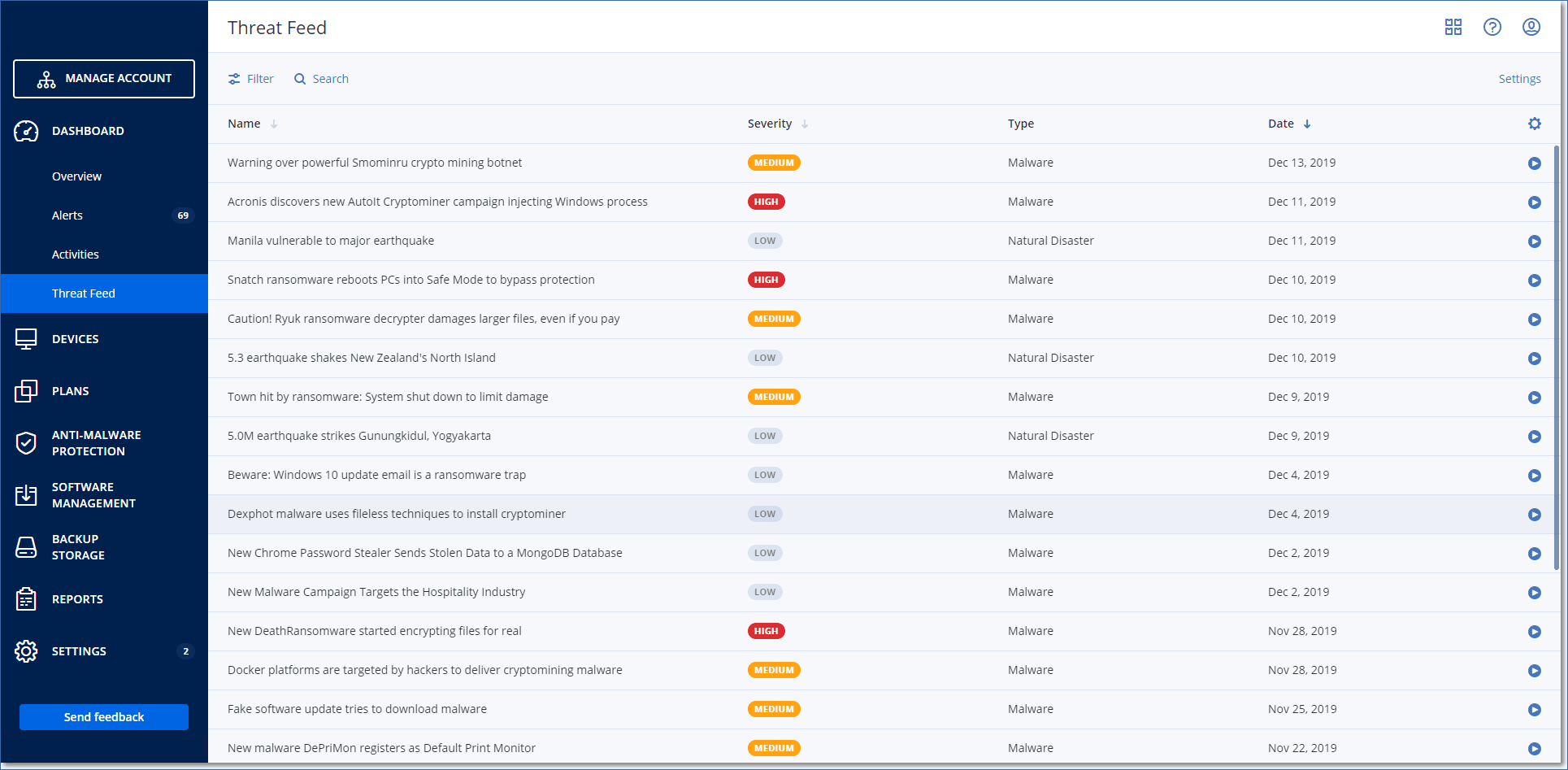

El centro de operaciones de ciberprotección (CPOC) de Acronis genera alertas de seguridad que se envían únicamente a las regiones geográficas relacionadas. Estas alertas de seguridad proporcionan información sobre malware, vulnerabilidades, desastres naturales, salud pública y otros tipos de acontecimientos globales que puedan afectar a la protección de sus datos. El registro de amenazas le informa sobre todas las posibles amenazas para que pueda evitarlas.

Algunas alertas de seguridad se pueden resolver con las acciones específicas que indican los expertos en seguridad. Otras alertas de seguridad solo le informan sobre las próximas amenazas, pero no hay acciones recomendadas disponibles.

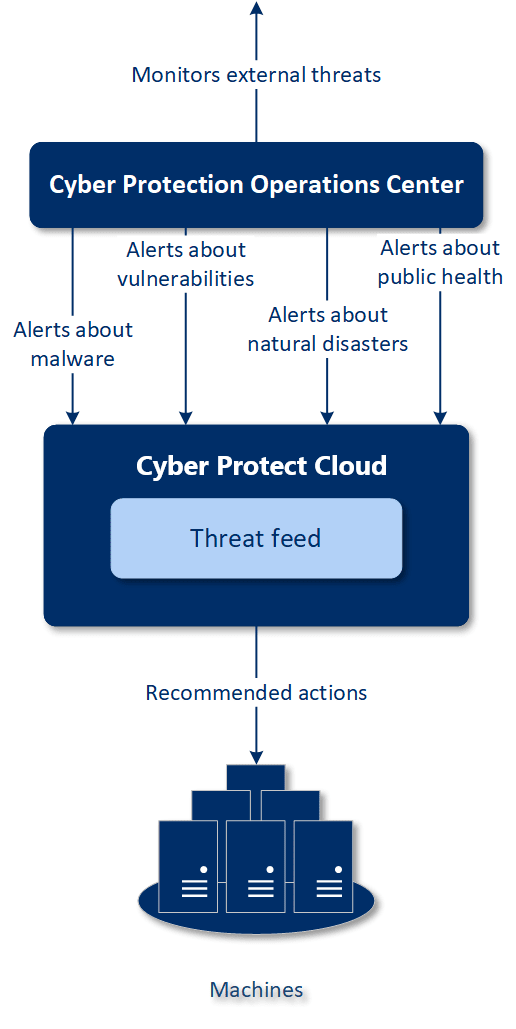

Cómo funciona

El centro de operaciones de ciberprotección (CPOC) de Acronis supervisa las amenazas externas y genera alertas sobre amenazas relacionadas con malware, vulnerabilidades, desastres naturales y salud pública. Podrá ver todas estas alertas en la consola de Cyber Protect, en la sección Fuente de amenazas. Puede realizar las acciones recomendadas respectivas en función del tipo de alerta.

El principal flujo de trabajo de la fuente de amenazas está representado en el siguiente diagrama.

Para ejecutar las acciones de solución de amenazas recomendadas según las alertas recibidas del centro de operaciones de ciberprotección de Acronis, lleve a cabo las siguientes acciones:

- En la consola de Cyber Protect, vaya a Supervisión > Fuente de información sobre amenazas para comprobar si hay alguna alerta de seguridad existente.

- Seleccione una alerta de la lista y revise la información proporcionada.

- Haga clic en Iniciar para iniciar el asistente.

-

Habilite las acciones que quiera llevar a cabo y los equipos en los que se deben aplicar. Es posible que se sugieran las siguientes opciones:

- Evaluación de vulnerabilidades: su función es analizar los equipos de búsqueda de vulnerabilidades.

- Gestión de parches: sirve para instalar parches en los equipos seleccionados.

- Protección antimalware: su función es ejecutar un análisis completo de los equipos seleccionados.Esta acción está disponible solo en las máquinas que tienen instalado el agente para la protección antimalware.

- Copia de seguridad de equipos protegidos o no protegidos: sirve para realizar copias de seguridad de cargas de trabajo protegidas o no protegidas.

Si todavía no hay copias de seguridad para la carga de trabajo (en todas las ubicaciones accesibles, en sitios locales y en la nube) o las copias de seguridad existentes están cifradas, el sistema crea una copia de seguridad completa con el siguiente formato de nombre:

%workload_name%-Remediation

El destino predeterminado de la copia de seguridad es el almacenamiento Cyber Protect Cloud, pero puede configurar otra ubicación antes de empezar la operación.

Si ya existe una copia de seguridad no cifrada, el sistema creará una copia de seguridad incremental en el archivo comprimido existente.

- Haga clic en Iniciar.

- En la página Actividades, verifique que la actividad se haya realizado correctamente.

Eliminación de todas las alertas

La limpieza automática del registro de amenazas se lleva a cabo cuando transcurren los siguientes periodos:

- Desastre natural: 1 semana

- Vulnerabilidad: 1 mes

- Malware: 1 mes

- Salud pública: 1 semana