インシデントを調査する

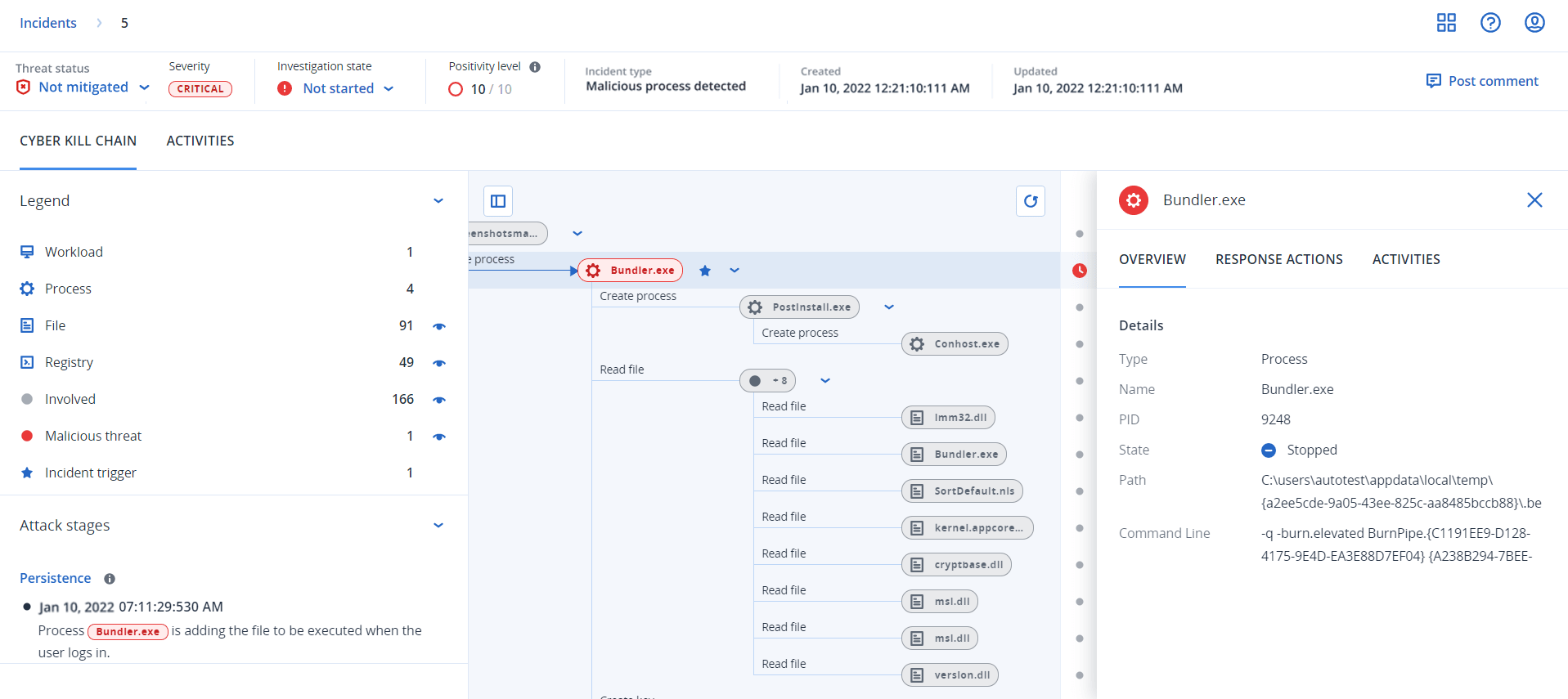

Endpoint Detection and Response(EDR)では、攻撃のステージや攻撃によって影響を受けるオブジェクト(プロセス、レジストリ、スケジュールされたタスク、ドメイン)すべてを含め、インシデント全体を調査できます。これらの対象は、分かりやすいサイバーキルチェーンのノードで表現されます(下図を参照)。サイバーキルチェーンにより、いつ、何が起こったかを迅速に把握することができます。

インシデントを調査アクションは転送されたインシデントには無効です。

転送されたアクティビティを調査するには、転送されたインシデントの詳細にあるリンクを使用して、新しい相関インシデントを開きます。

攻撃の各ステップをサイバーキルチェーンで確認し、インシデントがどのように、そしてなぜ発生したかを詳細に把握できます。サイバーキルチェーンでは、攻撃の各ステップが分かりやすい文章とグラフで説明されており、調査時間を短縮できます。

インシデントの範囲と影響を迅速に理解し、攻撃の進展をMITREフレームワークにマッピングできます。攻撃の各ステップで何が起こったかを分析できます。例えば以下の情報が得られます。

- エントリの開始点

- 攻撃の実行方法

- 発生した権限エスカレーション

- 検出回避技術

- 他のワークロードへのラテラルムーブメント

- 資格情報の窃取

- 流出の試行

また、[Copilot] をクリックしてAcronis AIとのチャットを開き、複数のリクエストを入力して、選択したインシデントに対する対応操作のアドバイスを受けることもできます。詳細については、サイバーキルチェーンでインシデントを調査する方法を参照してください。

サイバーキルチェーンに加えて、各インシデントにはインシデントグラフが含まれます。これは、ワークロード、処理、ファイル、ネットワーク接続、レジストリエントリ、および脅威検出間の関係を示す攻撃チェーンの視覚的表現です。インシデントグラフはすべてのEDRユーザーが利用可能で、同じインシデントデータの別のビューを提供します。詳細については、EDRのインシデントグラフを操作するを参照してください。