You are on Poland website. Change region to view location-specific content:

Global

English

Select another region

Wybierz region i język

Worldwide

- Ameryka Pn. i Pd.

- Azja i Oceania

- Europa, Bliski Wschód i Afryka

- Worldwide

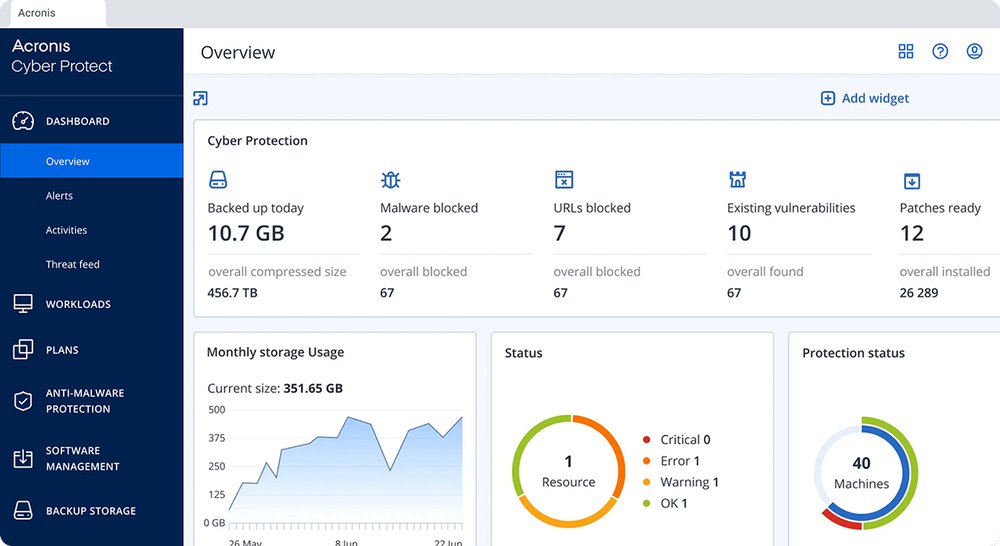

Zwiększ produktywność zespołu dzięki natywnie zintegrowanym ochronie przed cyberzagrożeniami w ramach jednej platformy, zasad i agenta

Cyberodporne kopie zapasowe dla środowisk fizycznych, wirtualnych, chmurowych i mobilnych. Dostosuj do swojej infrastruktury i wymagań zgodności dzięki różnym opcjom przechowywania i elastycznym konfiguracjom kopii zapasowych. Dzięki natywnie zintegrowanej ochronie punktów końcowych i szybkiemu, zweryfikowanemu odzyskiwaniu, Acronis chroni Twoje dane i zapewnia produktywność zespołu bez przerw.

Zapewnia kompleksową ochronę przed ewoluującymi cyberzagrożeniami. Aktywnie chroni dane i systemy poprzez integrację zaawansowanego oprogramowania chroniącego przed złośliwym oprogramowaniem, solidnej ochrony przed oprogramowaniem ransomware. Ponadto zapewnia bezpieczne filtrowanie adresów URL w celu wykrywania i neutralizowania złośliwych działań. To zapewnia ciągłą ochronę i integralność danych dla różnych rodzajów ważnych danych.

Umożliwienie szybkiego odzyskiwania po naruszeniach i awariach poprzez ułatwienie bezproblemowego przełączania awaryjnego do bezpiecznych replik chmurowych aplikacji i danych. Zapewnienie, że krytyczne operacje mogą być szybko wznowione. Przed przywróceniem do głównej lokalizacji, repliki w chmurze są skanowane pod kątem luk w zabezpieczeniach i złośliwego oprogramowania, co zapewnia bezpieczny i czysty proces odzyskiwania oraz ciągłość działania biznesu.

Usprawnianie operacji IT poprzez zintegrowane zarządzanie punktami końcowymi. Jeden agent i zintegrowana konsola zapewniają narzędzia do inwentaryzacji zasobów, łatania luk w zabezpieczeniach, zdalnego monitorowania i automatycznego wykonywania zadań za pomocą skryptów. Wzmacnianie zespołów IT w efektywnym zarządzaniu i zabezpieczaniu punktów końcowych, optymalizując wydajność i redukując złożoność operacyjną.

Bezpieczna i umożliwiająca przeszukiwanie archiwizacja poczty elektronicznej SaaS dla Microsoft 365, zaprojektowana w celu zapewnienia zgodności z przepisami i uproszczenia procesu e-discovery dla całej komunikacji e-mailowej. Zapewnienie potężnych możliwości wyszukiwania i szybkiego dostępu do zarchiwizowanych danych, wspierając przestrzeganie przepisów takich jak GDPR (RODO), HIPAA i NIS2.

Przeciwdziałaj zaawansowanym cyberzagrożeniom dzięki zintegrowanym funkcjom tworzenia kopii zapasowych i zaawansowanym zabezpieczeniom Acronis Cyber Protect, realizowanym w ramach wielopoziomowego podejścia zapewniającego kompleksową cyberochronę.

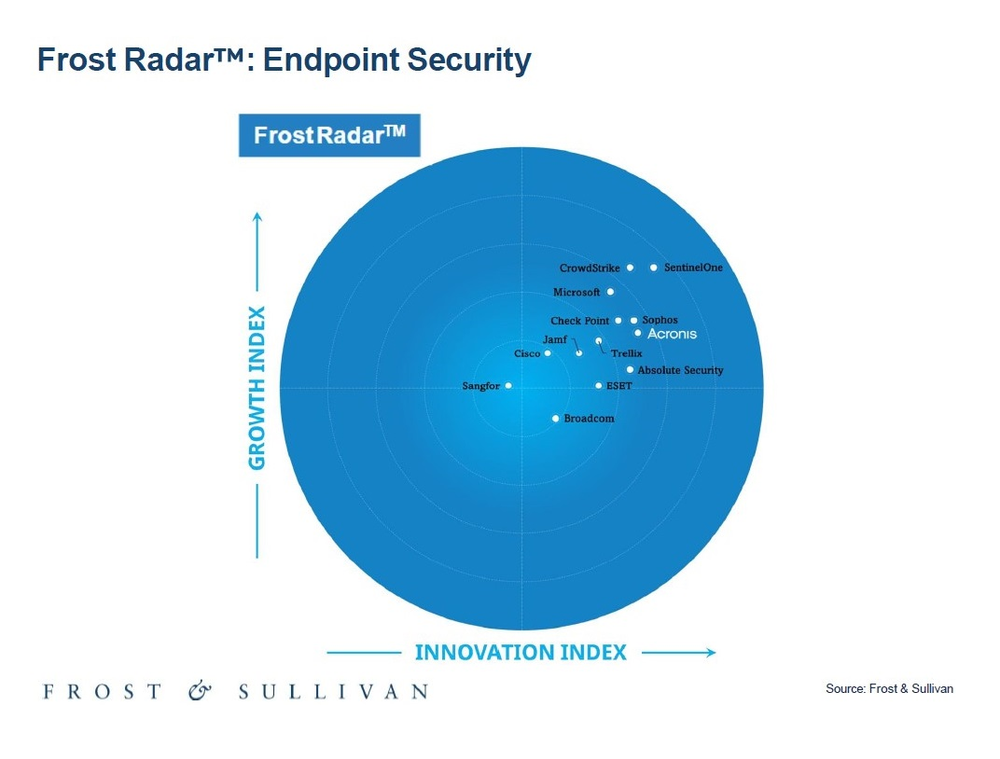

Frost & Sullivan uznaje Acronis za lidera w rankingu Radar Ochrony Punktów Końcowych 2025

The Frost Radar™: Raport Ochrony Punktów Końcowych bada, w jaki sposób Acronis kształtuje przyszłość bezpieczeństwa punktów końcowych i zapewnia wgląd w wiodące rozwiązania na rynku bezpieczeństwa punktów końcowych.

Acronis Cyber Protect pomaga spełniać rygorystyczne wymagania dotyczące suwerenności danych i regulacji, zapewniając spokój ducha i uproszczone przestrzeganie globalnych i regionalnych standardów

Acronis Cyber Protect oferuje bezpieczne tworzenie kopii zapasowych i ochronę przed cyberzagrożeniami dla MŚP, przedsiębiorstw i OT. Odkryj, jak nasze rozwiązania spełniają te unikalne potrzeby

Acronis Cyber Protect oferuje dostosowane rozwiązania, które spełniają różnorodne wymagania operacyjne, zarządzane efektywnie przez konsolę chmurową

Uzyskaj kompleksową ochronę zaprojektowaną z myślą o prostocie i wydajności, zabezpieczając całe środowisko IT bez zbędnej złożoności.

Zapewnij nieprzerwaną dostępność i zgodność z danymi Microsoft 365 dzięki dedykowanym możliwościom tworzenia kopii zapasowych i długoterminowej archiwizacji.

Proaktywnie identyfikuj, badaj i reaguj na zaawansowane zagrożenia we wszystkich punktach końcowych, wzmacniając postawę ochrony.

Osiągnij szybkie utrzymanie ciągłości biznesowej dzięki automatycznemu przełączaniu awaryjnemu i odzyskiwaniu w chmurze, minimalizując przestoje podczas krytycznych incydentów.

Acronis Cyber Protect Local umożliwia wdrożenie dedykowanego serwera zarządzającego w siedzibie firmy z lokalną lub hybrydową pamięcią masową w chmurze, zapewniając pełną kontrolę, ścisłą suwerenność danych oraz środowiska bez dostępu do Internetu lub z ograniczonym dostępem.

Spełnij wymogi zgodności regulacyjnej, chroniąc dane i infrastrukturę w dedykowanym centrum danych oraz zabezpieczając miejsca pracy.

Chroń krytyczne dane i infrastrukturę działającą non-stop w izolowanych zakładach produkcyjnych na lądzie i morzu.

Włącz bezpieczne, samoobsługowe tworzenie kopii zapasowych i przywracanie jednym kliknięciem, aby zapewnić ciągłość pracy i produktywność pracowników zdalnych oraz oddziałów.

Aplikacje SaaS

Stacja robocza / Urządzenie mobilne

Serwer

VM i Chmura

Acronis Cyber Protect jest dostępny z licencjami opartymi na subskrypcji i w trzech wersjach - wersja Standard, wersja Zaawansowana i Zaawanswoana Backup

Wszystkie edycje Acronis Cyber Protect są licencjonowane według liczby chronionych obciążeń roboczych i ich typu (stacja robocza, serwer i host wirtualny). Licencje są stosowane na każde obciążenie robocze. Licencja oparta na subskrypcji obejmuje również bezpłatną przestrzeń dyskową w chmurze hostowanej przez Acronis (50–250 GB), w zależności od chronionego obciążenia roboczego.

Acronis Cyber Protect Standard

Kompleksowa ochrona danych i cyberbezpieczeństwo dla małych i średnich przedsiębiorstw.

Acronis Cyber Protect Advanced

Zapewnia zaawansowaną ochronę danych i cyberbezpieczeństwo dla dużych środowisk IT

Acronis Cyber Protect Backup Advanced

Zapewnia zaawansowaną ochronę danych dla dużych środowisk IT

Często zadawane pytania

Sorry, your browser is not supported.

It seems that our new website is incompatible with your current browser's version. Don’t worry, this is easily fixed! To view our complete website, simply update your browser now or continue anyway.