You are on Brasil website. Change region to view location-specific content:

Global

English

Select another region

Escolha a região e o idioma

Américas

Mundial

- Américas

- Ásia-Pacífico

- Europa, Oriente Médio e África

- Mundial

Proteja a superfície de ataque mais vulnerável dos seus clientes

Aproveite quase 300 integrações em toda a sua pilha de tecnologia

Nossos parceiros são os primeiros a se beneficiar de novas linhas de produtos e inovações, mas também os habilitamos com suporte técnico, de marketing e vendas, e treinamentos via Programa de Parceiros da Acronis. Como líder no mercado de cibersegurança MSP, a Acronis está focada no seu sucesso, em vez de competir com você pelo seu negócio.

A consolidação e a centralização do gerenciamento de serviços é mais fácil e mais acessível do que nunca com a Acronis. Expanda suas capacidades de oferecer proteção holística, defender organizações e oferecer uma resiliência autêntica para clientes e seus dados diante de ameaças cibernéticas modernas.

Detecção baseada em comportamento | |||

Avaliações de vulnerabilidades | |||

Controle de dispositivos | |||

Backup em nível de arquivo e de sistema | |||

Coleta de inventário (com o RMM) | |||

Gerenciamento de patches (com o RMM) | |||

Pontuação #CyberFit (avaliação da postura de segurança) | |||

Conexão remota (com o RMM) | |||

Remediação, inclusive restauração completa a partir de uma imagem | |||

Continuidade dos negócios (com o Disaster Recovery) | |||

Proteção GenAI: Monitoramento de uso | |||

Filtragem de URLs | |||

Prevenção de exploits | |||

Canal de inteligência sobre ameaças em tempo real | |||

Caça a ameaças – Acesso antecipado | |||

Lista de permissões automatizada e ajustável, baseada em perfis | |||

Coleta de dados forenses | |||

Monitoramento de eventos | |||

Correlação de eventos automatizada | |||

Assistente de GenAI (Acronis Copilot – Acesso antecipado) | |||

Priorização de atividades suspeitas | |||

Resumos de incidentes gerados por inteligência artificial | |||

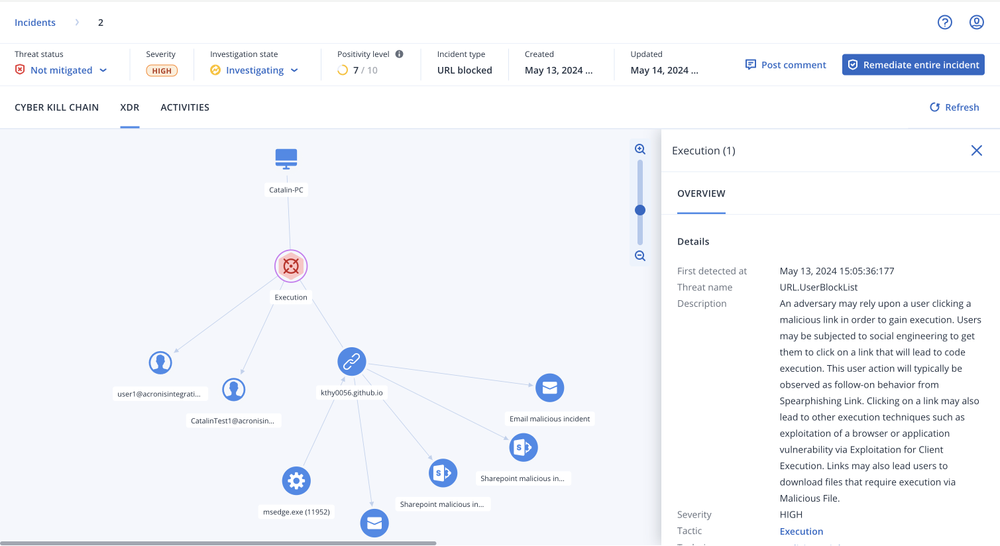

Visualização e interpretação automatizadas da cadeia de ataque MITRE ATT&CK® | |||

Resposta aos incidentes com um só clique | |||

Contenção total das ameaças, inclusive isolamento e quarentena de endpoints | |||

Manuais de resposta automatizada | |||

Pesquisa inteligente de IoCs, inclusive ameaças emergentes | |||

Reversão específica de ataques | |||

Proteção anti-ransomware com reversão automática | |||

Integração com aplicativos do Microsoft 365 (SharePoint, OneDrive, Teams e Outlook, Entra ID) | |||

Integração com o Email Security (telemetria de e-mail) | |||

Integração com a segurança do aplicativo de colaboração (telemetria de aplicativos do Microsoft 365) | |||

Bloqueio de anexos de e-mail ou URLs maliciosas | |||

Pesquisa de anexos maliciosos em caixas de correio | |||

Bloqueio de endereços de e-mail maliciosos | |||

Encerramento de todas as sessões de usuário | |||

Redefinição forçada de senha de conta de usuário no próximo login | |||

Suspensão de conta de usuário | |||

Serviço de MDR | |||

API pública para EDR |

Sorry, your browser is not supported.

It seems that our new website is incompatible with your current browser's version. Don’t worry, this is easily fixed! To view our complete website, simply update your browser now or continue anyway.