Resumo

- A equipe TRU da Acronis identificou um cluster de ameaças utilizando uma variante personalizada do Adwind (Java RAT) com características polimórficas para distribuir um módulo de ransomware, rastreado como 'JanaWare'.

- A análise de amostras de malware, infraestrutura e telemetria indica que a campanha provavelmente tem como alvo usuários turcos. O malware impõe restrições de execução com base no local do sistema e na geolocalização do IP externo, o que provavelmente restringe a atividade a sistemas localizados na Turquia.

- Amostras observadas e telemetria sugerem que a atividade está em andamento desde pelo menos 2020. Uma amostra compilada em novembro de 2025 indica que a infraestrutura de comando e controle associada permanece ativa. Ofuscação, polimorfismo e restrições geográficas provavelmente contribuíram para a visibilidade limitada.

- A vitimologia parece incluir principalmente usuários domésticos e pequenas e médias empresas. Estima-se que o acesso inicial ocorra via e-mails de phishing que distribuem arquivos Java mal-intencionados. As demandas de resgate observadas em amostras analisadas variam entre US$ 200 e US$ 400, o que é consistente com uma abordagem de monetização de baixo valor e alto volume.

- Esta combinação de vítimas principalmente do setor de consumo e pequenas e médias empresas, pedidos de resgate de valor baixo e alvos selecionados de forma oportunista sugere que a operação é distinta de campanhas de ransomware voltadas para empresas, que tipicamente priorizam alvos de alto valor e pagamentos maiores.

Introdução

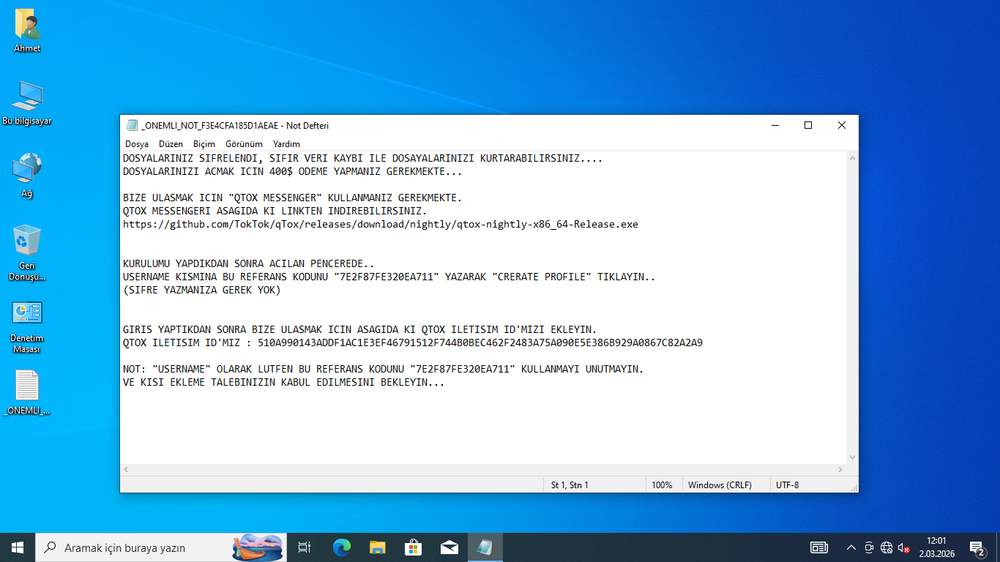

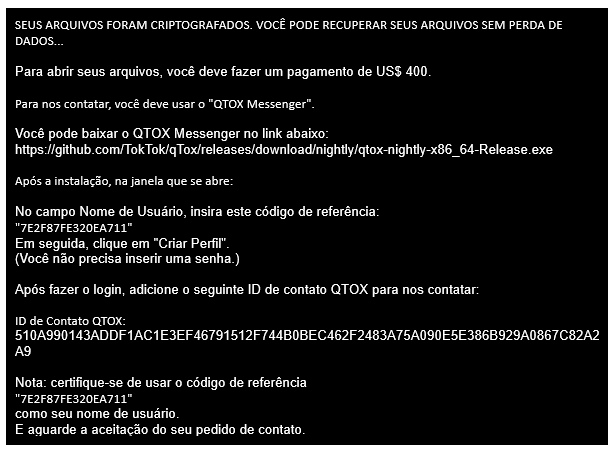

A investigação começou com a análise de uma variante personalizada do Adwind RAT suspeita de estar associada a atividade de ransomware. Após coletar várias amostras de arquivos JAR do VirusTotal, descobrimos que uma delas se comportava de maneira diferente durante o teste. Quando executada em nosso ambiente de análise, a amostra deixou a seguinte nota de resgate na máquina de teste:

A nota de resgate foi escrita em turco. Seu conteúdo traduzido é mostrado abaixo:

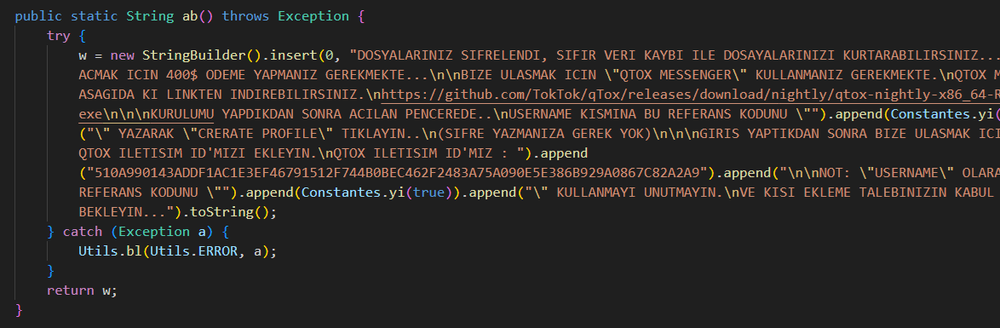

Os invasores incentivam as vítimas a estabelecer contato por meio de um Canal seguro e privado, como o qTox, um aplicativo de mensagens de área de trabalho gratuito e de código aberto que opera na rede ponto a ponto Tox. O qTox é um cliente de chat descentralizado sem servidores centrais, fornecendo criptografia de ponta a ponta e projetado para proteger a privacidade e o anonimato do usuário. Em algumas campanhas, no entanto, em vez de usar o qTox, as vítimas foram instruídas a baixar o Navegador Tor e visitar um site .onion dedicado para se comunicar com os invasores.

Cadeia de ataque

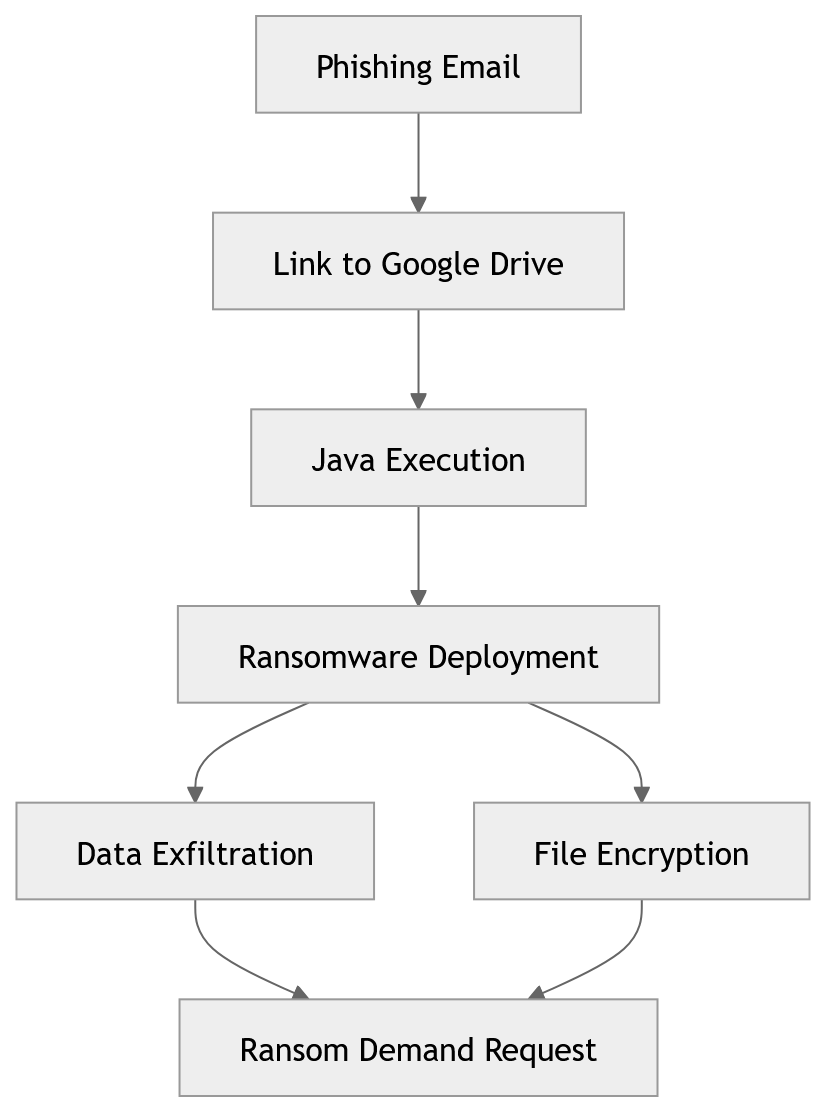

Por meio de investigação por telemetria, reconstruímos a sequência de infecção usando dados de EDR, revelando como o ransomware é distribuído e executado no ambiente da vítima. A análise indica que a campanha depende de phishing por e-mail para iniciar o ataque, levando os usuários a baixar uma carga mal-intencionada que resulta na execução do ransomware. O fluxo geral de infecção é ilustrado abaixo:

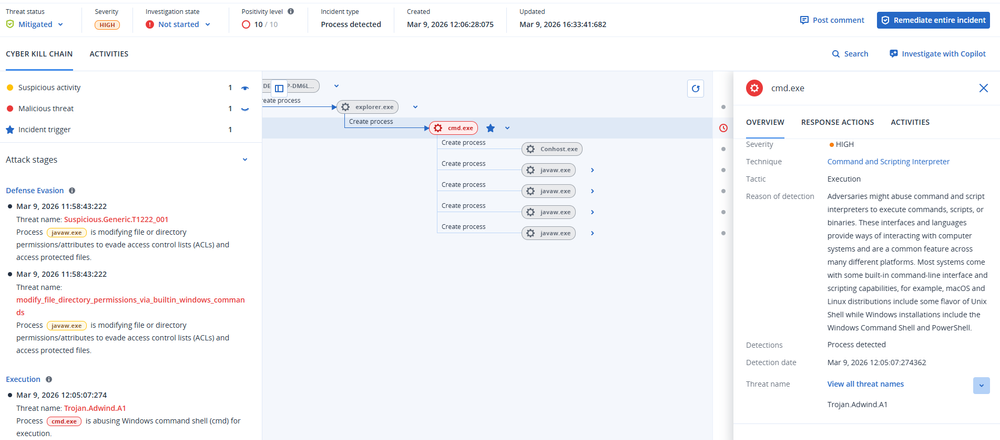

A cadeia de ataque reconstruída é confirmada pela telemetria de EDR, que captura o fluxo de execução do processo em sistemas comprometidos:

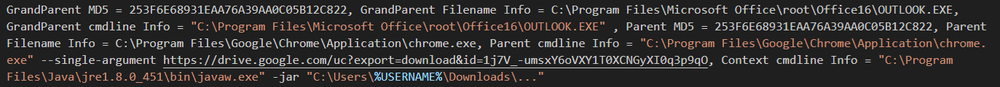

A análise dos dados de telemetria revela que a vítima acessou um e-mail pelo Outlook, o que acionou a execução de um processo do Chrome para abrir um link do Google Drive. Isso resultou no download e subsequente execução de um arquivo JAR mal-intencionado via javaw.exe:

- Processo Avô: OUTLOOK.EXE (MD5: 253F6E68931EAA76A39AA0C05B12C822) localizado em C:\Program Files\Microsoft Office\root\Office16\OUTLOOK.EXE

- Processo Pai: chrome.exe (MD5: 253F6E68931EAA76A39AA0C05B12C822) localizado em C:\Program Files\Google\Chrome\Application\chrome.exe com a linha de comando:

"C:\Program Files\Google\Chrome\Application\chrome.exe" --single-argument hxxps://drive.google[.]com/uc?export=download&id=1j7V_-umsxY6oVXY1T0XCNGyXI0q3p9qO

- Execução do Ransomware: javaw.exe executando o arquivo JAR:

"C:\Program Files\Java\jre1.8.0_451\bin\javaw.exe" -jar "C:\Users\%USERNAME%\Downloads\...."

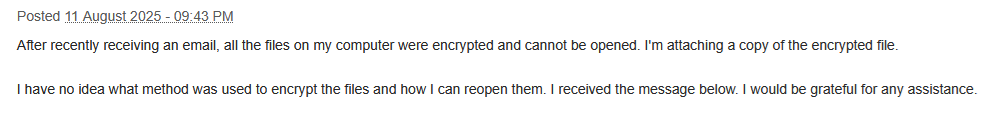

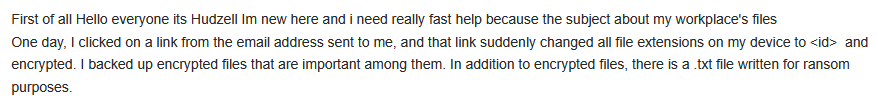

Essa atividade claramente faz parte de uma campanha de phishing, em que os usuários são induzidos a clicar em um link em um e-mail fraudulento, baixando e executando o ransomware. Esse método de distribuição também é corroborado por relatos de vítimas em fóruns públicos (como www.bleepingcomputer.com), em que usuários descrevem cenários de infecção semelhantes:

Detalhes técnicos

Ofuscação

Embora o bytecode Java seja relativamente fácil de descompilar, isso se torna significativamente mais difícil quando a ofuscação é aplicada. Os autores do malware empregam múltiplas técnicas de ofuscação e proteção, incluindo carregadores de classe personalizados. Em nossa análise, identificamos o uso de dois ofuscadores publicamente disponíveis: Stringer e Allatori. Felizmente, o projeto de código aberto java-deobfuscator fornece ferramentas que podem ajudar a reverter as proteções implementadas por ambos os ofuscadores.

Polimorfismo

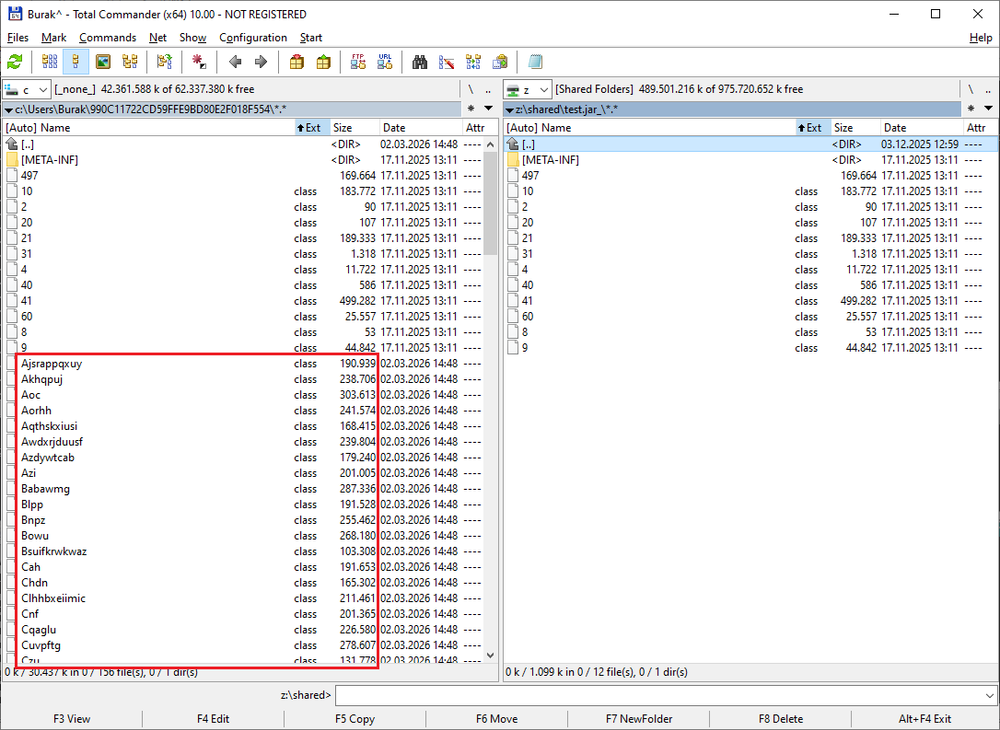

Além disso, o malware contém uma classe chamada FilePumper, cujo propósito é realizar automodificação. Em vez de simplesmente se copiar para o sistema de destino durante a instalação, o malware adiciona conteúdo aleatório a seu arquivo JAR, inflando o tamanho do arquivo em dezenas de megabytes. Como resultado, cada instância implantada se torna única, produzindo um hash de arquivo diferente (por exemplo, MD5) em cada máquina infectada. Na captura de tela abaixo, podemos observar as classes adicionadas aleatoriamente no arquivo JAR, em comparação com a versão original.

Essa técnica efetivamente dificulta a detecção baseada em hash e a correspondência de assinaturas.

Configuração

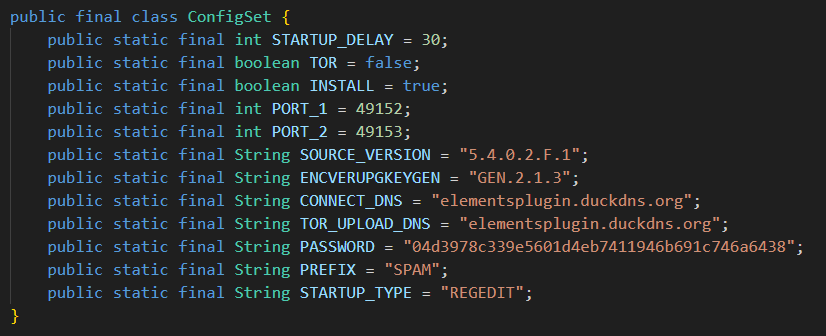

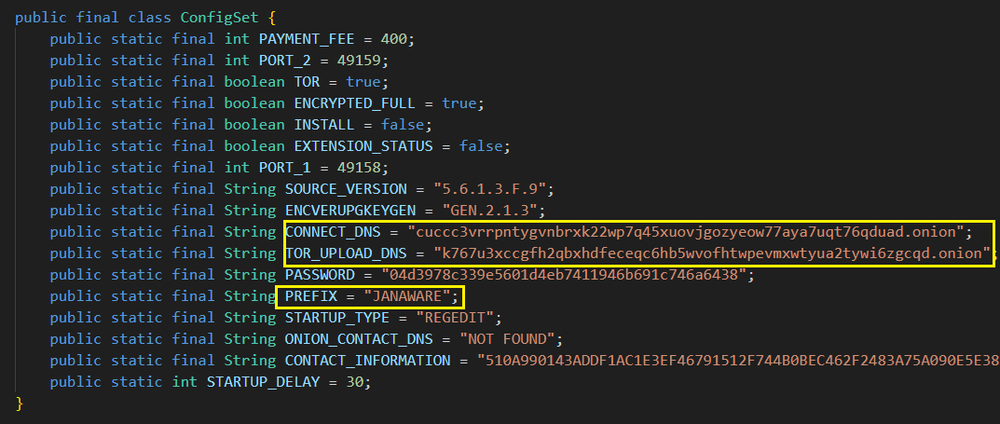

No início de seu processo de inicialização, o malware carrega um conjunto de parâmetros de configuração codificados em uma classe Java. Esses parâmetros definem aspectos-chave de seu comportamento em tempo de execução e comunicação.

A configuração especifica a infraestrutura de comando e controle (C2), incluindo um domínio e duas portas TCP, que o malware usa para estabelecer e manter seu canal de controle. Também inclui referências a caminhos e componentes relacionados ao TOR, indicando que o malware pode se comunicar pela rede TOR. Nesse contexto, o TOR não está relacionado a mecanismos de pagamento, mas sim à ofuscação de rede e possíveis comunicações anonimizadas ou exfiltração de dados.

A configuração também contém um identificador de versão, sugerindo que o malware é mantido como parte de uma base de código em evolução, e um parâmetro (STARTUP_TYPE) que define o mecanismo de persistência (por exemplo, inicialização baseada em registro). Embora este valor seja definido estaticamente na amostra, sua presença indica que o malware é projetado com opções de implantação configuráveis, o que significa que diferentes builds poderiam facilmente alternar técnicas de persistência sem modificar a lógica central.

O parâmetro de configuração mais relevante é PASSWORD, que é usado como um segredo compartilhado para múltiplos propósitos:

- Ele atua como um token de autenticação estático durante o handshake inicial do C2, permitindo que o servidor valide clientes que chegam.

- É usado como uma chave de decriptação para cargas ou módulos baixados, permitindo que o malware receba e execute funcionalidades adicionais com segurança em tempo de execução.

No geral, a estrutura de configuração mostra que o malware é projetado para ser flexível e extensível, com suporte para módulos distribuídos dinamicamente e comportamento ajustável em diferentes implantações.

A estrutura de configuração é ilustrada abaixo:

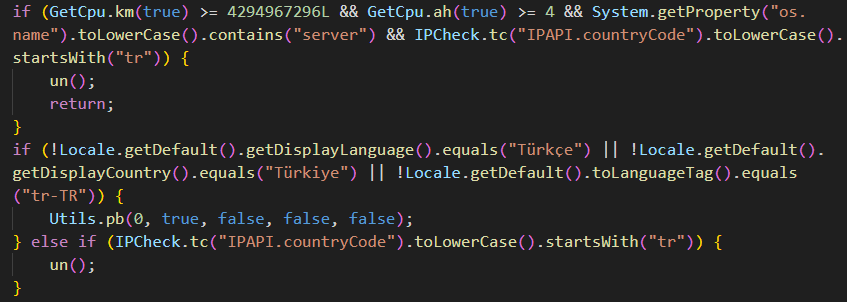

Geofencing

O malware implementa múltiplas camadas de geofencing e filtragem de ambiente para controlar onde sua carga mal-intencionada é executada. Inicialmente, ele verifica as configurações de local, idioma e país do sistema, exigindo especificamente que o ambiente corresponda ao idioma e região turcos.

Ele também verifica a geolocalização externa da máquina por meio de uma consulta de IP e prossegue apenas se o código do país relatado começa com "TR". Essa abordagem de geofencing em camadas ajuda o malware a restringir a execução a sistemas localizados na Turquia.

Embora esse comportamento contribua para a evasão de análise e sandbox, também reflete provavelmente um direcionamento intencional de uma região geográfica específica. Limitando a execução a ambientes turcos, os operadores podem reduzir a exposição a pesquisadores de segurança internacionais e sistemas de análise automatizados, que, muitas vezes, são hospedados fora do local de destino. Além disso, o direcionamento específico por região pode alinhar-se com os objetivos da campanha, como se concentrar em vítimas locais, iscas específicas de idioma ou restrições operacionais (por exemplo, infraestrutura, canais de monetização ou risco legal).

No geral, esse mecanismo de geofencing sugere que o malware não é oportunista, mas sim parte de uma campanha direcionada com um escopo geográfico definido, usando verificações de local tanto para evadir a detecção quanto para garantir que opere apenas em ambientes pretendidos.

Criptografia de arquivos

Se o sistema infectado passa nas verificações de geofencing, o malware primeiro enfraquece as defesas do sistema executando uma série de comandos do PowerShell e do Registro. Essas ações são projetadas para:

- Desativar ou enfraquecer o Microsoft Defender

- Suprimir notificações de segurança

- Remover mecanismos de recuperação, como Cópias de Sombra de Volume

- Desativar o Windows Update

- Ocultar recursos de proteção contra ransomware

- Enumerar produtos antivírus instalados

- Interferir nas integrações de proteção de endpoint no Windows Explorer

Após a conclusão dessas etapas preparatórias, o malware prossegue com o download de um plugin de ransomware especificamente projetado para funcionar com essa versão personalizada do Adwind RAT. Esse módulo também é implementado em Java e é responsável por criptografar arquivos em todas as unidades disponíveis. O módulo depende exclusivamente do Tor para comunicação de comando e controle (C2) e é capaz não apenas de criptografar arquivos, mas também de excluí-los e exfiltrá-los. Durante o handshake com o servidor C2, ele usa o prefixo JANAWARE, razão pela qual o chamamos de JanaWare Ransomware.

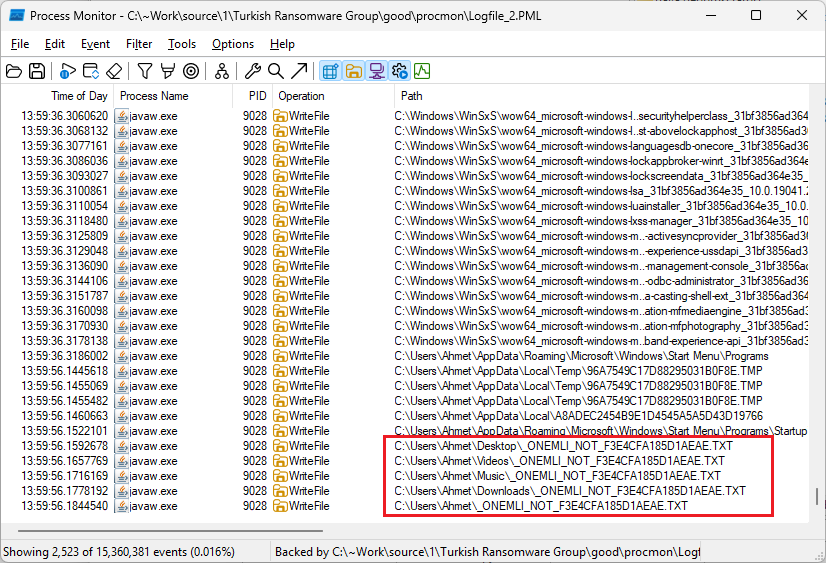

Uma vez concluída a criptografia de arquivos, o aplicativo Java mal-intencionado deixa a nota de resgate em várias pastas, conforme observado nos logs de captura do Procmon:

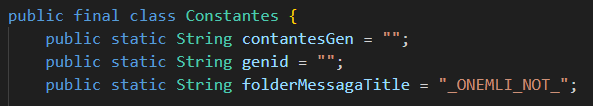

O nome do arquivo é parcialmente aleatório, mas um componente fixo é configurado no próprio malware. Por exemplo, em _ONEMLI_NOT_F3E4CFA185D1AEAE.TXT, o prefixo _ONEMLI_NOT_ é definido no código do malware, conforme mostrado abaixo:

Em turco, ONEMLI NOT traduz-se como Nota Importante. O sumário da nota de resgate também está embutido diretamente no malware, destacando ainda mais que essa ameaça é especificamente direcionada a usuários turcos. Por exemplo, o malware contém o seguinte método Java que cria a nota:

Com base na análise estática das classes Java, o ransomware emprega criptografia AES, com a chave de criptografia transmitida para o servidor C2 via Tor. Como resultado, a recuperação de arquivos criptografados não é viável sem acesso à infraestrutura C2, o que é altamente improvável.

Conclusão

A análise apresentada neste relatório destaca uma operação de ransomware relativamente discreta, mas persistente, que chamamos de JanaWare Ransomware. Diferentemente de grandes campanhas de ransomware que visam empresas, essa operação parece se concentrar principalmente em usuários turcos e organizações menores, combinando geofencing, artefatos em língua turca e demandas de resgate modestas. O ransomware é distribuído como um módulo para uma versão personalizada do Adwind RAT, permitindo que os operadores o implantem seletivamente após a violação inicial.

Tecnicamente, o malware emprega várias medidas para dificultar a detecção e análise, incluindo ofuscação pesada, carregamento dinâmico de módulos e binários automodificáveis que geram hashes únicos para cada infecção. Apesar de as evidências sugerirem que a campanha está ativa há vários anos, seu foco regional e suas operações em escala relativamente pequena provavelmente contribuíram para que ela passasse praticamente despercebida. Esse caso demonstra como campanhas de ransomware direcionadas e localizadas podem persistir silenciosamente no cenário de ameaças.

Detecção pela Acronis

Essa ameaça foi detectada e bloqueada pelo Acronis EDR / XDR:

IOCs

Amostras

Servidores C&C