Acronis

Acronis Cyber Protect Cloud

Acronis Cyber Protect Cloud

將備份和新一代、基於 MI 的反惡意軟體、防毒和端點防護管理統一到單個解決方案之中。

透過整合式網路防護具現化客戶的安全與資料防護

透過基本網路防護防止出現用戶端停機和資料遺失

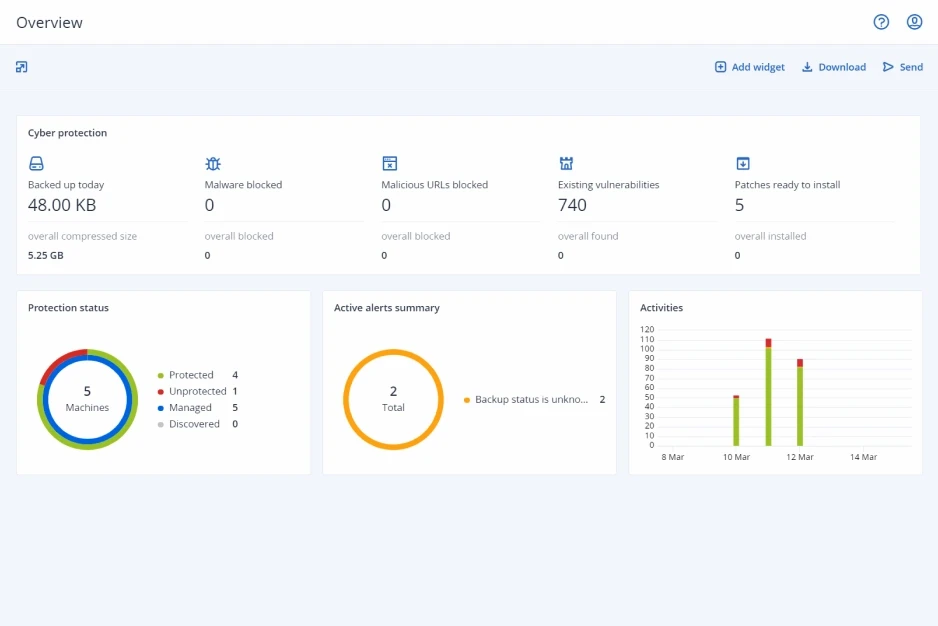

Acronis Cyber Protect Cloud 將備份和下一代 AI 型防惡意軟體、防毒軟體和端點防護管理整合在一個解決方案中。整合與自動化功能在減少複雜性的同時提高生產力並減少營運成本,為服務供應商提供了無與倫比的舒適性。

全球最佳備份與復原

完整映像與檔案層級的備份和復原,保護 20 多個平台上的工作負載,且 RPO 和 RTO 接近於零。

已透過免費基本網路防護增强

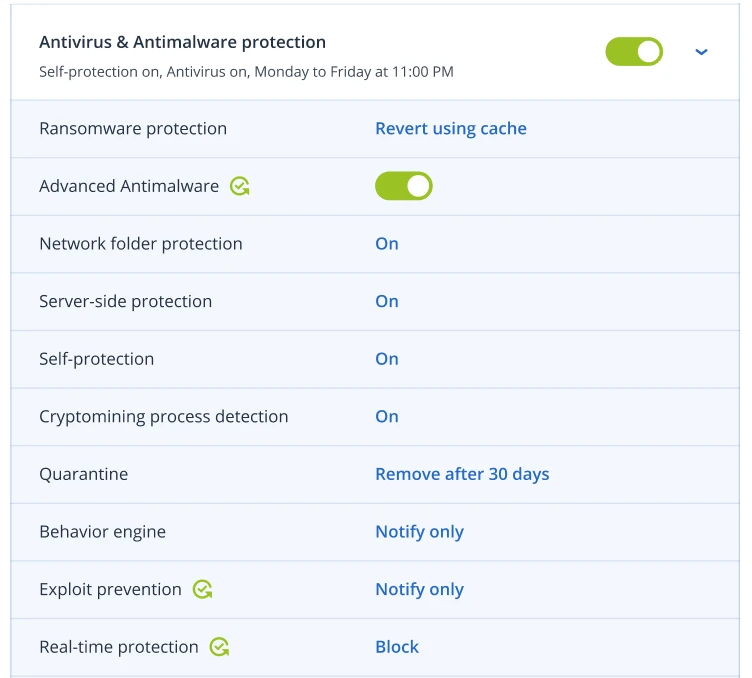

採用 AI 技術的先進行為偵測引擎可防止客戶的工作負載遭受惡意軟體、勒索軟體和零時差攻擊所侵擾。

透過專為 MSP 打造的防護管理

藉由集中管理將資料防護、網路安全和端點管理整合到單一的解決方案中。與 RMM 和 PSA 系統無縫整合。

強化您的安全服務並提高獲利

藉由進階防護套件擴展您的服務

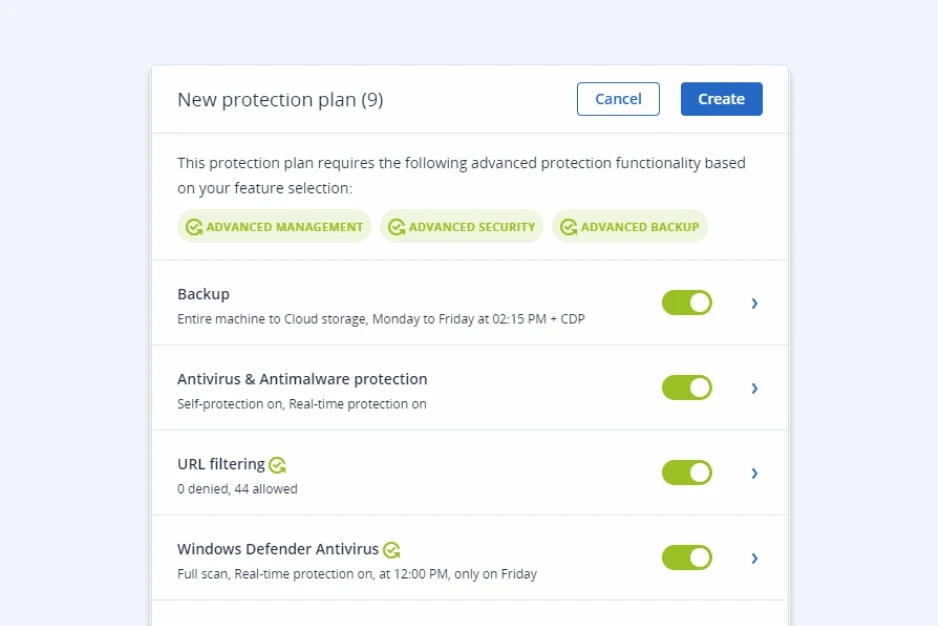

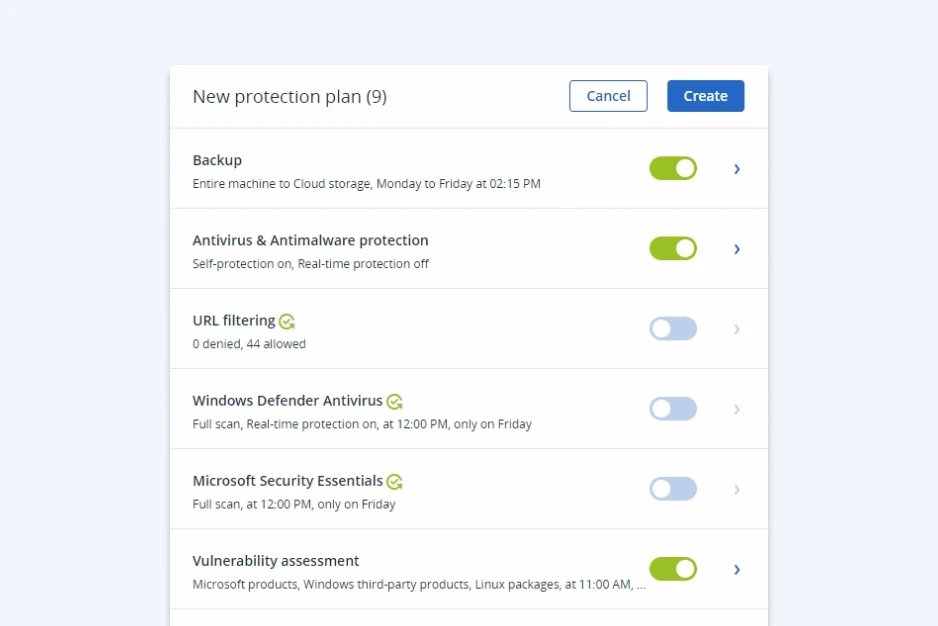

新增了其他功能强大的元件,藉由進階防護套件和獨特的網路防護功能來進一步强化您的服務。透過僅為客戶需要的功能付費來控制成本。

用包含完整堆疊防惡意軟體的整合式網路防護來提升安全性服務。提高對最新網路威脅的偵測率和回應能力。將網路防護延伸至網頁瀏覽、備份的資料、復原流程以及攻擊預防。透過擷取備份中的鑑定資料來實施調查。

- 完整堆疊的反惡意軟體

- URL 篩選

- 防止入侵

保護客戶資料,即使在排定的兩次備份期間。將備份功能延伸至 SAP HANA、Oracle DB、MariaDB、MySQL 及應用程式叢集。您也可以掌握客戶基礎架構中的資料保護狀態。

- 持續資料防護

- 資料保護圖

- 脫離主機資料處理

當災難發生時,於 Acronis Cloud 中恢復系統運作,並將系統還原到任何位置,在短短幾分鐘之內讓客戶恢復營運,確保了即時資料可用性。藉由協作、Runbook 與自動化容錯移轉,搞定棘手的災難復原並提高了效率。

- 災難復原協調

- 生產容錯移轉

- 站對站 VPN

在所有電子郵件威脅接觸到終端使用者之前就搶先封鎖,包括垃圾郵件、網路釣魚、商務電子郵件入侵 (BEC)、進階持續性威脅 (APT) 與零時差攻擊都不放過。利用 Perception Point 的新世代技術,迅速偵測並輕鬆部署、設定與管理。

- 防網路釣魚與防詐騙引擎

- 防規避技術

- 鎖定零時差攻擊的新世代動態偵測功能

防止敏感資料透過週邊裝置和網路通訊從客戶的工作負載中外洩。透過觀察敏感資料的傳輸簡化 DLP 服務的佈建和管理,以自動將 DLP 原則對應到客戶的業務細節。

- 資料外洩防護

- 自動初始 DLP 原則建立

- 強制執行的 DLP 原則的自動化、使用者協助的延伸

使用檔案同步和共用服務取得資料位置、管理和隱私的完整控制權,包括支援在所有平台進行公證和電子簽名功能的交易總帳。

- 檔案公證

- 內嵌電子簽名

- 獨立檔案驗證

透過修補程式管理,簡化弱點管理並迅速消除了客戶 IT 基礎架構中的漏洞。獲得深入客戶之軟體資產和資料防護的能見度以減輕每日追蹤和規劃工作,並透過監控磁碟機的健康狀況來改善客戶的正常運作時間。

- 修補程式管理

- 防故障修補

- 磁碟機健康狀況監控

網路安全行業公認的成員

Association of Anti-Virus Asia Researchers member

Anti-Malware Testing Standards Organization member

VirusTotal member

Cloud Security Alliance member

Anti-Phishing Working Group member

Microsoft Virus Initiative member

網路安全行業公認的成員

憑藉涵蓋所有工作負載的基本網路防護功能,獲得獨特的競爭優勢並提高獲利。如果您沒有使用備份或檔案同步和共用儲存空間,Acronis將不會向您收費。

網路安全

藉由獲獎肯定的防勒索軟體,面對現代威脅時先發制人,此防勒索軟體已透過對客戶防毒進行補充的反惡意軟體功能增强。透過本機通路防止資料洩漏。

備份和復原

藉由最佳備份與復原技術盡可能減少客戶基礎架構和工作負載上的資料洩漏,可在消耗型或按工作負載的授權模式中使用。

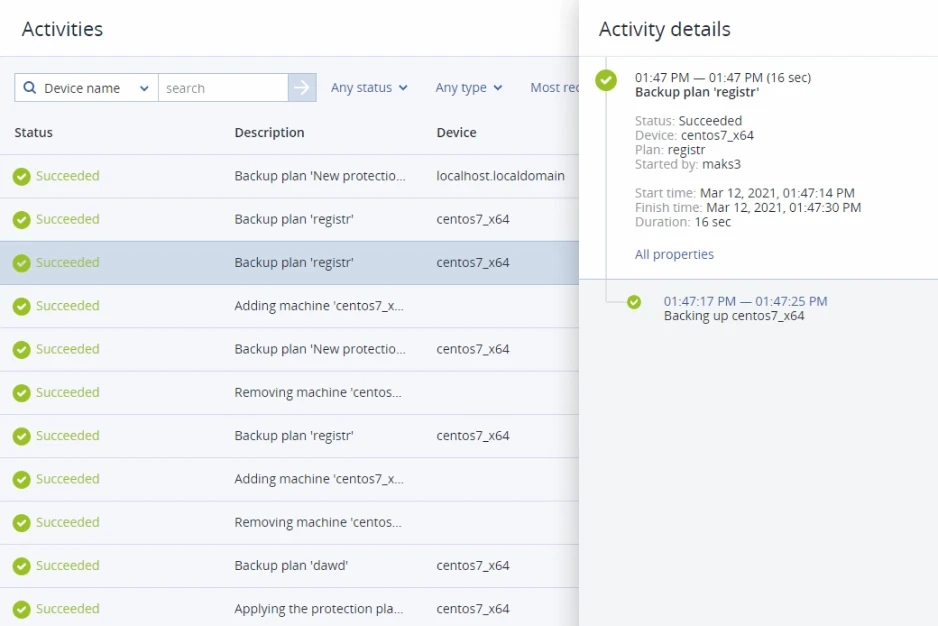

管理

在數分鐘内集中您的防護管理和佈建端點。遠端協助客戶和評估系統弱點和安全漏洞。透過内建監控和報告增加可見性。

災難復原 (DR)

允許已啟用 DR 的租用戶上的客戶使用其個人裝置與企業網路建立安全的連線,或在隔離網路環境內測試容錯移轉。

檔案同步與共用

讓您的客戶隨時隨地在任何裝置上建立和安全地分享企業内容,藉此提高生產力。僅對您使用的儲存空間收費。

公證

藉由適用於檔案公證、電子簽名和檔案驗證的區塊鏈型服務,可在確保資料完整性的同時實現監管透明度並降低安全性風險。

免費提供反惡意軟體防護

我們獲獎肯定的網路安全技術 Acronis Active Protection 現在變得越來越好,包含在 Acronis Cyber Protect Cloud 中免費使用

- 已透過反惡意軟體防護增强

- AI 型靜態與行爲分析

- 獲獎肯定的防勒索軟體技術

- 針對零時差勒索軟體的同類型最佳防護

- 針對勒索軟體的無可比擬自我防禦

- 挖礦劫持防禦方面的領導廠商

提供市面上最佳的備份與復原

- 為實體、虛擬、雲端及行動等超過 20 種類型的工作負載提供防護

- 根據儲存空間用量或依照工作負載收費

- 廣泛的備份來源:檔案、磁碟、行動、系統狀態、應用程式、NAS 和網路共用、ESXi 組態

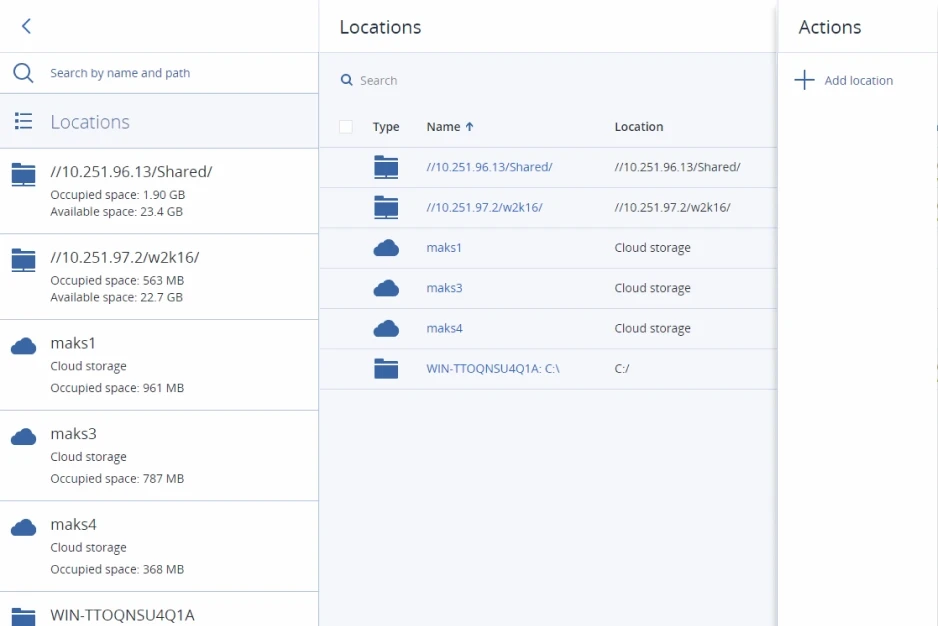

- 多種備份儲存選項:Acronis Cloud、公有與私有雲端、本機網路儲存空間

- 復原功能可立即以 VM 形式執行備份檔案,也可復原至相異硬體

- 設計時安全:防勒索軟體防護和加密

流暢整合與自動化

Acronis Cyber Protect Cloud 利用原生方式與服務供應商的常用系統 (例如 RMM 和 PSA 工具、託管控制面板和計費系統) 整合,減輕了管理負擔。自訂整合與自動化還可以透過一組 RESTful API 和 SDK 進行。

簡化的 Microsoft 365 授權,包含 Acronis 提供的無限雲端儲存空間

利用簡化的 Microsoft 365 授權模式。免費取得吸引人的依基座而定的定價,其中包含適用於 Microsoft 365 資料的無限制的 Acronis 託管雲端儲存。

支援的系統

作業系統與環境

Windows

- Windows 7 和更新版本

- Windows 2008 R2 和更新版本

Linux

- Linux,核心為 2.6.9 至 5.1,以及 glibc 為 2.3.4 或更新版本

macOS

- OS X Mavericks 10.9、OS X Yosemite 10.10、OS X El Capitan 10.1、macOS Sierra 10.12、macOS High Sierra 10.13、macOS Mojave 10.14、macOS Catalina 10.15

行動裝置

- Android 4.1 或更新版本

- iOS 8 或更新版本

Microsoft 應用程式

- Microsoft SQL Server 2019、2017、2016、2014、2012、2008 R2、2008、2005

- Microsoft Exchange Server 2019、2016、2013、2010、2007 Microsoft SharePoint 2013

- Microsoft SharePoint Server 2010 SP1、Microsoft SharePoint Foundation 2010 SP1、Microsoft Office SharePoint Server 2007 SP2、Microsoft Windows SharePoint Services 3.0 SP2

Hypervisor

- VMware vSphere 7.0、6.7、6.5、6.0、5.5、5.1、5.0、4.1

- Microsoft Hyper-V Server 2019、2016、2012/2012 R2、2008/2008 R2

- 含 Hyper-V 的 Microsoft Windows Server 2022、2019、 2016、2012/2012 R2、2008/2008 R2

- 含 Hyper-V 的 Microsoft Windows 10、8/8.1 (x64)

- Citrix XenServer 7.6-4.1.5

- RHEV 3.6-2.2、RHV 4.1、4.0

- Oracle VM Server 3.4、3.3、3.0、Oracle VM VirtualBox 4.x

- Nutanix AHV 20180425.x-20160925.x

- Linux KVM 5.3 - 8

- Proxmox 虛擬環境 5.3 - 8

- Virtuozzo 6.0.10、6.0.11、6.0.12、7.0.13、7.0.14

- Virtuozzo Infrastructure Platform 3.5

全球資料中心據點

協助客戶將資料儲存在他們選擇的位置,藉此滿足其獨特需求。Acronis 資料中心遍布全球各地,有助您滿足所有客戶的法規遵循、資料主權和效能需求。

需要協助嗎?

常見問題集

Acronis Cyber Protect Cloud 是行業首個解決方案,它藉由一個代理程式和單一管理主控台將網路安全、資料防護和端點管理集結在一個整合式解決方案中。由於其整合了多個解決方案,因此,除了大大減少運營所需的資源外,還建立輕鬆的追加銷售和交叉銷售機會來提高獲利。

Acronis Cyber Protect Cloud 可輕鬆地透過自動機器探索和遠端代理程式安裝來進行部署。藉由集中化、群組和多租用戶管理與内建安全遠端連線協助來減輕管理負擔。

服務供應商可透過單一平台進行硬體庫存收集、變更追蹤、弱點評估和集中式監控和報告,從而更高效地追蹤和規劃他們的工作。

它大幅減輕了服務供應商每日的工作,這得歸功於與最常見 RMM 和 PSA 工具、託管控制面板和計費系統以及市場供應商,例如 Autotask、ConnectWise (Automate、Manage、Control)、Kaseya、Atera、Plesk、cPanel、CloudBlue 及 AppDirect 的整合。

此外,服務供應商可以將他們自己轉變為增值經銷商,並通過經銷商管理在終端客戶以外的市場進行銷售。

您的客戶可能會對將資料儲存在本機還是雲端有一定偏好,這取決於具體的客戶。Acronis 為服務供應商提供了以下選項:備份到 Acronis、Google 或 Microsoft 託管的雲端儲存、他們自己的雲端儲存或本機網路儲存。支援 20 多個平台,其中包括:Microsoft SQL 叢集、Microsoft Exchange 叢集、Oracle DB 及 SAP HANA,這些在 Acronis Cyber Protect Cloud 的 Advanced Backup 附件元件中也受支援。

雲端型災難復原解決方案是一個異地復原選項,透過在遭受自然災害、人為錯誤、網路攻擊、硬體或伺服器故障後快速恢復工作負載來確保業務關鍵資料的高可用性。Acronis Cyber Protect Cloud 的 Advanced Disaster Recovery 提供了功能齊全的備份與災難復原解決方案,藉此幫助服務供應商在增長利潤的同時最小化複雜性。

Acronis Cyber Protect Cloud 包含同類型最佳的防勒索軟體技術,此技術已藉由專注於零時差攻擊、AI 和行為型偵測强化。還透過裝置控制提供基本的資料遺失防護。

Acronis Cyber Protect Cloud 代理程式和備份均受四個可防止竄改的全方位自我防禦技術保護。

Advanced Security 附加元件藉由完整堆疊反惡意軟體提升了端點防護,以防止更大範圍的威脅,包括 Web 型攻擊和惡意探索技術。在確保零誤判的同時,還提高了偵測的速度和準確性。所有協作應用程式得利於優先的防護,防止對其程序的惡意探索。對於更積極的掃描,Acronis Cloud 中的反惡意軟體掃描減少了端點上的負載,同時確保了不會再發生威脅。

搭配 Advanced Security 的 Acronis Cyber Protect Cloud 還收集數位鑑識證據並將其儲存在備份中,藉此簡化修復並使安全性調查花費更少。

Acronis Cyber Protect Cloud 提供弱點評估技術來正確地找出安全漏洞,以免對 IT 環境帶來嚴重的威脅。

Advanced Management 附加元件幫助將弱點評估程序對應至修補程式管理,以根據關鍵性優先排列修補。此外,還藉由修補程式管理自動化和防故障修補技術減輕了服務供應商的管理負擔,此技術在套用修補程式之前自動備份系統以實現輕鬆的回復,防止更新導致系統無法使用。