You are on Germany website. Change region to view location-specific content:

Global

English

Select another region

Wählen Sie Ihre Region und Sprache

Weltweit

- Americas

- Asien-Pazifik-Raum

- Europa, Naher Osten und Afrika

- Weltweit

Die Konsolidierung und Zentralisierung der Service-Verwaltung mit Acronis ist jetzt leichter und zugänglicher denn je. Nutzen Sie die Acronis EDR-Erweiterung, um Unternehmen eine echte Business Resilience-Lösung als ganzheitlichen Schutz gegen alle modernen Cyberbedrohungen anbieten zu können.

Verhaltensbasierte Erkennung | |||

Antiransomware Protection mit automatisierbarer Rollback-Funktionalität | |||

Schwachstellen-Bewertung | |||

Gerätekontrolle | |||

Backup auf Datei- und Systemebene | |||

Inventarisierungsfunktion (mit der Management-Erweiterung) | |||

Patch-Verwaltung (mit der Management-Erweiterung) | |||

#CyberFit-Score (zur Bewertung der Sicherheitslage) | |||

Remote-Verbindungen (mit der Management-Erweiterung) | |||

Schadensbehebungsmaßnahmen, einschließlich vollständigem Reimaging | |||

Geschäftskontinuität (mit der Disaster Recovery-Erweiterung) | |||

GenAI Protection: Nutzungs-Monitoring | |||

URL-Filterung | |||

Exploit-Prävention | |||

Echzeit-Threat-Intelligence-Feed | |||

Automatisiert erstellbare und anpassbare Positivlisten für Applikationen per Profil-Erstellung | |||

Erfassen von forensischen Daten | |||

Ereignis-Monitoring | |||

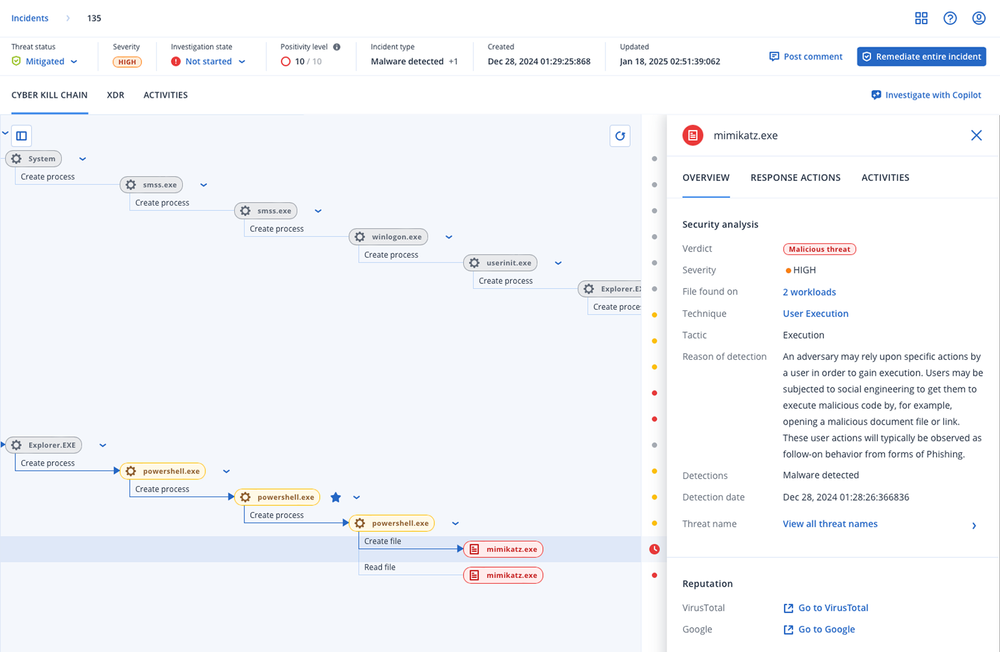

Automatische Korrelierung von Ereignissen | |||

Priorisierung von verdächtigen Aktivitäten | |||

KI-generierte Zusammenfassungen von Vorfällen | |||

Automatisierte Visualisierung und Interpretation einer MITRE ATT&CK®-basierten Angriffskette | |||

Ein-Klick-Schadensbehebungsmaßnahmen auf Vorfälle | |||

Vollständige Bedrohungseindämmung, inkl. Quarantäne-Maßnahmen und Endpunkt-Isolierung | |||

Intelligente Suche nach Kompromittierungsindikatoren (inkl. neuen Bedrohungen) | |||

Angriffsspezifische Rollbacks | |||

Public API für EDR |

Fordern Sie weiterführende Lösungsunterlagen an und testen Sie unsere EDR-Lösung der MSP-Klasse

Acronis betreibt ein globales Netzwerk von Cloud-Rechenzentren, das auf ein Höchstmaß an Sicherheit, Schutz und Zugänglichkeit ausgelegt ist.

Die Acronis Academy liefert das Wissen, das das Volumen der Supportanrufe reduziert, den Umsatz steigert und Ihr gesamtes Unternehmen stärkt.

Es tut uns leid, aber Ihr Browser wird nicht unterstützt.

Es scheint, dass unsere neue Website mit der derzeitigen Version Ihres Browsers nicht kompatibel ist. Das lässt sich jedoch leicht beheben! Um unsere komplette Website sehen zu können, müssen Sie einfach nur ein Update Ihres Browsers durchführen.