Acronis Cyber Protect v16 trägt durch mehrere Schlüsselfunktionen dazu bei, die Gesamtbetriebskosten (TCO) für Cyber Protection-Lösungen zu senken:

• Umfassende Workload-Unterstützung: Acronis Cyber Protect v16 unterstützt mehr als 20 verschiedene Workloads, darunter lokale, Cloud- und SaaS-Plattformen, und ermöglicht es Enterprise, ihre Bemühungen im Bereich Data Protection in unterschiedlichen IT-Umgebungen zu optimieren. Dieser umfangreiche Support erleichtert die Anbieterkonsolidierung, vereinfacht die Verwaltung und stellt sicher, dass alle Aspekte der IT-Infrastruktur des Enterprises umfassend geschützt sind.

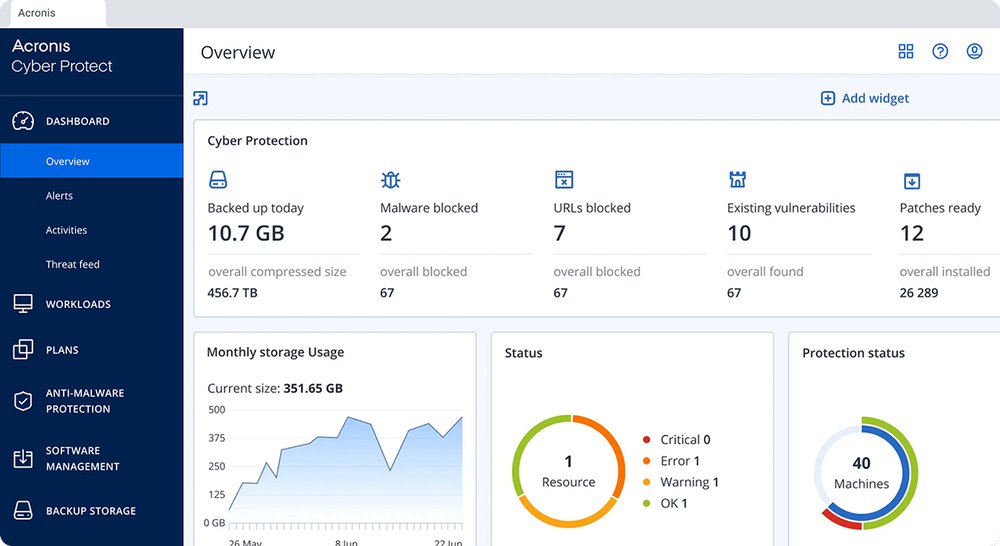

• Optimierte Verwaltung: Die zentralisierte Management-Konsole vereinfacht die Überwachung der Datensicherung und der Cybersicherheit im gesamten Enterprise, wodurch Verwaltungszeit gespart und Betriebskosten gesenkt werden.• One-Click Recovery: Mithilfe der One-Click Recovery-Funktion können Nutzende die Systeme unabhängig wiederherstellen, wodurch die Belastung des IT-Teams verringert wird und kostspielige Ausfallzeiten minimiert werden.

• Automatisierter Prozesse: Mit automatisierten Funktionen wie Patch-Verwaltung und Schwachstellenbewertungen werden Routineaufgaben effizient erledigt, sodass sich IT-Teams auf wichtigere strategische Initiativen konzentrieren können, anstatt zeitaufwändige Wartungsarbeiten durchzuführen.

• Ressourceneffizienz: Acronis Cyber Protect v16 wurde entwickelt, um die Auswirkungen auf die Systemressourcen zu minimieren und sicherzustellen, dass die Schutzfunktionen die Produktivität nicht beeinträchtigen und keine zusätzlichen Investitionen in Hardware erfordern.

• Proaktiver Schutz: Fortschrittliche KI- und ML-gestützte Technologien tragen dazu bei, Cybervorfälle zu verhindern, bevor sie auftreten, und reduzieren die potenziellen Kosten, die mit Datenschutzverletzungen, der Wiederherstellung nach einem Ransomware-Angriff und der Wiederherstellung von Systemen verbunden sind.

• Kompatibilität mit Legacy-Systemen: Die Möglichkeit, ältere Systeme mit Bare-Metal-Recovery (Wiederherstellung auf fabrikneuer Hardware) zu unterstützen und wiederherzustellen, bedeutet, dass Enterprise die Lebensdauer ihrer bestehenden Infrastruktur verlängern können, ohne dass ihnen Kosten für sofortige Upgrades entstehen.

• Datenhoheit und Compliance: Die integrierten Funktionen für Compliance und Datenhoheit helfen, Bußgelder und Strafen im Zusammenhang mit der Nichteinhaltung von Vorschriften zu vermeiden, die sich für Enterprise, die in mehreren Ländern tätig sind, erheblich summieren können.

Durch die Fokussierung auf diese Bereiche ermöglicht Acronis Cyber Protect v16 Enterprise, den Cyberschutz sowohl operativ als auch finanziell effizienter zu verwalten, was zu niedrigeren Gesamtbetriebskosten führt.