Applikationskonformes Backup auf Laufwerksebene ist für physische Maschinen und für virtuelle ESXi-Maschinen verfügbar.

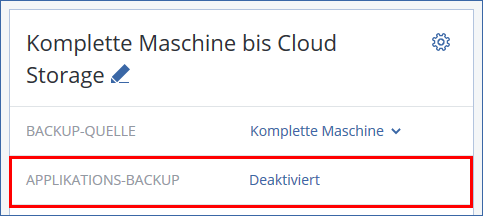

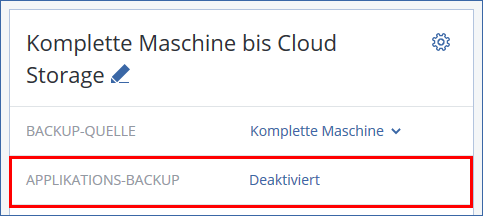

Wenn Sie eine Maschine sichern, auf der ein Microsoft SQL Server, Microsoft Exchange Server oder die Active Directory Domain Services (Active Directory-Domänendienste) ausgeführt werden, können Sie mit der Option Applikations-Backup einen zusätzlichen Schutz für die Daten dieser Applikationen aktivieren.

Wann ist ein applikationskonformes Backup sinnvoll?

Mit einem applikationskonformen Backup können Sie Folgendes sicherstellen:

Was ist erforderlich, um applikationskonformes Backup verwenden zu können?

Auf einer physischen Maschine muss neben dem Agenten für Windows auch der Agent für SQL und/oder der Agent für Exchange installiert sein. Auf einer virtuellen Maschine ist die Installation eines Agenten nicht erforderlich, weil die Maschine hier üblicherweise über den Agenten für VMware (Windows) gesichert wird.

Weitere Anforderungen finden Sie in den Abschnitten 'Voraussetzungen' und 'Erforderliche Benutzerrechte'.