Inhaltsverzeichnis

- Wenn Cybervorfälle die Produktion lahmlegen

- Was der jüngste Angriff auf Stryker über OT-Resilienz offenbart

- Warum OT-Wiederherstellungen in vielen Umgebungen immer noch zu langsam sind

- Wie effektive OT-Wiederherstellungen in der Praxis aussehen

- So können Sie sicherstellen, dass OT-Standorte über berechenbare Wiederherstellungsmöglichkeiten verfügen

- Was OT-Führungskräfte jetzt priorisieren sollten

- Wie Acronis Cyber Protect Local die Teams von Industrieunternehmen unterstützt

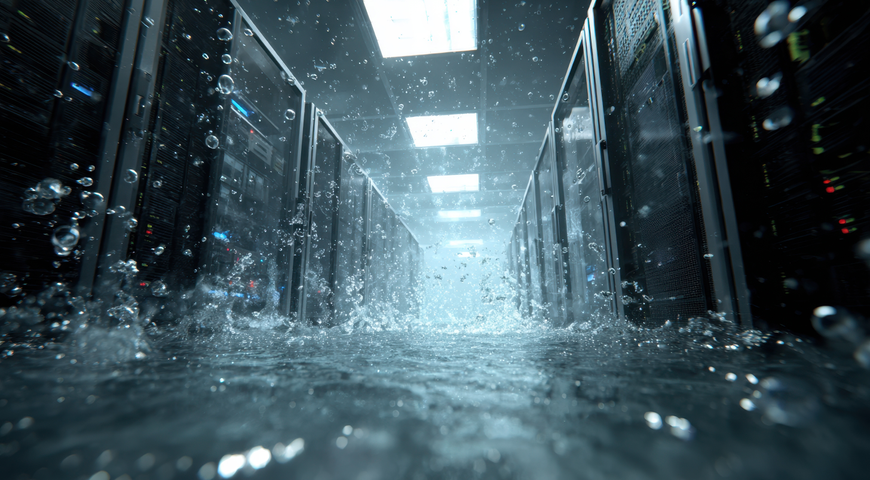

Bei einem Cyberangriff kann die Produktion zum Erliegen kommen, auch ohne dass eine speicherprogrammierbare Steuerung (SPS) manipuliert wurde. Wenn Betriebssysteme ausfallen, kann dies schnell zu Störungen in der Fertigung, im Versand und in der Koordination führen. Dieser Artikel befasst sich mit dem Thema Wiederherstellung in OT-Umgebungen im Jahr 2026 sowie mit Strategien, die Industrie-Teams anwenden können, um die Wiederherstellung geschäftskritischer Systeme zu beschleunigen.

Wenn Cybervorfälle die Produktion lahmlegen

Wenn die Produktion nach einem Cybervorfall beeinträchtigt oder unterbrochen wird, beginnt die Störung selten mit einer Kompromittierung einer SPS (speicherprogrammierbare Steuerung). Häufiger geht sie von den Systemen im Umfeld des Prozesses aus: einem ausgefallenen Remote-Zugangsweg, einer Applikation, die die Arbeitskoordination nicht mehr gewährleistet, oder einem Server, ohne den Operator:innen und Ingenieur:innen die Sichtbarkeit und Kontrolle verlieren. Sobald diese Systeme nicht mehr verfügbar sind, kann sich die Störung rasch auf die gesamte Anlage auswirken. Aufträge stocken, der Versand gerät ins Stocken, die Ingenieurteams verlieren den Überblick und dem Betriebspersonal fehlen die Workstations und Überwachungssysteme, die sie für einen sicheren Produktionsablauf benötigen.

Dieser Unterschied ist besonders in der OT von Bedeutung: Ausfallzeiten beginnen nicht erst, wenn eine Steuerung direkt betroffen ist. Sie beginnen, wenn die Systeme, die für Transparenz, Konfiguration, Koordination und Wiederherstellung zuständig sind, nicht mehr verfügbar sind. Deshalb hat sich die Aufmerksamkeit in der OT von reinen Präventionsmaßnahmen hin zu einer praktischeren Frage verlagert: Wie schnell können produktionsunterstützende Systeme im Notfall wiederhergestellt werden? Und wie zuverlässig kann ein beeinträchtigter Betrieb wieder in ein sicheres, stabiles Stadium zurückversetzt werden?

Was der jüngste Angriff auf Stryker über OT-Resilienz offenbart

Im März 2026 gab Stryker (ein US-amerikanischer Medizintechnikkonzern) eine Datenschutzverletzung im Bereich Cyber Security bekannt, von der seine internen Microsoft-Systeme betroffen waren. Nach Angaben von Stryker verwendeten die Angreifer eine manipulierte Datei, um unautorisierte Befehle auszuführen, wodurch sie ihre Aktivitäten innerhalb der Systeme verbergen und die Auftragsabwicklung stören konnten. Dieser Vorfall verdeutlicht, dass allein Eingriffe in Produktionssysteme die Produktion, die Auftragsabwicklung und die Betriebswiederherstellung erheblich verzögern können.

Dies wird durch weitere Daten bestätigt. Zum Beispiel hat die Umfrage „SANS State of ICS/OT Security 2025“ (des SANS Institute, einem führenden Schulungs‑ und Forschungsanbieter für Cybersicherheit) ergeben, dass über 20% der Unternehmen im Jahr zuvor einen Cybersicherheitsvorfall erlebt hatten; bei 40% dieser Vorfälle kam es zu Betriebsstörungen, und bei fast 20% dauerte die Behebung länger als einen Monat. Im Februar 2026 berichtete Dragos (ein auf OT- und Industriesicherheit spezialisiertes Cyber Security-Unternehmen), dass die Zahl der Ransomware-Gruppen, die Industrieunternehmen angreifen, im Jahresvergleich um 49% gestiegen ist und 2025 weltweit rund 3.300 Unternehmen betroffen waren.

Während industrielle Unternehmen einem zunehmenden Risiko durch Cyberbedrohungen ausgesetzt sind, kämpfen sie weiterhin mit langen Wiederherstellungszeiten, wenn Vorfälle auftreten. In solchen industriellen Umgebungen wird Resilienz dadurch definiert, wie schnell geschäftskritische Systeme wieder in Betrieb genommen werden können, ohne weitere Betriebsrisiken zu verursachen.

Warum OT-Wiederherstellungen in vielen Umgebungen immer noch zu langsam sind

Die meisten Industrieanlagen sind auf verschiedene IT‑Systeme angewiesen, darunter HMIs (Human‑Machine Interfaces, also Bedienoberflächen für Maschinen), Betriebsdaten-Historians (Systeme zur langfristigen Speicherung und Auswertung von Mess‑ und Prozessdaten), SCADA‑Support-Server (Server, die SCADA‑Systeme – Supervisory Control and Data Acquisition, also Leit- und Überwachungssysteme – unterstützen), Engineering-Workstations (Rechner für die Konfiguration und Wartung von Steuerungs- und Automatisierungssystemen) sowie andere Windows‑ oder Linux‑Systeme, die seit vielen Jahren stabil laufen – häufig auf älteren Plattformen, die man nicht ohne Weiteres aktualisieren (patchen) oder austauschen kann. Diese Systeme mögen im Normalbetrieb zuverlässig sein, doch lassen sie sich unter Stressbedingungen schwerer sichern, wiederherstellen oder rekonfigurieren als moderne IT-Assets. Remote-Standorte, Air-Gap-Segmente, enge Wartungsfenster und begrenzter IT-Support vor Ort können diese Prozesse zusätzlich verlangsamen. Infolgedessen wird die Wiederherstellung häufig durch die physischen und betrieblichen Einschränkungen der Umgebung selbst verzögert.

Deshalb gelten viele gewohnte IT-Grundannahmen auf der Ebene der Produktionsanlagen nicht mehr bzw. funktionieren dort einfach nicht. In der IT mag die Wiederherstellung eines ausgefallenen Endpunkts oder die Neuinstallation eines Servers zwar lästig, aber dennoch bewältigbar sein. In der OT kann dasselbe Ereignis die gesamte Produktion zum Stillstand bringen, die Transparenz für das Bedienpersonal beeinträchtigen und nachgelagerte Folgen für Qualität, Lieferfähigkeit, Compliance und Sicherheit erstellen. Industrie-Teams benötigen daher Wiederherstellungsprozesse, die unter realen Standortbedingungen funktionieren, nicht nur in zentralisierten IT-Workflows. In der Praxis bedeutet dies, dass die Wiederherstellungsfähigkeiten auf die Realitäten der OT-Umgebungen (einschließlich ihrer Altsysteme, dem begrenzten Vor-Ort-Support und der Notwendigkeit, den Betrieb baldmöglichst und ohne zusätzliche Risiken wiederherzustellen) zugeschnitten sein müssen.

Wie effektive OT-Wiederherstellungen in der Praxis aussehen

Für OT-Teams bedeutet echte Bereitschaft mehr als nur irgendwo über Backups zu verfügen. Sie bedeutet hier:

- Die Fähigkeit, Windows- und Linux-Systeme wiederherzustellen, die die Überwachungs- und Betriebsebenen unterstützen, ohne dabei zusätzliche Ausfallzeiten zu generieren.

- Auch dann über einen Wiederherstellungspfad zu verfügen, wenn keine identische Ersatzhardware mehr verfügbar ist.

- Die Abhängigkeit von knappen Fachkräften zu verringern (insbesondere an abgelegenen oder Air-Gap-Standorten), wo das Warten auf die zentrale IT-Abteilung einen Ausfall weit über den ursprünglichen Vorfall hinaus ausdehnen kann.

Durch die Implementierung effizienter Wiederherstellungslösungen kann das Personal vor Ort umgehend reagieren – auch wenn es keinen Zugang zu IT-Spezialisten oder Ersatzkomponenten hat. Die Fähigkeit, Systeme auf einer vor Ort verfügbaren Hardware wiederherzustellen, sorgt für weniger Betriebsausfälle und gewährleistet die Geschäftskontinuität. Diese Anpassungsfähigkeit ist besonders wichtig in Einrichtungen, die über eine ältere Infrastruktur verfügen, wo herkömmliche Wiederherstellungsansätze möglicherweise ungeeignet sind, jedoch schnelle Maßnahmen erforderlich sind, um eine unterbrechungsfreie Produktion beizubehalten.

So können Sie sicherstellen, dass OT-Standorte über berechenbare Wiederherstellungsmöglichkeiten verfügen

Die örtlichen Gegebenheiten bestimmen den richtigen Wiederherstellungspfad. In abgelegenen, per Air-Gap isolierten oder personell unterbesetzten Umgebungen kann das Warten auf die zentrale IT-Abteilung den Wiederherstellungsprozess um Stunden oder sogar Tage verlängern. Deshalb benötigen OT-Teams im Falle einer Störung mehr als nur ein allgemeines Wiederherstellungsverfahren. Sie benötigen vordefinierte Wiederherstellungspfade, die auf häufige Ausfallarten abgestimmt und im Vorfeld unter realen Bedingungen vor Ort validiert wurden:

Granulare Wiederherstellung bei geringen Dateiverlusten bzw. -beschädigungen

Wenn sich ein Vorfall auf wenige gelöschte oder beschädigte Dateien beschränkt, ist es in der Regel am effektivsten, nur diese betroffenen Elemente wiederherzustellen, anstatt eine komplette Workstation bzw. einen Server neu aufsetzen zu müssen. Im OT-Bereich können dies Projektdateien, Konfigurationsdateien, Berichte oder andere Informationen sein, die erforderlich sind, um ein System wieder in den Normalzustand zu versetzen, ohne dass dabei unnötige Änderungen in eine stabile Umgebung eingebracht werden.

Zurücksetzen auf einen validierten Wiederherstellungspunkt nach einem fehlgeschlagenen Update oder einer Fehlkonfiguration

Wenn ein System zwar noch booten kann, ein Patch, ein Hersteller-Update oder eine Konfigurationsänderung die eingesetzte Software-Umgebung instabil gemacht hat, ist ein Rollback oft der risikoärmere Weg. Dabei geht es nicht nur darum, eine Änderung rückgängig zu machen, sondern die Workstation oder den Server in einen bekannten, einwandfreien Betriebszustand zurückzuversetzen, auf den sich das Betriebspersonal und die Techniker:innen verlassen können.

Image-basierte Wiederherstellungen für nicht bootfähige Systeme

Wenn eine Maschine nicht mehr booten kann, weil das System-Laufwerk ausgefallen ist, das Betriebssystem beschädigt wurde oder Ransomware ihr Unwesen getrieben hat, reicht eine Wiederherstellung auf Dateiebene nicht aus. In solchen Fällen müssen die OT-Teams eine Image-basierte Wiederherstellung mithilfe von Rettungsmedien durchführen, damit das komplette System (inkl. Betriebssystem, aller Applikationen, Treiber und Daten) in einen bekannten, fehlerfreien Zustand zurückversetzt werden kann, ohne dass eine manuelle Neuinstallation erforderlich ist.

Wiederherstellung auf Ersatzhardware, wenn das Originalgerät nicht mehr verfügbar ist

In industriellen Umgebungen ist identische Ersatzhardware oft nicht verfügbar, wenn ältere Maschinen ausfallen. Durch die Möglichkeit, die Wiederherstellung auch auf abweichender Hardware durchführen zu können, können die entsprechenden Teams ein betroffenes System auf verfügbarer Ersatzhardware wiederherstellen und so auch veraltete Anwendungen wieder verfügbar machen, ohne auf exakt passende Hardware warten zu müssen.

Angeleitete Wiederherstellungen, die vom Personal vor Ort durchgeführt werden können – für abgelegene oder unterbesetzte Standorte

In bestimmten Umgebungen (wie in per Air-Gap isolierten Anlagen, Umspannwerken, Offshore-Anlagen), in denen der IT-Support nicht schnell genug vor Ort sein kann, können angeleitete lokale Wiederherstellungen die Ausfallzeiten erheblich reduzieren.

Sicherheitsbewusste Wiederherstellungen nach Ransomware- oder Malware-Angriffen

Nach einem Sicherheitsvorfall mit Schadsoftware sollte der Wiederherstellungsprozess nicht mit einer „blinden“ Wiederherstellung beginnen. Die entsprechenden OT-Teams müssen die einzusetzenden Backups vor der Wiederherstellung erst noch validieren und scannen, um zu verhindern, dass ein kompromittiertes Image eingesetzt wird – insbesondere, wenn das betroffene System für die Transparenz, Konfiguration oder Steuerung der Anlage zuständig ist.

Wiederherstellungen mithilfe von Standby-VMs (für geeignete virtualisierte Workloads)

Wo der Einsatz von Virtualisierungslösungen zugelassen und betrieblich akzeptiert ist, können Standby-VMs dazu beitragen, den Geschäftsbetrieb aufrechtzuerhalten, solange das primäre System gemäß den vor Ort geltenden Prozeduren wiederhergestellt und überprüft wird. Dies kann besonders dann von Nutzen sein, wenn die Aufrechterhaltung des Geschäftsbetriebs oberste Priorität hat.

Verifizierte Wiederherstellungsfähigkeit für Audits, Wartung und Resilienz‑Nachweise

Eine Wiederherstellungsbereitschaft lässt sich nicht allein durch das Vorhandensein von Backups nachweisen. OT-Teams benötigen zudem Integritätsprüfungen, eine Möglichkeit, die Bootfähigkeit zu überprüfen, sowie eine dokumentierte Wiederherstellungsvalidierung, damit sie sicher sein können, dass ein System bei einem Ausfall gemäß den betrieblichen Anforderungen restauriert werden kann.

In Industrieumgebungen muss die Wiederherstellungsbereitschaft als grundlegender Rahmen für betriebliche Entscheidungen verstanden werden – nicht nur als einzelne technische Funktion oder Fähigkeit. Die entsprechenden Teams müssen vorausschauend festlegen, welcher Wiederherstellungspfad bei verlorenen Dateien, fehlgeschlagenen Updates, nicht bootfähigen Systemen, veralteter Hardware, Ausfällen an Remote-Standorten und Malware-Vorfällen zum Einsatz kommt. Anschließend müssen diese Wiederherstellungspfade unter realen Standortbedingungen validiert werden können. Dadurch entwickeln sich diese neuen Wiederherstellungsverfahren von einer herkömmlichen, einfachen Backup & Recovery-Funktionalität zu einer gesicherten Fähigkeit, produktionsrelevante Systeme sicher, vorhersehbar und gemäß den betrieblichen Anforderungen wiederherstellen zu können.

Was OT-Führungskräfte jetzt priorisieren sollten

Es ist entscheidend, dass die Wiederherstellungsabläufe für Engineering‑Workstations, HMIs (Bedienoberflächen), Historians (Langzeit‑Datenspeicher), SCADA‑Support‑Server und Bedienplätze auch unter den realen Bedingungen in der Anlage zuverlässig funktionieren. Die entsprechenden Schutzmaßnahmen sollten ohne Beeinträchtigung der Produktion implementiert, unter realistischen Wiederherstellungsszenarien getestet und im Kontext von älterer Hardware, segmentierten Netzwerken und begrenzten lokalen IT-Ressourcen validiert werden. Die Teams müssen nicht einfach nur die Verfügbarkeit von Backups bestätigen, sondern vielmehr sicherstellen, dass die Wiederherstellungsprozesse bei einem Ausfall schnell, lokal und zuverlässig eingeleitet werden können.

Die Cyber‑Resilienz in Industrieumgebungen hängt ganz wesentlich davon ab, wie gut die betriebliche Wiederherstellung organisiert ist. Unternehmen, die die Wiederherstellungsbereitschaft als betriebliche Pflicht verstehen und entsprechend planen, können ihre Systeme am schnellsten wieder in Betrieb nehmen und Betriebsunterbrechungen so gering wie möglich halten.

Wie Acronis Cyber Protect Local die Teams von Industrieunternehmen unterstützt

Acronis bietet Industrieunternehmen eine praktische und bewährte Lösung, um alle Systeme bei Bedarf wiederherstellen zu können, die dafür sorgen, dass der Produktionsbetrieb transparent, kontrollierbar und funktionsfähig bleibt.

Acronis Cyber Protect Local wurde speziell für die Herausforderungen entwickelt, denen sich Industrie-Teams heutzutage stellen müssen. Dafür unterstützt Acronis auch ältere Windows- und Linux-Plattformen (wie etwa Windows XP), die in OT-Umgebungen noch weit verbreitet sind. Es wurde speziell für den Einsatz in per Air-Gap isolierten und ressourcenbeschränkten Umgebungen konzipiert, in denen herkömmliche IT-Workflows oft zu langsam oder zu aufwendig sind. Zudem kann es Backups so ausführen, dass keine geplanten Ausfallzeiten erforderlich sind. Das ist besonders für Industrieanlagen wichtig, in denen das Abschalten bestimmter Systeme ein eigenes Betriebsrisiko darstellen kann.

Acronis Cyber Protect für OT-Umgebungen unterstützt die verschiedenen Wiederherstellungsszenarien, die Industrie-Teams in der täglichen Praxis benötigen. Es kann bei Bedarf (wenn nur wenige Daten betroffen sind) gezielt einzelne Dateien wiederherstellen, Systeme bei fehlerhaften Updates oder Fehlkonfigurationen auf einen validierten Zeitpunkt zurücksetzen, bei Maschinen, die nicht mehr booten können, vollständige System-Wiederherstellungen mithilfe von Images durchführen (auch auf fabrikneue Hardware, Bare-Metal Recovery genannt) durchführen sowie System-Images mithilfe der Universal Restore-Funktionalität auch auf abweichender Hardware aufspielen. Letzteres ist insbesondere wichtigt, wenn keine Ersatz-Hardware mit denselben Spezifikationen mehr verfügbar ist. Und bei abgelegenen oder unterbesetzten Standorten ermöglicht die One-Click Recovery-Funktionalität, dass das Personal vor Ort (sofern vorab geschult) ausgefallene Systeme selbst wiederherstellen kann, ohne auf die IT-Abteilung in der Firmenzentrale warten zu müssen.

Acronis vereint eine Backup & Recovery-Funktionalität mit erweiterten Sicherheitsfähigkeiten (wie einer Antimalware Protection). Dadurch können Backups beispielsweise vor einer Wiederherstellung validiert und auf Malware überprüft werden. So können die zuständigen Teams verhindern, dass kompromittierte Backup-Images nach einem Malware-Vorfall wiederhergestellt werden und die Umgebung somit erneut infiziert wird. Über diese Fähigkeiten hinaus bietet die Lösung zentrale Monitoring-Funktionen, ein Bestands- und Schwachstellenmanagement sowie die Möglichkeit, forensische Daten per Backup zu erfassen. Dadurch können Unternehmen dafür sorgen, dass Vorfälle nachträglich analysiert und Compliance-Anforderungen erfüllt werden können.

Acronis Cyber Protect Local ist eine auf Wiederherstellung ausgerichtete Resilienz‑Plattform, die Teams von Industrieunternehmen dabei unterstützt, produktionsrelevante Systeme sicher, zuverlässig und mit minimalen Betriebsunterbrechungen wiederherstellen zu können.

Über Acronis

Acronis ist ein Schweizer Unternehmen, das 2003 in Singapur gegründet wurde. Das Unternehmen verfügt über 15 Büros weltweit und beschäftigt Mitarbeiter:innen in mehr als 60 Ländern. Acronis Cyber Platform ist in 26 Sprachen sowie in über 150 Ländern verfügbar und wird bereits von über 21,000 Service Providern zum Schutz von mehr als 750,000 Unternehmen eingesetzt.