Welche Informationen sind in einer Angriffsphase enthalten?

Jede Angriffsphase stellt Ihnen eine leicht verständliche Interpretation des Angriffs zur Verfügung, die in leicht lesbarer Sprache verfasst ist. Diese Interpretation besteht aus einer Reihe von Elementen, die nachfolgend dargestellt und in der unteren Tabelle beschrieben werden.

| Angriffsphasen-Element | Beschreibung |

|---|---|

| Header |

Liefert eine Beschreibung über die Aktivitäten und Absichten der Angreifers (im obigen Beispiel: Zugriff auf Anmeldedaten) und enthält zudem einen Link auf eine entsprechende MITRE ATT&CK-Technik. Klicken Sie auf den Link, wenn Sie mehr Informationen über die Technik auf der MITRE ATT&CK-Website erhalten wollen. Wenn für eine Angriffsphase keine MITRE ATT&CK-Technik bekannt ist, wird im Text des Headers kein Link angezeigt. Dies ist bei allgemeinen Techniken relevant, z. B. bei Dateien, die in einem zufälligen Ordner entdeckt werden.

|

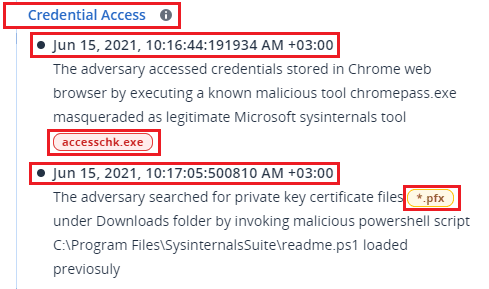

| Zeitstempel | Der Zeitpunkt, an dem die Angriffsphase stattgefunden hat. |

| Technik |

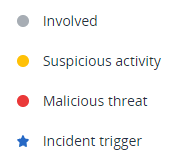

Wie der Angreifer sein Ziel technisch erreicht hat und welche Objekte (Registry-Einträge, Dateien oder geplante Tasks) betroffen waren. In der Textbeschreibung der Angriffstechnik befinden sich farbcodierte Links zu jedem betroffenen Knoten in der Cyber Kill Chain (wie im oberen Beispiel gezeigt). Über diese farbcodierten Links können Sie schnell zu dem betroffenen Knoten wechseln und untersuchen, was genau vorgefallen ist. Die in einer Angriffsphase verwendeten Farben kennzeichnen Folgendes:

Anhand der obigen Legende ist ersichtlich, dass das Angriffsphasen-Beispiel „Zugriff auf Anmeldedaten“ je einen Link auf einen Malware-Knoten Beachten Sie, dass sich in den Angriffsphasen auch Links zu Dateiknoten befinden, die Informationen über kompromittierte Dateien mit sensiblen Daten (wie geschützte Gesundheitsinformationen [PHI], Kreditkartennummern und Sozialversicherungsnummern) enthalten. |

und einen verdächtigen Datei-Knoten

und einen verdächtigen Datei-Knoten  enthält (wenn Sie auf die entsprechenden Links klicken, gelangen Sie zu dem dazugehörigen Knoten in der Cyber Kill Chain). Weitere Informationen darüber, wie Sie durch die Knoten navigieren können und welche Aktionen verfügbar sind, finden Sie im Abschnitt „

enthält (wenn Sie auf die entsprechenden Links klicken, gelangen Sie zu dem dazugehörigen Knoten in der Cyber Kill Chain). Weitere Informationen darüber, wie Sie durch die Knoten navigieren können und welche Aktionen verfügbar sind, finden Sie im Abschnitt „