Einzelne Knoten in der Cyber Kill Chain untersuchen

Sie können nicht nur die Angriffsphasen überprüfen, sondern auch durch jeden einzelnen angegriffenen Knoten in der Cyber Kill Chain navigieren. Dadurch können Sie bis zu bestimmten Knoten in der Cyber Kill Chain gehen und (je nach Bedarf) jeden dieser Knoten einzeln untersuchen und dort aufgetretene Schäden beheben.

So können Sie beispielsweise bestimmen, wie wahrscheinlich es sich bei einem Vorfall um einen wirklich schädlichen Angriff handelt. In Abhängigkeit von Ihrer Untersuchung können Sie auch diverse Antwortaktionen auf den betreffenden Knoten anwenden – z.B. einen Workload zu isolieren oder eine verdächtige Datei unter Quarantäne zu stellen.

So können Sie einzelne Knoten in der Cyber Kill Chain untersuchen

- Gehen Sie in der Cyber Protect-Konsole zu Schutz –> Vorfälle.

- Klicken Sie (innerhalb der angezeigten Vorfallsliste) in der ganz rechten Spalte des zu untersuchenden Vorfalls auf

. Die Cyber Kill Chain für den ausgewählten Vorfall wird angezeigt.

. Die Cyber Kill Chain für den ausgewählten Vorfall wird angezeigt. - Navigieren Sie zu dem entsprechenden Knoten und klicken Sie auf diesen, damit die Seitenleiste für diesen Knoten angezeigt wird.Klicken Sie auf den Knoten, damit dieser erweitert wird und die mit ihm assoziierten Knoten angezeigt werden.

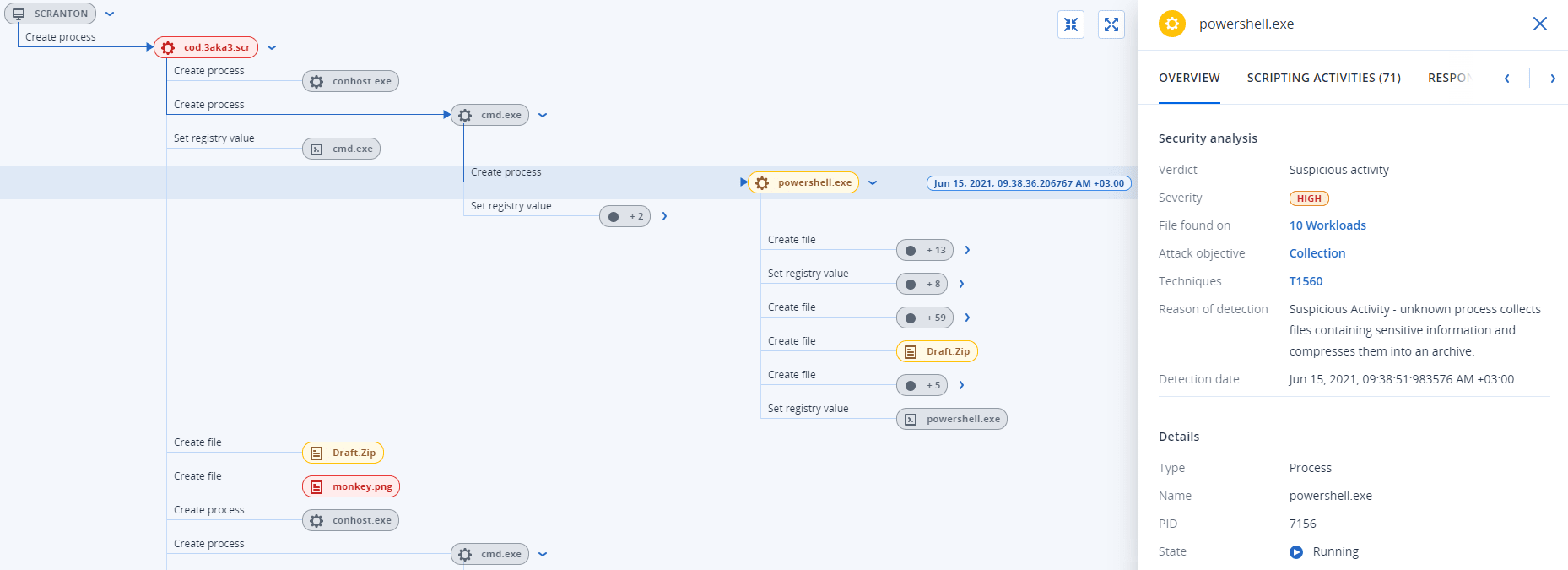

Wenn Sie etwa im untenstehenden Beispiel auf den Knoten powershell.exe klicken, wird die Seitenleiste für diesen Knoten geöffnet. Sie können auch neben dem Knoten auf das Pfeilsymbol klicken, um sich die dazugehörigen Knoten anzeigen zu lassen – einschließlich der Dateien und Registry-Werte, die vom Knoten powershell.exe betroffen sein können. Sie können dann wiederum auf diese assoziierten Knoten klicken, wenn Sie weitere Untersuchungen durchführen wollen.

- Untersuchen Sie die Informationen, die in den Registerkarten der Seitenleiste angezeigt werden:

- Überblick: Enthält zwei Hauptabschnitte, die eine Sicherheitsübersicht über den angegriffenen Knoten bieten.

- Sicherheitsanalyse: Zeigt eine Analyse des angegriffenen Knotens, einschließlich der EDR-Bewertung zur Bedrohung (wie z.B. verdächtige Aktivitäten), das Ziel des Angriffs gemäß den MITRE-Angriffstechniken (klicken Sie auf den Link, um zur MITRE-Website zu gelangen), den Grund für die Erkennung sowie die Anzahl der Workloads, die möglicherweise vom Angriff betroffen sind (klicken Sie auf den Link n Workloads, um sich die betroffenen Workloads anzeigen zu lassen).Der n Workloads-Link verdeutlicht, dass ein bestimmtes schädliches oder verdächtiges Objekt auf anderen Workloads gefunden wurde. Das bedeutet nicht zwangsläufig, dass der Angriff auch auf diesen anderen Workloads stattfindet, sondern dass es einen Kompromittierungsindikator für diese Workloads gibt. Der Angriff kann auch schon stattgefunden haben (und damit einen weiteren Vorfall generiert haben) oder der Angreifer bereitet sich gerade darauf vor, diese anderen Workloads mit seinem Toolkit anzugreifen.

- Details: Enthält Detailinformationen über den Knoten – wie etwa dessen Typ, Name und aktuelles Stadium, den Pfad zum Knoten sowie alle Datei-Hashes und digitalen Signaturen (z.B. MD5 und Zertifikatsseriennummern).

- Sicherheitsanalyse: Zeigt eine Analyse des angegriffenen Knotens, einschließlich der EDR-Bewertung zur Bedrohung (wie z.B. verdächtige Aktivitäten), das Ziel des Angriffs gemäß den MITRE-Angriffstechniken (klicken Sie auf den Link, um zur MITRE-Website zu gelangen), den Grund für die Erkennung sowie die Anzahl der Workloads, die möglicherweise vom Angriff betroffen sind (klicken Sie auf den Link n Workloads, um sich die betroffenen Workloads anzeigen zu lassen).

- Skripting-Aktivitäten: Enthält Details zu allen Skripten, die beim Angriff aufgerufen oder geladen wurden. Klicken Sie auf

, um das Skript zur weiteren Untersuchung in Ihre Zwischenablage zu kopieren.Die Registerkarte Skripting-Aktivitäten wird nur für solche Prozessknoten angezeigt, die Befehle oder Skripte ausführen (z.B. Befehle über die Eingabeaufforderung [cmd.exe] oder die PowerShell).

, um das Skript zur weiteren Untersuchung in Ihre Zwischenablage zu kopieren.Die Registerkarte Skripting-Aktivitäten wird nur für solche Prozessknoten angezeigt, die Befehle oder Skripte ausführen (z.B. Befehle über die Eingabeaufforderung [cmd.exe] oder die PowerShell). - Antwortaktionen: Enthält mehrere Bereiche, die (je nach Knotentyp) zusätzliche Untersuchungs-, Schadensbehebung- und Präventionsmaßnahmen ermöglichen.

So können Sie beispielsweise für Workload-Knoten diverse Antwortaktionen (wie Forensik-Backups oder Wiederherstellungen aus Backups) definieren. Bei schädlichen oder verdächtigen Knoten können Sie beispielsweise den Knoten stoppen oder unter Quarantäne stellen, durch den Angriff verursachte Änderungen rückgängig machen und einen entsprechenden Prozess zu einer Positivliste oder Blockliste des Schutzplans hinzufügen.

Weitere Informationen darüber, wie Sie Antwortaktionen auf bestimmte Knoten anwenden können, finden Sie im Abschnitt „Antwortaktionen für einzelne Cyber Kill Chain-Knoten“.

- Aktivitäten: Zeigt die Aktionen an, die auf den Vorfall angewendet wurden - und zwar in chronologischer Reihenfolge. Weitere Informationen finden Sie im Abschnitt „Die Aktionen verstehen, die zur Abschwächung eines Vorfalls ergriffen wurden“.

- Überblick: Enthält zwei Hauptabschnitte, die eine Sicherheitsübersicht über den angegriffenen Knoten bieten.