Priorisieren Sie, welche Vorfälle eine sofortige Aufmerksamkeit erfordern

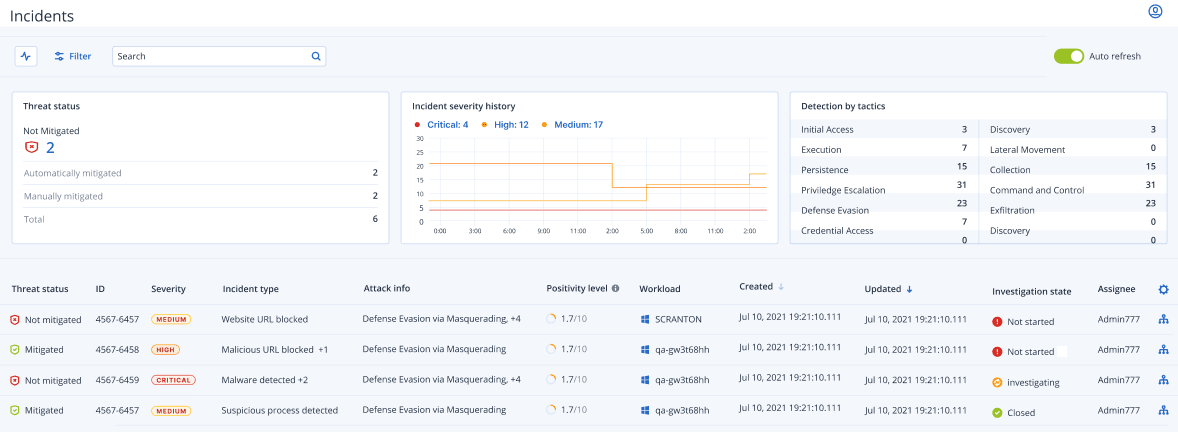

Die Vorfallsliste der Cyber Protect-Konsole ist jederzeit über das Menü Schutz in der Cyber Protect-Konsole abrufbar. Über diese Vorfallsliste können Sie sich nicht nur einen schnellen Überblick über alle Angriffe und Bedrohungen verschaffen, sondern auch allen Vorfällen, die Ihrer Aufmerksamkeit bedürfen, eine entsprechende Priorität zuweisen.

So können Sie analysieren, welche Sicherheitsvorfälle Ihre sofortige Aufmerksamkeit erfordern

Anhand dieser Liste können Sie die Vorfälle, die eine besondere Aufmerksamkeit erfordern, analysieren und nach Prioritäten ordnen. Sie können:

- Einsehen, welche Vorfälle bisher nicht abgeschwächt wurden: Mithilfe der Vorfallsliste schnell ermitteln, ob derzeit irgendwelche Angriffe stattfinden. Sie sollten sich zuerst alle Vorfälle ansehen, die noch nicht abgeschwächt wurden, was über die Spalte Bedrohungsstatus ersichtlich ist. Die Vorfallsliste ist standardmäßig bereits so vorgefiltert, dass diese Vorfälle angezeigt werden.

- Das Ausmaß und die Auswirkungen von Vorfällen verstehen: Nutzen Sie die Möglichkeit, neue oder gerade ablaufende Angriffe zu filtern, um den Schweregrad der gefilterten Vorfälle sowie deren Auswirkungen auf Ihren Geschäftsbetrieb zu verstehen.

Indem Sie die Liste der wichtigsten Vorfälle verfeinern, können Sie den Vorfall genauer analysieren, um ein besseres Verständnis für dessen Ablauf und die vom Angreifer eingesetzten Techniken zu erhalten. Weitere Informationen finden Sie im Abschnitt „Vorfalldetails analysieren“.

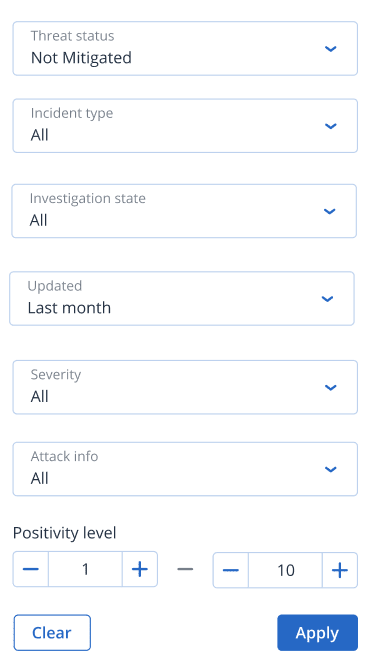

So können Sie die Vorfallsliste filtern

-

Klicken Sie im oberen Bereich der Vorfallsliste auf Filter, um die angezeigte Liste der Vorfälle zu filtern. Wenn Sie beispielsweise im Feld Erstellt ein Start- und Enddatum auswählen, werden in der Vorfallsliste und den Widgets diejenigen Vorfälle angezeigt, die während des festgelegten Zeitraums angelegt wurden.

- Klicken Sie auf Anwenden, wenn Sie fertig sind.

Einsehen, welche Vorfälle bisher nicht abgeschwächt wurden

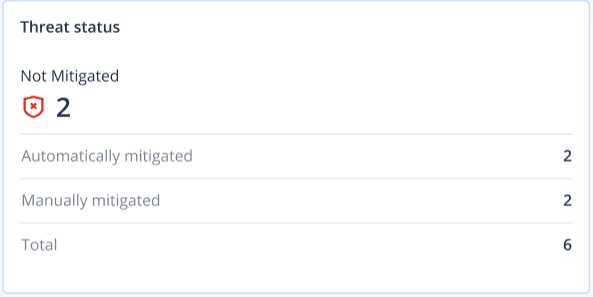

Sie können den aktuellen Bedrohungsstatus eines Vorfalls in der Spalte Bedrohungsstatus einsehen. Hier wird angezeigt, ob der entsprechende Vorfall bereits den Status Abgeschwächt hat oder noch Nicht abgeschwächt wurde. Der Bedrohungsstatus wird automatisch von der EDR-Funktionalität definiert. Jeder Vorfall, der noch nicht abgeschwächt ist, sollte schnellstmöglich untersucht werden.

Sie können dann die angezeigte Vorfallsliste weiter verfeinern, indem Sie Filter anwenden. Sie können beispielsweise entsprechende Filteroptionen anwenden, um die Liste nach dem Bedrohungsstatus und einem bestimmten Schweregrad filtern zu lassen. Wenn Sie die Vorfälle nach Ihren Vorstellungen gefiltert haben, können Sie diese, wie im Abschnitt „Vorfälle untersuchen“ beschrieben, weitergehend untersuchen.

Sie können außerdem (wie unten gezeigt) das Widget Bedrohungsstatus verwenden, um einen schnellen Überblick über den aktuellen Bedrohungsstatus zu erhalten. Beachten Sie, dass die Daten, die in diesem Widget angezeigt werden, ebenfalls die von Ihnen angewendeten Filter widerspiegeln. Vergleiche dazu den Abschnitt „ “.

Das Ausmaß und die Auswirkungen von Vorfällen verstehen

Sie können das Ausmaß und die Auswirkungen von Vorfällen schnell erfassen, indem Sie die Spalten Schweregrad, Angriffsinfo und Positivitätslevel überprüfen. Wie bereits oben erwähnt, können Sie, nachdem Sie ermittelt haben, welche Vorfälle gerade stattfinden, diese zusätzlichen Spalten filtern, um Folgendes zu tun:

- Mithilfe der Spalte Schweregrad überprüfen, welche Vorfälle besonders kritisch sind. Der Schweregrad eines Vorfalls kann Kritisch, Hoch oder Mittel sein.

- Kritisch: Es besteht ein schwerwiegendes Risiko für schädliche Cyberaktivitäten und damit die Gefahr, dass geschäftskritische Hosts in Ihrer Umgebung kompromittiert werden.

- Hoch: Es besteht ein hohes Risiko für schädliche Cyberaktivitäten und damit die Gefahr, dass Ihre Umgebung schwer beschädigt wird.

- Mittel: Es besteht ein erhöhtes Risiko für schädliche Cyberaktivitäten.

Der EDR-Algorithmus berücksichtigt zur Bestimmung des Schweregrads, welche Art von Workload vorliegt und welchen Umfang die einzelnen Schritte des Angriffs haben. Wenn bei einem Vorfall beispielsweise Anmeldedaten gestohlen werden, wird der Schweregrad auf Kritisch gesetzt.

- Verstehen Sie, warum ein Vorfall in der Spalte Vorfallstyp erstellt wurde. Der Vorfallstyp kann einen oder mehrere der folgenden Punkte enthalten:

- Ransomware erkannt

- Malware erkannt

- Verdächtiger Prozess erkannt

- Schädlicher Prozess erkannt

- Verdächtige URL blockiert

- Schädliche URL blockiert

- Mithilfe der Spalte Angriffsinfo können Sie die verwendeten Angriffstechniken ermitteln und feststellen, ob es bei den Angriffen ein bekanntes Schema oder Muster gibt.

- Bestimmen Sie, wie wahrscheinlich es sich bei einem Vorfall um einen echten schädlichen Angriff handelt. Die Spalte Positivitätslevel zeigt eine Bewertung (einen Score) mit einer Spanne von 1-10. Je höher dieser Score ist, desto eher handelt es sich tatsächlich um einen schädlichen Angriff.

Nachdem Sie ermittelt haben, welche Vorfälle eine sofortige Aufmerksamkeit erfordern, können Sie diese (wie im Abschnitt „Vorfälle untersuchen“ beschrieben) genauer untersuchen.

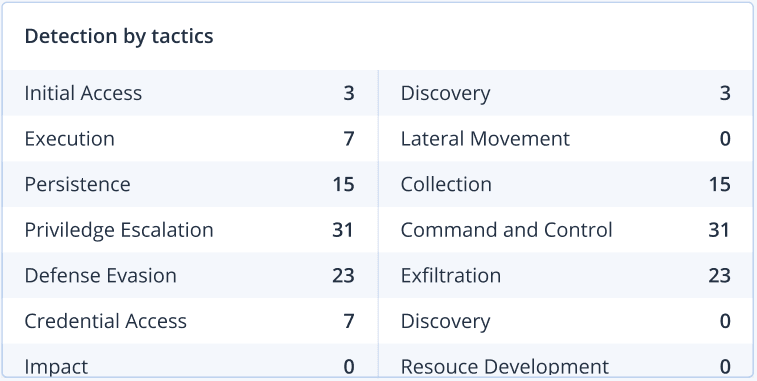

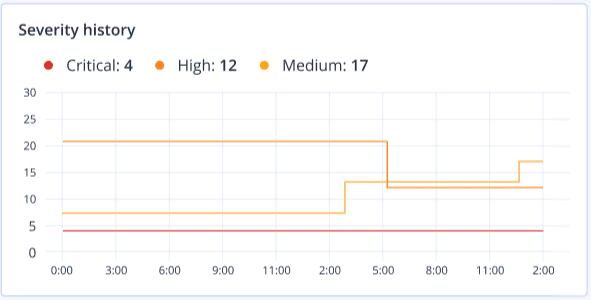

Sie können auch die Widgets Schweregradverlauf und Erkennung anhand von Taktiken verwenden, um sich einen schnellen Überblick über den Schweregrad und die Angriffstechniken zu verschaffen.

Im Widget Erkennung anhand von Taktiken werden die verschiedenen eingesetzten Angriffstechniken angezeigt. Wobei mit roten bzw. grünen Farben angezeigt wird, ob die Werte im Vergleich zum zuvor spezifizierten Zeitraum gestiegen oder gesunken sind. Dieses Widget zeigt eine aggregierte Ansicht aller Ziele für die gefilterten Vorfälle an. Dadurch können Sie sich schnell einen Überblick darüber verschaffen, welche Auswirkungen die Vorfälle auf Ihre Kunden haben.