Einen gesamten Vorfall beheben

Wenn Sie einen gesamten Vorfall beheben, können Sie die Schadensbehebungsmaßnahme(n) schnell und einfach auswählen, die Sie global auf den Vorfall anwenden wollen. Die Endpoint Detection and Response (EDR)-Funktionalität führt Sie Schritt für Schritt durch den Schadensbehebungsprozess.

Wie Sie Ihr Netzwerk und einen Vorfall in mehr Details verwalten können, ist im Abschnitt „Antwortaktionen für einzelne Cyber Kill Chain-Knoten“ erläutert.

So können Sie einen gesamten Vorfall beheben

- Gehen Sie in der Cyber Protect-Konsole zu Schutz –> Vorfälle.

- Klicken Sie (innerhalb der angezeigten Vorfallsliste) in der ganz rechten Spalte des zu untersuchenden Vorfalls auf

. Die Cyber Kill Chain für den ausgewählten Vorfall wird angezeigt.

. Die Cyber Kill Chain für den ausgewählten Vorfall wird angezeigt. -

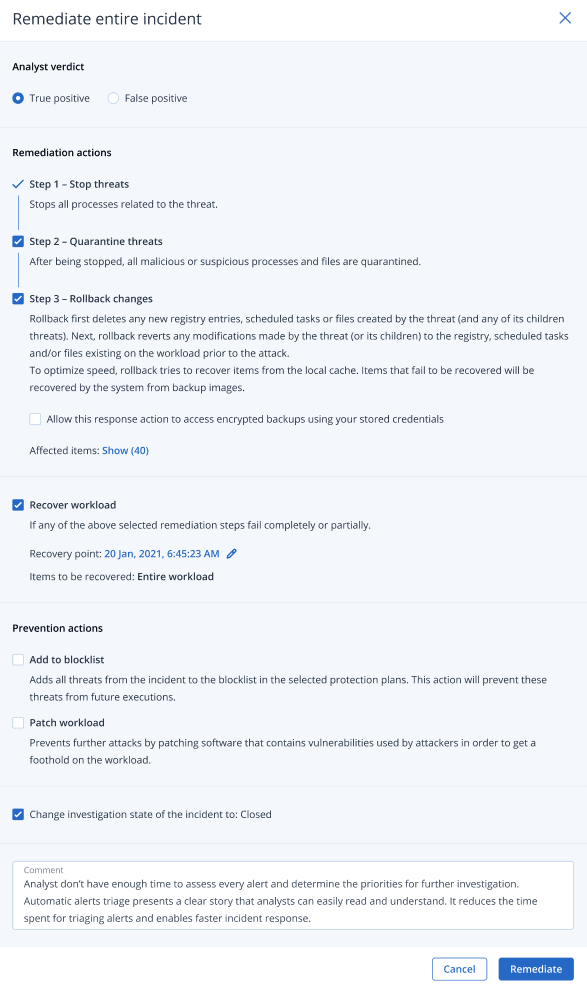

Klicken Sie auf Gesamten Vorfall beheben. Das Dialogfenster „Gesamten Vorfall beheben“ wird angezeigt.

- Wählen Sie in Abhängigkeit davon, was bei der Untersuchung des Vorfalls herausgekommen ist, im Bereich Analystenbewertung eine der folgenden Möglichkeiten:

- Echt positiv: Wählen Sie diese Option, wenn Sie sicher sind, dass es sich um einen echten Angriff handelt. Nach dieser Festlegung können Sie dann, wie in den folgenden Schritten beschrieben, Schadensbehebung- und Präventionsmaßnahmen hinzufügen.

- Falsch positiv: Wählen Sie diese Option, wenn Sie sicher sind, dass es sich nicht um einen echten Angriff handelt. Bei diesem Modus können Sie außerdem festlegen, wie verhindert werden soll, dass dieser Vorfall erneut erkannt wird. Dazu können Sie den Vorfall beispielsweise zur Positivliste des entsprechenden Schutzplans hinzufügen.Wenn Sie die Einstellung Falsch positiv festlegen, können Sie nur noch Präventionsmaßnahmen definieren. Weitere Informationen finden Sie im Abschnitt „Einen falsch-positiven Vorfall beheben“.

- Im Bereich Behebungsmaßnahmen können Sie die nachfolgenden Schritte zur Schadensbehebung durchführen. Beachten Sie, dass diese in der richtigen Reihenfolge ausgeführt werden müssen. So ist es beispielsweise nicht möglich, Schritt 2 auszuwählen, bevor Schritt 1 abgeschlossen wurde.

- Schritt 1 – Bedrohungen stoppen: Aktivieren Sie das Kontrollkästchen, damit alle Prozesse gestoppt werden, die mit der Bedrohung zusammenhängen.

- Schritt 2 – Bedrohungen unter Quarantäne stellen: Sobald die Bedrohung gestoppt wurde, können Sie das Kontrollkästchen aktivieren, damit alle schädlichen und verdächtigen Prozesse bzw. Dateien unter Quarantäne gestellt werden.

- Schritt 3 – Änderungen zurücksetzen: Nachdem die Bedrohungen unter Quarantäne gestellt wurden, können Sie das Kontrollkästchen aktivieren, damit alle neuen Registry-Einträge, geplanten Tasks oder Dateien gelöscht werden, die von der Bedrohung (und deren untergeordneten Bedrohungen) erstellt wurden. Als Nächstes werden durch den Rollback-Prozess alle Änderungen zurückgesetzt, die von der Bedrohung (oder deren untergeordneten Bedrohungen) an der Registry, geplanten Tasks und/oder Dateien vorgenommen wurden und die vor dem Angriff auf dem Workload bereits vorhanden waren. Um den Prozess zu beschleunigen, wird der Rollback-Prozess versuchen, die entsprechenden Elemente aus dem lokalen Cache wiederherzustellen. Elemente, die nicht auf diese Weise wiederhergestellt werden können, werden vom System dann aus Backup-Images wiederhergestellt.Der Rollback-Prozess verwendet für seine Wiederherstellung nur Elemente aus dem lokalen Cache. Die Durchführung eines Rollback-Prozesses aus Backup-Archiven wird in zukünftigen Versionen verfügbar sein.

Aktivieren Sie das Kontrollkästchen Diese Antwortaktionen erlauben, mithilfe gespeicherter Anmeldedaten auf verschlüsselte Backups zuzugreifen, wenn der Zugriff auf die entsprechenden Backups verschlüsselt ist. Die EDR-Funktionalität greift auf die gespeicherten Anmeldedaten des Benutzers zu, um die verschlüsselten Archive zu dechiffrieren und nach den gewünschten Dateien zu suchen.

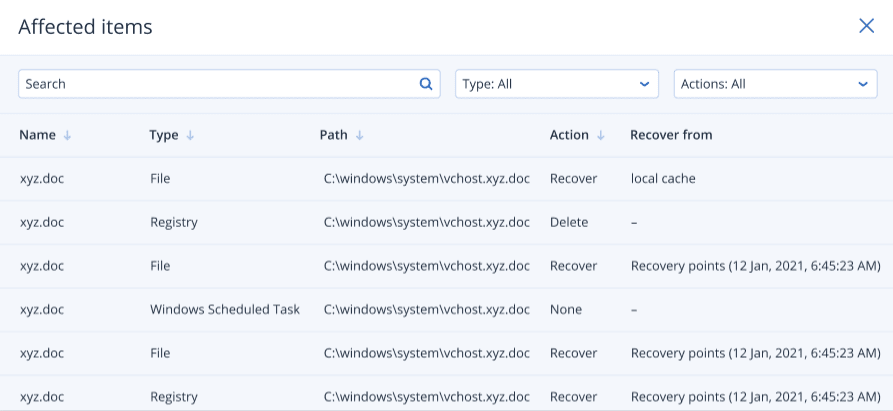

Sie können außerdem noch auf Betroffene Elemente klicken. Dadurch können Sie die durch den Rollback-Prozess zurückgesetzten Elemente (Dateien, Registry-Einträge oder geplante Tasks) sowie die angewendeten Aktionen (Löschen, Wiederherstellen oder Keine) einsehen – und zudem, ob die betreffenden Elemente aus dem lokalen Cache oder aus Backup-Images wiederhergestellt werden.

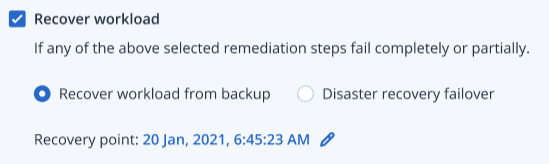

- Workload wiederherstellen: Sollte eine der oben genannten Schritte zur Schadensbehebung fehlschlagen (egal, ob ganz oder teilweise), können Sie dieses Kontrollkästchen aktivieren, um einen Workload wiederherstellen zu lassen.

Wählen Sie eine der folgenden Recovery-Optionen:

- Workload aus Backup wiederherstellen: Ermöglicht Ihnen, einen Workload aus einem bestimmten Recovery-Punkt wiederherzustellen. Klicken Sie auf das Recovery-Punkt-Bearbeiten-Symbol, um diesen aus einer Liste von Recovery-Backups auswählen zu können.

- Disaster Recovery-Failover: Ermöglicht Ihnen, einen Disaster Recovery-Prozess auszuführen, sofern diese Funktionalität für Ihren Schutzplan aktiviert wurde. Wir empfehlen, dass Sie diese Option bei geschäftskritischen Workloads (wie etwa Active Directory- oder Datenbank-Server) verwenden. Weitere Informationen finden Sie im Abschnitt „Disaster Recovery implementieren“.

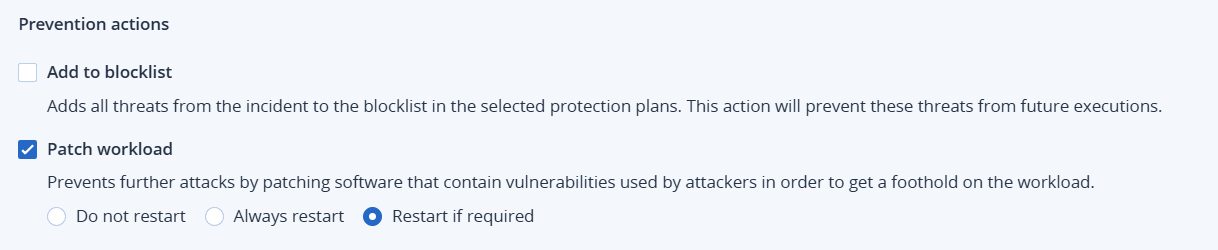

- Im Bereich Präventionsmaßnahmen können Sie die nachfolgenden Schritte zur Schadensbehebung durchführen:

- Zur Blockliste hinzufügen: Aktivieren Sie das Kontrollkästchen und wählen Sie dann aus der angezeigten Liste der Schutzpläne die passenden Schutzpläne aus. Diese Präventionsmaßnahme stellt sicher, dass alle Erkennungen des Vorfalls für die ausgewählten Schutzpläne blockiert werden.

- Workload patchen: Aktivieren Sie dieses Kontrollkästchen, um Software-Schwachstellen zu beheben und Angreifer daran zu hindern, Zugriff auf den Workload zu erhalten. Sie können dann die passende Aktion auswählen, die durchgeführt werden soll, sobald der Patch erfolgreich implementiert wurde (Nicht neu starten, Immer neu starten oder Neustart nur bei Bedarf) – je nachdem, ob der Benutzer angemeldet ist oder nicht.

- Aktivieren Sie das Kontrollkästchen Untersuchungsstadium des Vorfalls ändern in: Geschlossen. Wenn die Option nicht ausgewählt wird, behält das Untersuchungsstadium seinen vorherigen Wert bei.

- Klicken Sie auf Beheben. Die von Ihnen ausgewählten Maßnahmen werden Schritt für Schritt ausgeführt, wobei der Fortschritt von jedem Schritt zur Schadensbehebung im Dialog „Gesamten Vorfall beheben“ angezeigt wird.

Nach dem Anklicken wird auf der Schaltfläche Zu „Aktivitäten“ gehen angezeigt. Klicken Sie auf Zu „Aktivitäten“ gehen, um alle Antwortaktionen zu überprüfen, die auf den Vorfall angewendet wurden. Weitere Informationen finden Sie im Abschnitt „Die Aktionen verstehen, die zur Abschwächung eines Vorfalls ergriffen wurden“.