Die Angriffsphasen eines Vorfalls untersuchen

Über die Anzeige der Angriffsphasen eines Vorfalls wird Ihnen zu jedem Vorfall eine leicht verständliche Interpretation bereitgestellt.

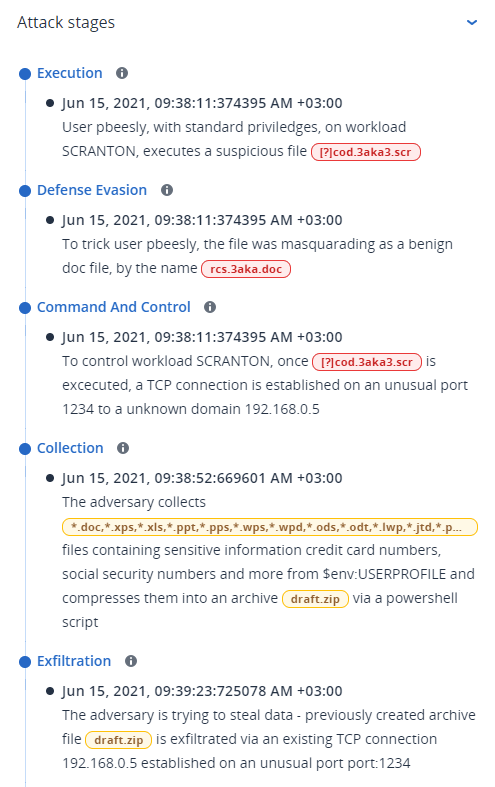

Jede Angriffsphase fasst zusammen, was genau passiert ist und welche Objekte (die in der Cyber Kill Chain auch als Knoten bezeichnet werden) das Ziel des Angriffs waren. Wenn eine heruntergeladene Datei beispielsweise als etwas anderes getarnt war, wird dies in der Angriffsphase angezeigt und es werden Links zum entsprechenden Knoten in der Cyber Kill Chain (den Sie dann untersuchen können) sowie zur entsprechenden MITRE ATT&CK-Technik bereitgestellt.

Jede Phase des Angriffs vermittelt Ihnen wichtige Informationen, um drei entscheidende Fragen zu klären:

- Welches Ziel hatte der Angreifer?

- Wie hat der Angreifer dieses Ziel erreicht?

- Welche Knoten wurden angegriffen?

Noch wichtiger ist, dass Sie durch die bereitgestellten Interpretationen den Zeitaufwand für die Untersuchung eines Vorfalls erheblich reduzieren können, da Sie Sicherheitsereignisse nicht mehr einzeln über eine Zeitleiste oder ein Knotendiagramm durchgehen und anhand dessen eine Interpretation des Angriffs erstellen müssen.

Die Angriffsphasen enthalten außerdem Informationen über kompromittierte Dateien, die sensible Daten (z.B. Kreditkarten- oder Sozialversicherungsnummern) enthalten, wie in der Phase Sammlung im unten stehenden Beispiel gezeigt.

Weitere Informationen finden Sie im Abschnitt „Welche Informationen sind in einer Angriffsphase enthalten?“.

So können Sie durch die Angriffsphasen navigieren

Die Angriffsphasen werden in chronologischer Reihenfolge aufgeführt. Scrollen Sie nach unten, wenn Sie die vollständige Liste der Angriffsphasen für den Vorfall einsehen wollen.

Wenn Sie eine bestimmte Angriffsphase genauer untersuchen wollen, klicken Sie auf eine beliebige Stelle in der Angriffsphase, um zum entsprechenden Knoten im Cyber Kill Chain-Diagramm zu wechseln. Weitere Informationen darüber, wie Sie durch das Cyber Kill Chain-Diagramm und bestimmte Knoten navigieren können, finden Sie im Abschnitt „Einzelne Knoten in der Cyber Kill Chain untersuchen“.