Einzelne Knoten untersuchen

Sie können die Details zu jedem Knoten im Vorfalldiagramm einsehen. Auf diese Weise können Sie sich bestimmte Knoten genauer ansehen und untersuchen, was der jeweilige Knoten im Zusammenhang mit dem Vorfall darstellt.

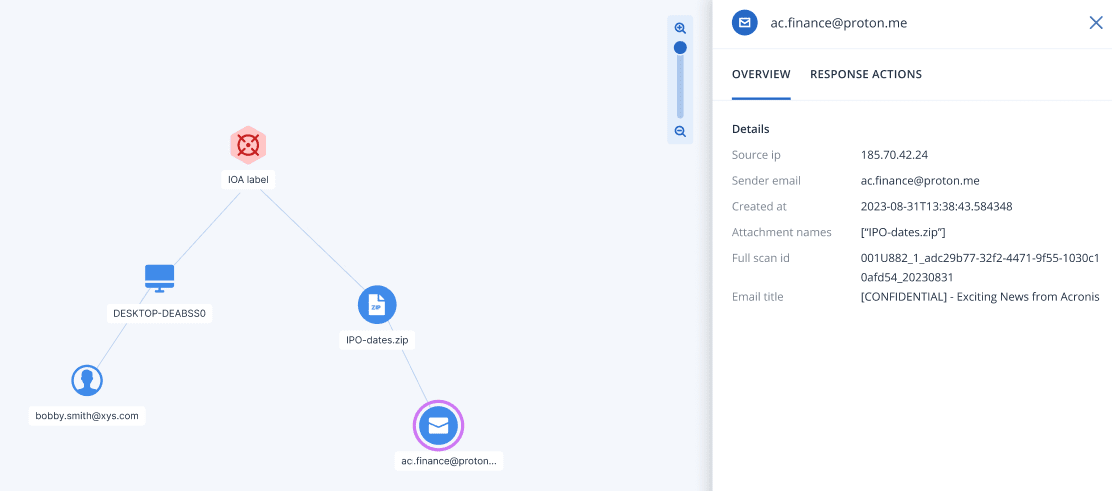

Die angezeigten Knoten variieren je nachdem, welche XDR-Integrationen aktiv sind. Die Details zu den Knoten werden auf der Registerkarte Überblick in der Seitenleiste angezeigt. Die für Integrationsknoten verfügbaren Reaktionsmaßnahmen werden auf der Registerkarte Antwortaktionen angezeigt.

So können Sie einzelne Knoten untersuchen

- Gehen Sie in der Cyber Protect-Konsole zu Schutz –> Vorfälle.

- Klicken Sie (innerhalb der angezeigten Vorfallsliste) in der ganz rechten Spalte des zu untersuchenden Vorfalls auf

.

. - Gehen Sie zur Registerkarte Vorfalldiagramm.

-

Navigieren Sie zu dem entsprechenden Knoten und klicken Sie auf diesen, damit die Seitenleiste für diesen Knoten angezeigt wird.

Wenn Sie beispielsweise auf einen E-Mail- oder Identitätsknoten klicken, wird die Seitenleiste für diesen Knoten geöffnet.

- Untersuchen Sie die Informationen, die in den Registerkarten der Seitenleiste angezeigt werden:

- Überblick: Diese Registerkarte enthält, abhängig vom Knotentyp, Details über den ausgewählten Knoten.

Angriffsindikator (IoA)-Knoten: Enthält den Erkennungszeitstempel, die Erkennungsschweregrad, die Erkennungsbeschreibung, die MITRE-Taktik und -Technik sowie den Bedrohungsnamen.

Kompromittierungsindikator (IoC)-Knoten: Jeder IoC-Knotentyp (Prozess, Datei oder URL) hat seine eigene Zusammenstellung von Feldern, die ebenso in der Endpoint Detection and Response (EDR)-Funktionalität verwendet werden. Weitere Informationen finden Sie unter Einzelne Knoten in der Cyber Kill Chain untersuchen.

Integrationsknoten: Enthält Details zum ausgewählten Knoten, abhängig von der Integration.

Die Teams-, OneDrive- und SharePoint-Knoten enthalten beispielsweise den Dateinamen, das Erstellungsdatum, den Benutzer, der die Datei erstellt hat, den letzten Benutzer, der die Datei geändert hat, sowie die Dateigröße.

Ebenso enthält der E-Mail-Knoten Details zur IP-Adresse, dem Namen und dem verwendeten E-Mail-Client des Absenders sowie den Namen, das Format und die Größe der einzelnen Anhänge.

- Antwortaktionen: Auf dieser Registerkarte werden die für Integrationsknoten verfügbaren Antwortaktionen aufgeführt, abhängig von der jeweiligen Integration. Weitere Informationen finden Sie unter Antwortaktionen auf Integrationsknoten anwenden.

- Überblick: Diese Registerkarte enthält, abhängig vom Knotentyp, Details über den ausgewählten Knoten.