Zusammenfassung

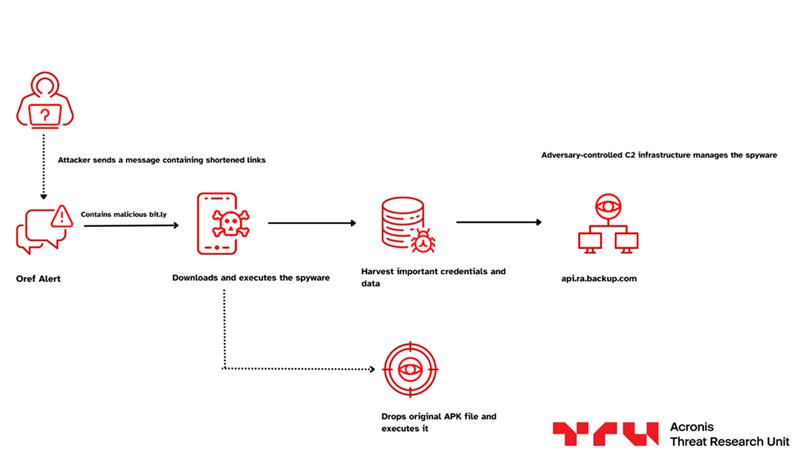

- Die Acronis Threat Research Abteilung (TRU) hat eine gezielte Kampagne identifiziert, bei der eine infizierte Version der Android-App „Red Alert“, die israelische Bürger:innen vor Raketenangriffen warnt, mit einem Trojaner infiziert ist. Die manipulierte App wird israelischen Benutzer:innen per SMS-Nachricht zugeschickt, wobei die Absender vorgeben, dass es sich um eine offizielle Mitteilung des Heimatfrontkommandos handelt.

- Die bösartige App behält die volle Raketenalarm-Funktionalität bei, wodurch sie legitim erscheint, während sie im Hintergrund schädlichen Code ausführt.

- Der Bedrohungsakteur setzte Techniken zum Zertifikats-Spoofing und zur Laufzeitmanipulation ein, um Android-Sicherheitsprüfungen zu umgehen und die Applikation als legitim signiert erscheinen zu lassen.

- Nach der Installation beobachtet die Malware die gewährten Berechtigungen und beginnt damit, sensible Daten (wie SMS-Nachrichten, Kontakte, Standortdaten, Gerätekonten und installierte Applikationen) zu sammeln.

- Die gestohlenen Daten werden lokal zwischengespeichert und kontinuierlich an einen von den Angreifern kontrollierten Remote-Command-&-Control-Server (C2-Server) übertragen.

- Diese Kampagne verdeutlicht, wie vertrauenswürdige Notfalldienste in Zeiten geopolitischer Spannungen als Waffe eingesetzt werden können, indem Social Engineering mit mobiler Spionage kombiniert wird, um das Vertrauen der Benutzer:innen auszunutzen und die Wirkung des Angriffs zu maximieren.

Einleitung

Die Acronis TRU hat Malware-Kampagnen und Bedrohungsaktivitäten aktiv überwacht, die sich die jüngsten geopolitischen Entwicklungen im Nahen Osten zunutze machen und diese Ereignisse missbrauchen, um Malware an Einzelpersonen zu verbreiten. Im Rahmen unserer Ermittlungen stellte die TRU eine gezielte Kampagne fest, bei der eine mit einem Trojaner infizierte Version der Android-App „Red Alert“ zur Raketenwarnung über SMS-Nachrichten an israelische Benutzer:innen verteilt wurde, die sich als offizielle Mitteilungen des Heimatfrontkommandos ausgaben und sich an israelische Bürger:innen richteten.

Die Aktivität fiel dadurch auf, dass sie einen Köder mit Notfallthematik verwendete, den unsere Forscher:innen am 1. März bei der Suche nach schädlichen Bedrohungen entdeckten und der von mehreren israelischen Bürger:innen in den sozialen Medien gemeldet wurde.

Die mit einem Trojaner infizierte Applikation ahmt die legitime Applikation „RedAlert - צבע אדום“ nach, die von Millionen israelischer Bürger genutzt wird, um Echtzeit-Alarmmeldungen über Raketen- und Raketenangriffe zu erhalten. Dies macht die App zu einem äußerst wirksamen Social Engineering-Vektor. In Zeiten aktiver Konflikte ist die Dringlichkeit, eine solche App zu installieren oder zu aktualisieren, größer als die Vorsicht, die die Benutzer:innen sonst walten lassen würden, insbesondere wenn die Nachricht scheinbar vom Heimatfrontkommando (פיקוד העורף) stammt.

Dieser Bericht enthält eine detaillierte Analyse der gesamten Infektionskette – von der ersten SMS-Zustellung über die Ausführung des Droppers bis hin zur Bereitstellung der eingebetteten Spyware-Payload.

Hintergrund und Kontext

Zahlreiche regionale Bedrohungsakteure, von Hacktivisten-Gruppen bis hin zu staatlich gelenkten Akteuren, haben es auf Personen und Unternehmen über nationale Grenzen hinweg abgesehen. Zu ihren Aktivitäten zählen unter anderem Behauptungen über verteilte DDoS-Angriffe (Distributed Denial of Service), versuchte Eindringversuche in kritische Infrastrukturen und andere störende Operationen. Gruppen wie Handala und andere mit dem MOIS (Multi-Input Output System, ein integriertes Alarmsystem für Raketen- und Bedrohungswarnungen) verbundene Akteure haben in den letzten Jahren eine besonders wichtige Rolle gespielt.

Bei der Verfolgung dieser Aktivitäten haben wir mehrere Berichte von Personen gefunden, die behaupten, dass sie Nachrichten mit verkürzten Links zum Herunterladen und Installieren von Software erhalten haben, die in erster Linie als Alarmmechanismus für Raketenangriffe dient.

Ein ähnlicher Angriff im Jahr 2023, der der Hacktivisten-Gruppe AnonGhost zugeschrieben wurde, weist einige auffällige Ähnlichkeiten auf, obwohl der von uns analysierte Angriff in einigen Teilen eine neue Infrastruktur und neuen Code zu enthalten scheint.

Infektionskette

Technische Details

Erste Analyse und Ausliefermechanismen

Unsere Untersuchung begann, nachdem wir eine Smishing-Kampagne identifiziert hatten, die sich gegen israelische Bürger:innen gerichtet hatte. Bei dieser Kampagne wurden SMS-Nachrichten verwendet, die sich als offizieller Raketen-Warn-Service „Oref Alert“ ausgaben und die Empfänger dazu aufforderten, aufgrund einer angeblichen Fehlfunktion des Alarmsystems eine aktualisierte Version der App zu installieren. Die Nachrichten, die über gefälschte Absender-IDs versendet wurden, enthielten einen per „bit.ly“ verkürzten Link, über den die Opfer zum Download einer mit einem Trojaner infizierten APK-Datei weitergeleitet wurden, die sich als legitime Red Alert-Applikation ausgab.

Die Verwendung von Anbietern zur Link-Verkürzung in Verbindung mit der angeblichen Dringlichkeit, dass eine bereits existierende App für die öffentliche Sicherheit aktualisiert werden müsse, veranlasste uns dazu, die schädliche App, ihre Fähigkeiten und die Infrastruktur, die zur Steuerung der Malware und zum Abfluss der gesammelten Daten und Anmeldedaten genutzt wurde, genauer zu untersuchen.

Zeitplan

Überblick über die Samples und Metadaten

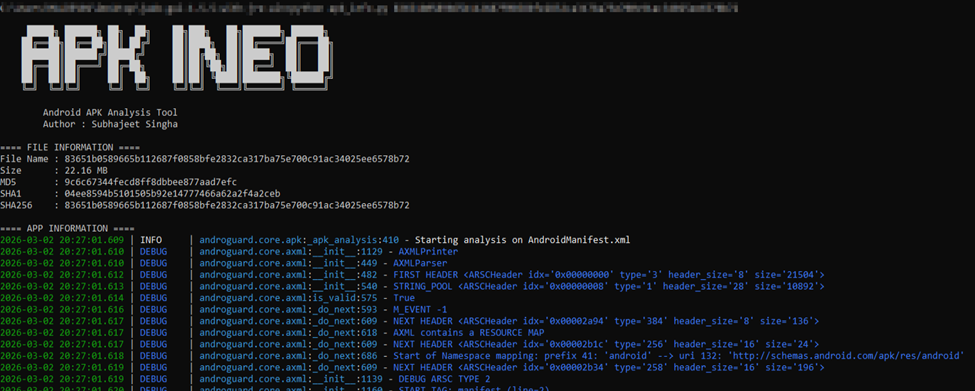

App-Name: RedAlert.apk

Paket-Name: com.red.alertx

SHA256-Hash: 83651b0589665b112687f0858bfe2832ca317ba75e700c91ac34025ee6578b72

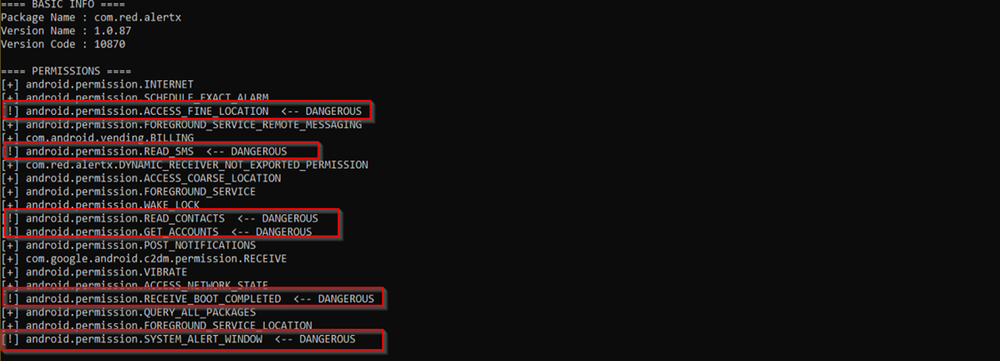

Bei der Untersuchung der Datei AndroidManifest.xml haben wir festgestellt, dass die App insgesamt 20 Berechtigungen anfordert. Sechs davon werden auf eine Weise verwendet, die wir aufgrund ihres Missbrauchspotenzials als sicherheitskritisch einstufen. Die Spyware nutzt diese Berechtigungen, um Benutzerdaten zu sammeln und zu exfiltrieren.

Die Kombination aus Overlay-Berechtigungen und SMS-Zugriff ist häufig bei Android-spezifischen Banking-Trojanern und Spyware-Kampagnen zu beobachten und ermöglicht es den Angreifern, vertrauliche Nachrichten wie Einmalkennwörter (OTPs) zu exfiltrieren.

Zweistufige Architektur

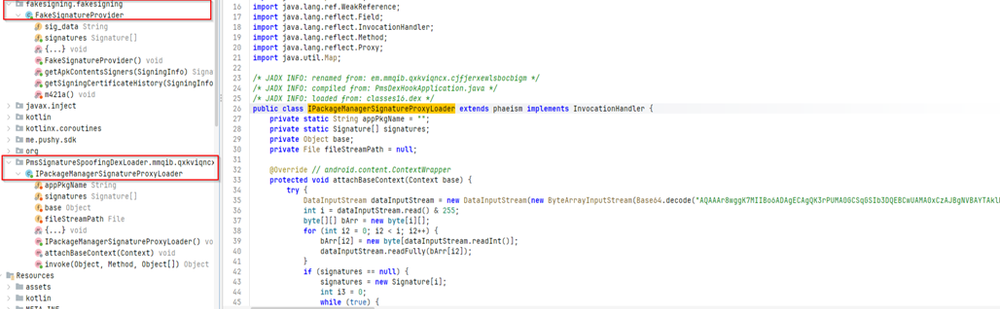

Zunächst haben wir durch die Analyse des Codes und die Umbenennung von Klassen und Methoden, die verschleierte Bezeichner enthielten, festgestellt, dass die App nicht nur als Spyware, sondern auch als Loader fungiert. Deshalb haben wir die Klasse in „IPackageManagerSignatureProxyLoader” umbenannt, die den IPackageManager des Systems mithilfe eines dynamischen Proxys einhängt. Sie greift über Reflection auf ActivityThread zu und ersetzt das ursprüngliche sPackageManager-Feld durch ihr eigenes Proxy-Objekt. Dadurch kann die App Systemaufrufe (wie z. B. getPackageInfo()) abfangen und die zurückgegebenen Daten ändern. Wenn das System die Signatur der App anfordert, ersetzt der Loader diese durch eine gefälschte Signatur, sodass sich das schädliche Paket (com.red.alertx) als legitime App tarnen kann.

Das für das Spoofing verwendete Zertifikat ist im Base64-Format hardcodiert. Sowohl in IPackageManagerSignatureProxyLoader als auch in der separaten Klasse FakeSignatureProvider wird die Base64-Zeichenfolge dekodiert und in ein Signature[]-Objekt konvertiert. Der FakeSignatureProvider zielt speziell auf neuere Android-Versionen ab, indem er Methoden wie getApkContentsSigners() und getSigningCertificateHistory() aus der SigningInfo API überschreibt. Das bestätigt, dass die Malware sowohl ältere als auch neuere Mechanismen zur Überprüfung von Android-Signaturen unterstützt. Darüber hinaus kann der Loader auch den Installer fälschen, indem er getInstallerPackageName() dazu zwingt, com.android.vending zurückzugeben, sodass die App so aussieht, als wäre sie aus Google Play installiert worden.

Die zweite Ausführungsstufe des Codes besteht darin, die ursprüngliche legitime Applikation aus dem Assets-Ordner zu laden. Eine Datei namens umgdn wird extrahiert und in das private Verzeichnis der App unter /data/user/0/com.red.alertx/files/ geschrieben . Nachdem die Datei geschrieben wurde, ändert der Loader interne Android-Runtime-Felder wie mAppDir, sourceDir und publicSourceDir innerhalb von ActivityThread. Dadurch wird das Android-System gezwungen, die extrahierte legitime Applikation anstelle des sichtbaren Dropper-Pakets auszuführen. Dadurch funktioniert die App weiterhin normal und zeigt echte Alarmmeldungen an, während die versteckte Spyware-Komponente unbemerkt im Hintergrund weiterläuft.

Fähigkeiten

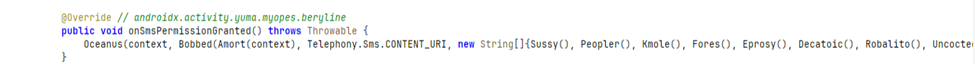

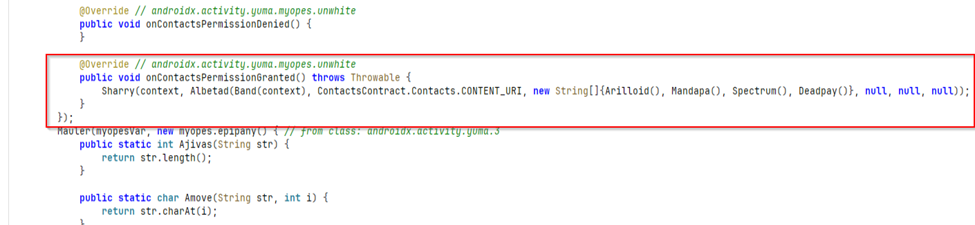

Die initiale Fähigkeit dieser Spyware-Komponente wird unmittelbar aktiviert, nachdem der/die Benutzer:in die SMS-Berechtigung eingeräumt hat. Wie im Code-Snippet gezeigt, ruft die überschriebene Methode onSmsPermissionGranted() eine Funktion auf, die wiederum Telephony.Sms.CONTENT_URI abfragt. Dadurch kann die Malware auf die gesamte SMS-Datenbank des Geräts zugreifen, was bedeutet, dass sie darauf ausgelegt ist, die Kontaktliste von infizierten Geräten umgehend zu extrahieren.

Die nächste Funktion der Malware besteht darin, sofort auf die Kontaktliste des Geräts zuzugreifen, nachdem die Berechtigung für Kontakte erteilt wurde. Wie in der überschriebenen onContactsPermissionGranted()-Methode ersichtlich wird, fragt die Spyware ContactsContract.Contacts.CONTENT_URI ab, wodurch Zugriff auf die Kontaktdaten des Geräts gewährt wird. Dies bestätigt, dass die Malware die Genehmigungen von Berechtigungen aktiv überwacht und unverzüglich entsprechende Routinen zur Datenerfassung auslöst.

Weitere Analysen zeigen, dass der Prozess der Kontaktdatenerfassung nicht auf einfache Namen beschränkt ist. Die Spyware führt mehrere Content-Provider-Abfragen durch, um assoziierte Telefonnummern und E-Mail-Adressen zu extrahieren. Dies geschieht in der Regel über CommonDataKinds.Phone- und CommonDataKinds.Email-Inhalts-URIs. Dadurch kann die Malware einen strukturierten Datensatz erstellen, der Kontaktnamen, Telefonnummern, E-Mail-Adressen und möglicherweise zusätzliche Metadaten enthält, die mit jedem Eintrag verknüpft sind.

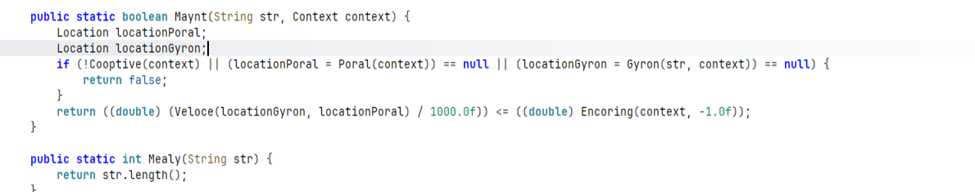

Die Malware greift auch auf die GPS-/Standortdaten des Geräts zu und nutzt diese, um zu entscheiden, wann bestimmte Aktionen ausgeführt werden sollen. In der Maynt()-Methode ruft die Spyware den aktuellen Standort des Geräts über eine Hilfsfunktion ab, die intern die Standortverwaltungskomponente der App aufruft. Anschließend ruft sie einen weiteren Satz von Koordinaten ab, die wahrscheinlich einen vordefinierten Zielbereich darstellen, beispielsweise eine bestimmte Stadt oder Alarmzone. Die Malware berechnet die Entfernung zwischen dem aktuellen GPS-Standort des Opfers und diesem Zielort mithilfe der Standort-API von Android. Wenn sich das Gerät innerhalb eines festgelegten Radius befindet, ermöglicht es die Funktion, weitere Operationen durchzuführen. Das bedeutet, dass die Spyware nicht nur Standortdaten sammelt, sondern die GPS-Informationen des Geräts aktiv nutzt, um je nach Standort des Opfers bestimmte Verhaltensweisen auszulösen.

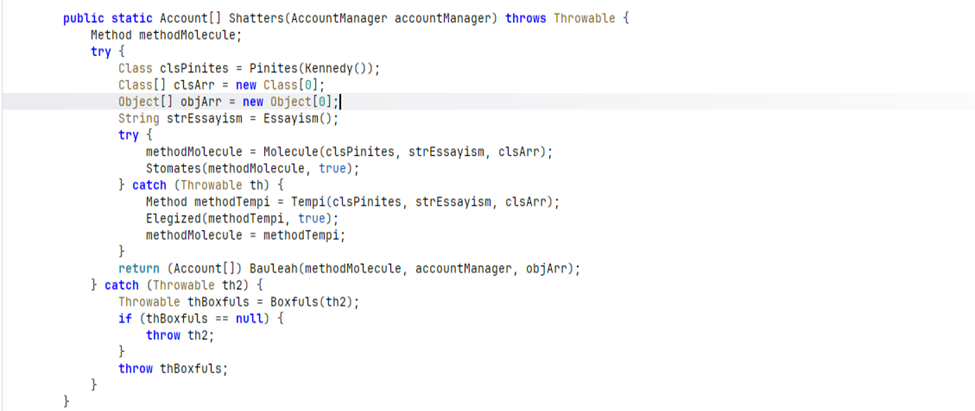

Bei näherer Betrachtung der weiteren Fähigkeiten stellt sich heraus, dass die Malware auch eine Funktionalität zum Extrahieren von Konten mithilfe des AccountManagers von Android implementiert hat. In der Shatters()-Methode löst die Spyware dynamisch eine interne Methode der AccountManager-Klasse mithilfe von Java Reflection auf und ruft diese auf. Anstatt direkt getAccounts() zu verwenden, wird der Methodenname zur Laufzeit abgerufen und programmgesteuert ausgeführt. Diese Technik wird verwendet, um schädliches Verhalten zu verschleiern und statische Analysen zu erschweren. Das zurückgegebene Ergebnis wird zu einem Account[] gecastet, was bestätigt, dass die Malware alle auf dem Gerät registrierten Gerätekonten ausliest. Zu diesen Konten gehören in der Regel Google-Konten, E-Mail-Konten, Messaging-Services und andere Applikationen, die in das Android-Kontosystem integriert sind.

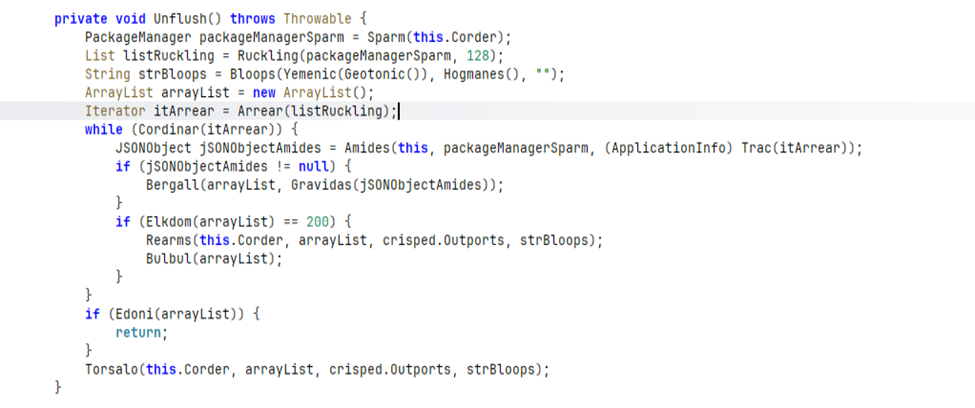

Eine weitere wichtige Fähigkeit der Malware besteht darin, alle auf dem infizierten Gerät installierten Apps zu erfassen. In der Unflush()-Methode ruft die Spyware den System-PackageManager ab und fordert mithilfe eines Metadaten-Flags die vollständige Liste der installierten Apps an. Anschließend iteriert sie durch jeden ApplicationInfo-Eintrag und erstellt für jede App ein strukturiertes JSON-Objekt. Diese Einträge werden in einem Array gesammelt und in Stapeln von jeweils 200 Apps an den Remote-Server gesendet, wobei verbleibende Einträge nach Abschluss der Schleife gesendet werden. Dieses Verhalten bestätigt, dass die Malware die auf dem Gerät installierte Software systematisch auskundschaftet, sodass die Angreifer ein Profil der digitalen Umgebung des Opfers erstellen sowie Sicherheitstools, Bank-Apps, Messaging-Plattformen und andere wertvolle Ziele identifizieren können.

Verschleierung und Anti-Analyse

Bei der Analyse haben wir festgestellt, dass die App mehrfach verschleiert und verschlüsselt wurde, um statische Analysen und Reverse Engineering-Versuche zu verhindern. Die meisten String-Literale sind Base64-kodiert und werden zur Laufzeit mit einem eindeutigen 32-Byte-XOR-Schlüssel für verschiedene String-Literale in der Codebasis dechiffriert, wodurch Analyst:innen daran gehindert werden, aussagekräftige Konstante (wie URLs oder Intent-Aktionen) einfach zu extrahieren. Darüber hinaus wurden Methoden- und Klassen-Namen aggressiv in zufällige Bezeichner umbenannt. Außerdem wurden einfache Wrapper-Funktionen eingefügt, um den tatsächlichen Kontrollfluss zu verschleiern.

Command & Control-Infrastruktur

Die C2-Infrastruktur (Command & Control) ist fest in die App integriert und durch mehrschichtige String-Verschleierung geschützt. Die URL wird im Base64-Format gespeichert und zusätzlich mit einem 32-Byte-XOR-Schlüssel chiffriert, der zur Laufzeit dechiffriert wird. Nach der Dechiffrierung baut der Endpunkt eine Verbindung zu hxxps://api[.]ra-backup[.]com/analytics/submit[.]php auf, wodurch bestätigt wird, dass alle Daten an den Command & Control (C2)-Server gesendet werden.

Infrastruktur-Pivoting

Bei der Untersuchung der C2-Domain stellte sich heraus, dass diese über Namecheap registriert und Mitte 2025 angelegt wurde. Es handelt sich also um eine relativ neue Infrastruktur, was ein gängiges Muster bei Einweg-C2-Domains ist, die für bestimmte Kampagnen angelegt werden. Die Subdomain api[.]ra-backup[.]com hostet den Exfiltrations-Endpunkt unter /analytics/submit.php. Diese Adresse gibt derzeit einen 404-Fehler zurück, was darauf hindeutet, dass der C2 entweder hinter bestimmten Request-Headern versteckt ist oder abgeschaltet wurde.

Attribution

Aufgrund der vorliegenden Beweise gehen wir davon aus, dass diese Kampagne mit Arid Viper (auch bekannt als APT-C-23) in Verbindung stehen könnte. Diese Einschätzung wird durch mehrere Indikatoren gestützt – wie etwa, dass eine mit Trojanern infizierte Android-App benutzt wurde, dass israelische Ziele im Fokus standen und dass die Spyware-Funktionalitäten mit den Fähigkeiten übereinstimmen, die man dieser Gruppe schon früher zugeschrieben hat.

Obwohl diese Indikatoren nicht ausschließlich für Arid Viper gelten und auch bei anderen Android-Überwachungskampagnen beobachtet wurden, deutet die Übereinstimmung der Angriffsmuster, der Tool-Eigenschaften und des operativen Verhaltens auf eine mögliche Verbindung zu diesem Bedrohungsakteur hin.

Fazit

Diese Kampagne veranschaulicht, wie vertrauenswürdige Notfall-Infrastrukturen bei Konflikten missbraucht werden können, um die Effektivität von Social Engineering-Angriffen zu steigern und die Datenerfassung zu erleichtern. Indem die Kriminellen eine Spyware in eine voll funktionsfähige App für Alarmmeldungen eingebettet haben, konnten sie sich das Vertrauen der Benutzer:innen erschleichen und dann heimlich vertrauliche Informationen abgreifen.

Die Kombination aus zielgerichteter Verbreitung, Spyware-Fähigkeiten und mehrschichtiger Verschleierung deutet auf einen kompetenten und gut ausgestatteten Angreifer hin, der mit klaren Zielen operiert.

MITRE ATT&CK

Empfehlungen und Risikominderungsmaßnahmen

Für Personen und Unternehmen, die potenziell von dieser Kampagne betroffen sind, werden folgende Maßnahmen zur Risikominderung empfohlen:

- Installieren Sie Applikationen nur aus offiziellen Quellen. Die legitime Red Alert-App ist ausschließlich über den Google Play Store verfügbar. Benutzer sollten niemals APKs über SMS-Links, verkürzte URLs oder Websites von Drittanbietern herunterladen, unabhängig davon, wie dringend die dahinter stehende Mitteilung erscheint.

- Überprüfen Sie die Identität des Absenders, bevor Sie auf SMS-Nachrichten reagieren. Das Heimatfrontkommando verteilt keine App-Updates über SMS mit verkürzten Links. Jede Nachricht, die über einen bit.ly- oder ähnlichen Link zu einem sofortigen App-Update auffordert, sollte als verdächtig angesehen werden.

- Überprüfen Sie die Berechtigungen von Apps sorgfältig. Die legitime Red Alert-App benötigt lediglich den Zugriff auf Benachrichtigungen. Wenn eine App, die vorgibt, Red Alert zu sein, während der Installation SMS-, Kontakt-, Standort- oder Overlay-Berechtigungen anfordert, handelt es sich mit ziemlicher Sicherheit um eine manipulierte App.

- Überprüfen Sie die installierten Apps auf potenziell kompromittierten Geräten. Suchen Sie nach dem Paket-Namen „com.red.alertx” und entfernen Sie dieses Paket sofort. Bei bestätigten Infektionen wird eine vollständige Zurücksetzung auf die Werkseinstellungen empfohlen, da die zweistufige Architektur der Malware nach einer normalen Deinstallation möglicherweise verbleibende Komponenten hinterlässt.

- Blockieren Sie bekannte C2-Infrastrukturen auf Netzwerkebene. Organisationen sollten ra-backup[.]com und api[.]ra-backup[.]com zu den DNS-Blocklisten und Firewall-Sperrregeln hinzufügen. Der C2-Endpunkt hxxps://api[.]ra-backup[.]com/analytics/submit[.]php sollte in Proxy- und EDR-Richtlinien markiert werden.

- Widerrufen und wechseln Sie die Anmeldedaten auf betroffenen Geräten. Weil die Malware SMS-Nachrichten (einschließlich OTPs), Kontakte und Gerätekonten sammelt, sollten alle auf einem kompromittierten Gerät authentifizierten Konten als gefährdet betrachtet werden. Ändern Sie Ihre Kennwörter und widerrufen Sie aktive Sitzungen für Google-, E-Mail-, Bank- und Messaging-Konten.

- Aktivieren Sie Google Play Protect und lassen Sie es eingeschaltet. Play Protect bietet eine zusätzliche Schutzebene gegen schädliche APKs, die über Sideloading installiert werden, und kann bekannte Bedrohungen vor der Installation melden.

- Melden Sie verdächtige SMS-Nachrichten an das CERT-IL (das nationale Computer Emergency Response Team für Cybersicherheit in Israel) und die zuständigen nationalen Behörden, damit solche Bedrohungen besser verfolgt und die entsprechende Infrastruktur unschädlich gemacht werden kann.