Zusammenfassung

- Das Acronis TRU-Team hat eine Bedrohungsgruppe identifiziert, die eine angepasste Variante von Adwind (Java RAT) mit polymorphen Eigenschaften nutzt, um ein Ransomware-Modul zu verbreiten, das unter dem Namen „JanaWare“ geführt wird.

- Die Analyse von Malware-Samples, der Infrastruktur und der Telemetriedaten deutet darauf hin, dass sich die Kampagne wahrscheinlich auf türkische Benutzer:innen konzentriert. Die Malware führt nur unter bestimmten Bedingungen aus: Sie prüft die Systemsprache und den geografischen Standort der externen IP-Adresse und beschränkt ihre Aktivität damit wohl auf Systeme in der Türkei.

- Die untersuchten Samples und Telemetriedaten deuten darauf hin, dass die Aktivitäten mindestens seit 2020 andauern. Ein im November 2025 erstelltes Sample zeigt, dass die zugehörige Command & Control (C2)-Infrastruktur weiterhin aktiv ist. Verschleierung, Polymorphismus und geografische Einschränkungen haben wahrscheinlich zu einer eingeschränkten Sichtbarkeit beigetragen.

- Zu den Opfern zählen offenbar vor allem Privatanwender:innen und kleine bis mittelständische Unternehmen (KMUs). Es wird davon ausgegangen, dass der erste Zugriff über Phishing-E-Mails erfolgt, die schädliche Java-Archive enthalten. Die in den analysierten Samples beobachteten Lösegeldforderungen liegen zwischen 200 und 400 US-Dollar und entsprechen damit einem Monetarisierungsansatz mit geringem Einzelwert, aber hoher Fallzahl.

- Diese Kombination aus einer auf Verbraucher:innen und KMUs ausgerichteten Opfergruppe, eher niedrigen Lösegeldforderungen und einer opportunistischen Zielauswahl deutet darauf hin, dass sich diese Operation von Ransomware-Kampagnen unterscheidet, die auf Unternehmen abzielen und bei denen in der Regel hochwertige Ziele und höhere Auszahlungen im Vordergrund stehen.

Einleitung

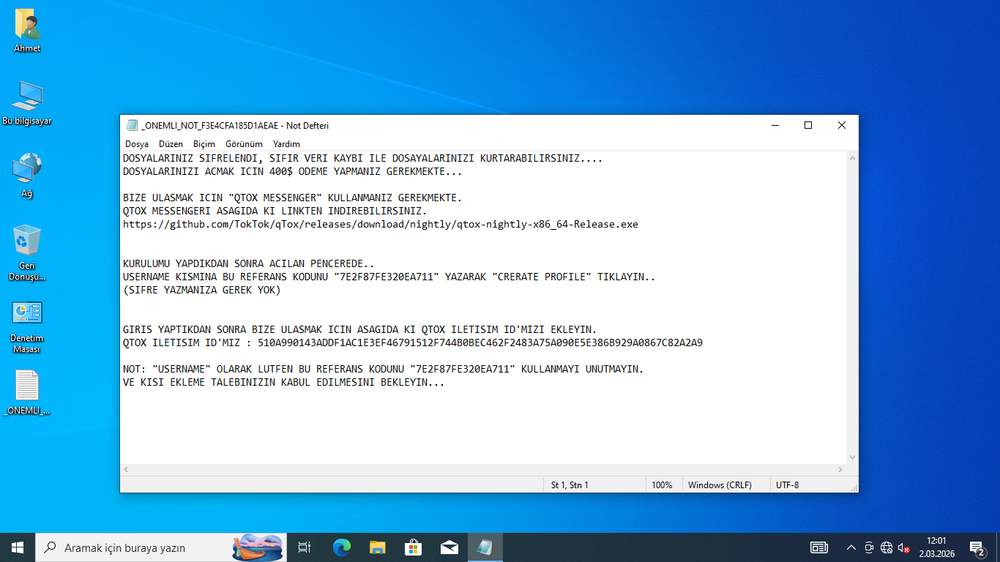

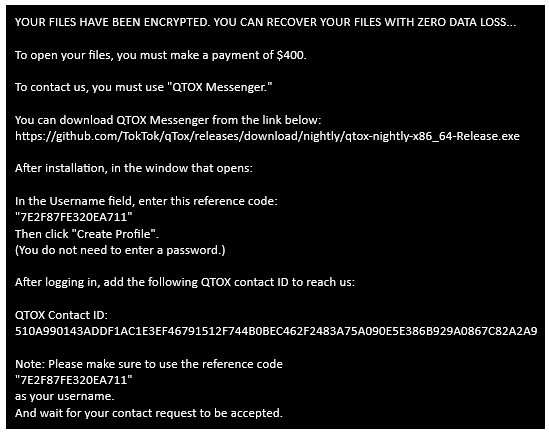

Die Untersuchung begann mit der Analyse einer maßgeschneiderten Adwind-RAT-Variante, bei der der Verdacht bestand, dass sie mit Ransomware-Aktivitäten in Verbindung steht. Nachdem wir mehrere JAR-Archiv-Samples von VirusTotal gesammelt hatten, stellten wir fest, dass sich eines davon während der Tests anders verhielt. Bei einer Ausführung in unserer Analyseumgebung hinterließ das Sample die folgende Lösegeldforderung auf der Testmaschine:

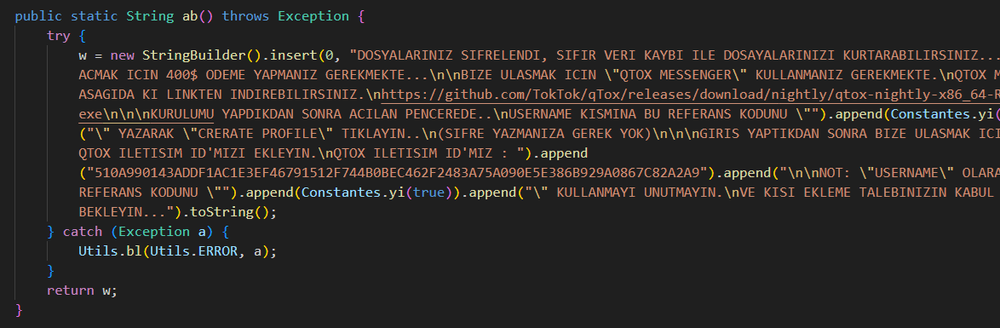

Die Angreifer fordern die Opfer auf, über einen sicheren und privaten Channel Kontakt aufzunehmen. Als Beispiel wird qTox genannt – eine kostenlose Open-Source-Messaging-Applikation für den Desktop, die über das Peer-to-Peer-Netzwerk Tox läuft. qTox ist ein dezentraler Chat-Client ohne zentrale Server, der eine Ende-zu-Ende-Verschlüsselung bietet und darauf ausgelegt ist, die Privatsphäre und Anonymität der Benutzer zu schützen. Bei einigen Kampagnen wurde den Opfern jedoch eine Anweisung erteilt, anstelle von qTox den Tor-Browser herunterzuladen und eine spezielle .onion-Website aufzurufen, um mit den Angreifern zu kommunizieren.

Angriffskette

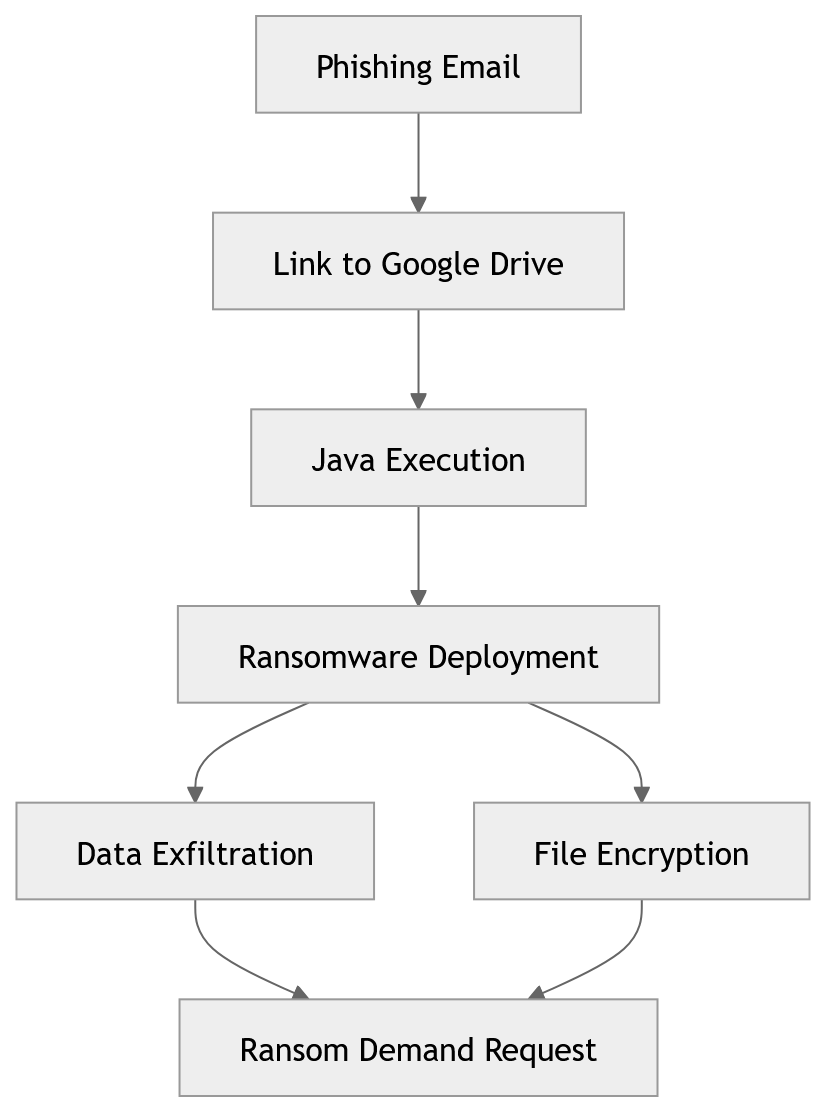

Mithilfe von Telemetrie-Analysen haben wir den Infektionsablauf anhand von EDR-Daten rekonstruiert und so aufgedeckt, wie die Ransomware in die Umgebung des Opfers gelangt und dort ausgeführt wird. Die Analyse zeigt, dass die Kampagne auf E-Mail-basiertes Phishing setzt, um den Angriff zu initiieren, wodurch Benutzer:innen dazu verleitet werden, eine schädliche Payload herunterzuladen, die letztendlich zur Ausführung der Ransomware führt. Der gesamte Infektionsablauf ist nachfolgend dargestellt:

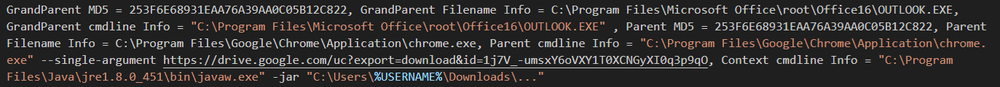

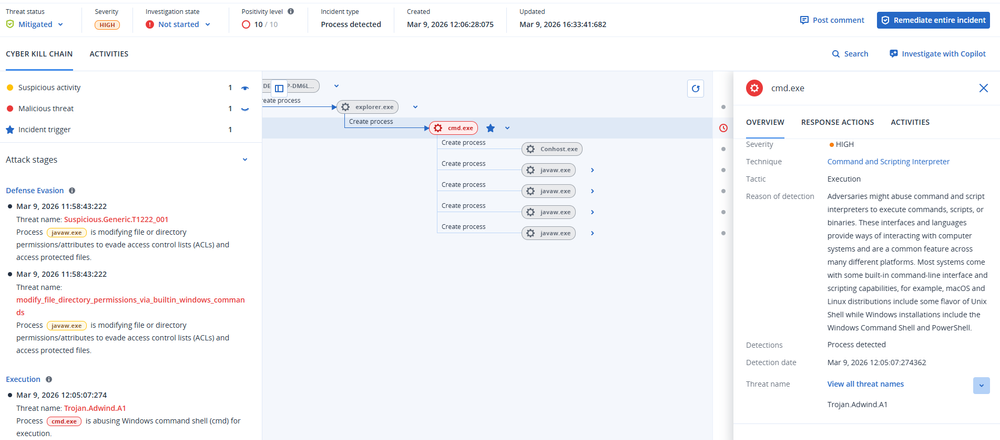

Die rekonstruierte Angriffskette wird durch EDR-Telemetriedaten gestützt, die den Ablauf der Prozessausführung auf kompromittierten Systemen nachvollziehbar machen:

Die Auswertung der Telemetriedaten zeigt, dass das Opfer über Outlook auf eine E-Mail zugegriffen hat, was den Start eines Chrome-Prozesses auslöste, um einen Google Drive-Link zu öffnen. Dies führte zum Herunterladen und anschließenden Ausführen einer schädlichen JAR-Datei (über javaw.exe):

- Großelternprozess: OUTLOOK.EXE (MD5: 253F6E68931EAA76A39AA0C05B12C822) befindet sich unter C:\Program Files\Microsoft Office\root\Office16\OUTLOOK.EXE

- Elternprozess: chrome.exe (MD5: 253F6E68931EAA76A39AA0C05B12C822) befindet sich unter C:\Program Files\Google\Chrome\Application\chrome.exe mit der Befehlszeile:

"C:\Program Files\Google\Chrome\Application\chrome.exe" --single-argument hxxps://drive.google[.]com/uc?export=download&id=1j7V_-umsxY6oVXY1T0XCNGyXI0q3p9qO

- Ransomware-Ausführung: javaw.exe führt das JAR-Archiv aus:

"C:\Program Files\Java\jre1.8.0_451\bin\javaw.exe" -jar "C:\Users\%USERNAME%\Downloads\...."

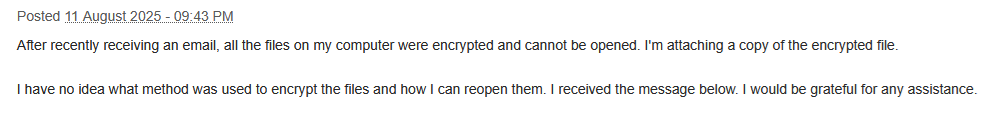

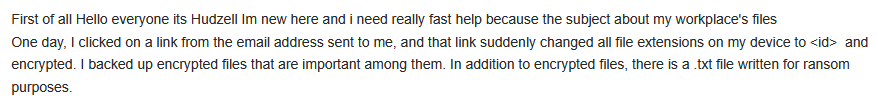

Diese Aktivität ist eindeutig Teil einer Phishing-Kampagne, bei der die Benutzer:innen dazu verleitet werden sollen, auf einen Link in einer betrügerischen E-Mail zu klicken, wodurch sie es dann letztendlich sind, die die Ransomware herunterladen und ausführen. Diese Verbreitungsmethode wird zudem durch Berichte von Benutzer:innen in öffentlichen Foren (wie beispielsweise www.bleepingcomputer.com) bestätigt, in denen die Benutzer:innen ähnliche Infektionsszenarien schildern:

Technische Details

Verschleierung

Obwohl Java-Bytecode relativ leicht zu dekompilieren ist, wird dies durch den Einsatz von Verschleierungstechniken erheblich erschwert. Die Malware-Autoren setzen mehrere Verschleierungs- und Schutztechniken ein, darunter benutzerdefinierte Klassenlader. Während unserer Analyse identifizierten wir zwei öffentlich verfügbare Obfuskatoren im Einsatz: Stringer und Allatori. Glücklicherweise stellt das Open-Source-Projekt „java-deobfuscator“ Tools bereit, die dabei helfen können, die von diesen beiden Obfuskatoren implementierten Schutzmechanismen zu umgehen.

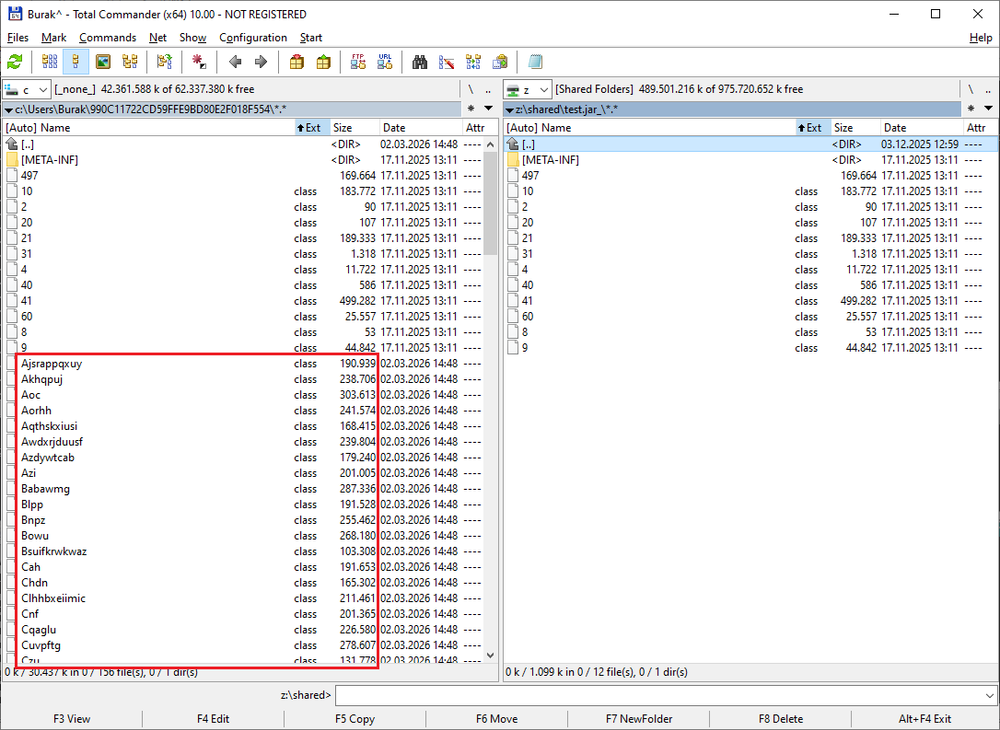

Polymorphismus

Darüber hinaus enthält die Malware eine Klasse namens „FilePumper“, deren Zweck darin besteht, sich selbst zu modifizieren. Anstatt sich bei der Installation einfach auf das Zielsystem zu kopieren, fügt die Malware ihrem JAR-Archiv zufällige Inhalte hinzu und vergrößert so die Dateigröße um mehrere zehn Megabyte. Dadurch wird jede bereitgestellte Instanz einzigartig, was auf jeder infizierten Maschine zu einem unterschiedlichen Datei-Hash (z. B. MD5) führt. Im folgenden Screenshot sind die zufällig hinzugefügten Klassen innerhalb des JAR-Archivs im Vergleich zur Originalversion zu sehen.

Diese Technik erschwert es effektiv, Malware einfach über Datei‑Hashes oder bekannte Signaturmuster zu erkennen.

Konfiguration

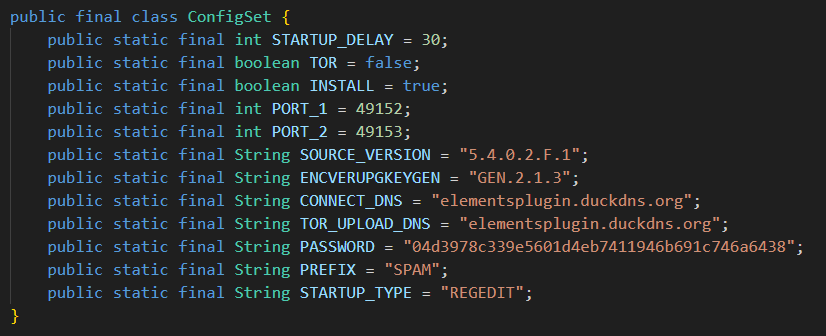

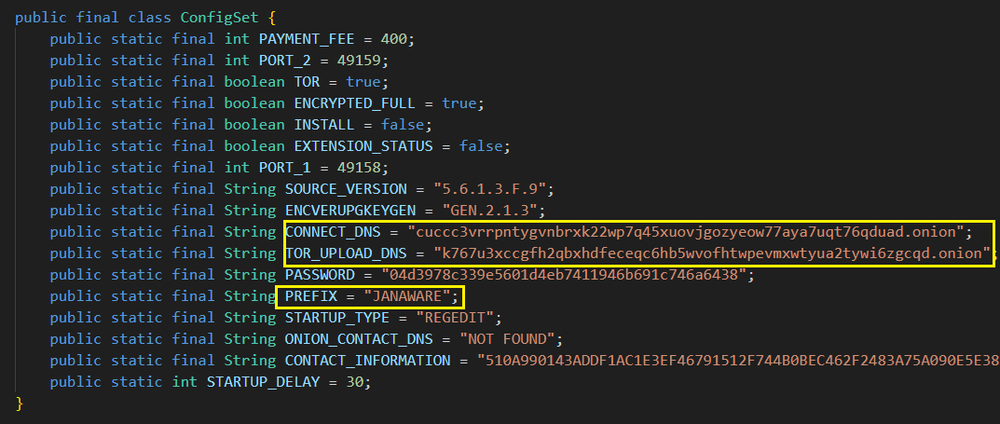

Zu Beginn ihres Initialisierungsprozesses lädt die Malware eine Reihe hartcodierter Konfigurationsparameter, die in einer Java-Klasse eingebettet sind. Diese Parameter definieren wesentliche Aspekte ihres Laufzeitverhaltens und ihrer Kommunikation.

Die Konfiguration spezifiziert die Command and Control (C2)-Infrastruktur, einschließlich einer Domain und zweier TCP-Ports, über die die Malware ihren Kontrollkanal aufbaut und aufrechterhält. Sie enthält zudem Verweise auf TOR-bezogene Pfade und Komponenten, was darauf hindeutet, dass die Malware über das TOR-Netzwerk routen kann. Hier wird TOR nicht für Zahlungen genutzt, sondern zur Verschleierung des Netzwerkverkehrs sowie für potenziell anonyme Kommunikation oder zum unbemerkten Abzug von Daten.

Die Konfiguration enthält zudem eine Versionskennung, was darauf hindeutet, dass die Malware als Teil einer sich weiterentwickelnden Codebasis gepflegt wird, sowie einen Parameter (STARTUP_TYPE), der den Persistenzmechanismus definiert (z. B. Registry-basiertes Starten). Obwohl dieser Wert in den Samples statisch definiert ist, deutet sein Vorhandensein darauf hin, dass die Malware mit konfigurierbaren Bereitstellungsoptionen entwickelt wurde, was bedeutet, dass verschiedene Builds leicht die Persistenztechniken wechseln könnten, ohne die Kernlogik zu verändern.

Der relevanteste Konfigurationsparameter ist PASSWORD – wobei das entsprechende Passwort als gemeinsames Geheimnis für verschiedene Zwecke verwendet wird:

- Es fungiert als statisches Authentifizierungstoken während des anfänglichen C2-Handshakes und ermöglicht es dem Server, eingehende Clients zu validieren.

- Es wird als Schlüssel für die Dechiffrierung von heruntergeladenen Payloads oder Modulen verwendet, wodurch die Malware zusätzliche Funktionalitäten zur Laufzeit sicher empfangen und ausführen kann.

Insgesamt zeigt die Konfigurationsstruktur, dass die Malware flexibel und erweiterbar konzipiert ist und dynamisch bereitgestellte Module sowie anpassbares Verhalten bei verschiedenen Bereitstellungen unterstützt.

Die Konfigurationsstruktur ist unten dargestellt:

Geofencing

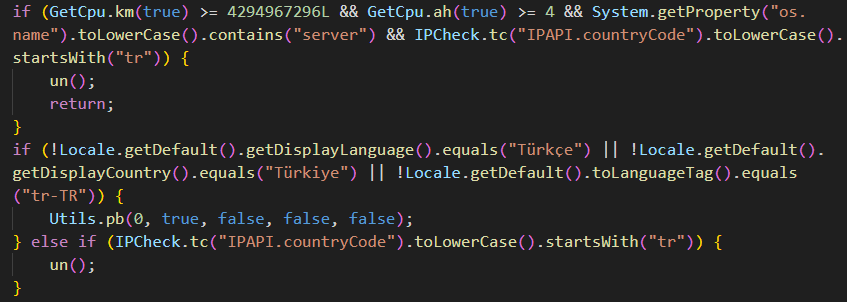

Die Malware verwendet mehrere Schichten von Geofencing und Umgebungsfilterschutz, um zu steuern, auf welchen Systemen ihre schädliche Payload ausgeführt wird. Zunächst überprüft sie die Ländereinstellungen, die Sprache und die Region des Systems und verlangt dabei ausdrücklich, dass die Umgebung der türkischen Sprache und Region entspricht.

Zudem überprüft sie die externe Geolokalisierung der Maschinen mittels einer IP-Abfrage und fährt nur fort, wenn der gemeldete Ländercode mit „TR“ beginnt. Dieser mehrschichtige Geofencing-Ansatz hilft der Malware, die Ausführung auf Maschinen zu beschränken, die sich in der Türkei befinden.

Dieses Verhalten trägt zwar zur Umgehung von Analysen und Sandboxen bei, spiegelt aber wahrscheinlich auch eine gezielte Ausrichtung auf eine bestimmte geografische Region wider. Durch die Ausführungsbeschränkung auf türkische Umgebungen können die Betreiber die Exposition gegenüber internationalen Sicherheitsforschern und automatisierten Analysesystemen verringern, die häufig außerhalb der Zielregion gehostet werden. Darüber hinaus kann die regionsspezifische Ausrichtung mit den Zielsetzungen der Kampagne im Einklang stehen, wie beispielsweise die Konzentration auf lokale Opfer, sprachspezifische Lockmittel oder operative Einschränkungen (z. B. Infrastruktur, Monetarisierungskanäle oder rechtliche Risiken).

Insgesamt deutet dieser Geofencing‑Mechanismus darauf hin, dass es sich bei der Malware nicht um einen opportunistischen Angriff handelt, sondern um Teil einer gezielten Kampagne mit einem klar definierten geografischen Zielgebiet, die Standortprüfungen nutzt, um Entdeckung zu vermeiden und sicherzustellen, dass sie nur in den vorgesehenen Umgebungen ausgeführt wird.

Datei-Verschlüsselung

Wenn das infizierte System die Geofencing-Prüfungen besteht, schwächt die Malware zunächst die Systemabwehr, indem sie eine Reihe von PowerShell- und Registry-Befehlen ausführt. Diese Maßnahmen dienen folgenden Zwecken:

- Microsoft Defender deaktivieren oder schwächen

- Sicherheitsbenachrichtigungen unterdrücken

- Wiederherstellungsmechanismen wie Volumeschattenkopien entfernen

- Windows Update deaktivieren

- Funktionen zum Ransomware-Schutz ausblenden

- Installierte Antivirus-Produkte auflisten

- Die Endpunktschutz-Integrationen im Windows Explorer stören

Nachdem diese vorbereitenden Schritte abgeschlossen sind, lädt die Malware ein Ransomware-Plug-in herunter, das speziell für die Verwendung mit dieser angepassten Version von Adwind RAT entwickelt wurde. Dieses Modul ist ebenfalls als Java-Anwendung implementiert und ist für die Dateiverschlüsselung auf allen verfügbaren Laufwerken zuständig. Das Modul nutzt für die Command & Control (C2)-Kommunikation ausschließlich Tor. Es kann Dateien nicht nur verschlüsseln, sondern auch löschen und exfiltrieren. Während des Handshakes mit dem C2-Server verwendet es das Präfix JANAWARE, weshalb wir es als JanaWare-Ransomware bezeichnet haben.

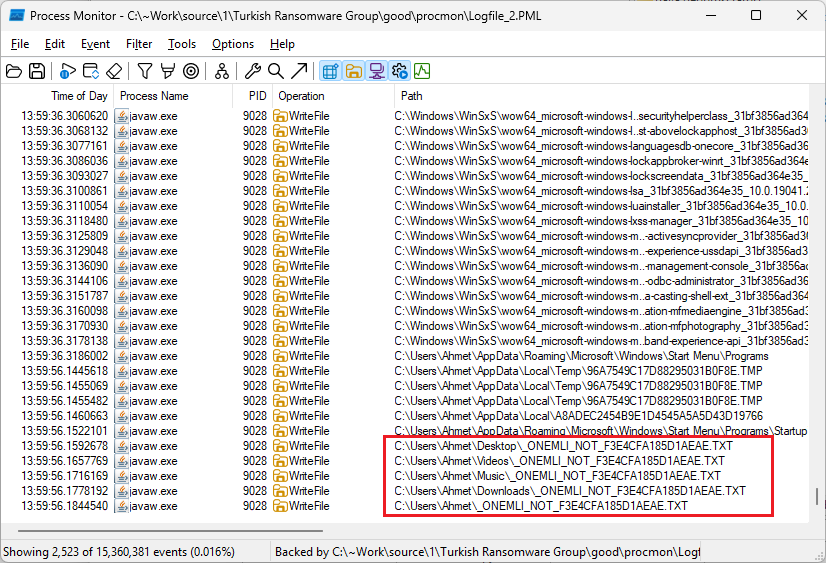

Sobald die Dateiverschlüsselung abgeschlossen ist, legt die schädliche Java-Applikation die Lösegeldforderung in mehreren Ordnern ab, wie aus den Procmon-Protokollaufzeichnungen hervorgeht:

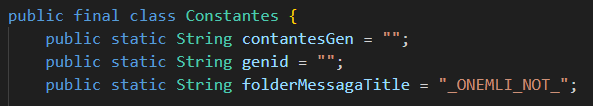

Der Dateiname wird teilweise zufällig generiert, ein festgelegter Bestandteil wird jedoch innerhalb der Malware selbst konfiguriert. Beispielsweise ist in der Datei _ONEMLI_NOT_F3E4CFA185D1AEAE.TXT das Präfix _ONEMLI_NOT_ im Malware-Code wie folgt definiert:

Im Türkischen bedeutet „ONEMLI NOT“ „Wichtiger Hinweis“. Der Inhalt der Lösegeldforderung ist ebenfalls direkt in der Malware eingebettet, was einmal mehr verdeutlicht, dass diese Bedrohung speziell auf türkische Benutzer:innen ausgerichtet ist. Die Malware enthält beispielsweise die folgende Java-Methode, die folgenden Hinweis erstellt:

Basierend auf einer statischen Analyse von Java-Klassen verwendet die Ransomware eine AES-Verschlüsselung, wobei der Codierungsschlüssel über Tor an den C2-Server übermittelt wird. Dadurch ist die Wiederherstellung der verschlüsselten Dateien ohne Zugriff auf die C2‑Infrastruktur praktisch unmöglich.

Fazit

Die in diesem Bericht vorgestellte Analyse beleuchtet eine relativ unauffällige, aber hartnäckige Ransomware-Operation, die wir als JanaWare-Ransomware bezeichnen. Im Gegensatz zu groß angelegten Ransomware-Kampagnen, die auf Unternehmen abzielen, scheint sich diese Aktion in erster Linie auf türkische Benutzer:innen und kleinere Unternehmen zu konzentrieren, wofür Geofencing, türkischsprachige Artefakte und moderate Lösegeldforderungen kombiniert werden. Die Ransomware wird als Modul für eine angepasste Version von Adwind RAT bereitgestellt, was es den Betreiber:innen ermöglicht, sie nach einer anfänglichen Kompromittierung selektiv bereitzustellen.

Technisch gesehen wendet die Malware mehrere Maßnahmen an, um die Erkennung und Analyse zu erschweren. Dazu gehören eine starke Verschleierung, das dynamische Laden von Modulen sowie selbstmodifizierende Binärdateien, die für jede Infektion einzigartige Hash-Werte generieren. Obwohl es Hinweise darauf gibt, dass die Kampagne bereits seit mehreren Jahren aktiv ist, haben ihr regionaler Fokus und der relativ geringe Umfang der Operationen wahrscheinlich dazu beigetragen, dass sie bislang weitgehend unbemerkt blieb. Dieser Fall zeigt, wie gezielte, lokal begrenzte Ransomware-Kampagnen unbemerkt in der Bedrohungslandschaft fortbestehen können.

Erkennung durch Acronis

Acronis EDR / XDR hat diese Bedrohung erkannt und blockiert:

Kompromittierungsindikatoren (Indicators of Compromise, IoCs)

Samples

C&C-Server