¿Qué información se incluye en una fase de ataque?

Cada fase de ataque ofrece una interpretación fácil de entender del ataque, en un lenguaje humano fácil de leer. Esta interpretación se compone de una serie de elementos, como se muestra y describe en la siguiente tabla.

| Elemento de fase del ataque | Descripción |

|---|---|

| Encabezado |

Describe lo que el atacante intentaba hacer y su objetivo (en el ejemplo anterior, Acceso con credenciales), con un enlace a una técnica de MITRE ATT&CK conocida. Haga clic en el enlace para obtener más información acerca del sitio web de MITRE ATT&CK. Si una fase de ataque no es una técnica MITRE ATT&CK conocida, el texto del encabezado no estará enlazado. Esto es importante para las técnicas genéricas, como los archivos detectados en una carpeta aleatoria.

|

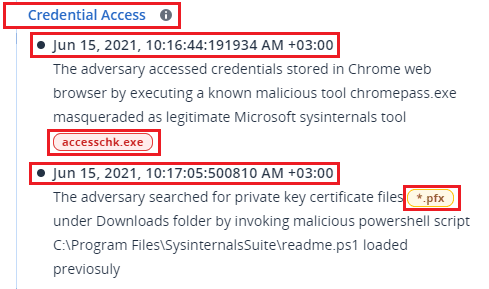

| Marca de fecha | La hora a la que ocurrió la fase del ataque. |

| Técnica |

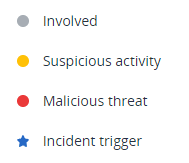

Cómo consiguió técnicamente el atacante su objetivo y a qué objetos (entradas de registro, archivos o tareas programadas) afectó. Los enlaces con códigos de color a cada nodo afectado de la cyber kill chain se incluyen en la descripción de texto de la técnica del ataque, como se muestra en el ejemplo anterior. Estos enlaces con códigos de color le permiten ir rápidamente al nodo afectado e investigar qué ocurrió exactamente. Los colores que se utilizan en una fase de ataque indican lo siguiente:

Si nos fijamos en la leyenda anterior, puede verse que la fase de ataque de ejemplo del acceso con credenciales tiene un enlace a un nodo de malware Tenga en cuenta que las fases del ataque también incluyen enlaces a nodos de archivos que tengan información sobre archivos comprometidos cuyo contenido sea información confidencial, como información de salud protegida (PHI), números de tarjeta de crédito y números de la seguridad social. |

y un nodo de archivo sospechoso

y un nodo de archivo sospechoso  (haga clic en los enlaces para saltar al nodo correspondiente de la cyber kill chain). Para obtener más información sobre cómo ir a estos nodos y las acciones disponibles, consulte

(haga clic en los enlaces para saltar al nodo correspondiente de la cyber kill chain). Para obtener más información sobre cómo ir a estos nodos y las acciones disponibles, consulte