Investigar nodos individuales en la cyber kill chain

Además de revisar las fases del ataque, también puede explorar los nodos del ataque en la cyber kill chain. Esto le permite profundizar en nodos específicos de la cyber kill chain e investigar y solucionar cada nodo según sea necesario.

Por ejemplo, puede determinar la probabilidad de que un incidente sea un ataque malicioso de verdad. Según su investigación, también puede aplicar una serie de acciones de respuesta al nodo, incluido el aislamiento de una carga de trabajo o la cuarentena de un archivo sospechoso.

Pasos para investigar nodos individuales en la cyber kill chain

- En la consola de Cyber Protect, vaya a Protección > Incidentes.

- En la lista de incidentes que se muestra, haga clic en

en la columna situada en el extremo derecho del incidente que desee investigar. Se mostrará la cyber kill chain de los incidentes seleccionados.

en la columna situada en el extremo derecho del incidente que desee investigar. Se mostrará la cyber kill chain de los incidentes seleccionados. - Vaya al nodo correspondiente y haga clic en él para mostrar la barra lateral del nodo.Haga clic en el nodo para expandirlo y mostrar los nodos asociados.

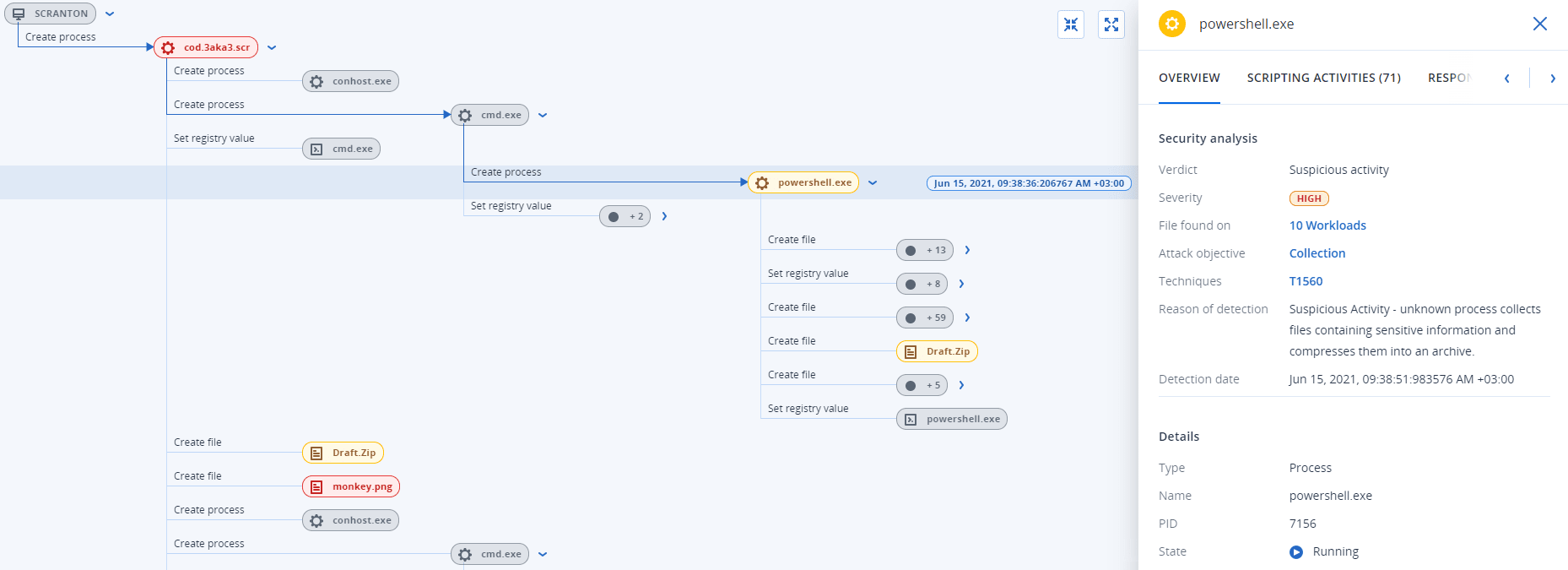

Por ejemplo, si hace clic en el nodo powershell.exe del ejemplo siguiente, se abrirá la barra lateral del nodo. También puede hacer clic en el icono de la flecha junto al nodo para ver los nodos asociados, incluidos los archivos y los valores de registro, que puedan estar afectados por el nodo powershell.exe. A su vez, puede hacer clic en los nodos asociados para obtener más información.

- Investigue la información incluida en las pestañas de la barra lateral:

- Información general: Incluye las dos principales secciones que ofrecen un resumen de seguridad del nodo atacado.

- Análisis de seguridad: Ofrece un análisis del nodo atacado, incluido el veredicto de EDR de la amenaza (como actividad sospechosa), el objetivo del ataque según las técnicas de ataque de MITRE (haga clic en el enlace para ir al sitio web de MITRE), el motivo de la detección y el número de cargas de trabajo a las que pueda afectar el ataque (haga clic en el enlace n Cargas de trabajo para ver las cargas de trabajo afectadas).El enlace n Cargas de trabajo significa que el objeto malicioso o sospechoso específico se ha encontrado en otras cargas de trabajo. No significa que el ataque esté ocurriendo en esas otras cargas de trabajo, sino que hay un indicador de compromiso en esas otras cargas de trabajo. Puede que el ataque ya haya ocurrido (y creado otro incidente), o que el atacante se esté preparando para golpear esas otras cargas de trabajo con el ataque "kit de herramientas".

- Detalles: Incluye detalles acerca del nodo, como su tipo, nombre y estado actual, la ruta hasta el nodo y cualquier has del archivo y firmas digitales (como MD5 y números de serie de certificados).

- Análisis de seguridad: Ofrece un análisis del nodo atacado, incluido el veredicto de EDR de la amenaza (como actividad sospechosa), el objetivo del ataque según las técnicas de ataque de MITRE (haga clic en el enlace para ir al sitio web de MITRE), el motivo de la detección y el número de cargas de trabajo a las que pueda afectar el ataque (haga clic en el enlace n Cargas de trabajo para ver las cargas de trabajo afectadas).

- Actividades de secuencias de comandos: Incluye detalles de cualquier secuencia de comandos invocada o cargada en el ataque. Haga clic en

para copiar la secuencia de comandos a su portapapeles para investigar más.La pestaña Actividades de secuencias de comandos solo se mostrará para los nodos de procesos que ejecutan comandos o secuencias de comandos (como cmd o comandos de PowerShell).

para copiar la secuencia de comandos a su portapapeles para investigar más.La pestaña Actividades de secuencias de comandos solo se mostrará para los nodos de procesos que ejecutan comandos o secuencias de comandos (como cmd o comandos de PowerShell). - Medidas de respuesta: Incluye un número de secciones que ofrecen más acciones de investigación, solución y prevención, según el tipo de nodo.

Por ejemplo, en el caso de nodos de carga de trabajo, puede definir una serie de respuestas que incluyen una copia de seguridad forense y una restauración desde la copia de seguridad. De manera alternativa, para nodos maliciosos o sospechosos, puede detener un nodo o ponerlo en cuarentena, revertir los cambios hechos por el ataque y añadirlo a una lista de permitidos o de bloqueados de un plan de protección.

Para obtener más información sobre la aplicación de acciones de respuesta a nodos específicos, consulte Acciones de respuesta para los nodos individuales de la cyber kill chain.

- Historial de acciones: muestra las acciones aplicadas al incidente en orden cronológico. Para obtener más información, consulte Entienda las acciones emprendidas para mitigar un incidente.

- Información general: Incluye las dos principales secciones que ofrecen un resumen de seguridad del nodo atacado.