Investigación de incidentes

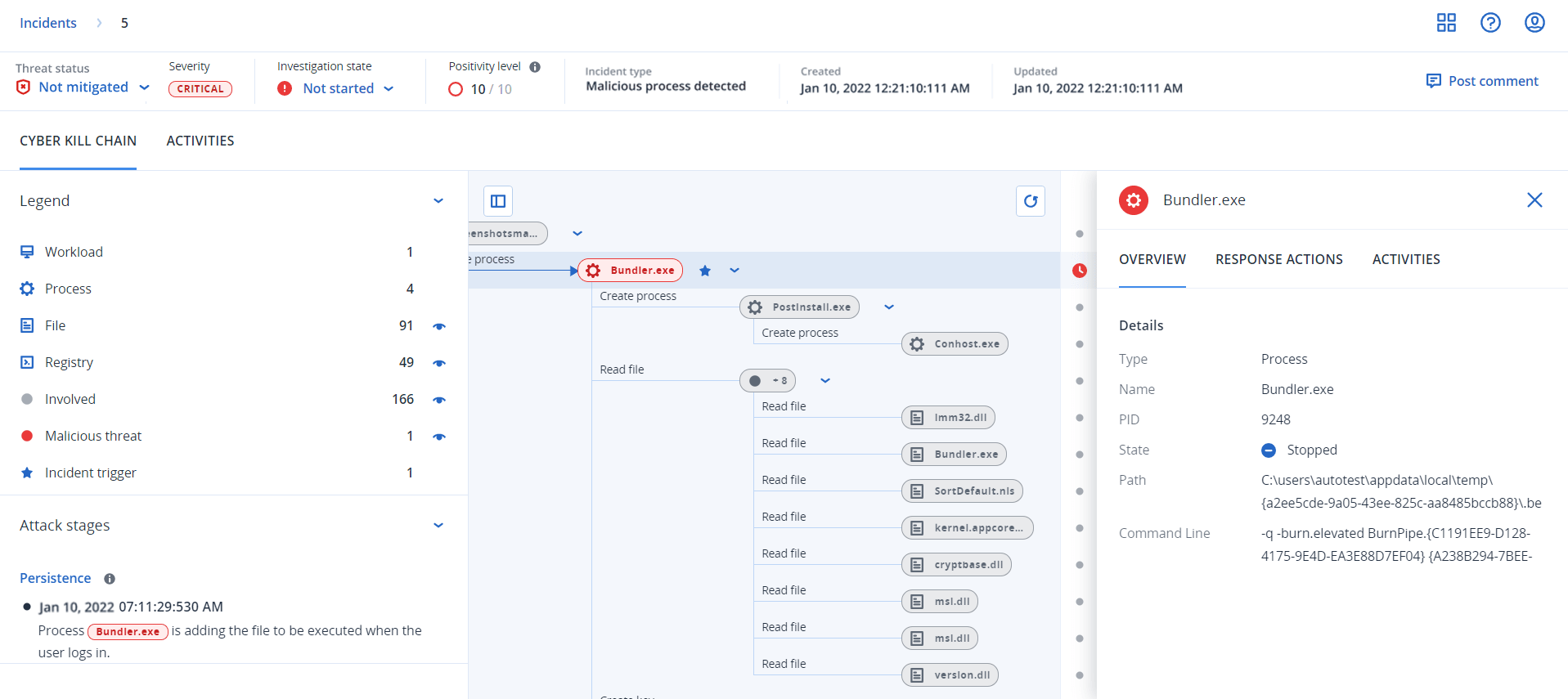

Endpoint Detection and Response (EDR) le permite investigar un incidente completo, incluidas todas las fases y los objetos del ataque (procesos, registros, tareas programadas y dominios) afectados por un atacante. Estos objetos se representan con nodos en la cyber kill chain fácil de entender, tal y como se muestra a continuación. Utilice la cyber kill chain para entender rápidamente qué ha ocurrido exactamente y cuándo.

La acción Investigar incidente está deshabilitada para los incidentes transferidos.

Para investigar la actividad que fue transferida, abra el nuevo incidente correlacionado utilizando el enlace proporcionado en los detalles del incidente transferido.

Se pueden ver todos los pasos de un ataque en la cyber kill chain, que le ofrece una interpretación detallada de cómo y por qué ocurrió el incidente. La cyber kill chain utiliza oraciones y gráficos fáciles de comprender para explicar cada paso del ataque y ayudar a reducir el tiempo de investigación.

Puede entender rápidamente el ámbito y el impacto de un incidente, con la evolución del ataque asignada al marco MITRE. Esto le permite analizar lo que ha pasado en cada paso de un ataque, lo que incluye:

- El punto inicial de entrada

- Cómo se ejecutó el ataque

- Las remisiones de privilegios

- Evasión de técnicas de detección

- Desplazamientos laterales a otras cargas de trabajo

- Robo de credenciales

- Intentos de exfiltración

También puede hacer clic en Copilot para iniciar el chat con Acronis AI, que le permite introducir múltiples solicitudes y recibir acciones de respuesta sugeridas para el incidente seleccionado. Para obtener más información, consulte Pasos para investigar incidentes en la cyber kill chain.

Además de la cadena de eliminación cibernética, cada incidente incluye un gráfico del incidente: una representación visual de la cadena de ataque que muestra las relaciones entre la carga de trabajo, los procesos, los archivos, las conexiones a redes, las entradas de registro y las detecciones de amenazas. El gráfico de incidentes está disponible para todos los usuarios de EDR y proporciona una vista alternativa de los mismos datos del incidente. Para obtener más información, consulte Trabajando con el gráfico de incidentes (EDR).