Pasos para investigar incidentes en la cyber kill chain

Podrá investigar todos los pasos de un ataque en la cyber kill chain. Siga las oraciones y los gráficos fáciles de comprender de cyber kill chain para entender cada paso del ataque, lo que también le ayuda a reducir el tiempo de investigación.

Pasos para iniciar una investigación en la cyber kill chain

- En la consola de Cyber Protect, vaya a Protección > Incidentes.

-

En la lista de incidentes que se muestra, haga clic en

en la columna situada en el extremo derecho del incidente que desee investigar. Se mostrará la cyber kill chain de los incidentes seleccionados.

en la columna situada en el extremo derecho del incidente que desee investigar. Se mostrará la cyber kill chain de los incidentes seleccionados.

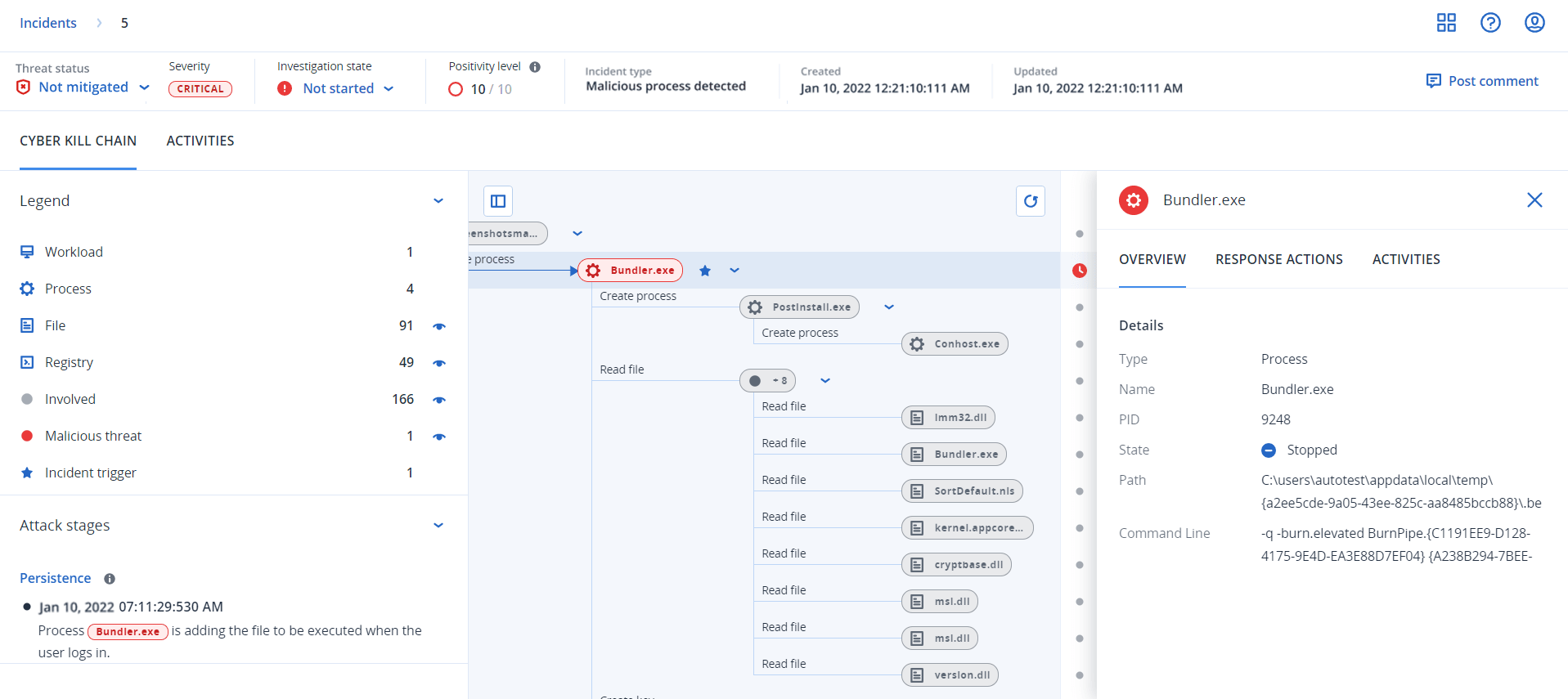

- Ver un resumen del incidente en la barra de estado de amenazas al principio de la página. La barra de estado de amenazas incluye la siguiente información:

- Estado actual de la amenaza: El sistema define automáticamente el estado de la amenaza. Los incidentes con el estado No mitigado deben investigarse lo antes posible.Un incidente se establece como Mitigado cuando se ha completado correctamente una restauración desde la copia de seguridad o cuando se han solucionado correctamente todas las detecciones mediante una acción de detención del proceso, cuarentena o reversión.

Un incidente se establece como No mitigado cuando no se ha completado correctamente una restauración desde la copia de seguridad o cuando al menos una detección no se ha solucionado correctamente mediante una acción de detención del proceso, cuarentena o reversión.

También puede establecer el estado de la amenaza manualmente en Mitigada o No mitigada. Al seleccionar cada estado, se le pedirá que escriba un comentario. Este comentario se guarda como parte de las actividades de investigación y puede verse en la pestaña Actividades del incidente. Tenga en cuenta que EDR aún puede revertir el estado de la amenaza a Mitigada o No mitigada si se descubrieron nuevas detecciones para el incidente o las acciones de respuesta se ejecutaron y se completaron correctamente. - Gravedad del incidente: Crítico, Alto o Intermedio. Para obtener más información, consulte Revisión de incidentes en la lista de incidentes.

- Estado de la investigación actual: Uno de los siguientes: Investigando, Sin iniciar (el estado predeterminado), Falso positivo o Cerrada. Debe cambiar el estado cuando inicie la investigación del incidente para que el resto de colegas estén al tanto de los cambios que se produzcan en el mismo.

- Nivel de positividad: Indica la probabilidad de que un incidente sea verdaderamente un ataque malicioso, en una escala del 1 al 10. Para obtener más información, consulte Revisión de incidentes en la lista de incidentes.

Tipo de incidente: uno o más casos de Ransomware detectado, Malware detectado, Proceso sospechoso detectado, Proceso malicioso detectado, Detección de Microsoft Defender, URL sospechosa bloqueada y URL maliciosa bloqueada.

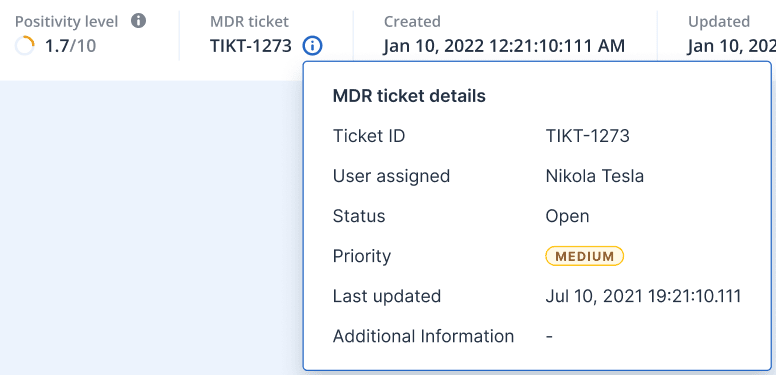

Si Microsoft Defender Antivirus está habilitado para la protección en tiempo real en lugar de la protección en tiempo real de Acronis, solo se muestran los tipos de incidente Detección de Microsoft Defender, URL sospechosa bloqueada y URL maliciosa bloqueada.Si la detección y respuesta gestionadas (MDR) está habilitada en la carga de trabajo, se muestra un campo de Ticket MDR. Puede ver los detalles del ticket MDR creado para el incidente, y el analista de seguridad MDR asignado al incidente.

El momento en que se creó y actualizó el incidente: Se detectó la fecha y hora del incidente o cuando se actualizó por última vez con nuevas detecciones registradas dentro del incidente.

- Estado actual de la amenaza: El sistema define automáticamente el estado de la amenaza. Los incidentes con el estado No mitigado deben investigarse lo antes posible.

- Haga clic en la pestaña Leyenda para ver los nodos que componen el gráfico de la kill chain y defina qué nodos desea ver. Para obtener más información, consulte Comprender y personalizar la vista de la cyber kill chain.

- Siga los pasos siguientes para investigar y solucionar el incidente. Tenga en cuenta que se trata del flujo de trabajo típico para investigar y solucionar un incidente, pero puede variar en función de cada incidente y de sus requisitos.

- Investigue cada fase del ataque en la pestaña Fases del ataque. Para obtener más información, consulte Investigue las fases del ataque de un incidente.

Haga clic en Resolver incidente completo para aplicar las acciones de resolución. Para obtener más información, consulte Solucionar todo un incidente. También puede resolver nodos individuales en la cadena de ciberataques, como se describe en Acciones de respuesta para los nodos individuales de la cyber kill chain.

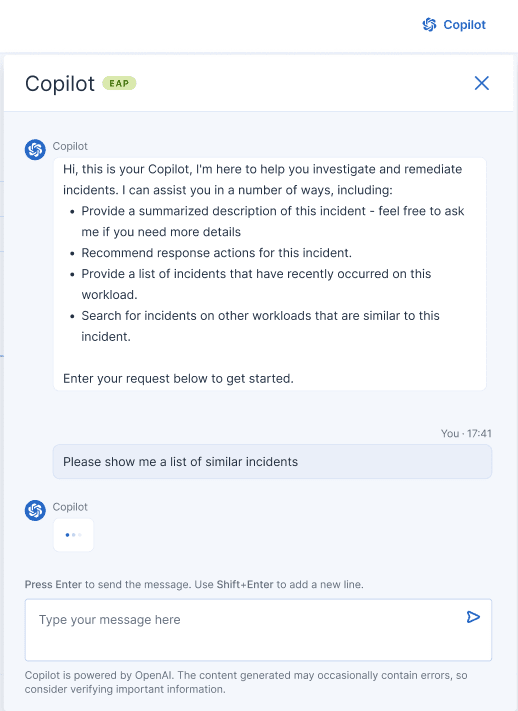

Como alternativa, haga clic en Copilot para iniciar el chat con Acronis AI. Acronis AI proporciona opciones de respuesta, según el incidente, e información contextual relevante para el incidente, como detalles sobre el tipo de ataque. Puede seleccionar la opción de respuesta relevante y, a continuación, seguir las instrucciones que aparecen en pantalla. Estas opciones de respuesta se describen en Acciones de respuesta para los nodos individuales de la cyber kill chain.

Hay un límite mensual de 1000 solicitudes por inquilino de partner al usar Copilot. Cuando se alcanza este límite, aparece un mensaje de error que le informa de que ha superado el límite mensual.

Hay un límite mensual de 1000 solicitudes por inquilino de partner al usar Copilot. Cuando se alcanza este límite, aparece un mensaje de error que le informa de que ha superado el límite mensual.- Revise las acciones tomadas para mitigar el incidente en la pestaña Actividades del incidente. Para obtener más información, consulte Entienda las acciones emprendidas para mitigar un incidente.

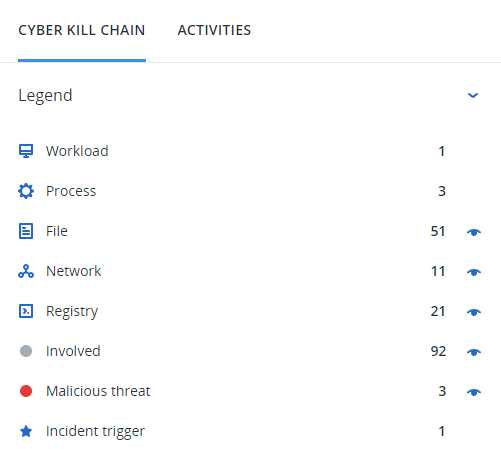

Comprender y personalizar la vista de la cyber kill chain

Para entender los nodos afectados en la cyber kill chain, acceda a la leyenda. La leyenda muestra todos los nodos afectados en un incidente, lo que le permite comprender cómo el atacante ha dañado los distintos nodos. También puede definir los nodos que desea ocultar o mostrar en la cyber kill chain.

Pasos para acceder a la leyenda

- Haga clic en el icono de la flecha situado a la derecha de la sección Leyenda.

La sección Leyenda se expande, como se muestra a continuación.

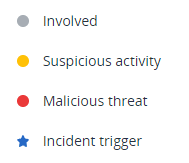

- En la leyenda se utilizan cuatro colores principales que le permiten entender rápidamente qué ha pasado en cada nodo de la cyber kill chain, tal y como se muestra más abajo. Estos nodos con códigos de color también se incluyen en las fases del ataque, como se describe en Investigue las fases del ataque de un incidente.

Pasos para ocultar o mostrar nodos en la cyber kill chain

- En la sección Leyenda expandida, asegúrese de que

se muestra junto a los nodos que desea mostrar en la cyber kill chain. Si el icono que se muestra es

se muestra junto a los nodos que desea mostrar en la cyber kill chain. Si el icono que se muestra es  , haga clic en él para cambiarlo a

, haga clic en él para cambiarlo a  .

. - Para ocultar un nodo en la cyber kill chain, haga clic en

. El icono cambia a

. El icono cambia a  y el nodo no se muestra en la cyber kill chain.

y el nodo no se muestra en la cyber kill chain.