Priorice qué incidentes necesitan atención inmediata

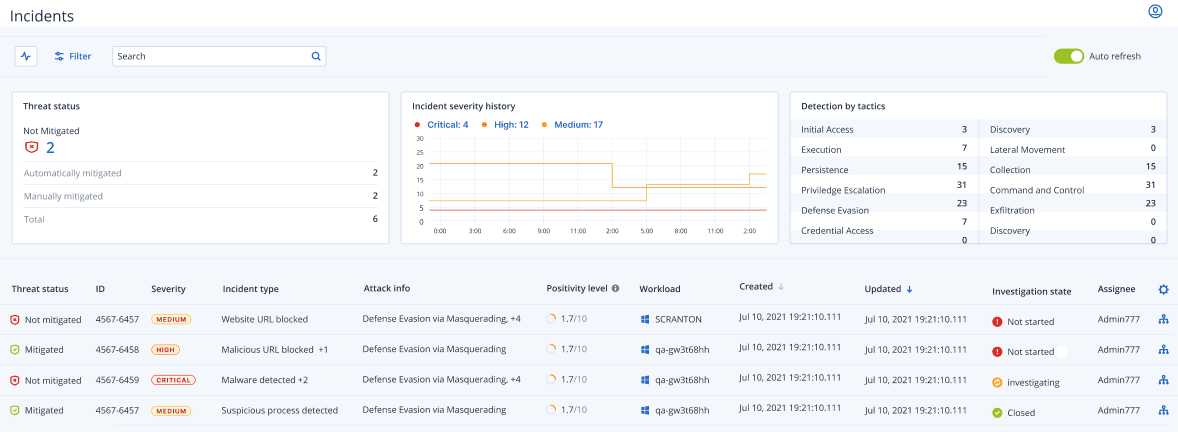

Se puede acceder a la lista de incidentes de la consola de Cyber Protect en cualquier momento desde el menú Protección de la consola de Cyber Protect. La lista de incidentes le ofrece información general en un vistazo rápido de los ataques o amenazas, lo que le permite priorizar los incidentes que requieren atención.

Cómo analizar qué incidentes de seguridad necesitan atención inmediata

La lista de incidentes le permite analizar y dar prioridad a los incidentes de la lista que requieren atención. Puede:

- Ver qué incidentes no se han mitigado actualmente: Conozca rápidamente a partir de la lista de incidentes si los ataques están en progreso actualmente. Los incidentes que no se hayan mitigado, según se indique en la columna Estado de la amenaza, deberían revisarse inmediatamente (de forma predeterminada, la lista de incidentes se filtra para mostrar dichos incidentes).

- Entienda el ámbito y el impacto de los incidentes: En función de su filtrado de ataques nuevos o en curso, entienda la gravedad de los incidentes filtrados, así como el impacto en su negocio.

Una vez que tenga una lista refinada de los incidentes más importantes, puede analizar la información de los incidentes para entender mejor un incidente específico, así como las técnicas utilizadas por el atacante para conseguir su objetivo. Para obtener más información, consulte Analice la información sobre el incidente.

Pasos para filtrar la lista de incidentes

-

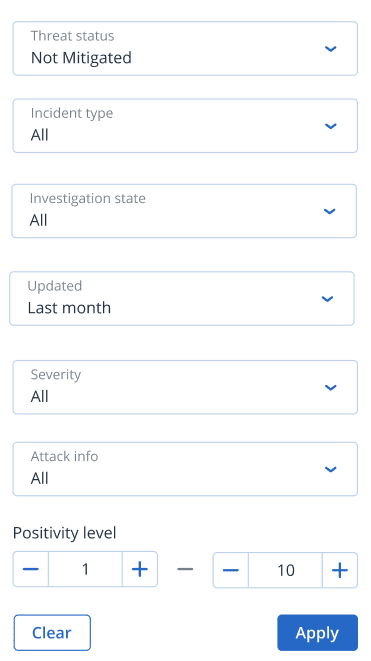

Al principio de la lista de incidentes, haga clic en Filtro para filtrar la lista de incidentes que se muestra. Por ejemplo, si selecciona una fecha de inicio y finalización en el campo Creado, la lista de incidentes y los widgets mostrarán los incidentes que correspondan creados durante el periodo de tiempo definido.

- Haga clic en Aplicar cuando haya finalizado.

Ver qué incidentes no se han mitigado actualmente

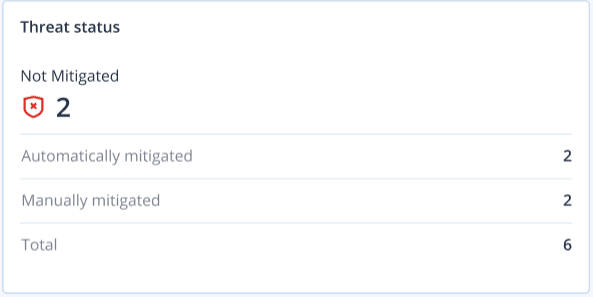

Puede ver el actual estado de la amenaza para los incidentes en la columna Estado de la amenaza, que muestra si el incidente está Mitigado o No mitigado. La EDR define automáticamente el estado de la amenaza. Los incidentes con el estado No mitigado deben investigarse lo antes posible.

Puede refinar más la lista de incidentes mostrados mediante la aplicación de filtros. Por ejemplo, si desea filtrar la lista según el estado de la amenaza y un nivel de gravedad específico, seleccione las opciones de filtro que apliquen. Cuando haya filtrado los incidentes que le interesen, puede investigarlos, según se describe en Investigación de incidentes.

También puede utilizar el widget Estado de la amenaza, como se muestra a continuación, para ver un resumen rápido a simple vista del estado actual de las amenazas. Tenga en cuenta que los datos que se muestran en este widget reflejan los filtros que ha aplicado; consulte .

Entender el ámbito y el impacto de los incidentes

Puede entender rápidamente el ámbito y el impacto de los incidentes mediante la revisión de las columnas Gravedad, Información del ataque y Nivel de positividad. Como se menciona más arriba, después de determinar qué incidentes se encuentran en progreso actualmente, puede filtrarlos por estas columnas adicionales para hacer lo siguiente:

- Revisar qué incidentes son más graves en la columna Gravedad. La gravedad se un incidente puede ser Crítica, Alta o Media.

- Crítico: Existe un grave riesgo de actividad cibernética maliciosa con el riesgo de comprometer hosts críticos en su entorno.

- Alto: Existe un alto riesgo de actividad cibernética maliciosa con el riesgo de daño grave a su entorno.

- Medio: Existe un mayor riesgo de actividad cibernética maliciosa.

Al determinar la gravedad, el algoritmo de la EDR tiene en cuenta el tipo de carga de trabajo, así como el ámbito de cada paso del ataque. Por ejemplo, un incidente que incluye pasos relacionados con el robo de credenciales se establece como Crítico.

- Obtenga información sobre por qué se creó un incidente en la columna Tipo de incidente. El tipo de incidente puede incluir uno o más de los siguientes:

- Ransomware detectado

- Malware detectado

- Proceso sospechoso detectado

- Proceso malicioso detectado

- URL sospechosa bloqueada

- URL maliciosa bloqueada

- Determine qué técnicas de ataque se utilizan en la columna Información del ataque y conozca si hay un tema o modelo común para los ataques.

- Confirme la probabilidad de que un incidente sea un ataque malicioso de verdad. La columna Nivel de positividad incluye una puntuación del 1 al 10 (cuanto más alta es la puntuación, más probable es que el ataque sea malicioso de verdad).

Cuando haya encontrado los incidentes que necesiten atención inmediata, puede investigarlos, según se describe en Investigación de incidentes

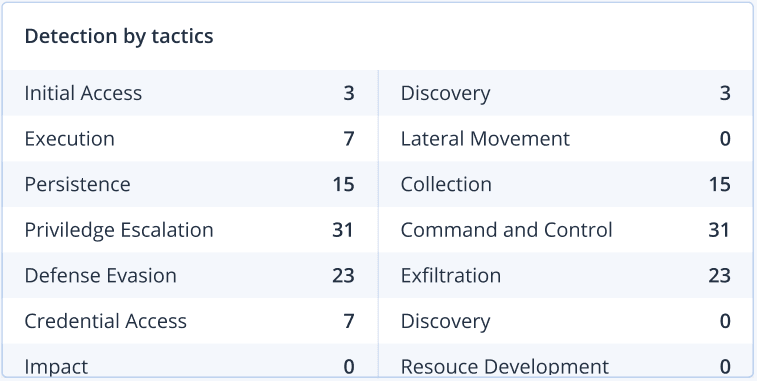

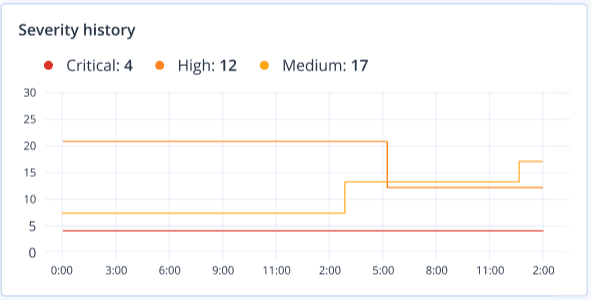

También puede utilizar los widgets Historial de gravedad y Detección por tácticas para ver un resumen rápido a simple vista de la gravedad y de las técnicas de ataque.

El widget Detección por tácticas muestra las distintas técnicas de ataque utilizadas, con valores en verde o rojo que indica el aumento o la disminución con respecto al rango de tiempo especificado anteriormente. Este widget ofrece una visión agregada de todos los objetivos de los incidentes filtrados, lo que le proporciona un resumen rápido del impacto en sus clientes.