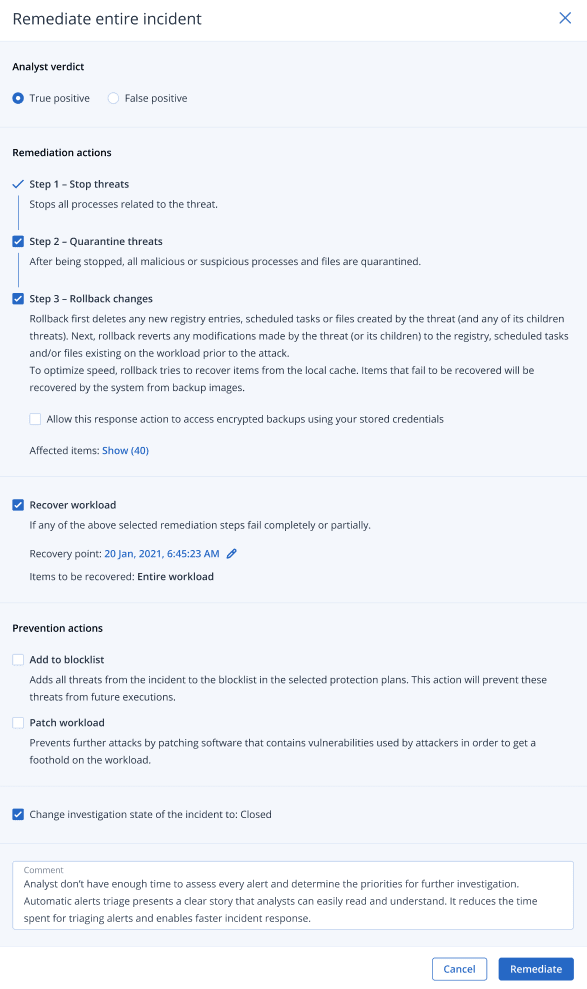

Solucionar todo un incidente

Al solucionar todo un incidente, puede elegir rápida y fácilmente las soluciones que desea ejecutar de forma global en el incidente. Endpoint Detection and Response (EDR) le guía a través del proceso de solución, paso a paso.

Si necesita gestionar su red y el incidente con mayor detalle, consulte Acciones de respuesta para los nodos individuales de la cyber kill chain.

Pasos para solucionar todo un incidente

- En la consola de Cyber Protect, vaya a Protección > Incidentes.

- En la lista de incidentes que se muestra, haga clic en

en la columna del extremo derecho del incidente que desee investigar. Se mostrará la cyber kill chain de los incidentes seleccionados.

en la columna del extremo derecho del incidente que desee investigar. Se mostrará la cyber kill chain de los incidentes seleccionados. -

Haga clic en Solucionar todo el incidente. Se mostrará el diálogo Solucionar todo el incidente.

- En la sección Veredicto del analista, según su investigación del incidente, seleccione una de las siguientes opciones:

- Verdadero positivo: Seleccione si está seguro de que es un ataque legítimo. Una vez seleccionado, puede añadir acciones de solución y prevención, tal y como se describe en los siguientes pasos.

- Falso positivo: Seleccione si está seguro de que no es un ataque real. En este modo, podrá definir cómo prevenir que esto vuelva a ocurrir, por ejemplo al añadiendo el incidente a una lista de permitidos del plan de protección.Después de seleccionar Falso positivo, solo podrá definir acciones de prevención. Para obtener más información, consulte Solucionar un incidente con falso positivo.

- En la sección Acciones de solución, lleve a cabo los siguientes pasos de solución. Tenga en cuenta que deben seguirse en orden secuencial. Por ejemplo, no puede seleccionar el paso 2 antes de completar el paso 1.

- Paso 1: detenga las amenazas: Seleccione la casilla de verificación para detener todos los procesos relacionados con la amenaza.

- Paso 2: ponga en cuarentena las amenazas: Una vez detenida la amenaza, seleccione la casilla de verificación para poner en cuarentena todos los procesos y archivos maliciosos y sospechosos.

- Paso 3: revierta los cambios: Después de poner en cuarentena las amenazas, seleccione la casilla de verificación para eliminar cualquier entrada de registro, tarea o archivo nuevos que la amenaza (y cualquier amenaza secundaria) haya programado o creado. A continuación, el proceso de reversión revierte cualquier modificación que la amenaza (o sus procesos secundarios) haya hecho al registro, tareas programadas o archivos que estaban en la carga de trabajo antes del ataque. Para optimizar la velocidad, el proceso de reversión intenta recuperar los elementos desde la caché local. A partir de imágenes de la copia de seguridad, el sistema se encargará de los elementos que no se puedan recuperar.El proceso de reversión solo recupera los elementos en la caché local. Se podrán revertir archivos de copia de seguridad en próximas versiones.

Seleccione la casilla de verificación Permitir que esta acción de respuesta acceda a copias de seguridad cifradas mediante credenciales almacenadas si el acceso a las correspondientes copias de seguridad está cifrado. La EDR accede a las credenciales de usuario almacenadas para descifrar los archivos cifrados y buscar los archivos correspondientes.

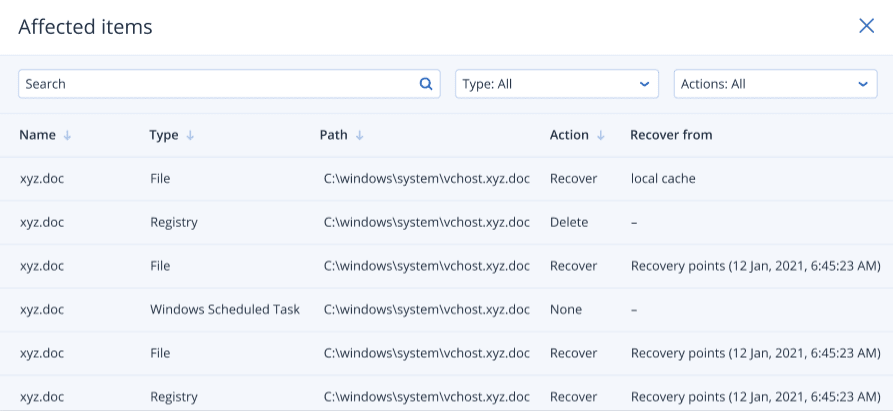

También pueden hacer clic en los Elementos afectados para ver todos los elementos (archivos, registro o tareas programadas) afectados por la reversión, las acciones aplicadas (Eliminar, Recuperar o Ninguna) y si los elementos se están restaurando desde la caché local o las imágenes de la copia de seguridad.

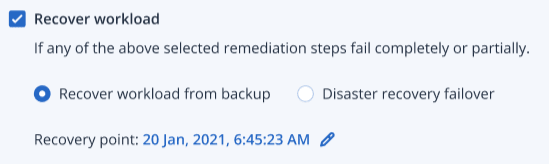

- Recuperar carga de trabajo: Seleccione la casilla de verificación para recuperar una carga de trabajo si alguno de los pasos de solución mencionados anteriormente da error total o parcialmente.

Seleccione uno de las siguientes opciones de recuperación:

- Recuperar carga de trabajo a partir de la copia de seguridad: Le permite recuperar una carga de trabajo desde un punto de recuperación específico. Haga clic en el icono de edición del punto de recuperación para seleccionar de entre una lista de copias de seguridad de recuperación.

- Conmutación por error de la recuperación ante desastres: Le permite ejecutar la recuperación ante desastres si tiene esta funcionalidad habilitada en su plan de protección. Le recomendamos utilizar esta opción para las cargas de trabajo críticas, como los servidores de AD o los servidores de la base de datos. Para obtener más información, consulte Implementación de la recuperación ante desastres.

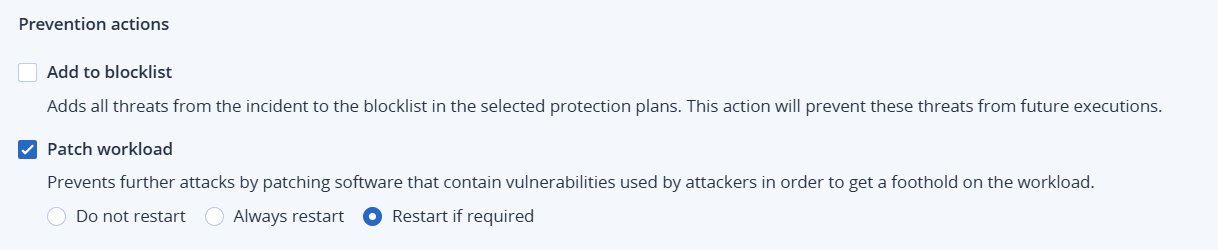

- En la sección Acciones de prevención, seleccione los pasos de solución que correspondan:

- Añadir a la lista de bloqueados: marque la casilla de verificación y, desde la lista del plan de protección que se muestra, seleccione los planes de protección que correspondan. Esta acción de prevención garantiza que todas las detecciones del incidente dejarán de ejecutarse para los planes de protección seleccionados.

- Reparar carga de trabajo: marque la casilla de verificación para reparar cualquier software vulnerable y evitar que los atacantes obtengan acceso a la carga de trabajo. Puede seleccionar la acción que corresponda para ejecutar una vez que el parche esté completo (No reiniciar, Reiniciar siempre o Reiniciar si es necesario), en función de si el usuario ha iniciado sesión o no.

- Seleccione la casilla de verificación Modificar estado de la investigación del incidente a: Cerrada. Si no se selecciona, el estado de la investigación seguirá siendo el anterior.

- Haga clic en Solucionar. Las acciones de solución que selecciona se ejecutarán, paso a paso, con el progreso de cada paso de solución mostrado en el diálogo Solucionar todo el incidente.

Cuando se haga clic en el botón, se mostrará Ir a las actividades. Haga clic en Ir a las actividades para revisar todas las acciones de respuesta aplicadas al incidente. Para obtener más información, consulte Entienda las acciones emprendidas para mitigar un incidente.