Investigue las fases del ataque de un incidente

Las fases del ataque de un incidente ofrecen interpretaciones fáciles de entender de cada incidente.

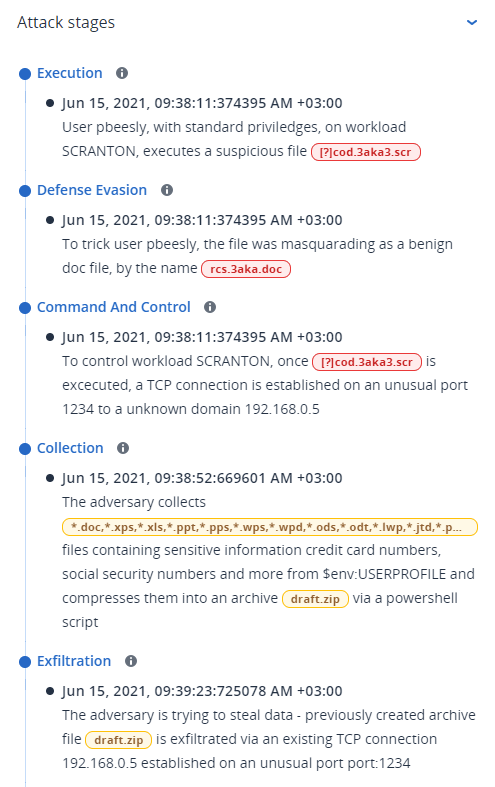

Cada fase del ataque resume lo que ha ocurrido exactamente y cuáles han sido los objetos objetivo (a los que se hace referencia como nodos en la cyber kill chain). Por ejemplo, si un archivo descargado estaba ocultando algo más, la fase del ataque lo indicará e incluirá enlaces al nodo relevante en la cyber kill chain que puede investigar y a la técnica MITRE ATT&CK pertinente.

Cada fase del ataque le proporciona la información que necesita para resolver tres cuestiones cruciales:

- ¿Cuál era el objetivo del ataque?

- ¿Cómo consiguió el atacante este objetivo?

- ¿Cuáles eran los nodos de destino?

Más importante aún, la interpretación proporcionada garantiza que el tiempo dedicado a investigar un incidente se reduzca considerablemente, ya que ya no es necesario revisar cada evento de seguridad desde una línea de tiempo o un nodo gráfico y luego intentar crear una interpretación del ataque.

Las fases del ataque también incluyen información sobre archivos comprometidos que contienen información confidencial, como números de tarjeta de crédito y números de la seguridad social, según se muestra en la fase Recopilación del ejemplo de más abajo.

Para obtener más información, consulte ¿Qué información se incluye en una fase de ataque?.

Cómo ir a las fases del ataque

Las fases del ataque se enumeran en orden cronológico. Desplácese hacia abajo para ver la lista completa de fases del ataque para el incidente.

Para investigar más una fase del ataque específica, haga clic en cualquier parte en la fase del ataque para ir al nodo que corresponda en el gráfico de la cyber kill chain. Para obtener más información sobre cómo ir al gráfico de la cyber kill chain y a nodos específicos, consulte Investigar nodos individuales en la cyber kill chain.