Résumé

- L’équipe Acronis TRU a identifié un cluster de menaces utilisant une variante personnalisée d’Adwind (RAT Java) dotée de caractéristiques polymorphes pour diffuser un module de ransomware, désigné sous le nom de « JanaWare ».

- L'analyse des échantillons de malwares, de l'infrastructure et de la télémétrie indique que la campagne vise probablement des utilisateurs turcs. Le malware applique des contraintes d'exécution basées sur les paramètres régionaux du système et sur la géolocalisation de l'adresse IP externe, ce qui limite probablement son activité aux systèmes situés en Turquie.

- Les échantillons observés et les données télémétriques indiquent que cette activité est en cours depuis au moins 2020. Un échantillon compilé en novembre 2025 indique que l'infrastructure de commande et de contrôle associée reste active. L'obfuscation, le polymorphisme et les restrictions géographiques ont probablement contribué à limiter la visibilité.

- Il semble que les victimes soient principalement des particuliers et des petites et moyennes entreprises. Selon nos analyses, l'accès initial se fait par le biais d'e-mails de phishing contenant des archives Java malveillantes. Les demandes de rançon observées dans les échantillons analysés vont de 200 $ à 400 $, ce qui correspond à une stratégie de monétisation à faible valeur ajoutée et à grand volume. Les demandes de rançon observées dans les échantillons analysés varientde 200 $ à 400 $, cohérentes avec une approche de monétisation à faible valeur et à fort volume.

- Cette combinaison d'une victimologie axée sur les particuliers et les PME, de faibles demandes de rançon et d'un ciblage opportuniste indique que l'opération est distincte des campagnes de ransomware visant les grandes entreprises, qui privilégient généralement des cibles à forte valeur ajoutée et des paiements plus importants.

Introduction

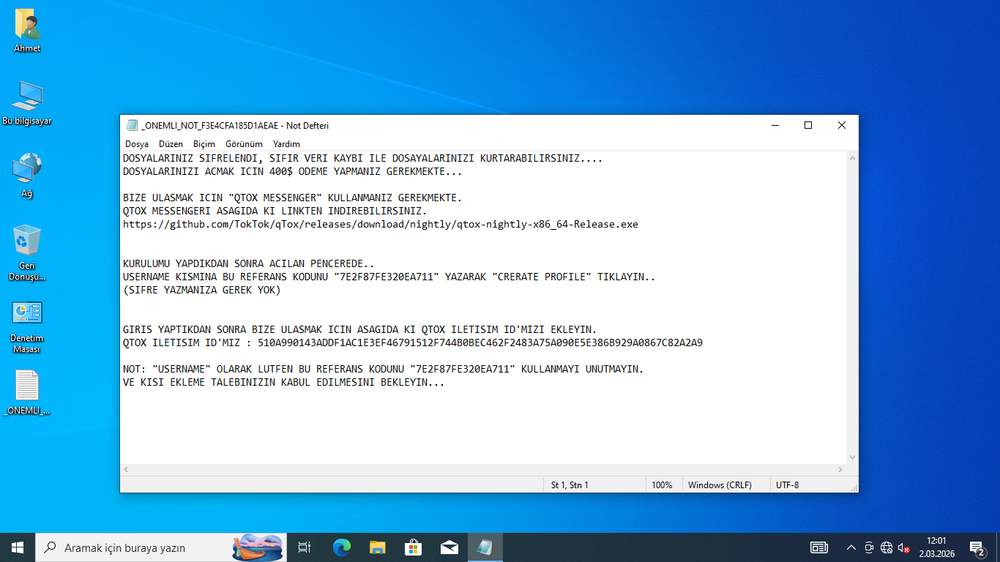

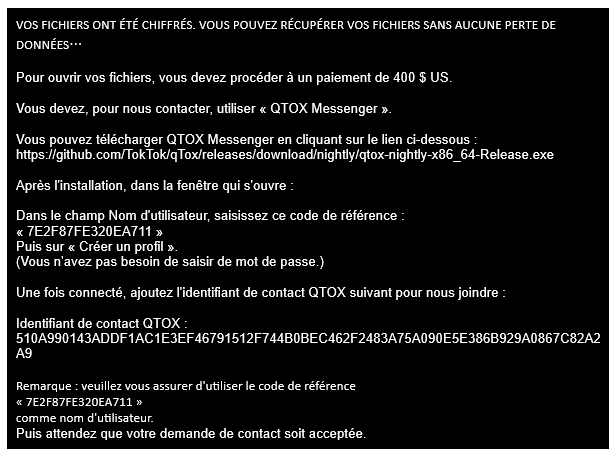

L'enquête a débuté par l'analyse d'une variante personnalisée d'Adwind RAT, soupçonnée d'être associée à des activités de ransomware. Après avoir recueilli plusieurs échantillons d'archives JAR auprès de VirusTotal, nous avons constaté que l'un d'entre eux se comportait différemment lors des tests. Lorsqu'il a été exécuté dans notre environnement d'analyse, l'échantillon a déposé la demande de rançon suivante sur le terminal de test :

La demande de rançon était rédigée en turc. Son contenu traduit est présenté ci-dessous :

Les attaquants incitent les victimes à prendre contact avec eux via un canal sécurisé et privé, tel que qTox, une application de messagerie de bureau gratuite et open source qui fonctionne sur le réseau pair-à-pair Tox. qTox est un client de messagerie instantanée décentralisé, sans serveur central, qui offre un chiffrement de bout en bout et est conçu pour protéger la vie privée et l'anonymat des utilisateurs. Il était toutefois, dans certaines campagnes, demandé aux victimes de télécharger le navigateur Tor et de se rendre sur un site .onion dédié pour à la communication avec les attaquants plutôt que d'utiliser qTox.

Chaîne d'attaque

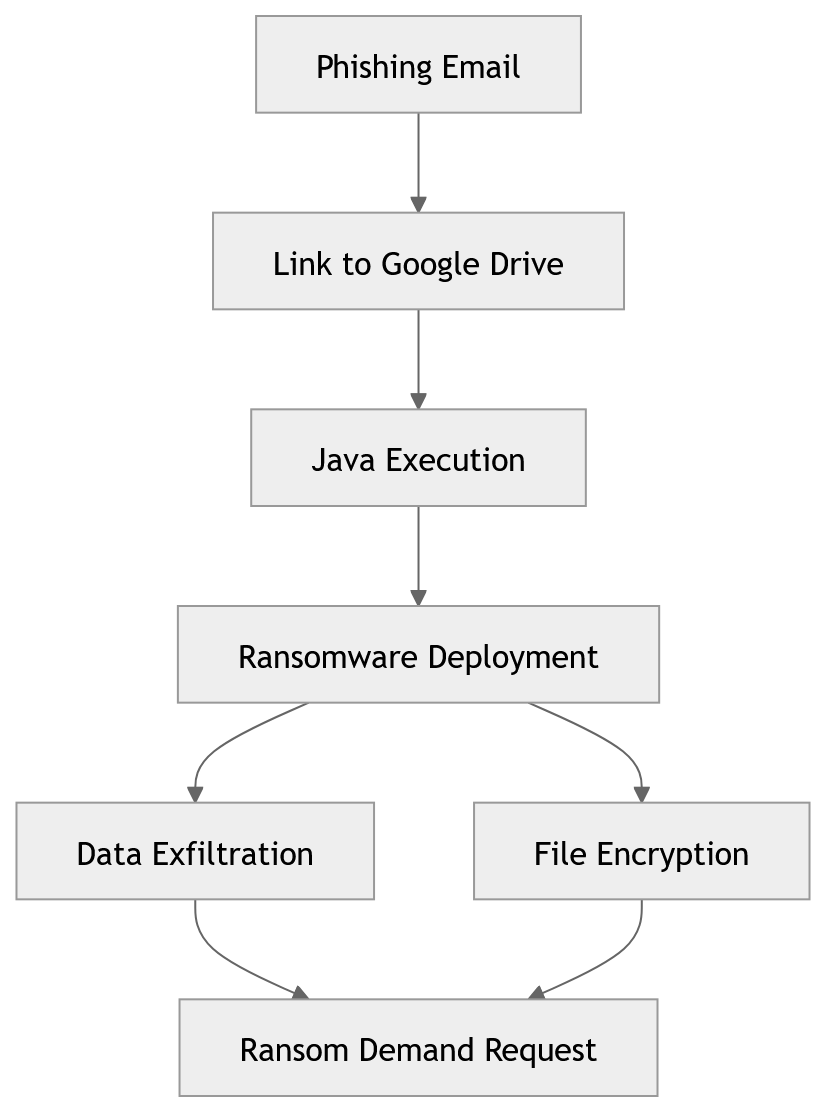

Grâce à la chasse par télémétrie, nous avons reconstitué la séquence d'infection à l'aide des données EDR, ce qui nous a permis de comprendre comment le ransomware est diffusé et exécuté dans l'environnement de la victime. L'analyse indique que la campagne s'appuie sur le phishing par e-mail pour lancer l'attaque. Les utilisateurs sont ainsi amenés à télécharger une charge utile malveillante qui aboutit finalement à l'exécution du ransomware. Le flux d'infection global est illustré ci-dessous :

La chaîne d'attaque reconstituée s'appuie sur la télémétrie EDR, qui enregistre le flux d'exécution des processus sur les systèmes compromis :

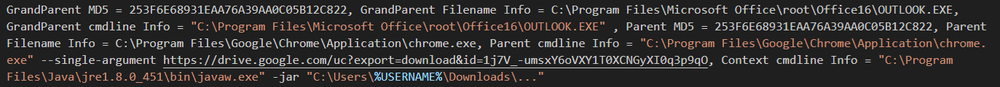

L'analyse des données de télémétrie révèle que la victime a ouvert un e-mail dans Outlook, ce qui a déclenché le lancement d'un processus Chrome pour ouvrir un lien Google Drive. Un fichier JAR malveillant a par conséquent été téléchargé, puis exécuté via javaw.exe :

- Processus grand-parent : OUTLOOK.EXE (MD5 : 253F6E68931EAA76A39AA0C05B12C822) situé dans C:\Program Files\Microsoft Office\root\Office16\OUTLOOK.EXE

- Processus parent : chrome.exe (MD5 : 253F6E68931EAA76A39AA0C05B12C822) situé dans C:\Program Files\Google\Chrome\Application\chrome.exe avec la ligne de commande :

"C:\Program Files\Google\Chrome\Application\chrome.exe" --single-argument hxxps://drive.google[.]com/uc?export=download&id=1j7V_-umsxY6oVXY1T0XCNGyXI0q3p9qO

- Exécution du ransomware : javaw.exe exécute l'archive JAR :

"C:\Program Files\Java\jre1.8.0_451\bin\javaw.exe" -jar "C:\Users\%USERNAME%\Downloads\...."

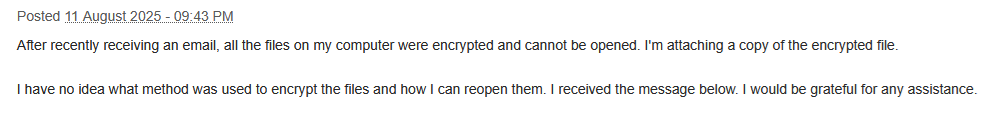

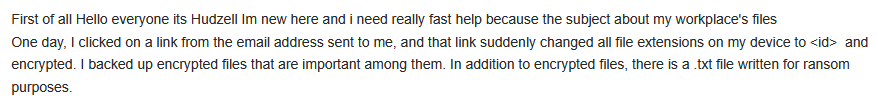

Cette activité s'inscrit clairement dans le cadre d'une campagne de phishing, au cours de laquelle les utilisateurs sont incités à cliquer sur un lien contenu dans un e-mail trompeur, pour finalement télécharger et exécuter le ransomware. Cette méthode de propagation est également corroborée par les témoignages de victimes sur des forums publics (tels que www.bleepingcomputer.com), où des utilisateurs décrivent des scénarios d'infection similaires :

Détails techniques

Obfuscation

Bien que le bytecode Java soit relativement facile à décompiler, cette opération devient nettement plus difficile lorsqu'une obfuscation est appliquée. Les auteurs de malwares utilisent de multiples techniques d'obfuscation et de protection, y compris des chargeurs de classes personnalisés. Au cours de notre analyse, nous avons identifié l'utilisation de deux outils d'obfuscation disponibles publiquement : Stringer et Allatori. Le projet open source java-deobfuscator propose heureusement des outils pouvant aider à lever les protections mises en œuvre par ces deux obfuscateurs.

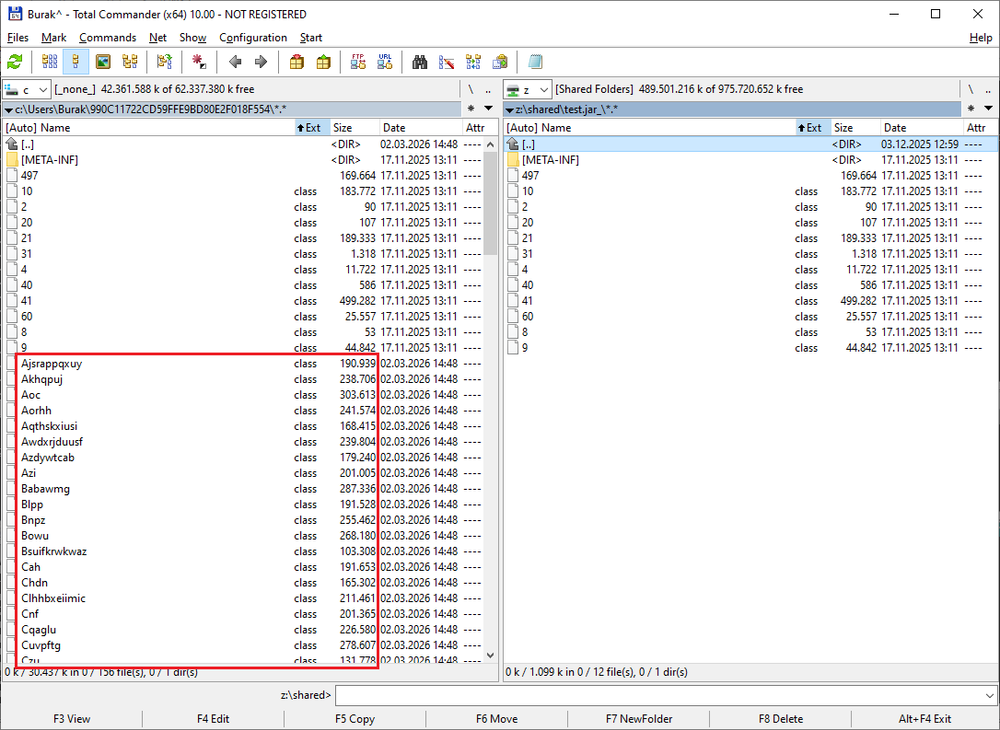

Polymorphisme

Le malware contient par ailleurs une classe nommée FilePumper, dont la fonction est de se modifier lui-même. Au lieu de se contenter de se copier sur le système cible lors de l'installation, le malware ajoute du contenu aléatoire à son archive JAR, ce qui augmente la taille du fichier de plusieurs dizaines de mégaoctets. Chaque instance déployée devient ainsi unique et génère un hachage de fichier différent (p. ex., MD5) sur chaque terminal infecté. Sur la capture d'écran ci-dessous, nous pouvons observer les classes ajoutées de manière aléatoire dans l'archive JAR, par rapport à la version d'origine.

Cette technique empêche efficacement la détection simple basée sur le hachage et la correspondance de signatures.

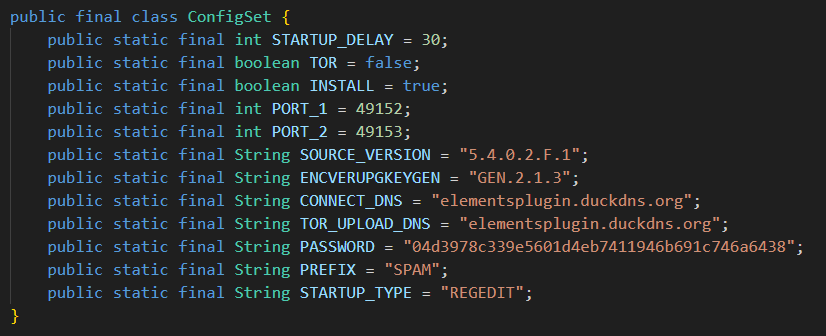

Configuration

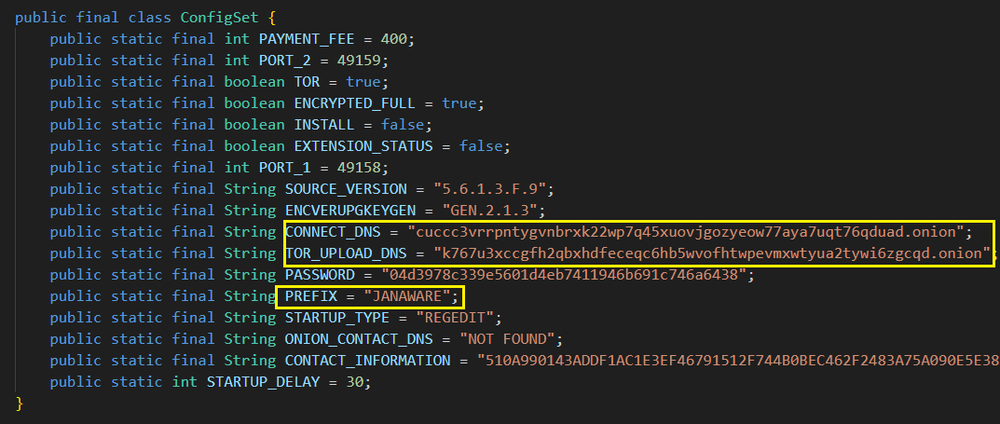

Au début de son processus d'initialisation, le malware charge un ensemble de paramètres de configuration codés inscrits et intégrés dans une classe Java. Ces paramètres définissent des aspects essentiels de son comportement à l'exécution et de sa communication.

La configuration indique l'infrastructure de commande et de contrôle (C2), notamment un domaine et deux ports TCP, que le malware utilise pour établir et maintenir son canal de contrôle. Elle contient également des références à des chemins et à des composants liés à TOR, ce qui indique que le malware peut acheminer des données via le réseau TOR. TOR n'est, dans ce contexte, pas lié à des mécanismes de paiement, mais plutôt à l'obfuscation du réseau et à la possibilité de communications anonymisées ou d'exfiltration de données.

La configuration contient également un identifiant de version, ce qui indique que le malware est géré dans le cadre d'une base de code en constante évolution, ainsi qu'un paramètre (STARTUP_TYPE) qui définit le mécanisme de persistance (p. ex. démarrage via le registre). Bien que cette valeur soit définie de manière statique dans l'échantillon, sa présence indique que le malware est conçu avec des options de déploiement configurables. En d'autres termes, différentes versions pourraient facilement changer de technique de persistance sans modifier la logique de base.

Le paramètre de configuration le plus important est PASSWORD, qui est utilisé comme secret partagé à plusieurs fins :

- Il sert de jeton d'authentification statique lors de l'établissement initial de la connexion avec le serveur de commande et de contrôle (C2), ce qui permet au serveur de valider les clients entrants.

- Il est utilisé comme clé de déchiffrement pour les charges utiles ou les modules téléchargés, ce qui permet au malware de recevoir et d'exécuter en toute sécurité des fonctionnalités supplémentaires lors de son exécution.

Dans l'ensemble, la structure de configuration montre que le malware est conçu pour être flexible et extensible, avec une prise en charge de modules fournis de manière dynamique et un comportement ajustable selon les différents déploiements.

La structure de configuration est illustrée ci-dessous :

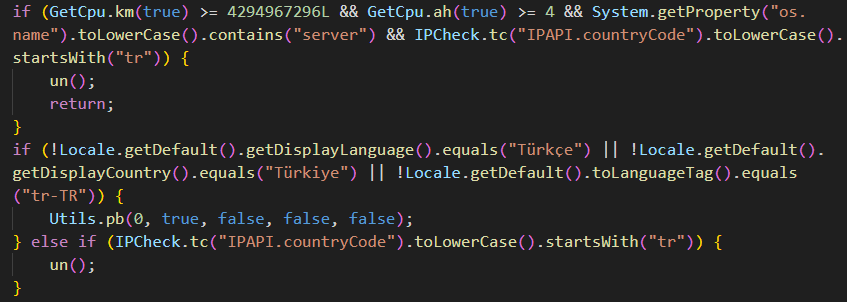

Géorepérage

Le malware met en œuvre plusieurs niveaux de géorepérage et de filtrage de l'environnement afin de contrôler l'endroit où sa charge utile malicieuse est exécutée. Il vérifie, dans un premier temps, les paramètres régionaux, linguistiques et nationaux du système, en exigeant notamment que l’environnement corresponde à la langue et à la région turques.

Il vérifie également la géolocalisation externe du terminal au moyen d’une recherche d’IP et ne poursuit son exécution que si le code de pays indiqué commence par « TR ». Grâce à cette approche de géorepérage à plusieurs niveaux, le malware peut limiter son exécution aux systèmes situés en Turquie.

Bien que ce comportement contribue à empêcher l'analyse et à contourner les environnements sandbox, il est également probable qu'il reflète le ciblage intentionnel d'une région géographique spécifique. En limitant l'exécution aux environnements turcs, les opérateurs peuvent réduire leur exposition aux chercheurs en sécurité internationaux et aux systèmes d'analyse automatisés, qui sont souvent hébergés en dehors de la région cible. Le ciblage par région peut par ailleurs correspondre aux objectifs de la campagne, p. ex. en se concentrant sur des victimes locales, en utilisant des appâts spécifiques à une langue ou en tenant compte de contraintes opérationnelles (telles que l'infrastructure, les canaux de monétisation ou les risques juridiques).

Dans l'ensemble, ce mécanisme de géolocalisation indique que le malware n'est pas opportuniste, mais qu'il fait plutôt partie d'une campagne ciblée ayant une portée géographique déterminée, qui utilise des vérifications de localisation à la fois pour échapper à la détection et pour s'assurer qu'il ne fonctionne que dans les environnements visés.

Chiffrement des fichiers

Si le système infecté réussit les vérifications de géolocalisation, le malware commence par affaiblir les défenses du système en exécutant une série de commandes PowerShell et de commandes du registre. Ces actions visent à :

- Désactiver ou affaiblir Microsoft Defender

- Supprimer les notifications de sécurité

- Supprimer les mécanismes de restauration tels que les clichés instantanés de volume

- Désactiver la mise à jour de Windows

- Masquer les fonctionnalités de protection contre les ransomwares

- Répertorier les antivirus installés

- Interférer avec les intégrations de protection des terminaux dans l'Explorateur Windows

Une fois ces étapes préparatoires terminées, le malware télécharge un plugin de ransomware spécialement conçu pour fonctionner avec cette version personnalisée d'Adwind RAT. Ce module est également développé en Java et est chargé de chiffrer les fichiers sur tous les lecteurs disponibles. Ce module utilise exclusivement Tor pour ses communications de commande et de contrôle (C2) et est capable non seulement de chiffrer des fichiers, mais aussi de les supprimer et de les exfiltrer. Lors de l'établissement de la connexion avec le serveur C2, il utilise le préfixe JANAWARE, c'est pourquoi nous l'avons baptisé « ransomware JanaWare ».

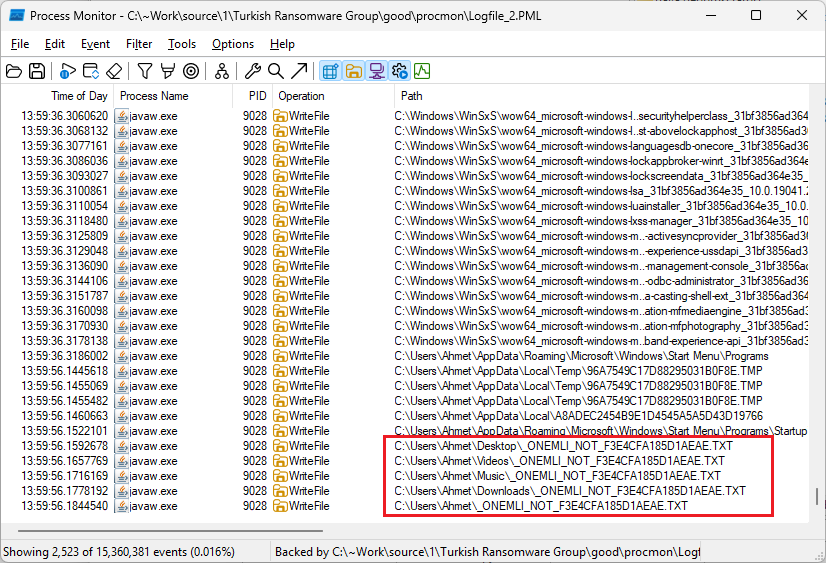

Une fois le chiffrement des fichiers terminé, l'application Java malveillante dépose la demande de rançon dans plusieurs dossiers, comme on peut le constater dans les journaux de capture Procmon :

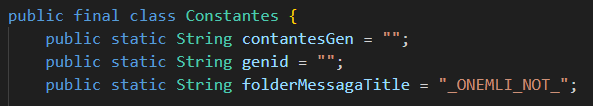

Le nom du fichier est partiellement aléatoire, mais un élément fixe est configuré au sein même du malware. Par exemple, dans _ONEMLI_NOT_F3E4CFA185D1AEAE.TXT, le préfixe _ONEMLI_NOT_ est défini dans le code du malware, comme indiqué ci-dessous :

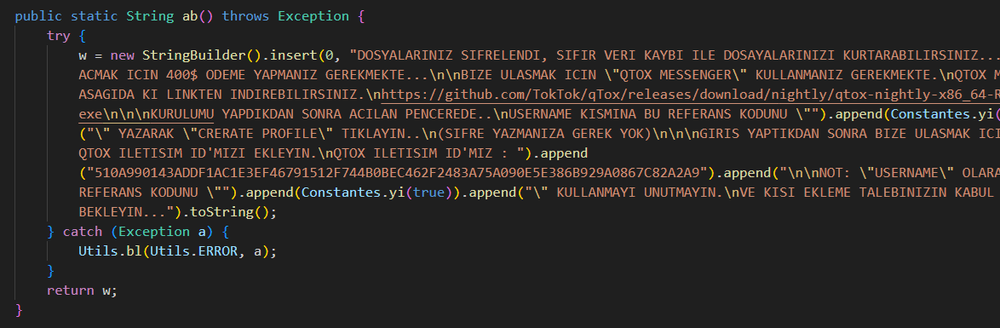

En turc, ONEMLI NOT se traduit par « Note importante ». Le contenu de la demande de rançon est également intégré directement dans le malware, ce qui met encore plus en évidence que cette menace vise spécifiquement les utilisateurs turcs. Le malware contient par exemple la méthode Java suivante, qui permet de générer la demande de rançon :

D'après l'analyse statique des classes Java, le ransomware utilise le chiffrement AES, la clé de chiffrement étant transmise au serveur C2 via Tor. La récupération des fichiers chiffrés est par conséquent impossible sans accès à l'infrastructure de C&C, ce qui est hautement improbable.

Conclusion

L'analyse présentée dans ce rapport met en évidence une opération de ransomware relativement discrète mais persistante, que nous appelons « Ransomware JanaWare ». Contrairement aux campagnes de ransomware à grande échelle ciblant les entreprises, cette opération semble viser principalement les utilisateurs turcs et les petites organisations, en associant le géorepérage, des artefacts en langue turque et des demandes de rançon modestes. Ce ransomware est fourni sous la forme d'un module pour une version personnalisée d'Adwind RAT, ce qui permet aux opérateurs de le déployer de manière sélective suite à la compromission initiale.

Sur le plan technique, ce malware met en œuvre plusieurs mesures pour entraver sa détection et son analyse, notamment une obfuscation importante, le chargement dynamique de modules et des binaires auto-modifiants qui génèrent des hachages uniques pour chaque infection. Bien que des éléments indiquent que la campagne est active depuis plusieurs années, son ciblage régional et ses opérations à relativement petite échelle lui ont probablement permis de passer largement inaperçue. Ce cas montre comment des campagnes de ransomware ciblées et localisées peuvent discrètement persister dans le paysage des menaces.

Détection par Acronis

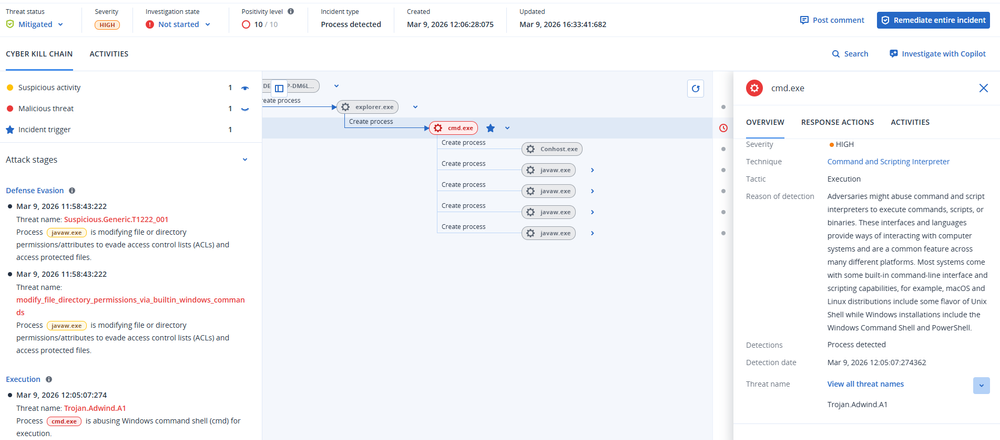

Cette menace a été détectée et bloquée par Acronis EDR / XDR :

Indicateurs de compromission (IoC)

Exemple :

Serveurs C&C