Acronis Cyber Protect destaca en la supervisión y gestión remotas de endpoints, sobre todo para empresas con convergencia entre sistemas de TI y de tecnología operativa (OT), a través de varias funcionalidades clave:

1. Supervisión centralizada: Proporciona un panel de control centralizado para supervisar y gestionar todos los endpoints, incluidos los dispositivos de TI y OT, lo que ofrece una visión unificada del estado de la seguridad en toda la empresa.

2. Supervisión activa: Rastrea continuamente el estado de la seguridad de cada endpoint, y detecta anomalías que puedan dar indicios sobre ciberamenazas o fallos del sistema, lo que resulta crucial para los componentes tecnológicos operativos.

3. Alertas automatizadas: Las alertas configurables notifican a los equipos de TI los problemas en tiempo real, lo que permite actuar de inmediato para proteger los sistemas operativos sensibles y mitigar los riesgos.

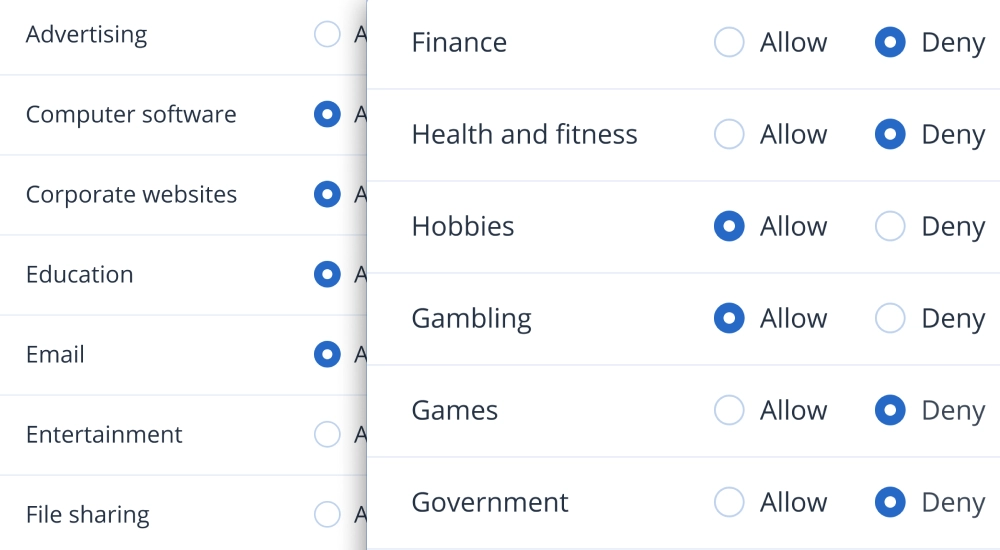

4. Aplicación de directivas: Aplica las directivas de seguridad en diversos endpoints, lo que garantiza que los sistemas de TI y las tecnologías operativas (TO), como los sistemas SCADA, PLC y otros sistemas de control industrial, cumplan las mismas normas de seguridad estrictas.

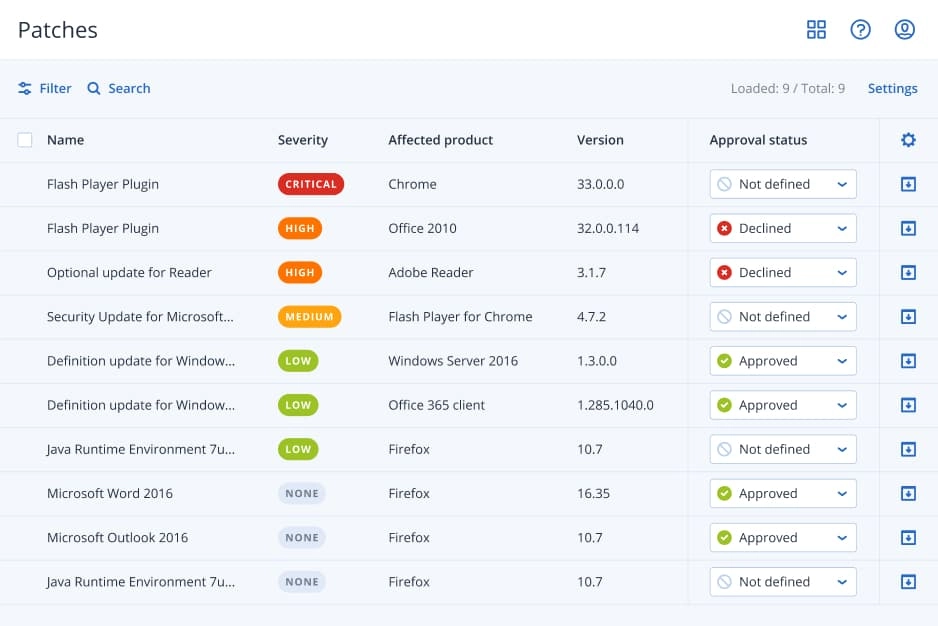

5. Administración de parches: Gestiona y despliega parches de forma remota, lo que permite abordar las vulnerabilidades con rapidez y garantizar que tanto los entornos de TI tradicionales como los equipos especializados de OT estén siempre actualizados con los últimos parches de seguridad.

6. Asistencia remota: Facilita la asistencia y el soporte remotos para cualquier endpoint de la red, lo que resulta especialmente beneficioso para la resolución de problemas y el mantenimiento de dispositivos de OT que suelan estar distribuidos en varias ubicaciones.

7. Escalabilidad: El sistema está diseñado para escalar con la empresa, ya que es capaz de gestionar un número creciente de endpoints sin que el rendimiento o el control se vean comprometidos.

8. Integración con otros sistemas existentes: Se integra a la perfección con los sistemas y procesos de gestión existentes, lo que brinda una mayor visibilidad y control sin interrumpir las operaciones actuales.

Al centrarse en estos aspectos, Acronis Cyber Protect garantiza que las empresas con entornos de IT y de OT complejos puedan supervisar, gestionar y proteger con eficacia sus endpoints desde una única plataforma, lo que reduce la complejidad y mejora la eficacia operativa.