Autor: Alexander Ivanyuk, director sénior de Tecnología

Incidente del mes

En febrero de 2026, el Grupo de inteligencia sobre amenazas de Google (GTIG), junto con su empresa de ciberseguridad Mandiant y otros partners, revelaron la interrupción de una campaña global de ciberespionaje atribuida a un grupo de ciberdelincuentes presuntamente vinculado a China, identificado como UNC2814, cuyo objetivo eran proveedores de telecomunicaciones y redes gubernamentales. Se evaluó que la actividad seguía en curso al menos desde 2023, lo que llegó a afectar a un total de 53 organizaciones de 42 países y generó sospechas de infección en al menos otras 20.

Un elemento clave de la operación fue una puerta trasera escrita en C, identificada recientemente con el nombre GRIDTIDE, que abusaba de la API de Google Sheets para el mando y control (C2). Al autenticarse mediante una cuenta de servicio de Google y utilizar celdas de hojas de cálculo como canal de tareas y de datos, el malware podía camuflar el tráfico del atacante dentro de actividad legítima de servicios SaaS, al tiempo que permitía llevar a cabo procesos de reconocimiento del sistema, ejecución remota de comandos y carga y descarga de archivos.

La respuesta ante el incidente incluyó la finalización de proyectos de Google Cloud controlados por el atacante, la revocación del acceso a la API de Google Sheets y la redirección de los dominios a un "sinkhole" (un servidor controlado por los defensores que actúa como sumidero para dominios maliciosos), además de la notificación directa a las organizaciones afectadas y la prestación de soporte para las tareas de limpieza. El incidente pone de manifiesto una tendencia persistente en los conjuntos de intrusión alineados con Estados: el traslado del servidor C2 y de los flujos de trabajo de los operadores a servicios en la nube de confianza con el fin de reducir la detección y dificultar la supervisión basada en red.

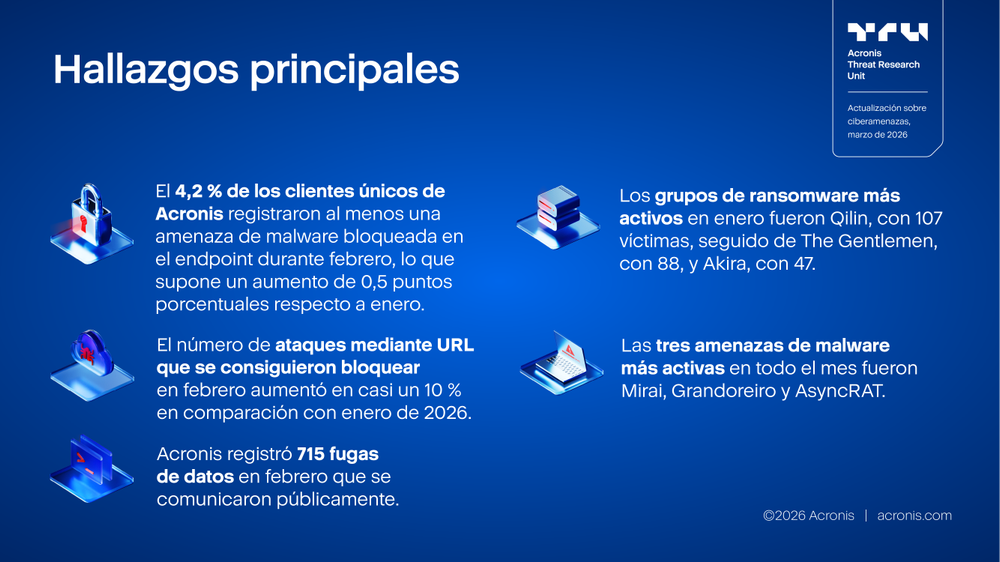

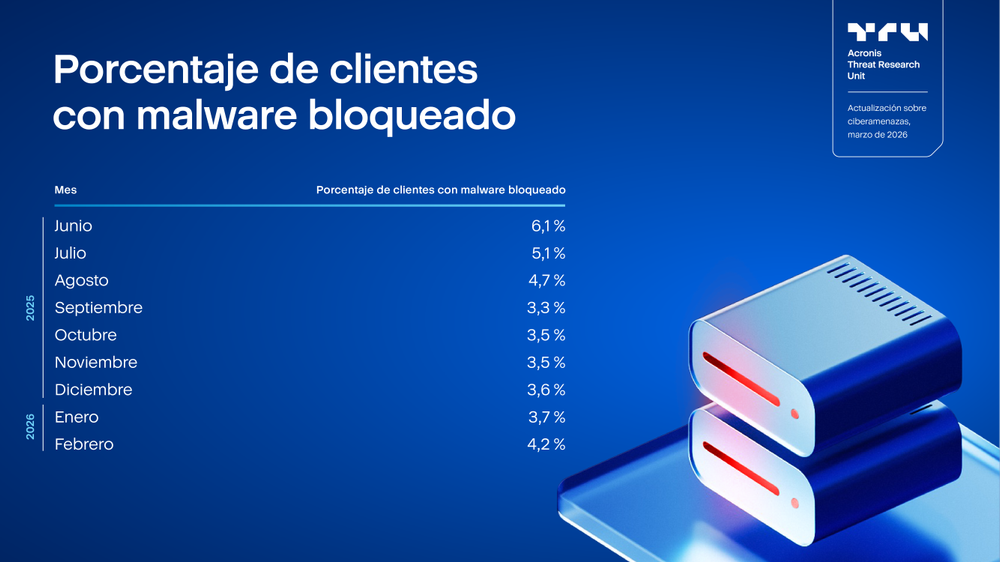

Detecciones de amenazas de malware en febrero

La siguiente tabla muestra el porcentaje de clientes únicos de Acronis que registraron al menos una amenaza de malware bloqueada en alguno de sus endpoints. En febrero de 2026, el porcentaje aumentó ligeramente hasta el 4,2 %, lo que supone un incremento mensual de 0,5 puntos porcentuales respecto a enero de 2026.

Si se compara con los niveles de mediados de 2025, febrero de 2026 se mantuvo por debajo, con una exposición a malware que afecta aproximadamente a un 30 % menos de clientes que en junio de 2025.

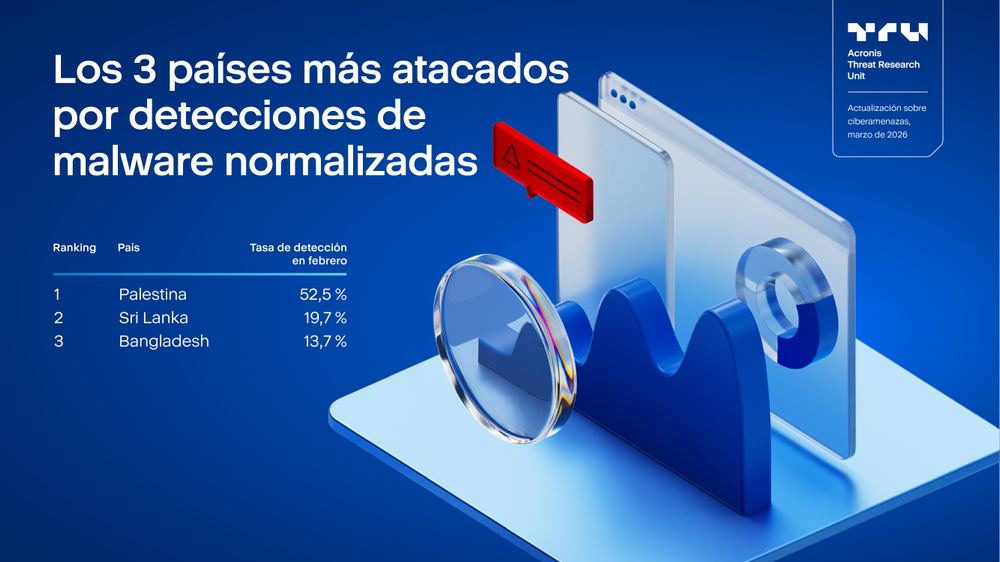

En febrero, los tres países con mayor frecuencia de ataques o que menos siguieron las buenas prácticas de ciberseguridad no cambiaron: Palestina registró la tasa de detección de malware más alta a nivel mundial, con un 52,5 % de usuarios únicos que experimentaron al menos una detección de malware, lo que indica un nivel de exposición a amenazas excepcionalmente alto. Sri Lanka (19,7 %) y Bangladesh (13,7 %) se situaron en segundo y tercer lugar, con porcentajes muy inferiores, lo que evidencia un descenso muy acusado tras el país con mayor incidencia y una distribución geográfica del malware marcadamente desigual.

En la mayoría de los países, febrero de 2026 mostró un descenso generalizado o cierta estabilización en comparación con enero. Las mayores caídas se registraron en Singapur (del 9,7 % al 6,5 %, un ~33 % menos), Canadá (del 12,3 % al 9,3 %, un ~24 % menos) y Estados Unidos (del 10,5 % al 9,0 %, un ~14 % menos). También se observaron descensos moderados en Alemania, Corea del Sur, Francia, Japón, México y el Reino Unido. Brasil se mantuvo prácticamente estable (del 8,6 % al 8,7 %) y Australia no mostró ninguna variación (del 6,6 % al 6,6 %), lo que sugiere niveles de exposición constantes o una cobertura de detección coherente de un mes a otro.

Al mismo tiempo, varios mercados mostraron aumentos significativos en febrero, lo que apunta a incrementos de presión localizados en lugar de a una mejora global uniforme. Los aumentos más destacados se registraron en Italia (del 8,2 % al 9,5 %, un ~16 % más), Colombia (del 8,4 % al 9,7 %, un ~15 % más), Nueva Zelanda (del 6,1 % al 7,3 %, un ~20 % más) e India (del 8,9 % al 10 %, un ~12 % más). Países Bajos también mostró una ligera subida (del 8,5 % al 8,9 %). En términos generales, se observa un patrón que sugiere un "desplazamiento" geográfico del riesgo: las tasas de detección han disminuido en varios mercados de gran tamaño, mientras que un grupo más reducido de países ha registrado aumentos significativos. Conviene comprobar si este patrón refleja variaciones reales en la actividad de las amenazas, ajustes en el enfoque de las campañas o diferencias en la telemetría y la cobertura de detección en esas regiones.

Protección

Las amenazas pueden detectarse y mitigarse con las soluciones de Acronis.

Acronis Cyber Protect Cloud protege frente a amenazas conocidas y desconocidas gracias a su enfoque de protección multicapa. Esto incluye detección basada en comportamientos, detecciones entrenadas con IA y aprendizaje automático y heurística antiransomware, que pueden detectar y bloquear intentos de cifrado y revertir automáticamente cualquier archivo manipulado sin ninguna interacción del usuario.

La seguridad del correo electrónico y el filtrado de URL adicionales pueden ayudarle a protegerse frente a posibles amenazas de ingeniería social. Además, la #CyberFit Score de Acronis le ayuda a identificar rápidamente los sistemas que requieran atención, mientras que la administración de parches integrada facilita la actualización de su software a las últimas versiones.

Acronis XDR para Acronis Cyber Protect Cloud proporciona la visibilidad necesaria para comprender los ataques, simplifica el contexto para los administradores y permite corregir cualquier amenaza de forma eficaz.