Stoppez les fuites de données à la source grâce à une solution complète de prévention de la perte de données (DLP) pour terminaux

- Réduction des menaces internesPour prévenir les fuites de données dues à la négligence des collaborateurs et aux utilisateurs malveillants, bloquez toutes les tentatives non autorisées d'accès ou de transfert de données, et identifiez et protégez les données sensibles au repos.

- Visibilité sur la protection des donnéesRéduisez la complexité de la protection des données et accélérez la génération de rapports avec une seule solution DLP qui vous offre une visibilité complète sur les flux de données et le comportement des utilisateurs.

- Mise en œuvre de la conformité des processusLimitez les risques menaçant la sécurité des informations et respectez les normes et réglementations de sécurité informatique en appliquant des règles de gestion et d'utilisation des données que les utilisateurs ne pourront pas contourner.

Contrôle des coûts grâce à une architecture modulaire

Acronis DeviceLock DLP est composé de différents modules que vous pouvez ajouter pour disposer de fonctionnalités supplémentaires et proposés sous forme de licences incrémentielles afin de protéger les données en cours d'utilisation, en transit et au repos. Achetez uniquement les fonctionnalités dont votre entreprise a besoin pour assurer sa protection et prévenir la perte de données.

- Acronis DeviceLock CoreComposant de base essentiel d'Acronis DeviceLock Endpoint DLP conçu pour prévenir les fuites de données en cours d'utilisation grâce à des contrôles sensibles au contexte appliqués aux flux de données locaux via les ports, les périphériques et les sessions virtualisées

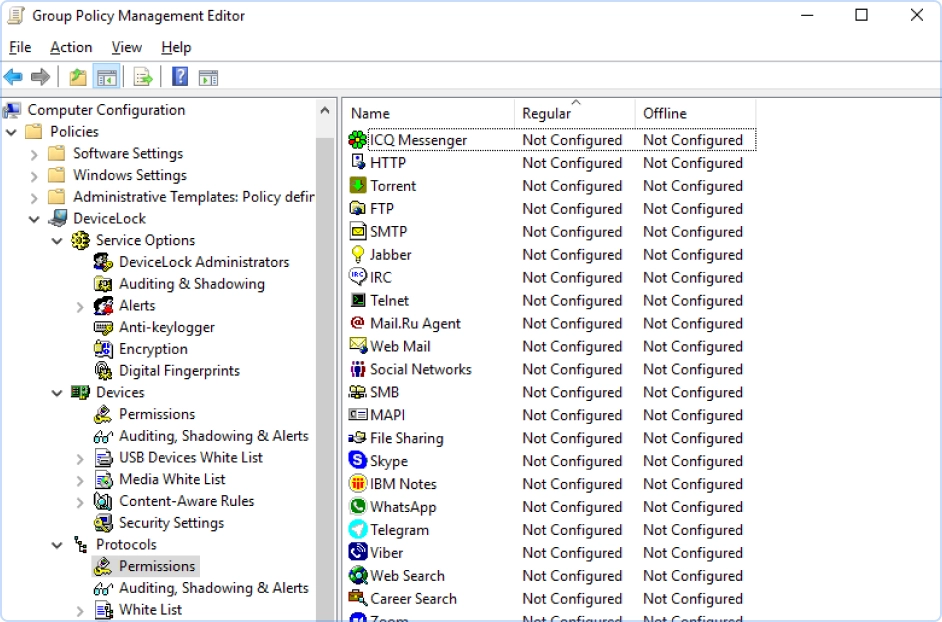

- Module complémentaire Acronis DeviceLock NetworkLockProtection des données en transit grâce des contrôles des opérations d'accès et de transfert de données via les canaux réseau, en fonction du contexte de l'opération

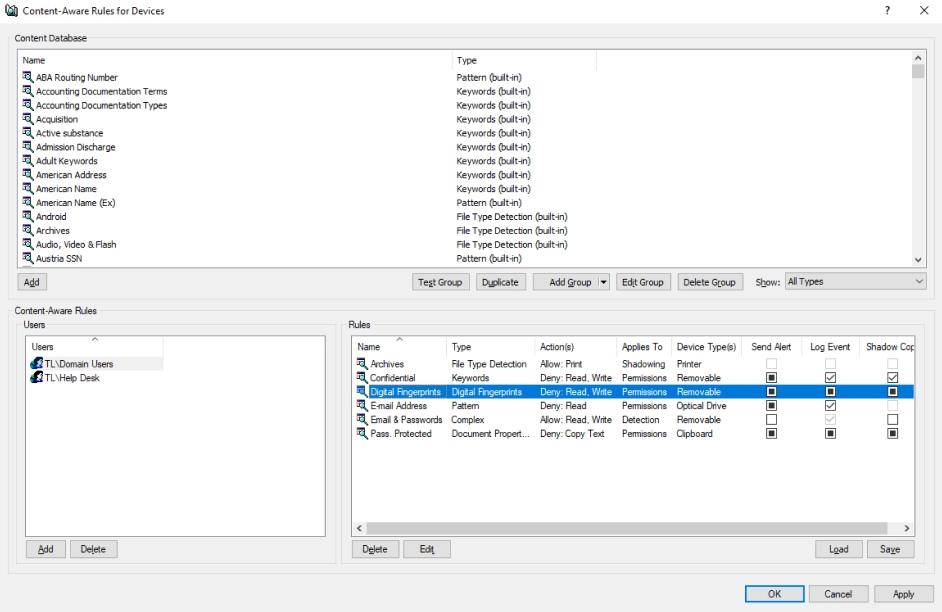

- Module complémentaire Acronis DeviceLock ContentLockPrévention de l'utilisation et de la transmission non autorisées des données confidentielles, même dans les images ou les données non structurées, au moyen de contrôles sensibles au contexte appliqués aux canaux locaux et réseau

- Module complémentaire Acronis DeviceLock User Activity MonitorSurveillance de l'activité des utilisateurs finaux, des frappes et des processus en cours d'exécution sur le terminal, sur la base des événements DLP, aux fins d'investigation et d'audit de sécurité

- Module complémentaire Acronis DeviceLock Search ServerAudits, investigations numériques et analyses simplifiés grâce aux recherches en texte intégral dans la base de données centrale des journaux des événements et des clichés instantanés, alimentée par les agents Acronis DeviceLock DLP

- Solutions prises en chargeMicrosoft RDS, Citrix XenDesktop, Citrix XenApp, VMware Horizon View, VMware Workstation, VMware Workstation Player, Oracle VM VirtualBox, Windows Virtual PC

- Contrôles pris en chargeContrôles sensibles au contexte et au contenu, journalisation, clichés instantanés des données et génération d'alertes pour prévenir toute perte de données lors des sessions virtualisées

- Aucune fuite de données d'entrepriseLe service informatique garde un contrôle total sur les environnements d'entreprise virtuels accessibles via les terminaux personnels des collaborateurs.

- Indépendance des données privéesLes collaborateurs gardent un contrôle total sur la plate-forme du terminal, leurs applications personnelles et leurs données privées.

Fonctionnalités complètes de prévention de la perte de données

- Unique

Gestion et déploiement centralisés

Simplifiez les processus de déploiement et de gestion d'une solution DLP d'entreprise, grands consommateurs de ressources. Acronis DeviceLock DLP propose une série de consoles de gestion centralisée, basées sur l'environnement informatique d'une entreprise, ainsi que la possibilité de gérer et de déployer la solution en mode natif grâce à des règles de groupe. - Unique

Moteur de reconnaissance optique des caractères (OCR) intégré à l'agent

Vous pouvez extraire et inspecter les données textuelles de plus de 30 formats graphiques, dont les fichiers graphiques, les captures d'écran, ainsi que les images incorporées aux documents, e-mails et messages instantanés. Améliorez la cybersécurité DLP des terminaux au sein et hors du réseau d'entreprise. Contrôle du presse-papiers

Bloquez les transferts de données non autorisés à un stade précoce – entre l'application et les documents – grâce au contrôle du presse-papiers Windows et au mécanisme d'impression d'écran. Bloquez des opérations spécifiques, telles que l'impression d'écran, ou implémentez des contrôles granulaires en fonction du contenu copié.Collecte de journaux

Grâce aux agents Acronis DeviceLock DLP, collectez automatiquement les journaux d'audit et de clichés instantanés, et transférez-les vers le référentiel central sécurisé pour simplifier les investigations et les audits de sécurité. La régulation de flux (« traffic shaping ») et la compression des données utilisées pour la remise des journaux et l'équilibrage de la charge permettent de limiter l'impact sur le réseau.Alertes

Diminuez les temps de réponse grâce à des alertes SMTP, SNMP et SYSLOG en temps réel, basées sur des actions non autorisées et remises directement aux administrateurs et systèmes SIEM.Protection contre la falsification des données

Empêchez toute modification locale des paramètres des règles DLP sur les terminaux protégés, même par les administrateurs système locaux. Lorsque la fonction est activée, seuls les administrateurs Acronis DeviceLock DLP désignés utilisant la console de gestion centralisée peuvent désinstaller et mettre à niveau l'agent, ou modifier les règles de sécurité DLP.Listes d'autorisation

Autorisez l'utilisation de périphériques USB spécifiques ou délivrez un code d'accès temporaire pour travailler hors ligne. Placez les périphériques de stockage et les utilisateurs autorisés à y accéder sur des listes d'autorisation. Définissez des contrôles axés sur les listes d'autorisation pour les communications réseau en fonction des propriétés des applications réseau et des protocoles.Rapports

Gagnez en visibilité sur les flux de données, la protection des données et les activités des utilisateurs liées à ces données grâce à de puissants rapports de conformité intégrés, basés sur les journaux d'audit et de clichés instantanés, les permissions et paramètres, les périphériques plug-and-play connectés et les activités des utilisateurs.

Découvrez ce que nos clients pensent d'Acronis DeviceLock DLP

Acronis DeviceLock DLP

72 % des collaborateurs partagent des informations sensibles. Prévenez les fuites de données auxquelles vous serez immanquablement confronté.

Acronis DeviceLock DLP

Saisissez les nouvelles opportunités du marché de la prévention de la perte de données avec un partenaire de confiance.

Acronis DeviceLock DLP peut-il fonctionner sans connexion Internet ?

Il existe deux catégories différentes de règles DLP, « normales » et « hors ligne », qui sont automatiquement appliquées par les agents Acronis DeviceLock DLP à un terminal contrôlé selon l'état du réseau. Les règles hors ligne peuvent être déclenchées par l'ordinateur portable lors de l'authentification des identifiants Windows mis en cache ou confirmés, selon qu'il peut se connecter à l'un de ses serveurs Acronis DeviceLock Enterprise Server connus, ou selon qu'il est physiquement connecté au réseau ou non.

Acronis DeviceLock DLP est-il capable de fonctionner en « mode passif », c.-à-d. sans limiter le transfert de données, mais en procédant à une journalisation et à la création de clichés instantanés des données ?

Oui, Acronis DeviceLock DLP est capable de fonctionner dans n'importe quel mode activé par l'administrateur. Ce mode s'appelle également « mode d'observation ».

Dans les cas où l'accès aux ports, terminaux ou protocoles réseau n'est pas bloqué, ni le contenu filtré par des règles, les règles de journalisation et de création de clichés instantanés des données peuvent activement enregistrer et conserver des enregistrements dans les journaux d'audit et de clichés instantanés en « mode passif ».

Si des règles de restriction d'accès sont actives, la solution DLP d'Acronis bloque le transfert et empêche les fuites de données sur un terminal contrôlé en temps réel.

Existe-t-il une option permettant de configurer différentes règles de contrôle d'accès pour les ordinateurs portables au sein et hors du réseau d'entreprise ?

Oui. Acronis DeviceLock DLP prend en charge diverses règles de sécurité pour les terminaux connectés au réseau d'entreprise ou hors ligne. De cette manière, vous pouvez disposer d'un ensemble de règles applicable lorsque l'ordinateur portable est situé derrière le pare-feu ou une zone DMZ, et de règles totalement différentes lorsque le portable est en dehors du périmètre physique de l'entreprise, afin de renforcer la sécurité DLP.

Quelle est la différence fondamentale entre Acronis DeviceLock DLP et d'autres solutions DLP concurrentes ?

Avant toute chose, Acronis DeviceLock DLP est une solution d'entreprise de pointe pour la prévention de la perte de données (solution DLP d'entreprise), conçue exclusivement pour prévenir les fuites de données au niveau de la couche des terminaux. Il ne s'agit ni d'une appliance, ni d'un antivirus, ni d'un module aux fonctions limitées que vous pourriez trouver dans d'autres suites de « protection des terminaux ».

Acronis DeviceLock DLP n'exige aucun composant matériel qui ne soit pas déjà en place, ce qui réduit considérablement les coûts habituels d'implémentation et de maintenance.

Acronis DeviceLock DLP a progressivement évolué pour devenir une solution dotée de toutes les fonctionnalités nécessaires pour prévenir les fuites de données via les périphériques et les ports. Par rapport à d'autres solutions concurrentes de contrôle des terminaux et des ports, Acronis DeviceLock DLP possède aujourd'hui les fonctionnalités les plus complètes pour résoudre la problématique de la perte de données. Grâce aux modules complémentaires Acronis NetworkLock et Acronis ContentLock, la solution est entrée dans la « cour des grands » et soutient avantageusement la comparaison avec les solutions DLP d'entreprise les plus complètes et performantes du secteur, en incorporant les canaux réseau les plus utilisés grâce à des techniques d'analyse et de filtrage du contenu très efficaces.

Avec l'intégration du module User Activity Monitor à Acronis DeviceLock en 2020, la solution implémente une autre fonction qui la démarque des autres produits : elle permet d'enregistrer les actions effectuées par l'utilisateur à l'écran, les frappes et les processus en cours d'exécution, sur la base des événements DLP.

La possibilité d'évaluer la solution avant de l'acheter est un autre facteur de différenciation majeur d'Acronis DeviceLock DLP. Comme nous n'avons rien à cacher à nos clients potentiels et existants, nous respectons notre principe de transparence totale en proposant une version d'évaluation gratuite pendant 30 jours.

Acronis DeviceLock DLP offre en outre un moteur de reconnaissance optique des caractères (OCR) résidant sur l'hôte, qui permet d'implémenter des contrôles sensibles au contexte encore plus complets, non seulement sur le réseau, mais aussi sur les canaux locaux et les terminaux se trouvant hors du réseau d'entreprise.

De plus, en ce qui concerne les communications réseau, Acronis DeviceLock DLP est la seule solution DLP qui a recours à l'inspection approfondie des paquets avec des contrôles universels — indépendants des applications et des navigateurs Web — des communications utilisateur via la plupart des applications et des protocoles réseau. Ceux-ci incluent SMTP, HTTP/HTTPS, WebDAV, FTP(S), Telnet, ainsi que le partage de fichiers P2P (torrent). NetworkLock se sert de cette technologie d'inspection approfondie des paquets pour détecter le type de protocoles et d'applications indépendamment des ports réseau utilisés par ceux-ci.

Autre atout majeur d'Acronis DeviceLock DLP : tous les modules sont préintégrés et déployés en même temps que la plate-forme de base (Acronis DeviceLock Core), sans toutefois être activés. Les licences modulaires vous permettent d'introduire progressivement les modules dont vous avez besoin dans votre environnement en activant simplement la licence du module requis et en configurant ses paramètres. Vous diminuez ainsi les coûts et les ressources nécessaires au déploiement initial et à la maintenance continue.

Existe-t-il un composant serveur d'Acronis DeviceLock DLP et à quoi sert-il ?

La suite inclut deux composants serveur : Acronis DeviceLock Enterprise Server (DLES) et Acronis DeviceLock Content Security Server, qui nécessitent tous deux une base de données Microsoft SQL ou SQL Express. Ils sont qualifiés de composants « serveur » car ils doivent normalement s'exécuter sur des systèmes d'exploitation serveur Windows en raison des limitations des clients de type poste de travail en ce qui concerne les connexions simultanées. Ils peuvent être hébergés sur des serveurs virtuels ou superposés à des serveurs existants qui possèdent une bande passante disponible pour les connexions utilisateur pendant la journée (serveurs intermédiaires, dédiés à la sauvegarde ou à l'application de correctifs, etc.).

Le composant Acronis DeviceLock Enterprise Server n'est pas indispensable pour l'administration et n'est nécessaire que si le client a l'intention d'agréger les données d'audit et les clichés instantanés dans un emplacement centralisé aux fins d'investigation numérique et de génération de rapports. Dans les environnements de taille moyenne à grande, plusieurs agents DLES sont généralement utilisés pour assurer la collecte efficace des données. Le module serveur n'effectue aucune tâche de gestion des terminaux (les agents Acronis DeviceLock DLP reçoivent les règles de contrôle d'accès soit par l'intermédiaire des objets de stratégie de groupe Active Directory, soit directement à partir des consoles d'administration DeviceLock), et ne stocke pas non plus les paramètres des règles DLP.

Le client n'a pas besoin d'acheter de licences pour le composant Acronis DeviceLock Enterprise Server dans la mesure où ce dernier est inclus avec la licence du module Acronis DeviceLock Core, laquelle dépend du nombre de terminaux gérés. Le serveur peut être installé et utilisé dans autant d'instances que nécessaire, selon le volume de données d'audit et de clichés instantanés que vous devez collecter. Les données d'audit et les clichés instantanés collectés par les agents Acronis DeviceLock DLP peuvent être récupérés par ces instances Acronis DeviceLock Enterprise Server et placés dans le référentiel de dossiers et SQL principal. Ces composants serveur incluent une fonction d'optimisation du trafic avec des options de compression de flux, de sélection des serveurs les plus rapides et de qualité de service.

Acronis DeviceLock Content Security Server est un composant supplémentaire permettant d'effectuer d'autres tâches liées à la génération de rapports de sécurité. Pour l'heure, une seule fonction serveur – Acronis DeviceLock Search Server (DLSS) – est incluse dans la solution, mais d'autres seront bientôt disponibles.

Acronis DeviceLock Search Server offre des fonctions d'indexation et de recherche en texte intégral de données journalisées et de clichés instantanés collectés par les serveurs Acronis DeviceLock Enterprise Server et placés dans le référentiel de dossiers et Microsoft SQL/SQL Express. Ces fonctions de recherche simplifient et améliorent la gestion du volume croissant de données hébergées dans les bases de données Acronis DeviceLock Enterprise Server pour valider et/ou optimiser les règles de sécurité.

Acronis Search Server peut automatiquement détecter, indexer, rechercher et afficher des documents de nombreux formats, dont Adobe Acrobat (PDF), Ami Pro, des fichiers archives (GZIP, RAR, ZIP), Lotus 1-2-3, Microsoft Access, Microsoft Excel, Microsoft PowerPoint, Microsoft Word, Microsoft Works, OpenOffice, Quattro Pro, WordPerfect, WordStar et bien d'autres.

Dans la plupart des cas, le client ne doit pas acheter de licence distincte pour utiliser le composant Search Server. La formule de licence tient compte du volume maximum requis de documents indexés et d'entrées de journal.

Désolé, votre navigateur n'est pas pris en charge.

Il semble que notre nouveau site Web soit incompatible avec la version de votre navigateur. Ne vous en faites pas, la solution est simple ! Pour voir l'ensemble de notre site Web, mettez tout simplement votre navigateur à jour, dès maintenant.