- Stoppen Sie Phishing- und Spoofing-VersucheMinimieren Sie die E-Mail-Risiken für Ihre Kunden durch eine leistungsfähige Threat Intelligence (Bedrohungsaufklärung), signaturbasierte Malware-Erkennung, URL-Reputationsprüfungen, einzigartigen Bilderkennungsalgorithmen sowie Machine-Learning-Fähigkeiten mit DMARC-Datensatzprüfungen.

- Erkennen Sie fortschrittliche Evasion-TechnikenErkennen Sie versteckte schädliche Inhalte, indem Sie eingebettete Dateien und URLs rekursiv entpacken und diese dann separat mit dynamischen und statischen Erkennungsmodulen analysieren.

- Verhindern Sie APT- und Zero-Day-AngriffeVerhindern Sie fortschrittliche E-Mail-Bedrohungen, die konventionelle Abwehrmaßnahmen zu unterlaufen versuchen, mit der einzigartigen, auf CPU-Ebene arbeitenden Technologie von Perception Point, die schon früh in der Angriffskette agiert, um Exploits noch vor der Malware-Freisetzung zu blockieren und innerhalb von Sekunden eine klare Bedrohungsbewertung ermöglicht.

E-Mails sind der größte Bedrohungsvektor für Ihre Kunden! Aber Sie können diesen Vektor neutralisieren und damit die Risiken von E-Mails deutlich minimieren, indem Sie die einzigartige Technologie von Perception Point einsetzen. Mit dem Advanced Email Security-Paket können Sie eine noch umfassendere Cyber Protection anbieten, ohne dabei Ihren Verwaltungsaufwand zu erhöhen.

Bauen Sie Ihre Services auf einer Email Security-Lösung auf, die sich in Evaluierungen von SE Labs als führend erwies

Ersetzen Sie den ineffizienten Sicherheitsmix aus Sandboxing - und CDR-Technologien (Content Disarm & Reconstruction) durch eine mehrschichtige Email Security-Lösung für blitzschnelle Malware-Erkennungen, die sich einfach bereitstellen und verwalten lässt.

Scannen Sie 100% des Datenverkehrs in Echtzeit

Im Gegensatz zu herkömmlichen Sandboxing-Lösungen wird jeder einzelne Inhalt (E-Mails, Dateien und URLs) in unbegrenztem Umfang analysiert. Eine klare Beurteilung erfolgt in Sekundenschnelle, bevor die Inhalte die jeweiligen Endbenutzer erreichen.Verhindern Sie APT- und Zero-Day-Angriffe

Blockieren Sie hochentwickelte Bedrohungen, die konventionelle Abwehrmaßnahmen unterlaufen können (wie APT- und Zero-Day-Angriffe) mit einer einzigartigen, auf CPU-Ebene arbeitenden Malware-Analyse, die ein früheres Eingreifen in die Angriffskette ermöglicht als andere Technologien.Mühelose, schnelle Bereitstellungen

Mit dieser rein Cloud-basierten Bereitstellung können Sie sich ohne zusätzliche Konfiguration direkt in das bestehende E-Mail-System integrieren, um den Verwaltungsaufwand zu reduzieren, der normalerweise mit der Bereitstellung von Secure Email Gateways (SEG) verbunden ist.Incident Response Service

Unterstützen Sie Ihre Service Delivery- und Security-Teams durch einen direkten Zugriff auf Cyber-Analysten und Email Security-Experten, die den gesamten Kundenverkehr auf böswillige Absichten und schädliche Inhalte hin analysieren – mit kontinuierlicher Berichterstellung und Support.Unübertroffene Erkennungsgeschwindigkeit

Profitieren Sie von einer unübertroffenen Erkennungsgeschwindigkeit, durch die Sie Bedrohungen schon abwehren können, bevor diese die Endanwender erreichen – im Gegensatz zum reaktiven Ansatz von herkömmlichen E-Mail-Sicherheitstechnologien.

Stoppen Sie E-Mail-basierte Bedrohungen, bevor diese die Endanwender erreichen

Kunden sind zunehmend unzufrieden mit den Microsoft 365-eigenen Schutzfunktionen, da diese zu langsam in der Erkennung sind und keine fortschrittlicheren Angriffstechniken verhindern können. Die Advanced Email Security-Funktionalität sorgt dafür, dass alle E-Mail-basierten Bedrohungen in Sekundenschnelle blockiert werden.

| Erkennungsgeschwindigkeit | < 30 Sekunden | 5–20 Minuten |

| Erkennungsgenauigkeit | Erstklassig | Unterdurchschnittlich |

| Bedrohungsabdeckung | Erstklassig | Begrenzt |

| Erkennung von gefährlichen URLs | Erstklassig | Durchschnittlich |

| Erkennung von Zero-Day-Angriffen | Erstklassig | Begrenzt |

| Prävention von APT-Angriffen | Enthalten | N/A |

| Anti-Evasion-Technik | Enthalten | N/A |

| Incident Response Services | Enthalten | N/A |

Schützen Sie nicht nur E-Mails, sondern auch die gefährdetsten Kollaborationstools Ihrer Kunden

Schützen Sie die Kollaborationstools Ihrer Kunden, die immer häufiger für Angriffe missbraucht werden, mit einer priorisierbaren Patch-Verwaltung und Exploit-Prävention. Nutzen Sie Acronis Cyber Protect Cloud, das Backup-, Disaster Recovery-, Next-Generation-Anti-malware- und Cyber Protection Management-Funktionalitäten integriert.

- EinzigartigAntiphishing-EnginesErkennen Sie gefährliche URLs mit vier führenden URL-Reputation-Engines in Kombination mit einer fortschrittlichen Image Recognition-Technologie, um die Legitimität von URLs anhand der auf den Webseiten verwendeten Logos und Bilder zu überprüfen.

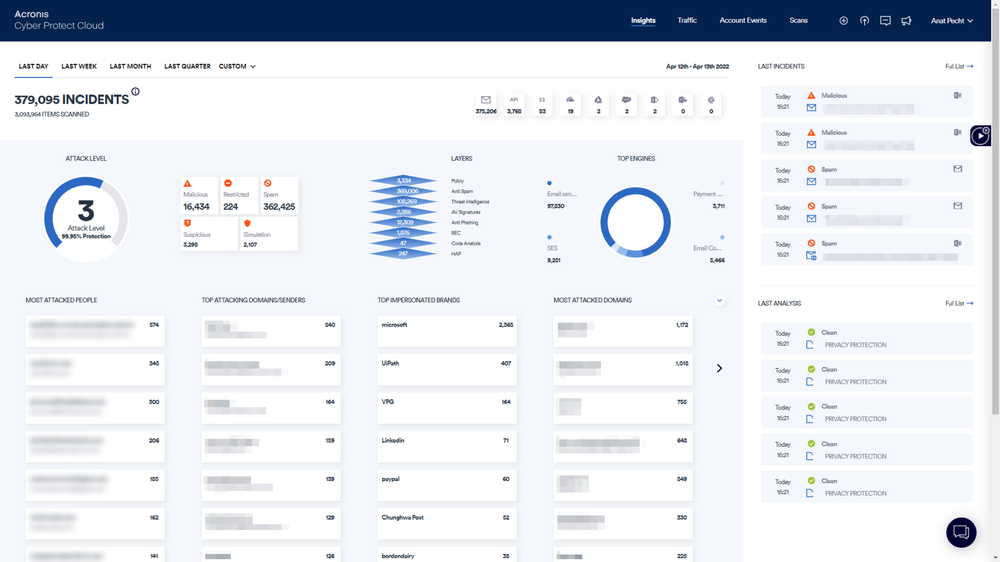

- Tiefgehende EinblickeNutzen Sie einen ganzheitlichen Überblick über die Bedrohungslandschaft im gesamten Unternehmen mit forensischen Daten für jede E-Mail, proaktiven Einblicken in aktuelle Bedrohungen und einer Analyse von jeder Datei oder URL, zu der das Security Operations Center-Team forensische Daten benötigt.

- Incident Response ServiceErhalten Sie direkten Zugriff auf Cyber-Analysten, die wie eine Erweiterung Ihres Service Delivery Teams agieren, den gesamten Kundenverkehr überwachen und dabei böswillige Absichten analysieren – mit kontinuierlicher Berichterstellung und Rund-um-die-Uhr-Support (einschließlich zur richtigen Handhabung von Falsch-Positiv-Erkennungen oder geeigneten Gegenmaßnahmen).

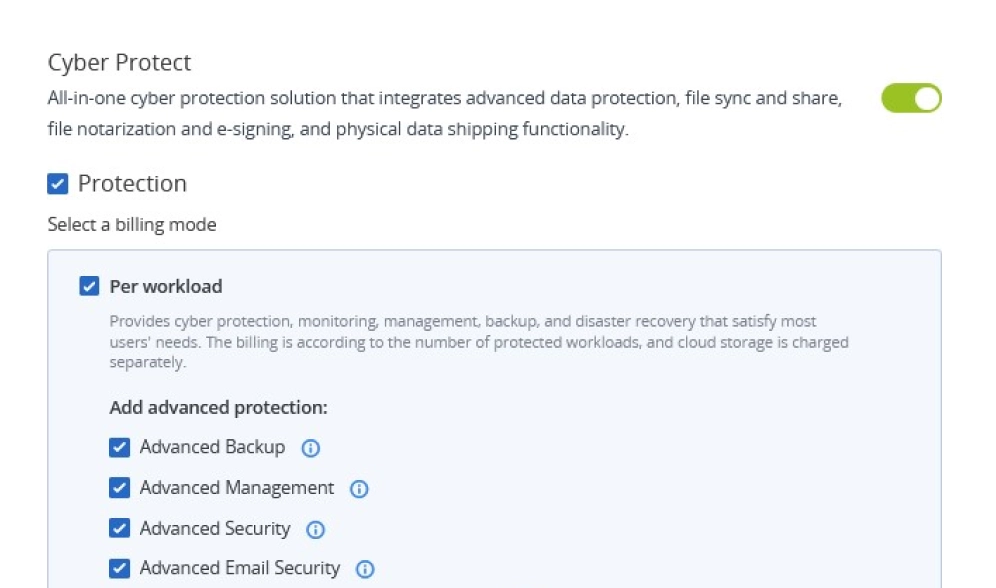

Erweiteren Sie Ihre Services mit Advanced Protection-Paketen

Fügen Sie weitere leistungsstarke Komponenten hinzu, um Ihre Services mit Advanced Protection-Paketen und einzigartigen Cyber Protection-Fähigkeiten noch mehr zu stärken. Kontrollieren Sie Ihre Kosten, indem Sie nur für diejenigen Funktionalitäten bezahlen, die Ihre Kunden tatsächlich benötigen.

- Advanced Security + EDRMit der speziell für Service Provider entwickelten Acronis EDR-Lösung können Sie die Endpunkt-Sicherheit deutlich vereinfachen, indem Sie fortschrittliche Angriffe schnell erkennen, analysieren und abwehren können – und dadurch eine unübertroffene Geschäftskontinuität gewährleisten können. Eliminieren Sie die Kosten und die Komplexität, die herkömmliche Mehrfach-Lösungen sonst oft mit sich bringen, und versorgen Sie Ihr Team stattdessen mit einer umfassenden Cyber Protection-Lösung, die einfach bereitzustellen und zu verwalten ist.

- Priorisierung von Sicherheitsvorfällen

- KI-geführte Interpretationen von Angriffen

- Geschäftskontinuität mit integrierter Backup & Recovery-Funktionalität

- Advanced ManagementOptimieren und automatisieren Sie Ihre routinemäßigen Tasks per Skripting und sorgen Sie dafür, dass Sicherheitslücken in der IT-Infrastruktur Ihrer Kunden mithilfe einer professionellen Patch-Verwaltung umgehend geschlossen werden. Verschaffen Sie sich einen Überblick über die Data Protection-Situation und Software-Bestände Ihrer Kunden, um die Planung und Überwachung von Tasks zu erleichtern, und verbessern Sie die Betriebszeit Ihrer Kunden durch regelmäßiges Monitoring der Festplatten-Integrität.

- Cyber-Skripting

- Automatisierte Patch-Verwaltung

- Überwachung des Laufwerkszustands

- Advanced AutomationOptimieren Sie Ihr MSP-Geschäft mit einer einzigen integrierten Plattform, die Arbeitsabläufe automatisiert, Kundeninteraktionen verbessert und Geschäftseinblicke in Echtzeit bietet. Datengesteuerte Entscheidungen und intelligentere Ressourcennutzung sorgen für verbesserte Verwaltungsfunktionen und wertorientierte Kundenbeziehungen.

- Effektive Automatisierung

- Präzise Prognosen

- Ungeahnte Rentabilität

- Advanced BackupSorgen Sie dafür, dass Kundendaten auch zwischen geplanten Backups noch geschützt werden. Erweitern Sie Ihre Backup-Fähigkeiten auf Backup-Quellen wie SAP HANA, Oracle Database, MariaDB, MySQL und Applikations-Cluster. Sie können zudem den Data Protection-Status aller Daten in der Infrastruktur Ihrer Kunden noch besser einsehen und überwachen.

- Kontinuierliche Datensicherung (CDP)

- Data Protection-Karte

- Off-Host Data Processing

- Advanced Disaster RecoverySorgen Sie dafür, dass Ihre Kunden selbst bei einem Desaster in wenigen Minuten wieder betriebsbereit sein können, indem Sie geschützte Systeme in der Acronis Cloud hochfahren und überall wiederherstellen können. Durch diese Prozedur kann die umgehende Verfügbarkeit von geschäftskritischen Daten selbst unter extremen Bedingungen gewährleistet werden. Sorgen Sie für einfache, reibungslose Disaster Recovery-Abläufe und steigern Sie deren Effizienz durch Runbook-basierte Orchestrierungen und automatisierbare Failover-Prozesse.

- Disaster Recovery-Orchestrierung

- Failover von Produktions-Workloads

- Site-to-Site-VPN-Verbindung

- Advanced Email SecurityBlockieren Sie alle E-Mail-basierten Bedrohungen – einschließlich Spam- und Phishing-Mails, BEC-Betrugsmaschen (Business Email Compromise), APT-Angriffen (Advanced Persistent Threats) sowie Zero-Day-Exploits – bevor diese den Endanwender erreichen. Nutzen Sie die Technologie der nächsten Generation von Perception Point für blitzschnelle Erkennungen sowie einfache Bereitstellung, Konfiguration und Verwaltung.

- Antiphishing und Antispoofing Engines

- Anti-Evasion-Technologien

- Dynamische Erkennung der nächsten Generation gegen Zero-Day-Exploits

- Advanced Data Loss Prevention (DLP)Verhindern Sie, dass sensible Daten von Kunden-Workloads über Peripheriegeräte und Netzwerkkommunikation unautorisiert nach außen dringen können. Vereinfachen Sie die Bereitstellung und Verwaltung von DLP-Services, indem Sie die Übertragung von sensiblen Daten beobachten, um dadurch die DLP-Richtlinien automatisch an die geschäftlichen Besonderheiten Ihrer Kunden anpassen zu können.

- Data Loss Prevention

- Automatisches Erstellen von anfänglichen DLP-Richtlinien

- Automatisierte, benutzerunterstützte Erweiterung von erzwungenen DLP-Richtlinien

- Advanced File Sync & ShareErhalten Sie die volle Kontrolle über die Speicherung, Verwaltung und Vertraulichkeit von Daten mit einem File Sync & Share Service, der mit einem Transaktionsjournal („Ledger“) sowie Funktionen zum digitalen Beglaubigen, Signieren und Verifizieren von Dateien (für alle Plattformen) erweitert ist.

- Digitale Beglaubigung von Dateien

- Einbettbare elektronische Signaturen

- Uabhängige Dateiverifikationen

Mehr wissen, mehr verdienen mit Acronis Academy

Die Acronis Academy liefert das Wissen, das das Volumen der Supportanrufe reduziert, den Umsatz steigert und Ihr gesamtes Unternehmen stärkt.

Beginnen Sie kostenlos mit dem Lernen

Die MSP Academy wurde entwickelt, um herstellerneutrale Schulungen anzubieten, die von A bis Z das Managements eines MSP-Geschäfts abdecken. Unser Lehrplan ist auf angehende und erfahrene MSP-Profis zugeschnitten.

Lassen Sie sich zertifizieren

Die Acronis Academy hat jedem den Zugang zu hochwertigen On-Demand-E-Learning-Kursen und Zertifizierungen freigeschaltet, die es Einzelpersonen und MSPs ermöglichen, ihre Fähigkeiten und ihr Wissen im Bereich Cybersicherheit zu verbessern.

Melden Sie sich im Partnerportal an

Acronis-Partner stärken ihr Unternehmen durch den vollständigen Zugriff auf die transformativen Schulungsressourcen der Acronis Academy. Entdecken Sie unseren umfangreiche Managed Service Bildungskatalog auf dem Partner-Portal!

Benötigen Sie Hilfe?

Häufig gestellte Fragen (FAQs)

Welche Funktionen sind im Advanced Email Security-Paket enthalten?

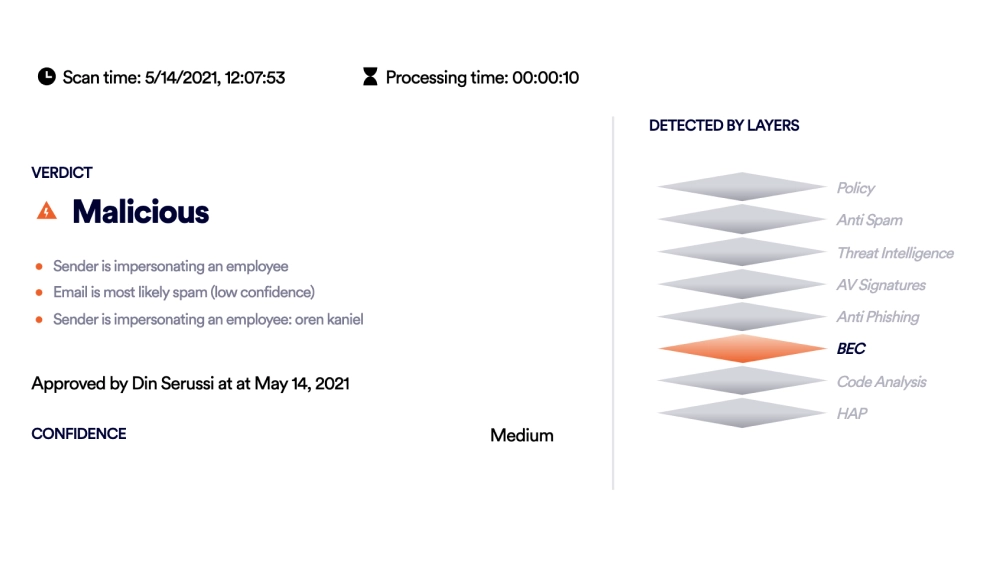

Die Advanced Email Security-Funktionalität basiert auf Technologien von Perception Point und kann mithilfe mehrerer Schutzschichten alle Arten von E-Mail-basierten Bedrohungen (wie Spam- und Phishing-E-Mails; auf BEC (Business Email Compromise) und anderen Identitätsschwindeln basierende Betrugsversuche; Malware-, APT- und Zero-Day-Angriffe) verhindern, bevor diese die jeweiligen Endanwender erreichen können.

Die Anti-Spam-Engines fungieren als erste Verteidigungslinie, indem sie Spam- und reputationsbasierte Filter (einschließlich IP-Reputationsprüfungen) auf E-Mails anwenden, sobald diese empfangen werden, um schädliche oder unerwünschte Nachrichten zu blockieren.

Anschließend werden alle E-Mails von der Anti-Evasion-Technologie rekursiv in einzelne, kleinere Komponenten (wie URLs und Dateien) entpackt. Dieser Prozess kann auch schädliche Inhalte erkennen, die eingebettet oder versteckt sind. Die URLs und Dateien werden separat in mehreren Versionen und Mustern durch die nachfolgenden Sicherheitsschichten geleitet, um alle versteckten Bedrohungen abzufangen.

Die Advanced Email Security-Funktionalität nutzt eine leistungsstarke Threat Intelligence (Bedrohungsaufklärung) auf der Basis von sechs marktführenden Informationsquellen, die mit einer Technologie von Perception Point kombiniert wird, die URLs und Dateien „in freier Wildbahn“ scannt, um neuen Bedrohungen immer einen Schritt voraus sein zu können.

Die Antiphishing-Engines verwenden URL-Reputationsfilter aus vier marktführenden Informationsquellen in Kombination mit einer einzigartigen Image Recognition-Technologie, die noch unbekannte gefährliche URLs anhand von Logos und Bildern erkennen kann, die auf der jeweiligen Webseite verwendet werden.

Um nutzlastlose Angriffe (BECs) abzufangen – wie Betrugsversuche über Identitätsschwindel, Look-Alike-Domains oder gefälschte Anzeigenamen – nutzt die Advanced Email Security-Funktionalität fortschrittliche Machine Learning-Algorithmen mit IP-Reputations-, SPF (Sender Policy Framework)-, DKIM (DomainKeys Identified Mail)- und DMARC (Domain-based Message Authentication Reporting & Conformance)-Datensatzprüfungen.

Bekannte Malware wird mithilfe von erstklassigen signaturbasierten Erkennungstechnologien gestoppt, die speziell zur Abwehr von E-Mail-basierten Bedrohungen entwickelt wurden und als weitere Schutzschicht (zusätzlich zur lokalen Anti-malware-Lösung des Endanwenders) fungieren.

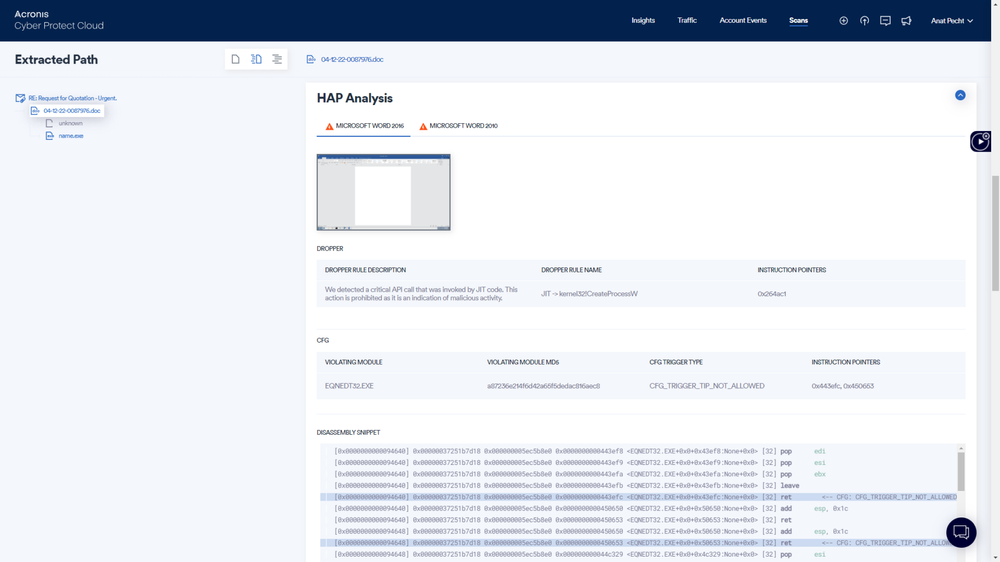

Die letzte Verteidigungslinie ist eine dynamische Scan-Technologie der nächsten Generation, die fortschrittliche Bedrohungen (wie Zero-Day- und APT-Angriffe) abwehren kann, die sich konventionellen Abwehrmaßnahmen mittlerweile entziehen können. Die einzigartige, auf CPU-Ebene arbeitende Technologie kann früher als jede andere Lösung in der Angriffskette agieren, um Angriffe bereits anhand des Assembler-Codes auf der Exploit-Stufe zu blockieren, indem der Ausführungsfluss der Applikationen direkt während der Laufzeit auf Abweichungen von normalen Verhaltensmustern analysiert wird.

Darüber hinaus können Service Provider auf ein Dashboard zugreifen, das einen ganzheitlichen Überblick über die Bedrohungslandschaft im gesamten Unternehmen bietet – mit forensischen Daten für jede E-Mail, proaktiven Einblicken in aktuelle Bedrohungen und einer Analyse von jeder Datei oder URL, zu der das Service Delivery Team forensische Daten benötigt.

Mit dem Incident Response Service erhalten Sie außerdem direkten Zugriff auf Cyber-Analysten, die den gesamten Kundenverkehr überwachen und dabei auf böswillige Absichten analysieren – mit kontinuierlicher Berichterstellung und Rund-um-die-Uhr-Support (einschließlich zur richtigen Handhabung von Falsch-Positiv-Erkennungen oder geeigneten Gegenmaßnahmen).

Wie einfach ist es, von einer anderen Lösung zur Advanced Email Security-Funktionalität zu migrieren?

Wenn Sie von einer anderen Lösung zur Advanced Email Security-Funktionalität migrieren wollen, ist der entsprechende Upgrade-Prozess für Ihre Services so nahtlos wie möglich. Bei der Advanced Email Security-Funktionalität handelt es sich um eine API-basierte E-Mail-Sicherheitstechnologie, die direkt in ein bestehendes E-Mail-System integriert werden kann – ohne dass zusätzliche Konfigurationen (wie etwa geänderte Mail Exchanger-Einträge) erforderlich sind.

Wenn Sie bereits Acronis Cyber Protect Cloud verwenden, lässt sich die Implementierung des Advanced Email Security-Pakets mit wenigen einfachen Klicks erledigen.

Beeinträchtigt die Advanced Email Security-Funktionalität die E-Mail-Zustellungen bei den Kunden?

Aufgrund der unübertroffenen Erkennungsgeschwindigkeit – die im Vergleich zu herkömmlichen Sandboxing-Lösungen nicht bei 7–20 Minuten, sondern bei wenigen Sekunden liegt – werden alle E-Mails vor ihrer Übermittlung an die Endbenutzer mit einer kaum spürbarer Verzögerungen gescannt, sodass der proaktive Schutz die tägliche Geschäftsprozesse nicht beeinträchtigt.

Was ist eine Email Security-Lösung?

Eine Email Security-Lösung gewährleistet die Verfügbarkeit, Integrität und Authentizität von E-Mail-Kommunikationen, indem sie E-Mail-Bedrohungen erkennt und blockiert, um das Risiko von E-Mail-basierten Angriffen zu verringern.

Welche Arten von Sicherheitsbedrohungen für E-Mails gibt es?

Es gibt vielfältige Arten von Sicherheitsbedrohungen für E-Mails:

- Unter Spam versteht man jede Art von unerwünschter, unaufgeforderter digitaler Kommunikation, die massenhaft versendet wird.

- Phishing ist eine weit verbreitete Angriffstechnik, bei der betrügerische Nachrichten oder Inhalte (beispielsweise über E-Mails, Instant Messages, SMS oder Webseiten) von einer scheinbar seriösen Quelle verwendet werden, um Zugriff auf vertrauliche Informationen zu erhalten.

- Bei BEC-Betrugsmaschen (Business Email Compromise) werden Phishing-E-Mails eingesetzt, um mithilfe von Identitätsschwindel und internem Firmenwissen Mitarbeiter dazu zu bringen, sensible Daten (wie Bankkonto-Informationen) preiszugeben oder Geld zu überweisen.

- Unter Malware versteht man spezielle Applikationen, die mit der Absicht geschrieben werden, Systeme zu beeinträchtigen, Daten zu stehlen, sich unbefugten Zugriff auf ein Netzwerk zu verschaffen oder ganz allgemein einfach verheerende Schäden anzurichten.

- Ransomware ist eine besondere Art von Malware, mit der Systeme infiziert und Dateien verschlüsselt werden. Die betroffenen Anwender können anschließend solange nicht mehr auf ihre Daten zugreifen, bis ein Lösegeld im Austausch für einen Dechiffrierungsschlüssel gezahlt wird. Nach der Zahlung des Lösegelds kann der Anwender jedoch nur darauf hoffen, dass der Angreifer auch tatsächlich den versprochenen Dechiffrierungsschlüssel zur Verfügung stellt, der ihm den Zugriff auf seine Dateien wieder ermöglichen soll.

- APT-Angriffe (Advanced Persistent Threats) sind komplexe Bedrohungen, die darauf abzielen, eine langfristige illegale Präsenz in einem Netzwerk aufzubauen, um so hochsensible Daten über das betreffende Unternehmen zu sammeln oder dessen Funktionsfähigkeit zu beeinträchtigen.

- Zero-Day-Exploits sind Programmcodes, die gezielt bestimmte Schwachstellen ausnutzen, die dem jeweiligen Software-Anbieter aber noch nicht bekannt sind. Daher ist auch noch kein Software-Patch zur Behebung der Schwachstelle verfügbar.

Wie wichtig ist E-Mail-Sicherheit?

Laut dem „Verizon Breach Investigations Report“ von 2019 ist E-Mail der wichtigste Angriffsvektor von Cyberkriminellen: 94% der Malware wird per E-Mail übertragen. Auch neuere Berichte von Verizon, HP und Acronis bestätigen, dass E-Mails nach wie vor einer der häufigsten Einfallstore für Angriffe sind.

Entsprechend werden die Cyberkriminellen immer wieder versuchen, die E-Mail-Konten von Unternehmen anzugreifen, um darüber eine Hintertür zu öffnen und das Netzwerk des Unternehmens zu infiltrieren. Aus diesem Grund ist es von entscheidender Bedeutung, diesen für Ihre Kunden äußerst riskanten Kommunikationskanal zu schützen. Dabei gilt es zu beachten, dass Mitarbeiter schon mal Hunderte von E-Mails am Tag erhalten. Selbst wenn man gut geschult ist, kann es da leicht passieren, dass man aus Überlastung versehentlich auf eine gefährliche E-Mail klickt.

Benötigen MSPs eine Email Security-Lösung?

Inmitten der steigenden Zahl digitaler Bedrohungen erkennen immer mehr Service Provider, welche Wichtigkeit der Bereich Cyber Security als Einkommensquelle hat. E-Mail-Sicherheit ist für die meisten Unternehmen ein unverzichtbarer Service, weil E-Mail immer noch der am häufigsten genutzte Kommunikationskanal ist – und damit zugleich der Hauptangriffskanal für Cyberkriminelle.

Um wettbewerbsfähig zu bleiben und die Sicherheitsrisiken für ihre Kunden zu minimieren, müssen Service Provider ein Service-Portfolio mit mehreren Verteidigungsschichten anbieten, von denen E-Mail-Sicherheit mit zu den wichtigsten gehört. Indem Sie einen solchen Service anbieten, können MSPs ihren Kundenstamm vergrößern und ihren Pro-Kunden-Umsatz erhöhen.

Es tut uns leid, aber Ihr Browser wird nicht unterstützt.

Es scheint, dass unsere neue Website mit der derzeitigen Version Ihres Browsers nicht kompatibel ist. Das lässt sich jedoch leicht beheben! Um unsere komplette Website sehen zu können, müssen Sie einfach nur ein Update Ihres Browsers durchführen.