O Acronis Cyber Protect se destaca no monitoramento e gerenciamento remoto de endpoints, particularmente para empresas com convergência IT-OT, por meio de várias funcionalidades-chave:

1. Supervisão centralizada: Fornece um painel centralizado para monitorar e gerenciar todos os endpoints, incluindo dispositivos de TI e OT, oferecendo uma visão unificada do status de segurança em toda a empresa.

2. Monitoração ativa: Rastreia continuamente o status de integridade e segurança de cada endpoint, detectando anomalias que podem indicar ameaças cibernéticas ou falhas no sistema, cruciais para componentes de tecnologia operacional.

3. Alertas automatizados: Alertas configuráveis notificam as equipes de TI sobre problemas em tempo real, permitindo ações imediatas para proteger sistemas operacionais confidenciais e mitigar riscos.

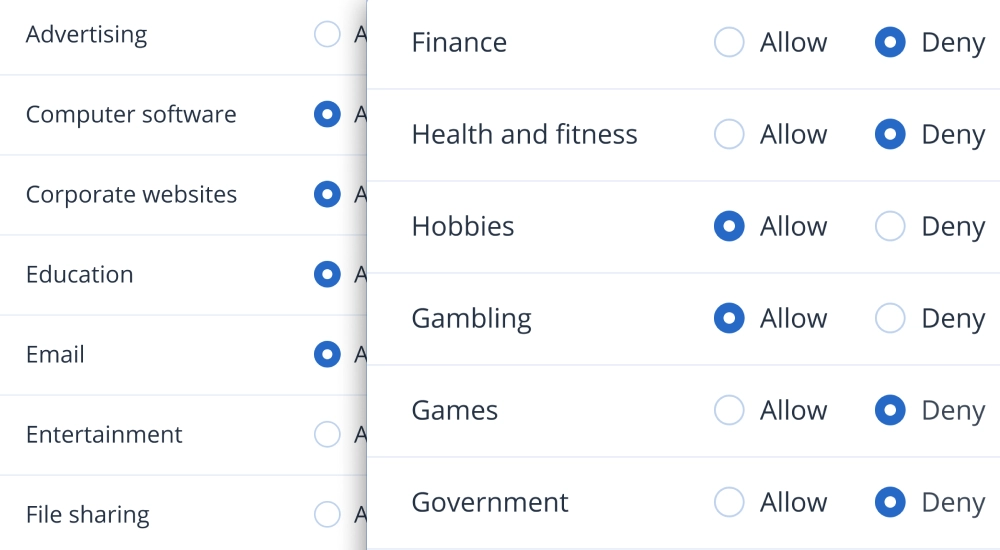

4. Aplicação da política: Aplica políticas de segurança em diversos endpoints, garantindo que os sistemas de TI e as tecnologias operacionais, como sistemas SCADA, CLPs e outros sistemas de controle industrial, sigam os mesmos altos padrões de segurança.

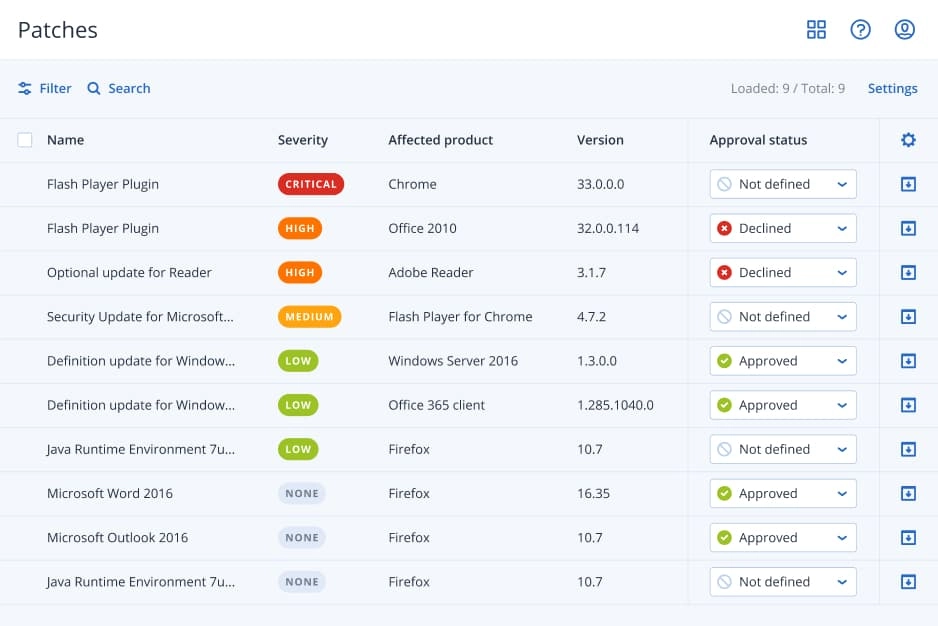

5. Gerenciamento de patches: Gerencia e implanta patches remotamente, abordando vulnerabilidades rapidamente e garantindo que tanto os ambientes de TI tradicionais quanto os equipamentos de OT especializados estejam atualizados com os patches de segurança mais recentes.

6. Assistência remota: Facilita o suporte remoto e a assistência para qualquer ponto de extremidade dentro da rede, o que é particularmente benéfico para a solução de problemas e manutenção de dispositivos OT que geralmente são distribuídos em vários locais.

7. Expansibilidade: O sistema foi projetado para ser dimensionado com a empresa, gerenciando um número crescente de endpoints sem comprometer o desempenho ou o controle.

8. Integração com Sistemas Existentes: Integra-se perfeitamente com sistemas e processos de gerenciamento existentes, fornecendo visibilidade e controle aprimorados sem interromper as operações atuais.

Ao se concentrar nesses aspectos, o Acronis Cyber Protect garante que empresas com ambientes complexos de TI-OT possam monitorar, gerenciar e proteger efetivamente seus endpoints a partir de uma única plataforma, reduzindo a complexidade e aumentando a eficiência operacional.