Detenga las fugas de datos en el origen con prevención de pérdida de datos (DLP) completa en el endpoint

- Minimice las amenazas internasImpida las fugas de datos debidas a negligencias de los empleados o a personal interno malintencionado, bloqueando los intentos no autorizados de acceder o transferir datos, descubriendo y protegiendo los datos confidenciales en reposo.

- Consiga visibilidad de la protección de datosReduzca la complejidad de la protección de datos y recorte el tiempo de generación de informes con una sola solución de DLP que proporciona una amplia visibilidad de los flujos de datos y del comportamiento de los usuarios.

- Garantice el cumplimiento de normativas en los procesosReduzca los riesgos para la seguridad de la información y cumpla los estándares y normativas de seguridad de TI, mediante la aplicación de directivas de empleo y gestión de datos que los usuarios no pueden sortear.

Controle los costes con una arquitectura modular

Acronis DeviceLock DLP se compone de diferentes módulos que funcionan como componentes complementarios con licencias incrementales para proteger los datos mientras están en uso, en tránsito y en reposo. Solo tiene que comprar las funcionalidades que necesita para la seguridad de DLP.

- Acronis DeviceLock CoreEl componente básico y fundamental de Acronis DeviceLock Endpoint DLP para evitar fugas de datos en uso, mediante controles según contexto de los flujos de datos locales a través de puertos, dispositivos periféricos y sesiones virtualizadas.

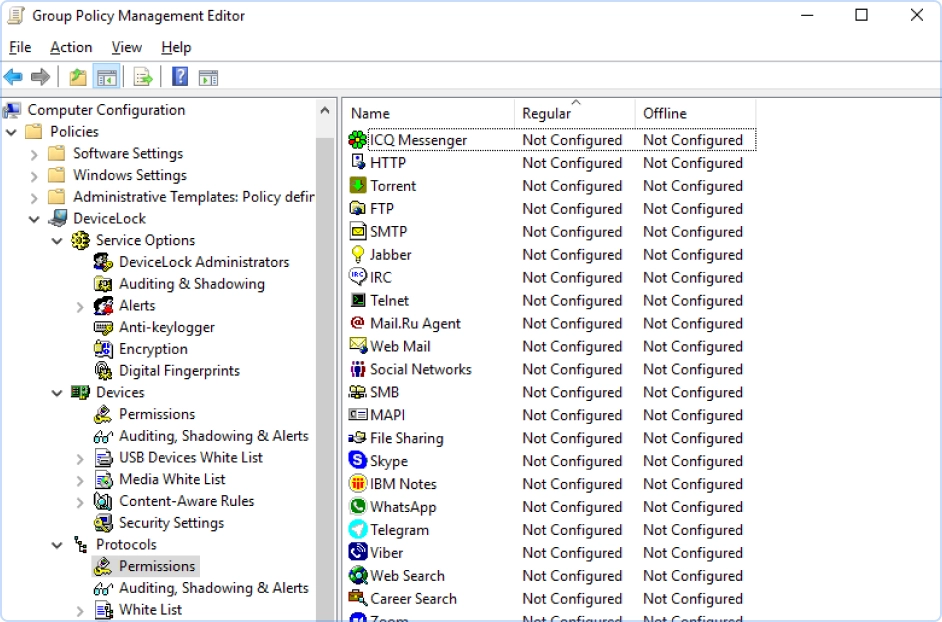

- Complemento Acronis DeviceLock NetworkLockProteja los datos en movimiento con controles del acceso a los datos y las operaciones de transferencia a través de los canales de red, basados en el contexto de las operaciones.

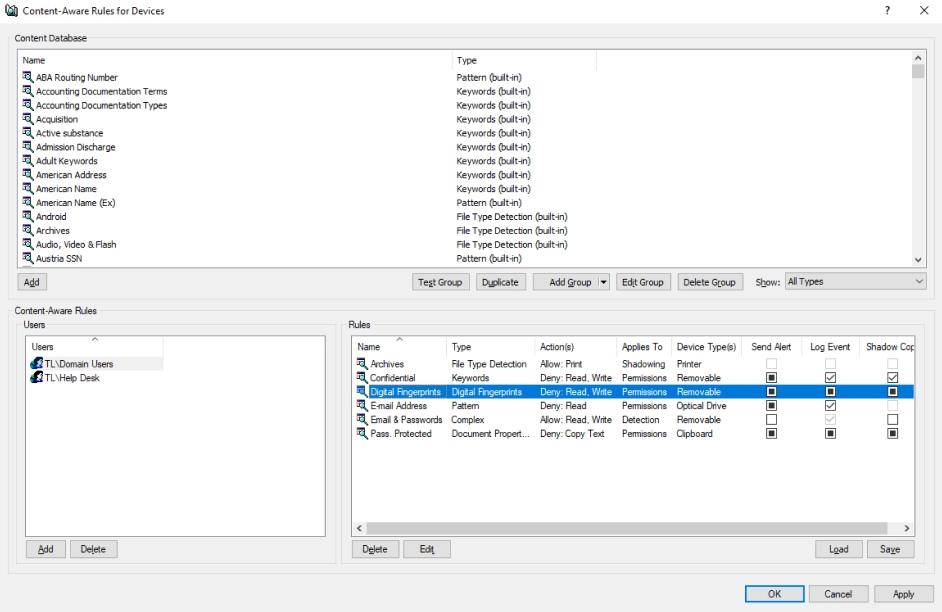

- Complemento Acronis DeviceLock ContentLockEvite el uso y la transmisión no autorizados de datos confidenciales, incluso en imágenes o datos no estructurados, mediante controles basados en el contexto, tanto en los canales locales y como de red.

- Complemento Acronis DeviceLock User Activity MonitorSupervise la actividad de los usuarios finales, las pulsaciones de teclas y los procesos en ejecución en el endpoint en función de eventos relacionados con DLP, para facilitar las investigaciones y auditorías de seguridad.

- Complemento Acronis DeviceLock Search ServerFacilite las auditorías, investigaciones y análisis forenses con búsquedas de texto completo en la base de datos central de registros de eventos e instantáneas, con información aportada por los agentes Acronis DeviceLock DLP.

- Soluciones admitidasMicrosoft RDS, Citrix XenDesktop, Citrix XenApp, VMware Horizon View, VMware Workstation, VMware Workstation Player, Oracle VM VirtualBox, Windows Virtual PC

- Controles admitidosControles según el contexto y contenido, registros, instantáneas de datos y alertas para una seguridad exhaustiva de DLP en sesiones virtualizadas.

- Sin fuga de datos corporativosEl equipo de TI conserva el control total de los entornos corporativos virtuales en los dispositivos personales de los empleados.

- Independencia de los datos privadosLos empleados tienen control completo de la plataforma del dispositivo, las aplicaciones personales y sus datos privados.

Funciones globales de prevención de pérdida de datos

- Unique

Administración y despliegue centralizados

Facilite los procesos de despliegue y gestión de una solución de DLP empresarial, que consumen muchos recursos. Acronis DeviceLock DLP ofrece un grupo de consolas de administración centralizadas basadas en el entorno de TI de una empresa, junto con la posibilidad de gestionar y desplegarse de forma nativa a través de una directiva de grupo. - Unique

Reconocimiento óptico de caracteres (OCR) residente en el agente

Extráiga y analice los datos de texto en más de 30 formatos gráficos, como archivos gráficos, capturas de pantalla, imágenes en documentos, mensajes de correo electrónico y mensajes instantáneos. Mejore la ciberseguridad de DLP en los endpoints, tanto dentro como fuera de la red corporativa. Control del portapapeles

Evite lo antes posible las transferencias de datos no autorizadas, entre aplicaciones y documentos, a través del portapapeles de Windows y mediante el método de imprimir pantalla. Bloquee algunas operaciones concretas, como imprimir pantalla, o bien contrólelas caso por caso, según el contenido copiado.Recopilación de registros

Obtenga automáticamente registros de auditoría y de instantáneas, y envíelos al repositorio central seguro para facilitar las investigaciones y auditorías de seguridad, gracias a los agentes de Acronis DeviceLock DLP. La regulación del tráfico y la compresión de datos para el envío de los registros y el equilibrio de carga ayudan a reducir el impacto en la red.Alertas

Reduzca los tiempos de reacción con alertas SMTP, SNMP y SYSLOG en tiempo real, basadas en acciones no autorizadas, y entregadas directamente a los administradores y sistemas SIEM.Protección antimanipulación

Evite las manipulaciones, incluso por parte de administradores del sistema local, mediante la configuración local de las directivas en los endpoints protegidos. Cuando está activada la protección, solo los administradores de Acronis DeviceLock DLP designados que utilizan la consola de administración central puede desinstalar o actualizar el agente, o modificar las directivas de seguridad de DLP.Listas de soportes y protocolos permitidos

Autorice el uso de determinados dispositivos USB o proporcione un código de acceso temporal para facilitar el trabajo offline. Incluya en una lista de autorización los dispositivos de almacenamiento que se pueden utilizar y los usuarios que pueden acceder a ellos. Especifique controles para esta lista sobre las comunicaciones de red, basados en las propiedades de protocolos y aplicaciones de red.Generación de informes

Consiga visibilidad de los flujos de datos y su protección, así como las actividades de los usuarios relacionadas con ellos, con eficaces informes de cumplimiento integrados, basados en registros de auditoría y de instantáneas, permisos y ajustes, dispositivos plug-and-play conectados y actividades de los usuarios.

Lo que opinan los clientes de Acronis DeviceLock DLP

Acronis DeviceLock DLP

El 72 % de los empleados comparten información confidencial. Evite las fugas de datos potenciales.

Acronis DeviceLock DLP

Consiga nuevas oportunidades en el mercado de la prevención de pérdida de datos con un partner de confianza.

¿En busca de ayuda?

¿Puede Acronis DeviceLock DLP funcionar sin conexión a Internet?

Hay dos conjuntos distintos de directivas DLP, regulares y offline, que se aplican automáticamente a un endpoint controlado por agentes de Acronis DeviceLock DLP en función del estado de su red. Las directivas offline puede activarlas un portátil que utilice autenticación de credenciales de Windows confirmada o en caché, tanto si se puede conectar a uno de los servidores Acronis DeviceLock Enterprise Server conocidos, como si está conectado a una red alámbrica o inalámbrica.

¿Es capaz Acronis DeviceLock DLP de funcionar en "modo pasivo", es decir, sin restringir las transferencias de datos, pero creando registros e instantáneas?

Sí, Acronis DeviceLock DLP es capaz de funcionar en cualquier modo de administrador. También lo llamamos "modo de observación".

En los casos en los que el acceso a puertos, dispositivos o protocolos de red no está bloqueado ni el contenido filtrado por directivas, la directiva de registros y creación de instantáneas puede actuar en "modo pasivo".

Si hay activa una directiva de limitación del acceso, la solución DLP de Acronis bloquea la transferencia y evita la fuga de datos en un endpoints en tiempo real.

¿Hay opción para configurar varias directivas de control de acceso para los ordenadores portátiles dentro y fuera de la red corporativa?

Sí, hay. Acronis DeviceLock DLP admite varias directivas de seguridad para dispositivos conectados o no conectados a la red corporativa. De esta forma puede tener una directiva cuando el portátil esté detrás del firewall o el perímetro DMZ, y una directiva totalmente diferente cuando el portátil esté en el exterior, fuera de la red, lo que refuerza la seguridad de DLP.

Lo sentimos, su navegador no es compatible.

Parece que nuestro nuevo sitio web es incompatible con la versión actual de su navegador. No se preocupe, esto es fácil de solucionar. Para ver nuestro sitio web, solo tiene que actualizar su navegador ahora.