Lorsqu'il s'agit de vérifier si un port réseau est ouvert ou fermé sur un ordinateur distant, il n'y a pas de moyen plus simple que d'utiliser Telnet. Les ports laissés ouverts sans raison constituent un risque de sécurité que les programmes malveillants et les virus peuvent exploiter. En même temps, si un logiciel légitime communique par un port spécifique, la fermeture de ce port entraînera des erreurs et un mauvais fonctionnement du programme.

Beaucoup de gens trouvent que le défi de vérifier si un port est ouvert est trop complexe. Toutefois, l'un des moyens les plus efficaces consiste à utiliser le protocole réseau Telnet. Telnet permet à l'utilisateur de tester des ports individuels et de voir s'ils sont ouverts. Dans cet article, nous allons expliquer comment Telnet peut être utilisé pour vérifier les ports sur Windows 10, Windows Server 2022, 2016, 2012 et 2008.

Che cos'è Telnet?

Le nom « Telnet » est l'abréviation de « Teletype Network Protocol ».

En bref, Telnet est un protocole informatique conçu pour interagir avec des ordinateurs distants. Il permet la communication de terminal à terminal et peut être utilisé à des fins diverses.

Le mot « Telnet » fait également référence à l'utilitaire de ligne de commande « telnet », disponible sous le système d'exploitation Windows et les systèmes de type Unix, notamment Mac et Linux. Nous utiliserons le terme « Telnet » principalement dans le contexte du logiciel client telnet.

L'utilitaire Telnet permet à un utilisateur distant de tester la connectivité à des machines distantes et d'émettre des commandes à l'aide d'un clavier. Bien que la plupart des utilisateurs préfèrent travailler avec des interfaces graphiques, Telnet est l'un des moyens les plus simples de vérifier la connectivité de certains ports.

A quoi sert Telnet ?

Le protocole Telnet est aussi vieux que le monde de la technologie. Il a été mis au point en 1969 et ne comporte donc pas les solides fonctions de sécurité des protocoles de réseau actuels.

Comme nous l'avons mentionné, via Telnet, les utilisateurs peuvent se connecter à des logiciels qui utilisent des protocoles textuels non cryptés, des serveurs web aux ports. Vous pouvez ouvrir l'interface de ligne de commande sur un ordinateur distant, taper « telnet », le nom ou l'adresse IP de la machine distante, et attendre que la connexion Telnet envoie un ping au port pour vérifier s'il est ouvert.

Cependant, vous pouvez utiliser Telnet pour exécuter diverses autres tâches. Lorsqu'il est correctement connecté, vous pouvez modifier des fichiers, exécuter des programmes ou consulter votre courrier électronique.

En outre, certains serveurs permettent des connexions Telnet à distance pour accéder aux données publiques. Pour commencer, vous pouvez consulter les prévisions météorologiques via le service Weather Underground, actif depuis 1995 et toujours en activité. (parce que, avouons-le, les prévisions télévisées peuvent devenir ennuyeuses)

En outre, Telnet vous permet de jouer aux échecs sur le serveur d'échecs Internet gratuit et de vous fondre dans l'esprit des anciens maîtres numériques.

Pour y jouer aux échecs, utilisez la commande :

o freechess.org

Maintenant, pour les fans hardcore de Star Wars - vous pouvez regarder Star Wars Episode 4 en mode ASCII par défaut. Ou du moins la partie du film qui est terminée et disponible en « streaming ».

Pour ce faire, utilisez la commande suivante dans Telnet :

o towel.blinkenlights.nl 23

Via Telnet, un utilisateur nostalgique du réseau peut également parler à la psychothérapeute IA Eliza. Même si elle vous comprend rarement, ses répliques ne manqueront pas d'égayer votre journée et de vous faire rire.

Pour entrer en contact avec Eliza, tapez la commande suivante :

o telehack.com, suivi par eliza

Certains utilisateurs utilisent encore Telnet pour administrer et rejoindre des systèmes de babillard électronique en mode texte. Les forums étant constitués de texte brut, vous n'aurez pas besoin d'images ou d'animations sophistiquées pour pimenter les discussions.

En résumé, hormis sa capacité à vérifier l'état des ports, Telnet est principalement utilisé pour un plaisir nostalgique ou pour équiper un ancien système utilisateur qui ne permet pas d'accéder à des données spécifiques autrement.

Quels sont les 3 modes du protocole Telnet ?

Le protocole Telnet comporte généralement trois modes de fonctionnement. Dans tous ces cas, votre clavier produit des données sortantes via la structure de commande Telnet, voyage via une connexion TCP Telnet et arrive à un terminal virtuel ou physique pour satisfaire une connexion terminal-ordinateur.

Mode par défaut

- Si aucun autre mode n'est invoqué, Telnet utilisera ce mode par défaut.

- Dans ce mode, l'écho est effectué par l'utilisateur.

- Ici, l'utilisateur peut taper un caractère, et le client fait écho à ce caractère sur l'écran. Cependant, il ne l'enverra pas tant que la ligne entière n'est pas terminée.

Ce mode est également appelé « mode de fonctionnement du dispositif semi-duplex » ou « mode semi-duplex ». Il exige la commande Telnet GA (GO AHEAD) du serveur avant d'accepter toute donnée d'entrée utilisateur. Ce choix est motivé par le coût potentiel élevé du traitement des interruptions d'entrée du réseau et par la spécification NVT selon laquelle les « échos » ne traversent pas le réseau.

Mode caractères

- En mode caractère Telnet, un seul caractère est transmis à la fois. (direction utilisateur-serveur)

- L'interprète telnet du serveur accusera réception du caractère en le renvoyant au client.

- Ensuite, le logiciel client Telnet renvoie un paquet TCP ACK au serveur pour l'informer de la réception de l'écho.

- Telnet génère un paquet de datagrammes IP pour chaque caractère, ce qui peut entraîner des retards de connectivité en raison du volume élevé du trafic réseau. (dans les anciens systèmes)

Mode ligne

- Le mode ligne (alias « mode ligne à la fois ») dérive du mode caractère de Telnet.

- Dans ce mode, les caractères sont répercutés par un signal explicite défini localement et envoyés au serveur Telnet une fois terminés.

- En mode Ligne, les commandes ECHO ou SUPPRESS GO AHEAD sont désactivées.

Section des commandes Telnet

Les commandes Telnet se distinguent par divers caractères utilisés avec le bit le plus significatif activé. La partie flux de données de Telnet assure l'incorporation des commandes invoquées par les utilisateurs du réseau. Les commandes sont toujours introduites par le 255 décimal, également connu sous le nom de caractère Interpret as command (IAC).

Les commandes Telnet définies sont les suivantes :

WILL - 251 - Offrir ou accepter d'habiliter

WON'T - 252 - Acceptation de l'offre d'invalidation

DO - 253 - Demander ou approuver pour permettre l'opération

DON'T - 254 - Désapprouver l'activation ou demander la désactivation

SE - 240 - Paramètres de fin de sous-négociation

NOP - 241 - Aucune opération

DM - 242- La commande Telnet « data mark » indique et localise une séquence Telnet Synch dans le flux de données. (critique devant être accompagné d'une notification urgente du protocole de contrôle de transmission (TCP))

BRK - 243 - Commande de rupture. Il indique que la touche « attention » ou « pause » a été frappée

IP - 244 - Suspend, interrompt ou abandonne la connexion du terminal virtuel de réseau correspondant au processus spécifique

AO - 245 - Abandonne la sortie - permet au processus de se terminer mais n'envoie pas de données

AYT - 246 - C'est l'abréviation de « Are you there ? » - il demande de renvoyer des preuves visibles que l'AYT a été reçu du terminal virtuel de réseau (NVT)

EC - 247 - Commande d'effacement de caractère - le récepteur de la commande doit effacer le dernier caractère précédent non effacé

EL - 248 - Commande d'effacement de ligne - supprime les caractères du flux jusqu'à - mais sans inclure - le retour de chariot et le saut de ligne (CRLF) précédent

GA - 249 - La commande Telnet Go Ahead - utilisée principalement pour informer l'autre extrémité qu'elle peut commencer à transmettre des données

SB - 250 - Indique la sous-négociation des options incluses à suivre

IAC - 255 - Le caractère « Interpret-as-command »

Options de commande du protocole Telnet

Plusieurs spécifications d'options Telnet sont disponibles pour négocier entre le client et le serveur Telnet. Cela peut être fait en utilisant des commandes à n'importe quel stade, tant que la connexion persiste. Vous trouverez ci-dessous une liste des options de commande les plus importantes.

Affectations réelles des codes

1 écho

3 supprimer aller de l'avant

5 statut

6 marque de synchronisation

type de terminal 24

31 taille de la fenêtre

32 vitesse du terminal

33 contrôle à distance du débit

34 linemode

36 variables d'environnement

Les options font l'objet d'un processus de négociation afin de présenter au client et au serveur une vision commune des capacités supplémentaires potentielles affectant l'échange et le fonctionnement des applications.

Les deux extrémités d'un dialogue Telnet peuvent activer ou désactiver des options localement ou à distance.

Comment activer une connexion Telnet sur un serveur ?

Le client Telnet est intégré à Windows 11, mais pour l'utiliser sur Windows Server 2022, vous devez l'activer car il est désactivé par défaut.

Pour ce faire, vous devez passer par l'interface utilisateur graphique (GUI).

- Connectez-vous à Windows Server 2022 avec des privilèges administratifs

- Ouvrir « Gestionnaire de serveur » depuis le Menu Démarrer

- Sélectionnez l'option « Gérer » (dans le coin supérieur droit) -> sélectionnez « Ajouter des rôles et des fonctionnalités »

- Dans l'« Assistant d'ajout de rôles et de fonctionnalités » sélectionnez « Suivant » sur l'écran « Avant de commencer »

- Cliquez sur « Suivant » -> cliquez sur « Sélectionnez le type d'installation »

- Sur l'écran « Sélectionner le serveur de destination » sélectionnez votre serveur local dans la liste des serveurs -> cliquez sur « Suivant »

- Cliquez sur « Suivant » sur la page « Sélectionner les rôles du serveur »

- Sur la page « Sélectionner les fonctionnalités » faites défiler les fonctionnalités disponibles -> cochez « Telnet Client » -> cliquez sur « Suivant »

- Sélectionnez « Installer » sur la page « Confirmation des choix d'installation »

- Fermez l'assistant « Assistant d'ajout de rôles et de fonctionnalités »

Le protocole Telnet peut être activé de plusieurs façons. Nous allons explorer ci-dessous toutes les options disponibles afin que vous puissiez choisir la plus efficace pour vous.

Activation du client Telnet dans les systèmes d'exploitation Microsoft Windows

Comme nous l'avons mentionné, Telnet est désactivé par défaut dans les paramètres de Windows, vous devez donc l'activer avant de pouvoir faire quoi que ce soit. L'activer vous aidera à exécuter les diagnostics requis et à vérifier si un port est ouvert. Si vous essayez d'utiliser Telnet sans l'activer au préalable, vous recevrez un message comme celui-ci :

Pour activer Telnet, vous devez utiliser la ligne de commande ou l'interface graphique de votre ordinateur.

Activation du client Telnet via l'invite de commande :

Si vous souhaitez activer Telnet via la ligne de commande, ouvrez l'invite de commande avec des privilèges élevés (« en tant qu'administrateur ») et exécutez la commande suivante :

Dism /Online /Enable-feature /FeatureName:TelnetClient

Après avoir mis cela, Telnet sera prêt à être utilisé pour vérifier vos ports.

Au lieu de l'invite de commande, vous pouvez utiliser la commande PowerShell suivante pour obtenir le même résultat :

Install-WindowsFeature -name Telnet-Client

Si vous voulez utiliser l'interface utilisateur graphique, vous devez :

Comment activer le client Telnet sur Windows 7, 8. 10 :

Ouvrez le menu Démarrer de Windows > Tapez « Panneau de configuration » > Appuyez sur Entrée > « Programmes » > « Programmes et fonctionnalités » > Activez ou désactivez les fonctionnalités de Windows > Sélectionnez « Client Telnet » > Appuyez sur « OK »

Comment activer le client Telnet sur Windows Server 2008 :

Ouvrez le « Gestionnaire de serveur » > Fonctions > cliquez sur « Ajouter des fonctions » > cochez la case « Client Telnet » > cliquez sur « Suivant » > cliquez sur »Installer » > lorsque l'installation de la fonction est terminée, cliquez sur « Fermer »

Comment activer le client Telnet sur Windows Server 2012, 2016 :

Ouvrez « Gestionnaire de serveur » > « Ajouter des rôles et des fonctions » > cliquez sur « Suivant » jusqu'à l'étape « Fonctions » > cochez « Telnet Client » > cliquez sur « Installer » > lorsque l'installation de la fonctionnalité est terminée, cliquez sur « Close ».

Comment utiliser la commande Telnet pour tester les ports ouverts ?

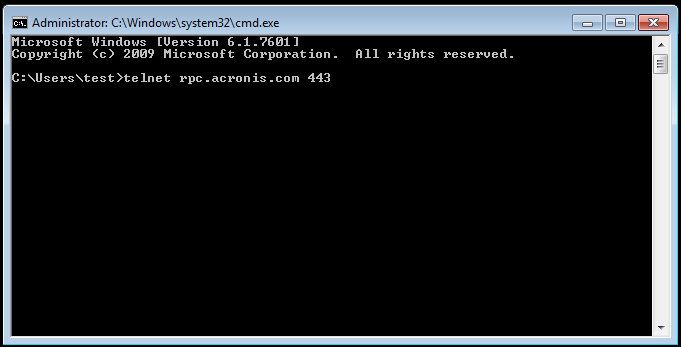

L'un des principaux avantages de Telnet est que vous pouvez vérifier si un port est ouvert à l'aide d'une simple commande. L'exécution de la ligne Telnet telnet [nom de domaine ou ip] [port] vous permettra de tester la connectivité à un hôte distant sur le port donné.

Tapez la commande suivante dans l'invite de commande :

telnet [nom de domaine ou ip] [port]

Mettez l'adresse IP ou le nom de domaine du serveur auquel vous essayez de vous connecter à la place de [nom de domaine ou ip], et remplacez la deuxième parenthèse par le numéro de port de la machine distante, la connexion à laquelle vous voulez vous connecter.

Par exemple, pour vérifier la connexion à 192.168.0.10 sur le port 25, exécutez la commande :

telnet 192.168.0.10 25

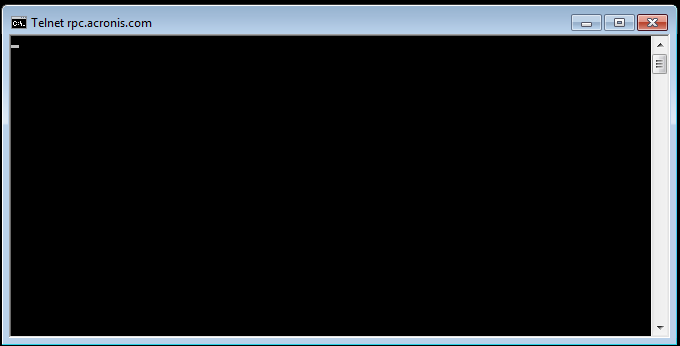

Si la connexion réussit, un écran vide apparaît, ce qui signifie que le port de l'ordinateur est ouvert.

L'échec de la connexion sera accompagné d'un message d'erreur. Un tel signal peut indiquer soit un port fermé, soit que le serveur distant indiqué n'écoute pas sur le port fourni.

Exemple

telnet rpc.acronis.com 443

Comment vérifier si un port est ouvert sur Mac

Utilisateurs de High Sierra : Apple a supprimé le client telnet de macOS 10.13 High Sierra. Il n'existe aucun moyen officiel de le renvoyer, mais vous pouvez toujours le copier à partir d'un ancien système d'exploitation ou le compiler à partir des sources et l'utiliser sur High Sierra.

Tout comme sous Windows, on peut accéder à Telnet par le biais de Terminal, l'invite de commande sous macOS. Pour ouvrir telnet, cliquez sur « Aller » > « Utilitaires »> « Terminal », puis exécutez la commande suivante (les chiffres sont des exemples d'adresse IP et de port) : telnet [nom de domaine ou ip] [port], par exemple >telnet 192.168.1.1 443

Lorsqu'un port d'ordinateur est ouvert, un écran vide s'affiche, ce qui signifie que la connexion a réussi. Une connexion infructueuse sera accompagnée d'un message d'erreur.

Une alternative à Telnet pour vérifier les ports utilisateurs est Network Utility. Pour vérifier les ports sur un Mac, suivez le plan ci-dessous :

Ouvrez « Utilitaire de la réseau » > Cliquez sur « Port Scan » > Indiquez le nom d'hôte et les ports à scanner sur l'hôte distant, par exemple myserver.com de 995 à 995 > Vérifiez la sortie

En fonction des résultats obtenus lors du test Telnet

Souvent, lorsque vous essayez d'utiliser Telnet, vous constatez que votre propre réseau bloque votre connexion. Il est courant que les utilisateurs utilisent un pare-feu, qui bloque la connexion aux ports sortants. Un moyen de base pour vérifier si votre pare-feu interrompt votre Telnet est de désactiver votre pare-feu et d'exécuter un test Telnet.

Si vous voulez vérifier les ports fermés sur votre routeur, entrez dans la console de gestion de votre routeur. Ouvrez un navigateur Web et entrez l'adresse IP ou le nom du routeur, par exemple, « 192.168.0.10 ». Si la page ne s'ouvre pas, essayez de remplacer « http » par « https » au début de l'adresse.

Ensuite, saisissez votre nom d'utilisateur et votre mot de passe, puis cliquez sur « Entrée » ou « Se connecter ». Allez dans la section Sécurité pour ouvrir ou fermer des ports et accéder à d'autres paramètres du pare-feu du routeur.

Si vous devez rendre les ressources du réseau interne accessibles de l'extérieur, entrez dans la section « Accès externe »/ « Transfert de port ». Consultez la documentation du fabricant du routeur pour obtenir des instructions détaillées.

Qu'est-ce que SSH ? Quel est son port ?

SSH signifie « Secure Shell » ou « Secure Socket Shell ». Il s'agit d'un protocole sécurisé qui permet une communication chiffrée entre deux ordinateurs.

Secure Shell utilise le protocole de transfert hypertexte (HTTP) pour transférer des hypertextes (pages Web) et partager des données.

Comme SSH permet une communication cryptée entre les deux machines, il convient aux réseaux non sécurisés.

SSH est principalement utilisé pour établir une connexion de terminal virtuel et se connecter à une machine distante pour effectuer des opérations ou transférer des données. Le port par défaut pour la connexion du client SSH est 22. Vous pouvez modifier la valeur par défaut en saisissant un numéro de port compris entre 1024 et 32 767.

N'oubliez pas que dans un système virtuel (VSYS), la racine et le VSYS partagent le même numéro de port SSH. Cela signifie que si vous modifiez le port SSH par rapport au port par défaut (22), le port sera également modifié pour tous les terminaux virtuels.

Comment fonctionne SSH ?

Pour établir un accès terminal à distance via Secure Shell, vous devez disposer d'un client SSH sur votre ordinateur pour vous connecter au serveur SSH.

Le client SSH, une fois activé, invoque le processus de configuration de la connexion pour traiter la communication sécurisée par un cryptage symétrique fort.

Le client s'appuie sur la cryptographie à clé publique pour vérifier l'identité du serveur SSH, puis sur des algorithmes de hachage pour garantir la confidentialité et l'intégrité des données échangées entre le client et le serveur.

Quelle est la différence entre Telnet et SSH ?

Telnet et SSH sont deux protocoles réseau utilisés pour gérer un système informatique distant.

Mais qu'est-ce qui les rend différents ? Voyons cela ci-dessous, étape par étape.

- Différence de définition

Telnet est un protocole de réseau d'application qui permet à l'utilisateur de communiquer avec un ordinateur distant via une interface en mode texte. Telnet crée une connexion de terminal virtuel, permettant aux utilisateurs d'accéder à des applications sur une machine distante.

SSH remplit les mêmes fonctions principales que Telnet, mais ajoute la sécurité au processus. Il permet un accès sécurisé même lorsque le réseau connecté n'est pas sécurisé, ce qui le rend plus sûr que le protocole Telnet. En outre, les administrateurs réseau peuvent se connecter à une machine distante via SSH, exécuter des commandes, transférer des fichiers, etc.

- Différence de fonctionnement

Telnet nécessite une application serveur installée sur l'ordinateur distant (celui que vous voulez gérer) et une application client installée sur la machine locale.

Telnet utilise le protocole de port TCP et le port 23 pour établir une connexion avec des ordinateurs distants. Le système créé agit comme un serveur Telnet et est disponible pour recevoir des commandes. Ces commandes sont envoyées via le format NVT (Network Virtual Terminal). Ensuite, ils sont reçus et interprétés par le serveur Telnet et envoyés à l'application correspondante.

SSH assure une connexion sécurisée au serveur via le port 22. Il génère une session après que le client ait vérifié le serveur par une authentification basée sur une clé. La session générée est envoyée à la fois au client et au serveur, et tout le trafic est crypté pour la session en cours.

Enfin, le serveur vérifie le client via une paire de clés SSH générée. Après une authentification réussie du client, il établit une connexion cryptée et les deux systèmes peuvent échanger des données en toute sécurité.

- Différence de sécurité

Telnet ne fournit aucune fonction ou protocole de sécurité lors de la transmission des données. Le protocole de réseau est très vulnérable aux cybermenaces, sauf s'il est utilisé sur des réseaux privés, de confiance, de préférence hors ligne.

Grâce aux paires de clés utilisées pour l'authentification, SSH est extrêmement difficile à pénétrer et à lire les données transférées. Cela en fait un protocole bien plus sûr que Telnet, même pour les réseaux non sécurisés.

- Différence dans les formats de données

Telnet envoie des données en texte brut via le format NVT.

SSH envoie des données sous un format crypté via un canal sécurisé.

- Différence dans l'authentification

Telnet n'utilise aucun mécanisme d'authentification.

SSH s'appuie sur le chiffrement à clé publique.

- Différence entre les systèmes d'exploitation pris en charge

Telnet et SSH sont tous deux disponibles sous Windows, Mac OS et Linux. (avec quelques exceptions pour Telnet dans les versions plus récentes de Mac OS)

- Différence dans l'utilisation de la bande passante

L'utilisation de la bande passante de la connexion Telnet est faible.

L'utilisation de la bande passante de la connexion SSH est élevée.

Quand utiliser Telnet ou SSH ?

Il y a deux cas principaux où l'utilisation d'une connexion Telnet sur SSH est recommandée.

- Lorsque vous travaillez sur des réseaux de confiance (par exemple, des réseaux locaux) qui sont déconnectés d'Internet.

- Lorsque vous travaillez avec un hôte distant qui ne supporte pas SSH.

Dans tous les autres cas, il est préférable d'utiliser SSH car il offre une sécurité élevée pour les appareils connectés à Internet.

En outre, SSH offre plus d'options de fonctionnalité que Telnet. (par exemple, le transfert sécurisé de fichiers, la redirection de port)

Telnet est-il encore utilisé ?

Telnet est un être primordial dans l'univers de la technologie. Et en tant que tel, il est encore utilisé dans des scénarios spécifiques. Telnet est facile à utiliser, ne nécessite aucune connaissance en haute technologie et ne surcharge pas votre réseau. (dans la plupart des cas)

Comme nous l'avons vu, les administrateurs réseau utilisent parfois Telnet pour accéder aux périphériques réseau distants et les gérer. En outre, les utilisateurs individuels peuvent établir une connexion Telnet pour vérifier l'état des ports sur des réseaux privés et de confiance.

À propos d'Acronis

Entreprise suisse fondée à Singapour en 2003, Acronis possède 15 bureaux dans le monde et des collaborateurs dans plus de 60 pays. Acronis Cyber Platform est disponible en 26 langues et dans 150 pays. Elle est utilisée par plus de 21,000 fournisseurs de services pour protéger plus de 750,000 entreprises.