Wenn es darum geht, zu überprüfen, ob ein Netzwerkanschluss auf einem entfernten Computer geöffnet oder geschlossen ist, gibt es keine einfachere Methode als die Verwendung von Telnet. Ohne Grund geöffnete Ports stellen ein Sicherheitsrisiko dar, das von bösartigen Programmen und Viren ausgenutzt werden kann. Und wenn legitime Software über einen bestimmten Port kommuniziert, führt das Schließen dieses Ports zu Fehlern und Fehlfunktionen des Programms.

Die Überprüfung, ob ein Port geöffnet ist, ist für viele Menschen zu kompliziert. Eine der effizientesten Möglichkeiten ist jedoch die Verwendung des Netzwerkprotokolls Telnet. Telnet ermöglicht es dem Benutzer, einzelne Ports zu testen und zu sehen, ob sie offen sind. In diesem Artikel wird erläutert, wie Telnet zur Überprüfung von Ports unter Windows 10, Windows Server 2022, 2016, 2012 und 2008 verwendet werden kann.

Was ist Telnet?

Der Name "Telnet" ist die Abkürzung für "Teletype Network Protocol".

Kurz gesagt, ist Telnet ein Computerprotokoll, das für die Interaktion mit entfernten Computern entwickelt wurde. Es ermöglicht eine Terminal-zu-Terminal-Kommunikation und kann für eine Vielzahl von Zwecken verwendet werden.

Das Wort "Telnet" bezieht sich auch auf das Befehlszeilen-Dienstprogramm "telnet", das unter Windows und Unix-ähnlichen Systemen, einschließlich Mac, Linux und anderen, verfügbar ist. Wir werden den Begriff "Telnet" hauptsächlich im Zusammenhang mit der Telnet-Client-Software verwenden.

Das Telnet-Dienstprogramm ermöglicht den Fernzugriff, um die Konnektivität zu entfernten Rechnern zu testen und Befehle über eine Tastatur zu erteilen. Obwohl sich die meisten Benutzer für die Arbeit mit grafischen Oberflächen entscheiden, ist Telnet eine der einfachsten Möglichkeiten, die Konnektivität bestimmter Ports zu überprüfen.

Wofür wird Telnet verwendet?

Das Telnet-Protokoll ist so altmodisch, wie es in der Welt der Technik nur sein kann. Es wurde 1969 entwickelt und verfügt daher nicht über die robusten Sicherheitsfunktionen der heutigen Netzwerkprotokolle.

Wie wir bereits erwähnt haben, können Benutzer über Telnet eine Verbindung zu Software herstellen, die textbasierte, unverschlüsselte Protokolle von Webservern zu Ports verwendet. Sie können die Befehlszeilenschnittstelle auf einem entfernten Computer öffnen, "telnet" und den Namen oder die IP-Adresse des entfernten Rechners eingeben und darauf warten, dass die Telnet-Verbindung den Anschluss anpingt, um zu prüfen, ob er offen ist.

Sie können Telnet jedoch auch für verschiedene andere Aufgaben verwenden. Wenn Sie richtig verbunden sind, können Sie damit Dateien bearbeiten, Programme ausführen oder Ihre E-Mails abrufen.

Darüber hinaus ermöglichen einige Server Telnet-Fernverbindungen, um auf öffentliche Daten zuzugreifen. Zum Beispiel können Sie die Wettervorhersage über den Dienst Weather Underground abrufen, der seit 1995 aktiv ist und immer noch läuft. (denn, seien wir ehrlich, TV-Vorhersagen können langweilig werden)

Außerdem können Sie mit Telnet auf dem Free Internet Chess Server Schach spielen und sich ganz in den Geist der alten digitalen Meister versetzen.

Um dort Schach zu spielen, verwenden Sie den Befehl:

o freechess.org

Für die eingefleischten Star Wars-Fans: Sie können Star Wars Episode 4 im Standard-ASCII-Modus ansehen. Oder zumindest den Teil des Films, der fertig ist und zum "Streaming" zur Verfügung steht.

Verwenden Sie dazu den folgenden Befehl in Telnet:

o towel.blinkenlights.nl 23

Über Telnet kann ein nostalgischer Netznutzer auch mit der KI-Psychotherapeutin Eliza sprechen. Auch wenn sie Sie nur selten versteht, wird sie Ihnen mit ihren Sprüchen den Tag verschönern und Sie zum Lachen bringen.

Um mit Eliza in Kontakt zu treten, geben Sie den folgenden Befehl ein:

o telehack.com, gefolgt von eliza

Einige Benutzer verwenden immer noch Telnet, um textbasierte Bulletin-Board-Systeme zu verwalten und ihnen beizutreten. Da es sich bei Foren um reinen Text handelt, benötigen Sie keine ausgefallenen Bilder oder Animationen, um die Themen aufzupeppen.

Zusammenfassend lässt sich sagen, dass Telnet, abgesehen von der Möglichkeit, den Status von Ports zu überprüfen, in erster Linie aus nostalgischen Gründen verwendet wird oder um ein älteres Benutzersystem auszustatten, das den Zugriff auf bestimmte Daten nicht anders unterstützt.

Was sind die 3 Modi des Telnet-Protokolls?

Das Telnet-Protokoll hat im Allgemeinen drei Betriebsmodi. In allen drei Modi erzeugt Ihre Tastatur ausgehende Daten über die Telnet-Befehlsstruktur, die über eine Telnet-TCP-Verbindung übertragen werden und an einem virtuellen oder physischen Terminal ankommen, um eine Terminal-Computer-Verbindung herzustellen.

Standard-Modus

- Wenn keine anderen Modi aufgerufen werden, ist Telnet standardmäßig in diesem Modus.

- Das Echo wird in diesem Modus vom Benutzer ausgeführt.

- Hier kann der Benutzer ein Zeichen eingeben, und der Client gibt dieses Zeichen auf dem Bildschirm wieder. Er sendet es jedoch erst, wenn die gesamte Zeile abgeschlossen ist.

Dieser Modus wird auch als "Halbduplex-Gerätebetriebsmodus" oder "Halbduplex-Modus" bezeichnet. Er erfordert den Telnet-GA-Befehl (GO AHEAD) vom Server, bevor Benutzereingabedaten akzeptiert werden. Der Grund hierfür sind die hohen potenziellen Kosten für die Verarbeitung von Unterbrechungen der Netzwerkeingabe sowie die NVT-Spezifikation, dass "Echos" nicht über das Netzwerk übertragen werden.

Zeichen-Modus

- Im Telnet-Zeichenmodus wird jeweils nur ein Zeichen übertragen. (Richtung Benutzer zu Server)

- Der Telnet-Interpreter des Servers bestätigt den Empfang des Zeichens, indem er es als Echo an den Client zurücksendet.

- Anschließend sendet die Telnet-Client-Software ein TCP ACK-Paket an den Server zurück, um ihn über den Empfang des Echos zu informieren.

- Telnet erzeugt für jedes Zeichen ein IP-Datagramm-Paket, was aufgrund des hohen Netzwerkverkehrs zu Verzögerungen bei der Verbindung führen kann. (in älteren Systemen)

Zeilenmodus

- Der Zeilenmodus (auch "Line-at-a-time-Modus" genannt) leitet sich vom Telnet-Zeichenmodus ab.

- In diesem Modus werden die Zeichen durch ein lokal definiertes explizites Signal geechot und nach Abschluss an den Telnet-Server gesendet.

- Im Zeilenmodus sind entweder die Befehle ECHO oder SUPPRESS GO AHEAD deaktiviert.

Abschnitt über Telnet-Befehle

Telnet-Befehle werden durch verschiedene Zeichen unterschieden, wobei das höchstwertige Bit gesetzt ist. Der Datenstromteil von Telnet gewährleistet die Aufnahme von Befehlen, die von Netzbenutzern aufgerufen werden. Befehle werden immer mit dem Dezimalzeichen 255 eingeleitet, das auch als Interpret as command (IAC) bezeichnet wird.

Zu den definierten Telnet-Befehlen gehören:

WILL - 251 - Angebot oder Annahme zur Ermöglichung

WON'T - 252 - Annahme des Angebots zur Deaktivierung

DO - 253 - Anfordern oder Genehmigen, um den Betrieb zu ermöglichen

DON'T - 254 - Freigabe nicht genehmigen oder Deaktivierung beantragen

SE - 240 - Ende der Unterverhandlungsparameter

NOP - 241 - Kein Betrieb

DM - 242- Der Telnet-Befehl "data mark" kennzeichnet und lokalisiert eine Telnet-Synch-Sequenz im Datenstrom. (kritisch in Verbindung mit einer dringenden Meldung des Transmission Control Protocol (TCP))

BRK - 243 - Pause-Befehl. Es zeigt an, dass die Taste "Achtung" oder "Pause" gedrückt wurde

IP - 244 - Suspendiert, unterbricht oder bricht die Verbindung zum virtuellen Netzwerkterminal ab, die dem spezifischen Prozess entspricht

AO - 245 - Abbruch der Ausgabe - ermöglicht den Abschluss des Prozesses, sendet aber keine Daten

AYT - 246 - Dies steht für "Are you there?" - es fordert zur Rücksendung eines sichtbaren Beweises auf, dass das AYT vom Network Virtual Terminal (NVT) empfangen wurde

EC - 247 - Befehl zum Löschen von Zeichen - der Empfänger des Befehls soll das letzte ungelöschte vorangehende Zeichen löschen

EL - 248 - Befehl "Zeile löschen" - löscht Zeichen aus dem Datenstrom bis zum vorherigen Carriage Return Line Feed (CRLF), aber nicht einschließlich

GA - 249 - Der Telnet-Befehl "Go Ahead" - wird hauptsächlich verwendet, um der Gegenseite mitzuteilen, dass sie mit der Datenübertragung beginnen kann

SB - 250 - Zeigt an, dass eine Unterverhandlung der enthaltenen Optionen folgen soll

IAC - 255 - Das "Interpret-as-command"-Zeichen

Befehlsoptionen für das Telnet-Protokoll

Es stehen mehrere Telnet-Optionsspezifikationen zur Verfügung, die zwischen dem Telnet-Client und dem Server ausgehandelt werden können. Dies kann mit Hilfe von Befehlen in jeder Phase geschehen, solange die Verbindung besteht. Nachstehend finden Sie eine Liste der wichtigsten Befehlsoptionen.

Tatsächliche Code-Zuweisungen

1 Echo

3 unterdrücken fortfahren

5 Status

6 Taktmarke

24 Terminaltyp

31 Fenstergröße

32 Endgeschwindigkeit

33 Fernsteuerung des Durchflusses

34 Linientyp

36 Umgebungsvariablen

Die Optionen werden in einem Verhandlungsprozess ausgehandelt, um dem Client und dem Server eine gemeinsame Sichtweise der potenziellen zusätzlichen Fähigkeiten zu vermitteln, die sich auf den Datenaustausch und den Betrieb von Anwendungen auswirken.

Beide Enden eines Telnet-Dialogs können Optionen lokal oder aus der Ferne aktivieren oder deaktivieren.

Wie aktiviert man eine Telnet-Verbindung auf einem Server?

Der Telnet-Client ist in Windows 11 integriert, aber um ihn unter Windows Server 2022 zu verwenden, müssen Sie ihn aktivieren, da er standardmäßig deaktiviert ist.

Dazu müssen Sie über die grafische Benutzeroberfläche (GUI) gehen.

- Melden Sie sich bei Windows Server 2022 mit administrativen Rechten an.

- Öffnen Sie den „Server Manager" aus dem Startmenü

- Wählen Sie das Menü „Verwalten" (in der oberen rechten Ecke) -> wählen Sie „Rollen und Funktionen hinzufügen".

- Wählen Sie im „Assistenten zum Hinzufügen von Rollen und Funktionen" in der Zeile „Bevor Sie beginnen" die Option „Weiter".

- Klicken Sie auf „Weiter" -> klicken Sie auf „Installationsart wählen".

- Auf dem Bildschirm „Zielserver auswählen" wählen Sie Ihren lokalen Server in der Serverliste aus -> klicken Sie auf „Weiter".

- Klicken Sie auf „Weiter" in der Zeile „Serverrollen auswählen".

- Blättern Sie auf dem Bildschirm „Funktionen auswählen" durch die verfügbaren Funktionen -> markieren Sie „Telnet Client" -> klicken Sie auf „Weiter".

- Wählen Sie „Installieren" in der Zeile „Auswahl der Installationsbestätigung".

- Schließen Sie den „Assistenten zum Hinzufügen von Rollen und Funktionen".

Das Telnet-Protokoll kann auf verschiedene Weise aktiviert werden. Im Folgenden werden wir alle verfügbaren Optionen untersuchen, damit Sie die für Sie effizienteste auswählen können.

Aktivieren des Telnet-Clients in Microsoft Windows-Betriebssystemen

Wie bereits erwähnt, ist Telnet in den Windows-Einstellungen standardmäßig deaktiviert, so dass Sie es erst einschalten müssen, bevor Sie etwas tun können. Wenn Sie es aktivieren, können Sie die erforderlichen Diagnosen durchführen und prüfen, ob ein Anschluss offen ist. Wenn Sie versuchen, Telnet zu verwenden, ohne es zuerst einzuschalten, erhalten Sie eine Meldung wie diese:

Um Telnet zu aktivieren, müssen Sie die Befehlszeile oder die grafische Oberfläche Ihres Computers verwenden.

Aktivieren des Telnet-Clients über die Eingabeaufforderung:

Wenn Sie Telnet über die Befehlszeile aktivieren möchten, öffnen Sie die Eingabeaufforderung mit erweiterten Rechten („als Administrator") und führen Sie den folgenden Befehl aus:

Dism /Online /Enable-feature /FeatureName:TelnetClient

Nachdem Sie dies eingegeben haben, können Sie Telnet verwenden, um Ihre Ports zu überprüfen.

Alternativ zur Eingabeaufforderung können Sie auch den folgenden PowerShell-Befehl verwenden, um das gleiche Ergebnis zu erzielen:

Install-WindowsFeature -name Telnet-Client

Wenn Sie die grafische Benutzeroberfläche verwenden möchten, geht das so:

Wie man den Telnet-Client unter Windows 7, 8,10 aktiviert.

Öffnen Sie das Windows-Startmenü > Geben Sie „Systemsteuerung" ein > Drücken Sie die Eingabetaste > „Programme" > „Programme und Funktionen" > Schalten Sie Windows-Funktionen ein oder aus > Wählen Sie „Telnet-Client" > Drücken Sie „OK".

So aktivieren Sie den Telnet-Client auf Windows Server 2008:

Öffnen Sie „Server-Manager" > Funktionen > klicken Sie auf „Funktionen hinzufügen" > aktivieren Sie das Kontrollkästchen „Telnet-Client" > klicken Sie auf „Weiter" > klicken Sie auf „Installieren" > wenn die Installation der Funktion abgeschlossen ist, klicken Sie auf „Schließen".

So aktivieren Sie den Telnet-Client unter Windows Server 2012, 2016:

Öffnen Sie den „Server Manager" > „Rollen und Funktionen hinzufügen" > klicken Sie auf „Weiter", bis Sie zum Schritt „Funktionen" gelangen > markieren Sie „Telnet Client" > klicken Sie auf „Installieren" > wenn die Installation der Funktion abgeschlossen ist, klicken Sie auf „Schließen".

Verwendung des Telnet-Befehls zum Testen offener Ports

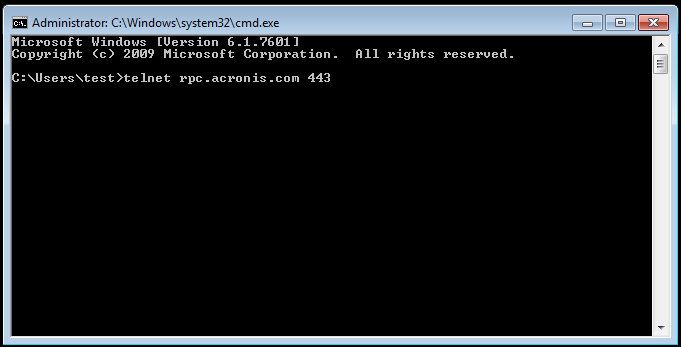

Einer der größten Vorteile von Telnet ist, dass Sie mit einem einfachen Befehl testen können, ob ein Port offen ist. Wenn Sie die Telnet-Zeile telnet [domainname or ip] [port] eingeben, können Sie die Verbindung zu einem entfernten Host am angegebenen Port testen.

Geben Sie den folgenden Befehl in der Eingabeaufforderung ein:

telnet [domain name or ip] [port]

Setzen Sie die IP-Adresse oder den Domänennamen des Servers, zu dem Sie eine Verbindung herstellen wollen, anstelle von [domain name or ip] ein, und ersetzen Sie die zweite Klammer durch die Portnummer des entfernten Rechners, zu dem Sie die Verbindung testen wollen.

Um zum Beispiel die Verbindung zu 192.168.0.10 an Port 25 zu überprüfen, geben Sie den Befehl ein:

telnet 192.168.0.10 25

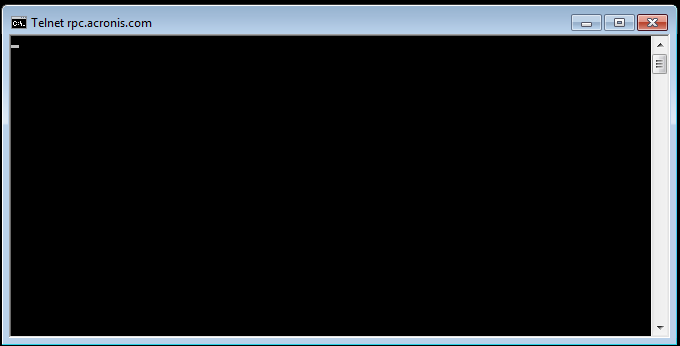

Wenn die Verbindung erfolgreich ist, wird ein leerer Bildschirm angezeigt, was bedeutet, dass der Computeranschluss offen ist.

Eine fehlgeschlagene Verbindung wird von einer Fehlermeldung begleitet. Ein solches Signal kann entweder auf einen geschlossenen Port hinweisen oder darauf, dass der angegebene entfernte Server nicht auf dem angegebenen Port lauscht.

Beispiel

telnet rpc.acronis.com 443

So prüfen Sie, ob ein Port auf dem Mac geöffnet ist

High Sierra-Benutzer: Apple hat den Telnet-Client aus macOS 10.13 High Sierra entfernt. Es gibt keine offizielle Möglichkeit, ihn zurückzuholen, aber Sie können ihn immer noch von einem älteren Betriebssystem kopieren oder aus den Quellen kompilieren und ihn unter High Sierra verwenden.

Genau wie unter Windows kann auf Telnet über Terminal, die Eingabeaufforderung unter macOS, zugegriffen werden. Um Telnet zu öffnen, klicken Sie auf „Go" > „Utilities" > „Terminal" und führen dann den folgenden Befehl aus (die Zahlen sind Beispiel-IP-Adresse und Port): telnet [domainname or ip] [port], z. B. >telnet 192.168.1.1 443

Wenn ein Computeranschluss geöffnet ist, wird ein leerer Bildschirm angezeigt, was bedeutet, dass die Verbindung erfolgreich war. Bei einer fehlgeschlagenen Verbindung wird eine Fehlermeldung angezeigt.

Eine Alternative zu Telnet zum Überprüfen von Benutzerports ist das Network Utility. Um die Ports auf einem Mac zu überprüfen, folgen Sie dem untenstehenden Plan:

Öffnen Sie „Network Utility" > Klicken Sie auf „Port Scan" > Geben Sie den Hostnamen und die Ports an, um den Remote-Host zu scannen, z. B. myserver.com von 995 bis 995 > Überprüfen Sie die Ausgabe

Ausgehend von den Ergebnissen des Telnet-Tests

Wenn Sie versuchen, Telnet zu benutzen, müssen Sie oft feststellen, dass Ihr eigenes Netzwerk die Verbindung blockiert. Es ist üblich, dass Benutzer eine Firewall betreiben, die die Verbindung zu ausgehenden Ports blockiert. Eine einfache Möglichkeit zu testen, ob Ihre Firewall Ihr Telnet unterbricht, besteht darin, Ihre Firewall zu deaktivieren und einen Telnet-Test durchzuführen.

Wenn Sie prüfen möchten, ob Ihr Router über geschlossene Ports verfügt, rufen Sie die Verwaltungskonsole Ihres Routers auf. Öffnen Sie einen Webbrowser und geben Sie die IP-Adresse oder den Namen des Routers ein, z. B. "192.168.0.10". Wenn die Seite nicht geöffnet wird, versuchen Sie, „http" durch „https" am Anfang der Adresse zu ersetzen.

Geben Sie anschließend Ihren Benutzernamen und Ihr Passwort ein und klicken Sie auf „Enter" oder „Anmelden". Gehen Sie zum Abschnitt „Sicherheit", um Ports zu öffnen oder zu schließen und auf andere Firewall-Einstellungen des Routers zuzugreifen.

Wenn Sie Ressourcen im internen Netzwerk von außen zugänglich machen müssen, gehen Sie in den Bereich „Externer Zugriff"/“Portweiterleitung". Detaillierte Anweisungen finden Sie in der Dokumentation des Routerherstellers.

Was ist SSH? Wie lautet der Port?

SSH steht für „Secure Shell" oder „Secure Socket Shell". Es handelt sich um ein sicheres Protokoll, das die verschlüsselte Kommunikation zwischen zwei Computern ermöglicht.

Secure Shell verwendet das Hypertext Transfer Protocol (HTTP) zur Übertragung von Hypertext (Webseiten) und zur gemeinsamen Nutzung von Daten.

Da SSH eine verschlüsselte Kommunikation zwischen den beiden Rechnern ermöglicht, ist es für ungesicherte Netze geeignet.

SSH wird in erster Linie verwendet, um eine virtuelle Terminalverbindung herzustellen und sich bei einem entfernten Rechner anzumelden, um Operationen durchzuführen oder Daten zu übertragen. Der Standardanschluss für die SSH-Client-Verbindung ist 22. Sie können den Standardwert ändern, indem Sie eine Portnummer zwischen 1024 und 32.767 eingeben.

Denken Sie daran, dass in einem virtuellen System (VSYS) das Root-System und VSYS dieselbe SSH-Portnummer verwenden. Das heißt, wenn Sie den SSH-Port gegenüber dem Standard (22) ändern, ändert sich der Port auch für alle virtuellen Terminals.

Wie funktioniert SSH?

Um den Fernzugriff über Secure Shell einzurichten, benötigen Sie einen SSH-Client auf Ihrem Computer, um eine Verbindung zum SSH-Server herzustellen.

Sobald der SSH-Client aktiviert ist, ruft er den Verbindungsaufbau auf, um die durch starke symmetrische Verschlüsselung gesicherte Kommunikation zu verarbeiten.

Der Client nutzt die Verschlüsselung mit öffentlichen Schlüsseln, um die Identität des SSH-Servers zu überprüfen, gefolgt von Hashing-Algorithmen, um die Vertraulichkeit und Integrität der zwischen Client und Server ausgetauschten Daten zu gewährleisten.

Was ist der Unterschied zwischen Telnet und SSH?

Telnet und SSH sind beides Netzwerkprotokolle, die zur Verwaltung eines entfernten Computersystems verwendet werden.

Aber was unterscheidet sie voneinander? Das wollen wir im Folgenden Schritt für Schritt herausfinden.

- Unterschiedliche Definitionen

Telnet ist ein Anwendungsnetzwerkprotokoll, das die Kommunikation mit einem entfernten Computer über eine textbasierte Schnittstelle ermöglicht. Telnet stellt eine virtuelle Terminalverbindung her, über die Benutzer auf Anwendungen auf einem entfernten Rechner zugreifen können.

SSH erfüllt die gleichen Hauptfunktionen wie Telnet, bietet aber zusätzliche Sicherheit. Es ermöglicht einen sicheren Zugriff, selbst wenn das angeschlossene Netzwerk ungesichert ist, und ist damit sicherer als das Telnet-Protokoll. Außerdem können sich Netzwerkadministratoren über SSH bei einem entfernten Rechner anmelden, Befehle ausführen, Dateien übertragen und vieles mehr.

- Unterschied im Betrieb

Telnet erfordert eine Server-Anwendung, die auf dem entfernten Computer (den Sie verwalten möchten) installiert ist, und eine Client-Anwendung, die auf dem lokalen Rechner installiert ist.

Telnet verwendet das TCP-Port-Protokoll und Port 23, um eine Verbindung mit entfernten Computern herzustellen. Das erstellte System fungiert als Telnet-Server und ist bereit, Befehle zu empfangen. Diese Befehle werden über das Format Network Virtual Terminal (NVT) gesendet. Anschließend werden sie vom Telnet-Server empfangen, interpretiert und an die entsprechende Anwendung weitergeleitet.

SSH gewährleistet eine sichere Verbindung zum Server über Port 22. Es erzeugt eine Sitzung, nachdem der Client den Server über eine schlüsselbasierte Authentifizierung verifiziert hat. Die erzeugte Sitzung wird sowohl an den Client als auch an den Server gesendet, und der gesamte Datenverkehr wird für die aktuelle Sitzung verschlüsselt.

Schließlich verifiziert der Server den Client über ein generiertes SSH-Schlüsselpaar. Nach erfolgreicher Client-Authentifizierung baut er eine verschlüsselte Verbindung auf, und die beiden Systeme können sicher Daten austauschen.

- Unterschiede in der Sicherheit

Telnet bietet keine Sicherheitsfunktionen oder -protokolle für die Datenübertragung. Das Netzwerkprotokoll ist sehr anfällig für Cyber-Bedrohungen, es sei denn, es wird in privaten, vertrauenswürdigen Netzwerken, vorzugsweise offline, verwendet.

Dank der für die Authentifizierung verwendeten Schlüsselpaare ist es äußerst schwierig, in SSH einzudringen und die übertragenen Daten zu lesen. Das macht es zu einem weitaus sichereren Protokoll als Telnet, selbst für ungesicherte Netze.

- Unterschiedliche Datenformate

Telnet sendet Daten als reinen Text über das NVT-Format.

SSH sendet Daten in einem verschlüsselten Format über einen sicheren Kanal.

- Unterschied bei der Authentifizierung

Telnet verwendet keinen Authentifizierungsmechanismus.

SSH basiert auf der Verschlüsselung mit öffentlichen Schlüsseln.

- Unterschied zwischen den unterstützten Betriebssystemen

Sowohl Telnet als auch SSH sind unter Windows, Mac OS und Linux verfügbar. (mit einigen Ausnahmen für Telnet in neueren Mac OS-Versionen)

- Unterschied in der Bandbreitennutzung

Die Bandbreitennutzung der Telnet-Verbindung ist gering.

Die Bandbreitennutzung der SSH-Verbindung ist hoch.

Wann sollte man Telnet oder SSH verwenden?

Es gibt zwei Hauptfälle, in denen die Verwendung einer Telnet-Verbindung über SSH empfohlen wird.

- Beim Betrieb in vertrauenswürdigen Netzwerken (z. B. LANs), die nicht mit dem Internet verbunden sind.

- Beim Betrieb mit einem entfernten Host, der SSH nicht unterstützt.

In allen anderen Fällen ist es am besten, SSH zu verwenden, da es hohe Sicherheit für mit dem Internet verbundene Geräte bietet.

Darüber hinaus bietet SSH mehr Funktionsmöglichkeiten als Telnet. (z. B. sichere Dateiübertragung, Portweiterleitung)

Wird Telnet noch verwendet?

Telnet ist ein Urgestein im technischen Universum. Und als solches wird es immer noch in bestimmten Szenarien verwendet. Telnet ist einfach zu bedienen, erfordert keine High-Tech-Kenntnisse und überlastet Ihr Netzwerk nicht. (in den meisten Fällen)

Wie bereits erwähnt, sind Netzwerkadministratoren (manchmal) auf Telnet angewiesen, um auf entfernte Netzwerkgeräte zuzugreifen und diese zu verwalten. Darüber hinaus können einzelne Benutzer eine Telnet-Verbindung herstellen, um den Port-Status in privaten, vertrauenswürdigen Netzwerken zu überprüfen.

Über Acronis

Acronis ist ein Schweizer Unternehmen, das 2003 in Singapur gegründet wurde. Das Unternehmen verfügt über 15 Büros weltweit und beschäftigt Mitarbeiter:innen in mehr als 60 Ländern. Acronis Cyber Platform ist in 26 Sprachen sowie in über 150 Ländern verfügbar und wird bereits von über 21,000 Service Providern zum Schutz von mehr als 750,000 Unternehmen eingesetzt.