Assurez la résilience de votre entreprise

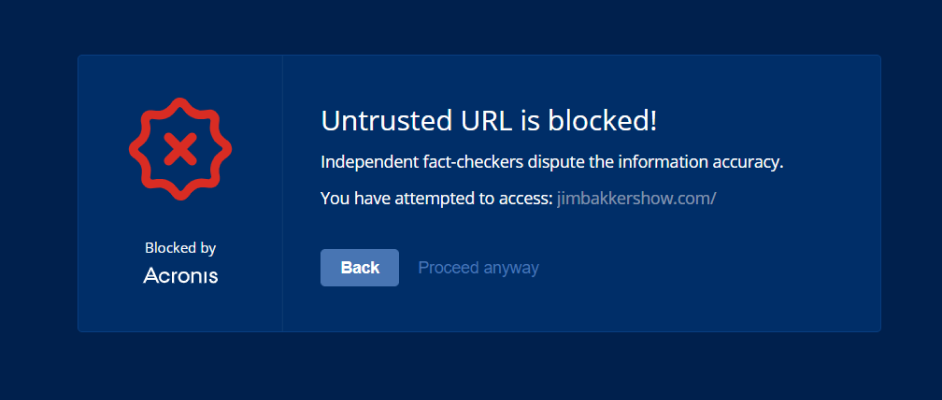

Les entreprises modernes font face à un flot de cybermenaces. De nouvelles formes de ransomware apparaissent chaque jour. En outre, l'automatisation permet aux cybercriminels de cibler d'innombrables entreprises en toute simplicité. Les compromissions de données et les interruptions d'activité dues aux ransomwares peuvent avoir des conséquences désastreuses pour l'intégrité d'une entreprise. C'est pourquoi les solutions Acronis adoptent une approche multiniveau en bloquant les ransomwares et autres cybermenaces tout en assurant la reprise d'activité après sinistre et l'investigation numérique.

Une protection reconnue par le secteur pour votre entreprise

Paroles d'experts

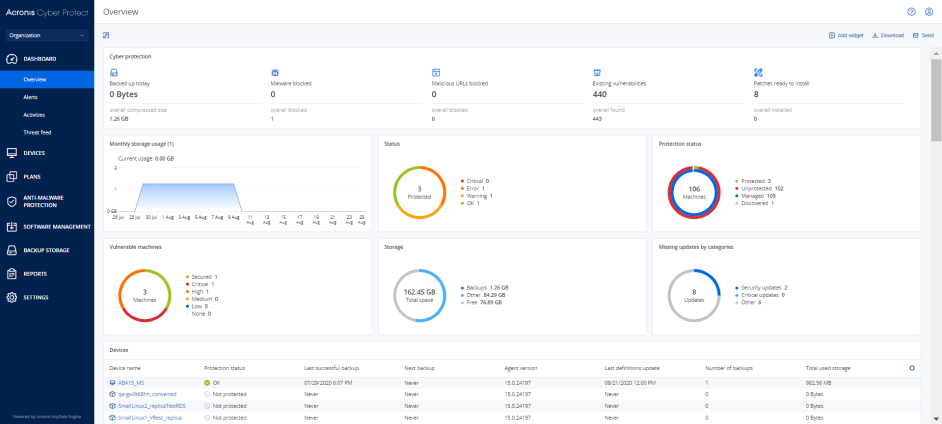

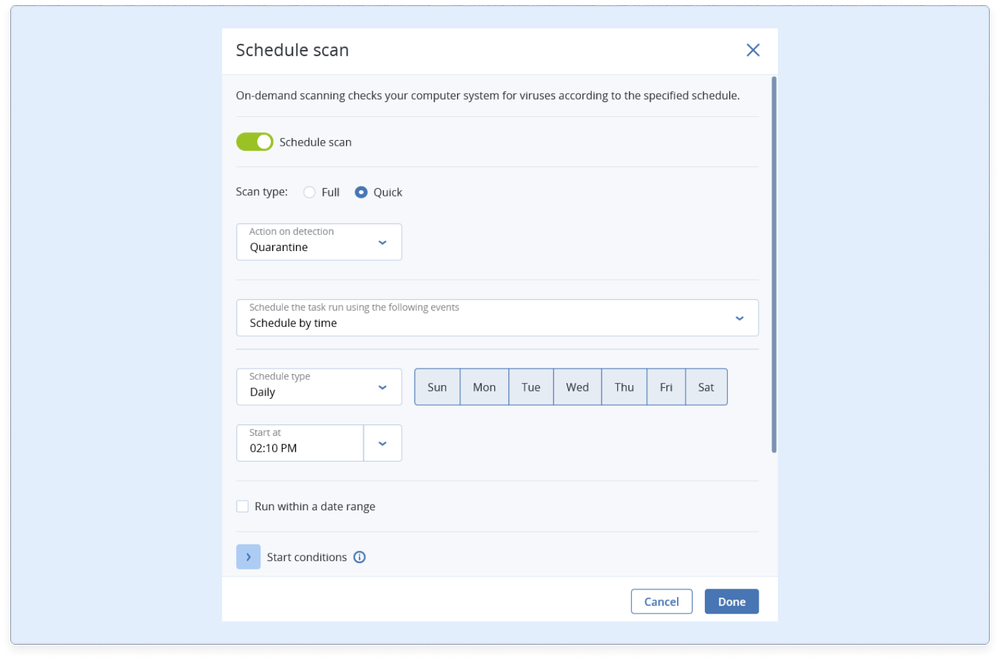

Acronis Cyber Protect

Modernisez vos services de cybersécurité et de sauvegarde grâce à la cyberprotection intégrée

À partir de 70,99 € 56,79 € par an

Protégez un plus grand nombre de ressources et plates-formes avec un seul agent

Systèmes physiques

- Windows Server

- Windows Server Essentials

- Linux

Applications

- Microsoft Exchange

- Microsoft SQL Server

- Microsoft SharePoint

- Microsoft Active Directory

- Oracle Database

Systèmes virtuels

- VMware vSphere

- Microsoft Hyper-V

- Scale Computing HC3

- Citrix XenServer

- Red Hat Virtualization

- Oracle VM Server

Terminaux

- Windows pour PC

- Mac

Cloud

- Microsoft 365

- Google Workspace

- Azure

- Amazon EC2

Terminaux mobiles

- iPhone/iPad

- Android

Désolé, votre navigateur n'est pas pris en charge.

Il semble que notre nouveau site Web soit incompatible avec la version de votre navigateur. Ne vous en faites pas, la solution est simple ! Pour voir l'ensemble de notre site Web, mettez tout simplement votre navigateur à jour, dès maintenant.