La seguridad en Internet es un término genérico utilizado para describir la multitud de tácticas utilizadas para proteger a un consumidor y salvaguardar las actividades y transacciones que realiza a través de Internet.

¿Qué necesita saber sobre la seguridad en Internet?

Cuando navega por Internet, está expuesto a todo tipo de ciberamenazas. Ya pasaron los días en que los atacantes solo se centraban en empresas y corporaciones. Como usuario doméstico individual, usted es igualmente vulnerable a los ataques. Y si sus hijos usan su ordenador para jugar o trabajar, solo está "subiendo la apuesta". Los ciberdelincuentes pueden burlar incluso a los mejores de nosotros, y los niños no tienen la mínima posibilidad contra sus tácticas.

Entonces, ¿qué necesita saber sobre la seguridad en Internet? Necesita saber tanto como sea posible, por lo que hemos desarrollado este artículo para proporcionarle información completa que necesitará para armarse y mantener su ordenador y datos seguros.

Tipos de amenazas a la seguridad de Internet

Hay una variedad de amenazas a la seguridad de Internet y tipos de malware, incluidos virus, troyanos, ransomware, gusanos y ataques de phishing.

Un virus informático es un código malicioso que se adhiere a archivos limpios, se replica e intenta infectar otros archivos limpios. Puede ejecutar un virus sin querer abriendo un archivo adjunto de correo electrónico infectado, ejecutando un archivo ejecutable infectado, visitando un sitio web infectado o haciendo clic en un anuncio de sitio web infectado. Aunque los virus informáticos son raros hoy en día, ya que representan menos del 10% de todos los ataques de malware, no son menos maliciosos que otras amenazas de seguridad.

Los troyanos son una referencia metafórica al Caballo de Troya, y como era similar en la mitología griega, los troyanos de hoy se disfrazan como algo legítimo e inofensivo, como una aplicación legítima o malware oculto dentro de una aplicación legítima. Los troyanos actúan discretamente, abriendo puertas traseras para dar a los atacantes u otras variantes de malware fácil acceso a los sistemas. Una puerta trasera es un método sigiloso de evitar la autenticación o cifrado normal en un sistema. Se puede utilizar para asegurar el acceso remoto a un sistema o para obtener acceso a información privilegiada con el fin de corromperla o robarla.

El ransomware es uno de los tipos de malware más peligrosos. Originalmente diseñado para tomar el control de un sistema bloqueando a un usuario hasta que pague al ciberdelincuente un rescate para restaurar el acceso, las variantes modernas de ransomware cifrarán sus datos e incluso pueden exfiltrar datos de su sistema para aumentar el apalancamiento de los atacantes.

Los gusanos infectan un sistema y se autorreplican a través de otros sistemas en toda la red, utilizando cada infección consecutiva para propagarse aún más. Los gusanos residen en la memoria de un sistema y pueden replicarse cientos de veces, consumiendo ancho de banda de red.

El phishing es una técnica de ataque común que utiliza comunicaciones engañosas de una fuente aparentemente de buena reputación para obtener acceso a su información personal y sensible. Los atacantes hacen phishing de esta información utilizando correo electrónico, mensajes instantáneos, SMS y sitios web. El atacante se hace pasar por una organización de confianza, como un banco, una institución gubernamental o una empresa legítima, para aprovechar su confianza y engañarlo para que haga clic en un enlace malicioso, descargue un archivo adjunto malicioso (malware) o divulgue información confidencial, como Información de Identificación Personal (PII, por sus siglas en inglés), información financiera o sus credenciales.

Cómo proteger su red doméstica

Si bien no puede detener cada ciberataque, hay reglas que puede seguir para mitigar las amenazas y/o recuperarse más fácilmente si se convierte en víctima.

1. Elija una contraseña segura. Elija siempre una contraseña segura y única para cada sitio web y aplicación que utilice. En muchos casos, un sitio web, aplicación o cuenta en línea puede darle requisitos para crear una contraseña, por ejemplo, debe tener al menos X caracteres e incluir al menos X números y X símbolos, etc. Nunca comparta sus contraseñas con nadie, ya sea en línea o fuera de línea. Además, no utilice hojas de cálculo ni documentos de Word para recordar sus contraseñas. Si se infringen, estos documentos estarán disponibles para el atacante. En su lugar, utilice un administrador de contraseñas seguro para realizar un seguimiento de sus contraseñas.

2. La autorización de múltiples factores es su mejor táctica para prevenir muchos ataques. La Autenticación Multifactor (MFA, por sus siglas en inglés) proporciona una segunda capa de protección para sus cuentas en línea, más allá de su contraseña. Con MFA, inicia sesión en su cuenta en línea, pero en lugar de obtener acceso inmediato, debe proporcionar información adicional, como un Número de Identificación Personal (PIN, por sus siglas en inglés), un código de verificación único, respuestas a preguntas que solo usted conoce, etc. En algunos casos, la MFA envía un mensaje de texto a su teléfono móvil.

Muchos sitios web ahora le permiten configurar MFA porque es la defensa más recomendable para bloquear a un atacante de secuestrar su cuenta, en el sentido de que, si su contraseña es robada, el ladrón no podrá acceder a su cuenta porque se requiere otro método de verificación.

3. La educación es la segunda mejor táctica para prevenir ataques. Manténgase al tanto de lo que está sucediendo en el espacio de ciberseguridad. Hay mucha información disponible en línea sobre los últimos tipos de ataques. La información es poder cuando se trata de combatir las ciberamenazas. Cuanto más sepa sobre los ataques frecuentes o nuevos, mejores decisiones tomará a la hora de hacer clic en enlaces, visitar sitios web extraños, abrir correos electrónicos inesperados o descargar documentos.

4. Elija un navegador seguro. Un navegador seguro proporciona funciones adicionales para detener mejor varios ciberataques mientras navega por Internet. Por ejemplo, algunos navegadores mostrarán un mensaje de advertencia si intenta visitar un sitio que contenga malware. Los navegadores más seguros incluyen Brave Browser, Tor Browser, Firefox Browser, Iridium Browser, Epic Privacy Browser y GNU IceCat Browser. Google Chrome, Microsoft Edge, Safari y Opera son menos seguros, y los expertos sugieren que utilice una Red Privada Virtual (VPN, por sus siglas en inglés) cuando utilice estos navegadores para una mejor protección.

5. Use un firewall. Es fundamental que tenga un firewall en su red. Un firewall es un sistema de seguridad de red que supervisa el tráfico entrante y saliente entre una red de confianza y otra que no lo es, y bloquea el tráfico sospechoso en función de las reglas de seguridad. Un firewall es su primera línea de defensa para mitigar los ciberataques en línea.

6. Instale actualizaciones de software tan pronto como sea posible. Los ciberdelincuentes se aprovechan de las brechas de seguridad del software, que es una de las razones por las que los proveedores de software proporcionan actualizaciones. Siempre actualice su software de ciberseguridad y otras aplicaciones lo antes posible para garantizar que se cierren las brechas de seguridad y que su sistema esté protegido.

7. Utilice únicamente redes seguras. Si está sentado en una cafetería o en el consultorio de su médico navegando por Internet, no está en una red segura. Esto significa que usted es más vulnerable a un ataque. Utilice siempre una red segura independientemente de su ubicación y mantenga las contraseñas únicas y seguras también.

8. Tenga cuidado con lo que cliquea y descarga. ¡Piense antes de hacer clic! Si recibe un email extraño, está visitando un sitio web extraño o consigue un anuncio en línea inesperado, tenga cuidado con lo que hace. Los ciberdelincuentes refinan continuamente sus estrategias de ataque jugando con sus emociones: creando miedo, aprovechando su curiosidad, pidiendo ayuda o tentándolo a sentir empatía o simpatía.

9. Asegúrese de crear una copia de seguridad de la imagen de su sistema. Si lo atacan, puede perder sus datos y la única forma de recuperarse es con su copia de seguridad. De hecho, los expertos en seguridad están de acuerdo en que siempre debe seguir la regla de copia de seguridad 3-2-1: mantenga sus datos en tres lugares (una copia de producción y dos copias de seguridad), a través de dos medios, con una copia de seguridad almacenada fuera del sitio, como en la nube.

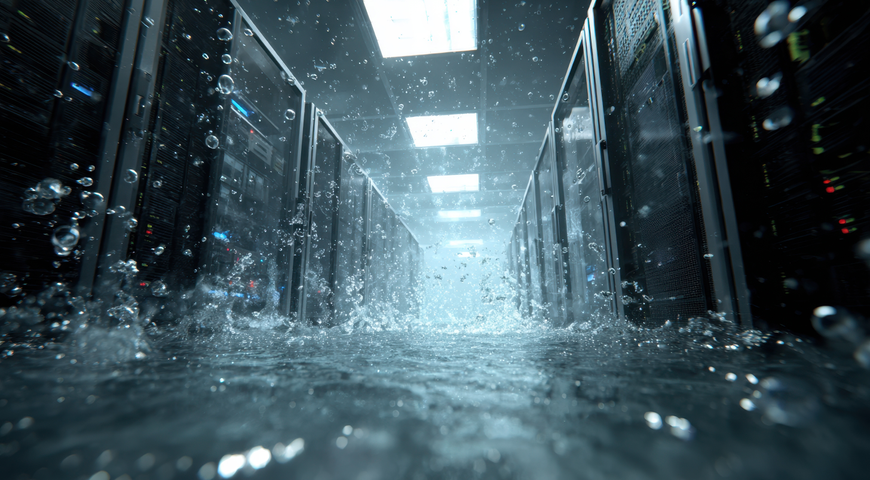

10. Invierta en software de protección cibernética. Si bien el software de ciberseguridad puede protegerlo de una filtración, no protege completamente sus sistemas, aplicaciones y datos. Alternativamente, la protección cibernética es una solución integrada que combina ciberseguridad, respaldo y recuperación ante desastres, asegurando que su PC o Mac esté seguro y protegido, sin importar lo que suceda, ya sea un ataque malicioso, datos eliminados como resultado de un error humano, datos dañados debido a fallas de hardware/software o un desastre natural o provocado por el hombre. En definitiva, cualquier evento que provoque la pérdida de datos.

Acronis True Image, software de seguridad de Internet para su hogar

Acronis True Image (anteriormente Acronis True Image) ofrece todo lo que necesita para proteger su PC o Mac doméstico y los datos de copia de seguridad de todas las amenazas de hoy en día, desde fallas de disco hasta ataques de ransomware. Gracias a su integración única de copia de seguridad y ciberseguridad en una solución, le ahorra tiempo y reduce el coste, la complejidad y el riesgo causados por la gestión de múltiples soluciones.

Obtenga más información sobre Acronis True Image o, mejor aún, pruébelo de forma gratuita.

Acerca de Acronis

Una empresa suiza fundada en Singapur en 2003, Acronis tiene 15 oficinas en todo el mundo y empleados en más de 60 países. La solución Acronis Cyber Platform está disponible en 26 idiomas en 150 países y la utilizan más de 21,000 proveedores de servicios para proteger a más de 750,000 empresas.