La seguridad de los datos es el término que se emplea para describir el proceso, las políticas y la tecnología que garantizan que los datos de una empresa estén resguardados y protegidos de acceso interno y externo no autorizado o de la corrupción de datos, incluidos ataques maliciosos y amenazas internas. Antes de la era de la digitalización, una empresa podía abordar la seguridad de los datos manteniendo la puerta de entrada cerrada, apilando archivos de papel con información sensible en archiveros y protegiendo sus ordenadores con contraseñas. Pero con la transformación digital, actualmente se requiere de un mayor esfuerzo y lo último en tecnología y herramientas para proteger sus sistemas, aplicaciones y datos.

Por qué usted debería tener en consideración la seguridad de datos?

Proteja su propiedad intelectual

Su organización es propietaria de datos comerciales de alta sensibilidad que logran que su compañía, productos y servicios se diferencien. Estos incluyen información financiera, de clientes e información de investigación y desarrollo, secretos de la marca, secretos comerciales, patentes, fórmulas, recetas, diseños, código de software, algoritmos de búsqueda y así sucesivamente. Todos estos datos deben asegurarse y protegerse ya que, si llegasen a filtrarse o perderse, podría afectar el éxito y la posición competitiva de su empresa en el mercado.

Garantice el cumplimiento de los requerimientos normativos

Su empresa preserva una riqueza en cuanto a información sobre sus clientes y prospectos. Por ejemplo, si el suyo es un negocio B2C (empresa al consumidor), gran parte de los datos del consumidor que usted conserva son privados, independiente de que sea Información personalmente identificable (PII), PCI (información de tarjeta) e Información protegida de salud (PHI), y deben tener protección contra ojos entrometidos.

Si su negocio está sujeto a requerimientos normativos, tal como el Reglamento General de Protección de Datos (GDPR), Ley de Privacidad del Consumidor de California (CCPA), Estándar de Seguridad de Datos Industriales de Tarjeta de Pago (PCI DSS) y la Ley de Transferibilidad y Responsabilidad del Seguro de Salud (HIPAA), las sanciones de cumplimiento y costos de investigación/rectificación pueden ser importantes si usted sufre una filtración o violación de datos.

Proteja su marca

Además de las multas por cumplimiento y los costos de rectificación, una filtración de datos podría obligarle a la compensación de los clientes afectados y/o en el peor escenario, los clientes podrían decidir DEJAR de hacer negocios con usted. Esto puede repercutir en la reputación de su marca y en última instancia, en sus ingresos a futuro.

Diferentes tecnologías para seguridad de datos

Existe una lista interminable de tecnologías para seguridad de los datos que se emplean para resguardar sistemas, aplicaciones y los datos. Estos son algunos ejemplos:

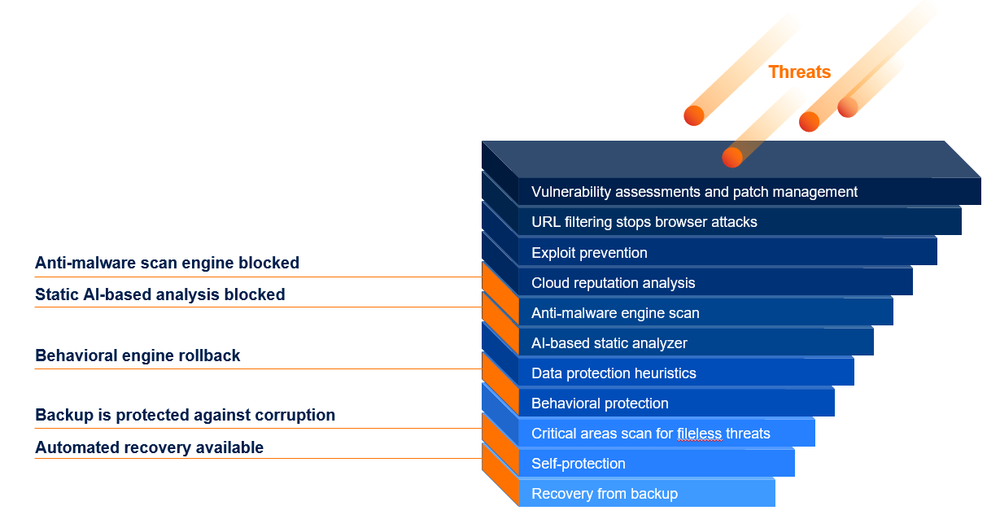

La encriptación de datos es el proceso de codificar los datos en tránsito y en reposo, por lo general mediante el uso de encriptación AES-256 de uso militar. La protección contra malware de siguiente generación utiliza un enfoque multicapa que incorpora inteligencia artificial (IA), aprendizaje automático (ML) y detección de comportamiento para captar tanto amenazas conocidas como desconocidas. Las evaluaciones de vulnerabilidad son procesos altamente automatizados que buscan debilidades conocidas en sistemas específicos: como software desactualizado, parches sin aplicar, brechas comunes en los controles de red o debilidades en las aplicaciones. El Filtrado de URL es una tecnología que bloquea el acceso a los sitios web maliciosos ya conocidos. Se utiliza principalmente para evitar que usuarios lleguen a sitios web de phishing que intentan robar credenciales, a sitios web que operan como servidores de comando y control (C&C), sitios web que descargan malware y tiendas de e-commerce falsas que podrían robar su dinero y datos de titular de tarjeta. La prevención de pérdida de datos (DLP) es una técnica que evita que los datos corporativos sensibles y datos personales abandonen la compañía a causa de la negligencia de un usuario, manipulación errónea de datos o intenciones maliciosas. Las tecnologías DLP refuerzan el uso de datos y las políticas de manipulación permitiendo o bloqueando el acceso a datos y transfiriendo operaciones basadas en un conjunto de reglas de seguridad predefinidas.

La seguridad de correo electrónico es un término que describe un enfoque multicapa para proteger las cuentas de correo electrónico y la información que forma parte de las comunicaciones por email contra acceso no autorizado, riesgo, o pérdida de datos, incluidas las amenazas internas y los ataque maliciosos.

La seguridad de datos mediante la política de Traer su propio dispositivo (BYOD) se asocia a un conjunto de tecnologías que garantizan que los dispositivos personales de los empleados utilizados por la empresa y los datos que contienen estén resguardados contra el acceso no autorizado, la corrupción o pérdida de datos. Esto contempla la protección contra malware, ransomware y criptomineros, capacidades de borrar dispositivos de manera remota en caso de que se pierdan, y la capacidad de respaldar datos en dispositivos BYOD para garantizar su recuperación segura.

La gestión de parches es el proceso de ayudar a los usuarios a identificar, descargar, probar, instalar y verificar parches para garantizar que los sistemas y las aplicaciones permanezcan actualizadas y seguras. El parchado puede ser una labor rigurosa y bastante prolongada para los administradores de TI, sin embargo, las soluciones automatizadas lo facilitan mucho más.

Las soluciones de intercambio y sincronización de archivos permiten a los equipos colaborar, tener acceso a los archivos de la compañía y compartir documentos en cualquier dispositivo, independiente del lugar donde se encuentren, mientras que TI mantiene el control sobre la seguridad y el cumplimiento de los datos.

La copia de seguridad es el proceso de crear copias de datos recuperables en caso de que se pierdan o pongan en riesgo los datos originales. La copia de seguridad es una tecnología de protección de datos y ninguna empresa puede considerar que sus datos y sistemas están protegidos sin copias de seguridad periódicas.

La recuperación ante desastres (DR) es un enfoque estratégico que utiliza copias de seguridad para orquestar conmutación por recuperación y por error en caso de que un desastre reduzca los objetivos de tiempo de recuperación (RTO) y los objetivos de punto de recuperación (RPO). DR es una tecnología de protección de datos y ninguna empresa puede considerar que sus datos y sistemas están protegidos sin una estrategia DR.

Cuál es el valor de integrar diferentes soluciones para la seguridad de los datos?

Para garantizar que sus sistemas, aplicaciones y los datos estén seguros y cuenten con la debida protección, usted deberá implementar muchas de las distintas tecnologías descritas anteriormente. No obstante, en la mayoría de los casos, estas tecnologías se ofrecen como soluciones específicas autónomas. Por ejemplo:

- La protección de punto final (EPP) no incluye copia de seguridad. Las tecnologías DLP por lo general son autónomas o se combinan con otras tecnologías asociadas al cumplimiento como la encriptación.

- La seguridad de correo electrónico a menudo se ofrece como una solución autónoma o como un complemento de una solución EPP.

- La sincronización e intercambio de archivos por lo general es una solución autónoma.

- Las evaluaciones de vulnerabilidad y las soluciones de gestión de parches con frecuencia suelen incluirse como complementos de una solución EPP o de Gestión y Monitoreo Remoto (RMM).

Pero tenemos buenas noticias. Acronis ofrece una solución única en su tipo que:

- Integra tecnologías de seguridad para proporcionar múltiples capas de protección que ayudan a minimizar el riesgo de ataques maliciosos, amenazas internas y datos corruptos o eliminados a causa de errores humanos (Ver Figura 1).

- Elimina las inconsistencias, los conflictos y las brechas de seguridad que las soluciones específicas pueden crear al intentar trabajar en conjunto.

- Ahorra al equipo de TI valioso tiempo y reduce los errores manuales

Acronis Cyber Protect: ¡una solución para todas las cosas!

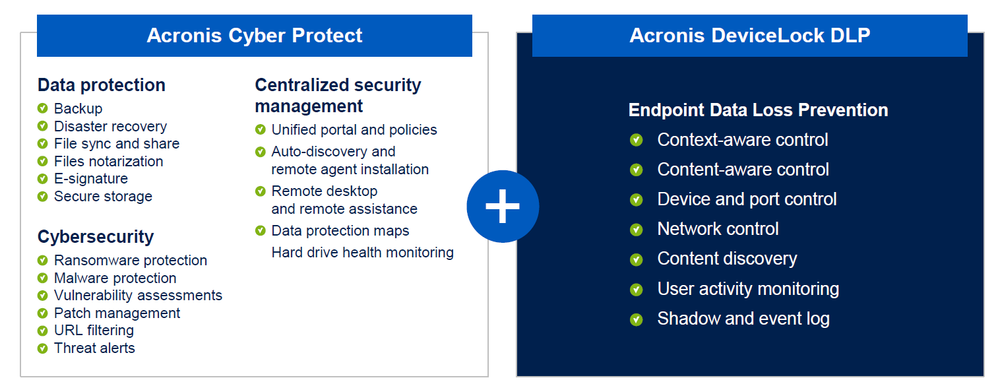

Acronis Cyber Protect es una solución única en su clase que ofrece total ciberprotección para las amenazas modernas, unificando funciones de respaldo y protección de datos; antimalware basado en IA de siguiente generación; y gestión de protección en una única solución integrada. Se distingue de otras soluciones de seguridad que únicamente reúnen herramientas de seguridad o legadas, soluciones específicas aisladas para respaldo, antivirus, gestión de parches, acceso remoto, administración de carga de trabajo y herramientas de monitoreo e informe.

Entre las funciones clave se incluyen:

Administración simplificada con un agente único, interfaz de usuario único, plataforma única Antimalware de siguiente generación con detección conductual y estática basada en IA combinada con prevención de vulnerabilidades y filtrado de URL para contrarrestar amenazas conocidas y desconocidas, incluido el malware de día cero y el ransomware Protección para trabajo remoto para resguardar la productividad y seguridad de los empleados a distancia con funciones de acceso remoto seguro a equipos, eliminación a distancia, parchado jerarquizado y protección contra vulnerabilidades para las herramientas de colaboración, etc. Evaluaciones de vulnerabilidades y funciones de gestión de parches para ayudarle a identificar debilidades antes del parchado y dar prioridad a la gestión de parches en base a la criticalidad Parchado a prueba de errores para eliminar el riesgo de parches erróneos que dejen el sistema inutilizable. Antes de la implementación de los últimos parches, se realiza una copia de seguridad de imagen automáticamente, permitiéndole restaurar fácilmente y volver a un estado funcional en caso de tener un problema con un parche Protección para todos los archivos clave con el exhaustivo Mapa de Protección de Datos de Acronis, que ofrece información detallada de los datos almacenados (clasificaciones, ubicaciones, estado de protección e información adicional) en sus equipos, detecta si los datos tienen protección o no, y le proporciona alternativas de rectificación Protección en tiempo real de documentos importantes con Protección Continua de Datos, que guarda de inmediato todos los cambios en archivos críticos, incluso entre respaldos, para RPO cercanos al cero Recuperación posterior a un ataque de malware con escaneos antimalware y actualizaciones de parche de las copias de seguridad Respuesta automática ante amenazas emergentes en base a alertas en tiempo real desde los Centros de Operaciones de Acronis Cyber Protect Investigaciones forenses según evidencia digital almacenada dentro de las copias de seguridad

Si le preocupa su capacidad de alcanzar la protección de datos empresarial, Acronis Cyber Protect es la mejor opción cuando se trata de mejorar su desastre obsoleto entre respaldo, antivirus y administración y de obtener una solución sencilla, eficiente y segura que ofrezca seguridad mejorada y productividad mientras reduce los costos operativos.

Acronis también ofrece Acronis DeviceLock DLP, que proporciona una prevención exhaustiva contra la pérdida de datos (DLP) para los puntos finales de su empresa con el fin de minimizar amenazas internas, obtener visibilidad y reforzar el cumplimiento de proceso. Se puede combinar con Acronis Cyber Protect para fortalecer su posición de seguridad y evitar la filtración de datos.

¡Y hay más! Acronis ofrece un enfoque holístico en cuanto a la ciberprotección con sus servicios de ciberseguridad de primer nivel que se enfocan en el personal, los procesos y las tecnologías de una organización. Independiente de si la suya es una empresa de mediana o pequeña envergadura (SMB), estar preparado para cada nivel, desde la infraestructura, las aplicaciones, hasta el personal, mejora en gran medida la postura de ciberseguridad de su organización.

Acerca de Acronis

Una empresa suiza fundada en Singapur en 2003, Acronis tiene 15 oficinas en todo el mundo y empleados en más de 60 países. La solución Acronis Cyber Platform está disponible en 26 idiomas en 150 países y la utilizan más de 21,000 proveedores de servicios para proteger a más de 750,000 empresas.