You are on France website. Change region to view location-specific content:

Global

English

Select another region

Choisissez une région et une langue

Monde

- Continent américain

- Asie-Pacifique

- Europe, Moyen-Orient et Afrique

- Monde

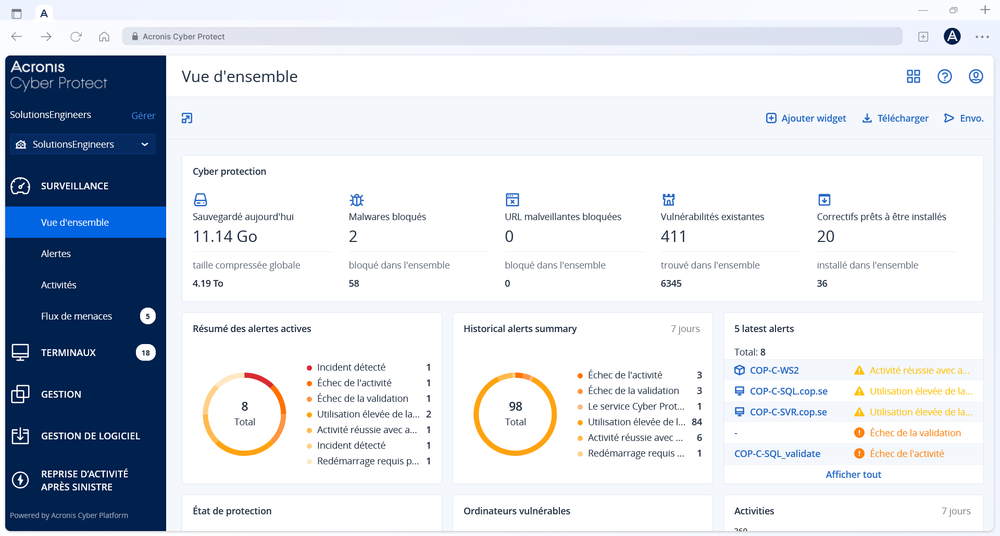

Acronis Cyber Protect

Améliorez la productivité de vos équipes avec des contrôles de cyberprotection nativement intégrés via une plate-forme, une stratégie et un agent uniques

Vous garantit que les utilisateurs ne perdent jamais de données critiques relatives à une liste personnalisable d’applications. L'agent Acronis tient compte de chaque modification apportée aux applications répertoriées, quel que soit l'emplacement où l'utilisateur enregistre le fichier, et effectue des sauvegardes des changements de façon continue. Restaurez simplement les données à partir d'une sauvegarde si le système doit être restauré et appliquez les dernières modifications enregistrées pour ne perdre aucune donnée.

Offrant une défense complète contre les cybermenaces évolutives. Elle protège de manière proactive vos données et systèmes en intégrant un anti-malware avancé, une protection robuste contre les ransomwares, utilisant l'intelligence artificielle, et un filtrage d'URL sécurisé pour détecter et neutraliser les activités malveillantes. C'est la garantie d'une protection continue et de l'intégrité de différents types de données importantes.

Permet une restauration rapide après des violations et des pannes par le basculement transparent vers des réplicas sécurisés dans le cloud des applications et des données. Ainsi, les opérations critiques peuvent reprendre rapidement. Avant de restaurer sur votre site principal, les réplicas dans le cloud sont analysés pour détecter les vulnérabilités et les malwares, garantissant un processus de restauration sûr et propre et la continuité des activités.

Rationalise les opérations informatiques grâce à des fonctionnalités intégrées de gestion des terminaux. Un seul agent et une console unifiée suffisent à fournir des outils pour la découverte des ressources, la correction des vulnérabilités, la surveillance à distance, et l'exécution automatisée des tâches via des scripts. Ce faisant, les équipes informatiques peuvent gérer et sécuriser efficacement les terminaux, optimiser les performances et réduire la complexité opérationnelle.

Archivage sécurisé et consultable des e-mails SaaS pour Microsoft 365, conçu pour maintenir la conformité et simplifier l'investigation informatique pour l'ensemble des communications par e-mail. Des capacités de recherche puissantes et l'accès rapide aux données d'archives favorisent l'adhésion aux réglementations telles que le RGPD, HIPAA, et NIS2.

Contrez les cybermenaces avancées avec Acronis Cyber Protect, intégrant sauvegarde et sécurité avancée, à travers une approche multi-couches garante d'une cyberprotection complète

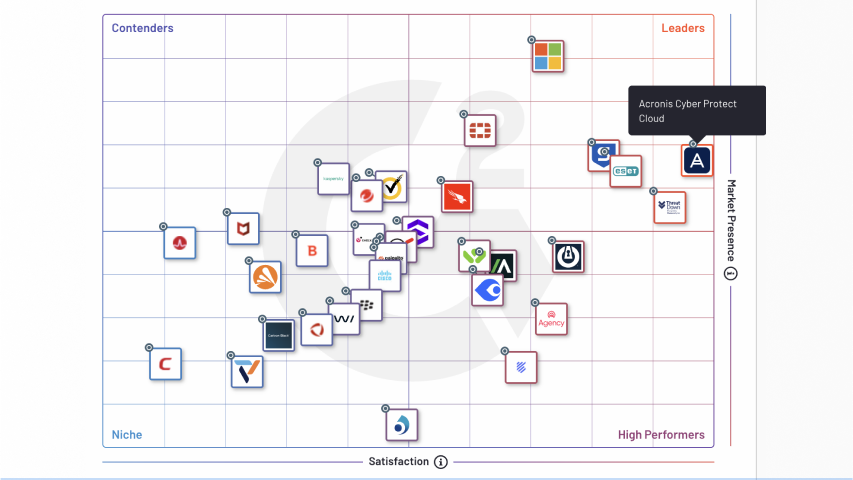

Acronis obtient la meilleure place dans le reporting G2 Spring 2025 Grid® pour les suites de protection des terminaux

Acronis a été reconnu dans le rapport G2 Spring 2025 Grid® Report pour les suites de protection des terminaux, ce qui confirme notre engagement à fournir une cyberprotection de pointe.

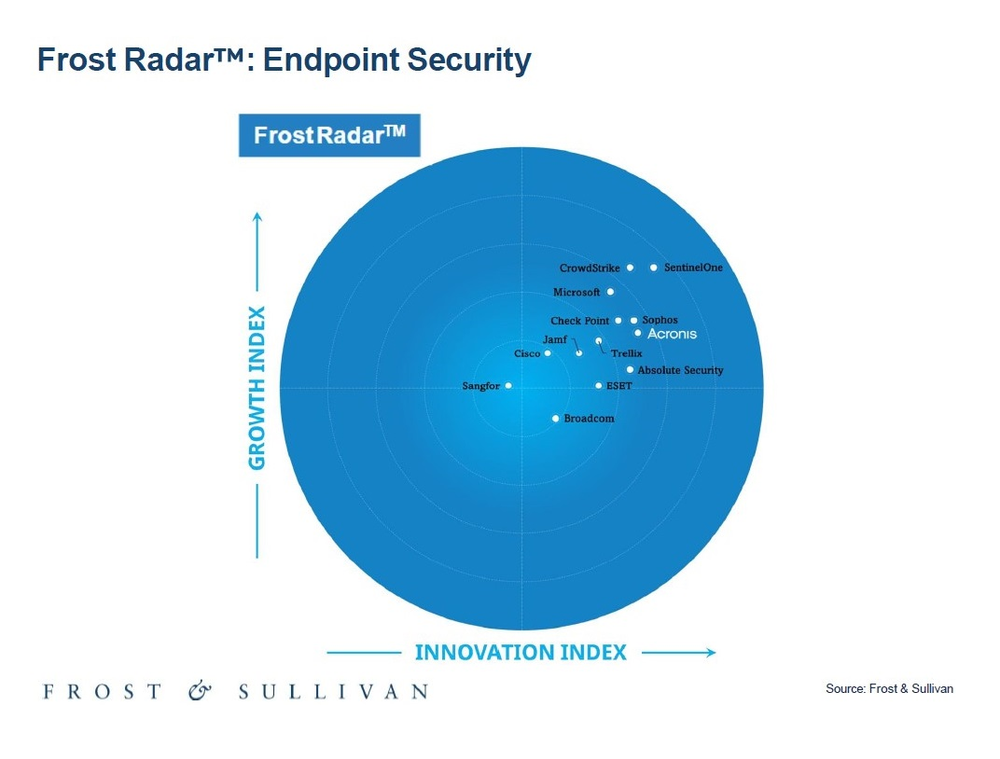

Frost & Sullivan classe Acronis parmi les leaders de son rapport 2025 Endpoint Security Radar

Le rapport Frost Radar™: Endpoint Security explore la manière dont Acronis façonne l'avenir de la sécurité des terminaux et fournit des informations sur les meilleures solutions du marché de la sécurité des terminaux.

Acronis Cyber Protect vous aide à répondre aux exigences strictes de souveraineté des données et réglementaires, gage de tranquillité d'esprit et d'une adhésion simplifiée aux normes mondiales et régionales.

Acronis Cyber Protect offre sauvegarde sécurisée et cyberprotection aux PME, grandes entreprises et environnements OT. Découvrez comment nos solutions répondent à ces besoins uniques

Acronis Cyber Protect offre des solutions adaptées pour répondre à diverses exigences opérationnelles, toutes gérées efficacement via sa console cloud

Obtenez une protection tout-en-un à la fois simple et efficace et sécurisez l'ensemble de votre environnement informatique sans aucune complexité.

Assurez l'accessibilité ininterrompue et la conformité pour les données Microsoft 365 avec des capacités dédiées de sauvegarde et d'archivage à long terme.

Identifiez les menaces avancées sur tous les terminaux, enquêtez et répondez-y de manière proactive, de façon à améliorer votre niveau de sécurité.

Maintenez rapidement la continuité des activités avec un basculement et une restauration automatisés dans le cloud, minimisant l'interruption d'activité lors d'incidents critiques.

Acronis Cyber Protect Local permet le déploiement d'un serveur de gestion dédié sur site avec un stockage local uniquement ou un stockage hybride dans le cloud pour un contrôle complet et une souveraineté stricte des données, idéal pour les environnements avec une connectivité Internet nulle ou faible

Maintenez votre conformité réglementaire en protégeant les données et l'infrastructure de votre centre de données dédié, et sécurisez les espaces de travail.

Protégez les données critiques et l'infrastructure continuellement active dans les installations de solutions onshore et offshore isolées.

Activez la sauvegarde sécurisée en libre-service et la restauration en un seul clic pour maintenir la continuité et la productivité des travailleurs à distance et des succursales

Applis SaaS

Poste de travail / Mobile

Serveur

VM et Cloud

Acronis Cyber Protect est disponible avec des licences d'abonnement en trois éditions - Standard, Advanced et Backup Advanced

Toutes les éditions d'Acronis Cyber Protect sont concédées sous licence en fonction du nombre de ressources protégées et de leur type (poste de travail, serveur ou hôte virtuel). Les licences sont appliquées par ressource. La licence d'abonnement inclut également un espace de stockage gratuit dans le cloud hébergé par Acronis (de 50 à 250 Go) en fonction du workload protégé.

Acronis Cyber Protect Standard

Allie protection complète des données et cybersécurité pour les PME.

Acronis Cyber Protect Backup Advanced

Protection des données avancée pour les environnements informatiques de grande envergure.

Acronis Cyber Protect Advanced

Cybersécurité et protection des données avancée pour les environnements informatiques de grande envergure.

Besoin d'aide ?

Désolé, votre navigateur n'est pas pris en charge.

Il semble que notre nouveau site Web soit incompatible avec la version de votre navigateur. Ne vous en faites pas, la solution est simple ! Pour voir l'ensemble de notre site Web, mettez tout simplement votre navigateur à jour, dès maintenant.