- ProduitsPour les fournisseurs de servicesSauvegarde, reprise d'activité après sinistre, cybersécurité et gestion des terminaux intégrées en une solution unique pour les fournisseurs de servicesPour les entreprisesUne cyberrésilience complète pour les petites entreprises, y compris la sauvegarde et la reprise de l'activité après sinistre, la protection contre les logiciels malveillants et la surveillance à distance des terminaux.Acronis Cyber Protect EnterpriseNouveauLa solution de sauvegarde la plus sécurisée et de restauration la plus rapide pour les entreprises, conçue spécifiquement pour l’informatique multisite, multigénérationnelle et industrielle.Acronis Cyber Protect Connect est une solution d'accès à distance permettant de gérer à distance les ressources de vos clients, rapidement et facilement.Pour les particuliersAcronis True ImageNouveauAnciennement Acronis Home Office, il s'agit de la seule solution de cyberprotection personnelle qui intègre des fonctionnalités conviviales de sauvegarde et de protection antimalware.Vous souhaitez mettre à jour ou renouveler votre solution ou nous contacter pour obtenir de l'aide ?

- SolutionsSecteurs d'activité

- PartenairesUn programme Partenaires unique. Une cyberprotection à toute épreuve.Des avantages bien pensésUn soutien pour vos activités

- Trouver un fournisseur de services informatiques

- Trouver un distributeur

- Acronis Academy Accès aux formations commerciales et techniques pour les partenaires

- Obtenez la certification Acronis

Développez votre activité grâce à la cyberprotection- Programme Partenaires Acronis #CyberFit Technology Un programme différencié pour développer et promouvoir votre solution personnalisée

- Réseau des développeurs Acronis Communauté des développeurs et ressources de notre programme Partenaires Technology

- SupportRessourcesSupport par catégorieBesoin d'aide supplémentaire ?Connexions

- Votre compte Acronis Gérez tous vos logiciels Acronis

- Cyber Protection Console Accédez aux solutions cloud de vos clients et gérez-les

- Acronis Academy Accès aux formations commerciales et techniques pour les partenaires

- Votre compte Acronis

- RessourcesDécouvrez les nombreuses références proposées par Acronis : documentation produits, études de cas, livres blancs, eBooks, webinaires à venir et à la demande, etc.Ressources produitsAcronis Academy

- Certification Acronis Accès complet à la formation Acronis pour nos partenaires. Actuellement gratuit pour les partenaires - d'une valeur de 999 USD par entreprise et par an.

- MSP Academy La MSP Academy est conçue pour offrir une formation indépendante des fournisseurs, couvrant l'ensemble des aspects de la gestion d'une entreprise de MSP

Événements et webinaires - Certification Acronis

- EntrepriseEntreprisePolitique d'entrepriseProjets spéciaux

- Acronis #CyberFit Sports Découvrez comment les meilleures équipes sportives du monde utilisent la cyberprotection pour se hisser au sommet.

- Acronis Cyber Foundation Découvrez comment notre collaboration vous permettra de créer, diffuser et protéger les connaissances pour construire un avenir meilleur.

- Acronis #CyberFit Sports

Stoppez les fuites de données à la source grâce à une solution complète de prévention de la perte de données (DLP) pour terminaux

Architecture de solution DLP composée de modules fonctionnels avec licences incrémentielles

Acronis DeviceLock DLP est conçu comme une architecture modulaire de produits autonomes et de composants fonctionnels supplémentaires intégrés qui se complètent. Tous les modules bénéficient d'une gestion unifiée et l'achat de licences pour les composants fonctionnels autres qu'Acronis DeviceLock Core est facultatif.

Cette architecture permet aux clients de n'acheter que les fonctions DLP nécessaires et de les mettre à niveau à mesure de l'évolution de leurs besoins en matière de protection des données.

Modules

Le composant essentiel de la solution Acronis DeviceLock Endpoint DLP est DeviceLock Core, qui peut être utilisé seul et offre la configuration de base de ce produit.

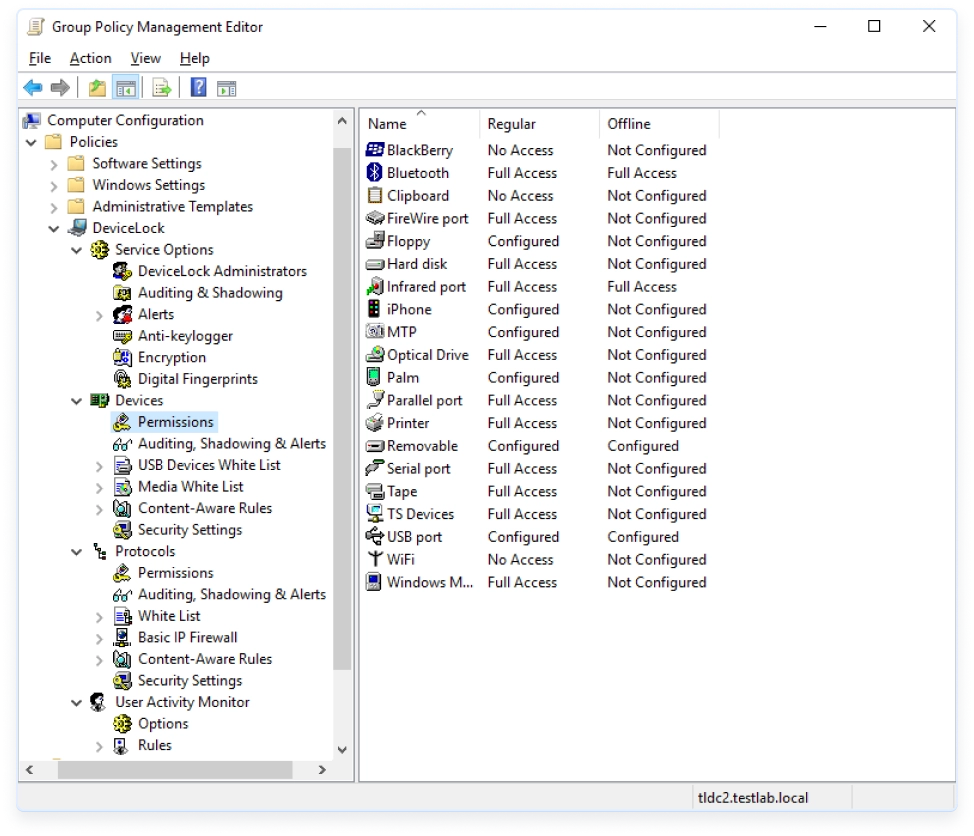

Il fournit un contrôle granulaire local sur les opérations d'accès et de transfert de données sur les terminaux protégés, en fonction du contexte de l'opération, par exemple les utilisateurs concernés, les canaux utilisés, le type de données consultées/transférées, la direction du flux, la date et l'heure, etc. Ces contrôles sensibles au contexte régissent l'accès utilisateur aux périphériques et aux ports, l'impression de documents, les opérations de copier-coller du presse-papiers, les captures d'écran, les opérations de formatage et d'éjection des supports, les contrôles d'accès basés sur la détection du type de fichier et la synchronisation avec les terminaux mobiles connectés.

- Cadre de gestion centralisée intégré – Inclut tous les composants d'administration et de gestion centralisées d'Acronis DeviceLock DLP.

- Granular controls – Granularly controls local data flows, based on device class, user group, or unique device identifiers.

- Connection-interface-independent – Detects the true device type and enforces context-aware controls based on it, regardless of the connection interface used.

Ce module complémentaire facultatif d'Acronis DeviceLock Core étend les contrôles sensibles au contexte aux communications réseau des terminaux protégés.

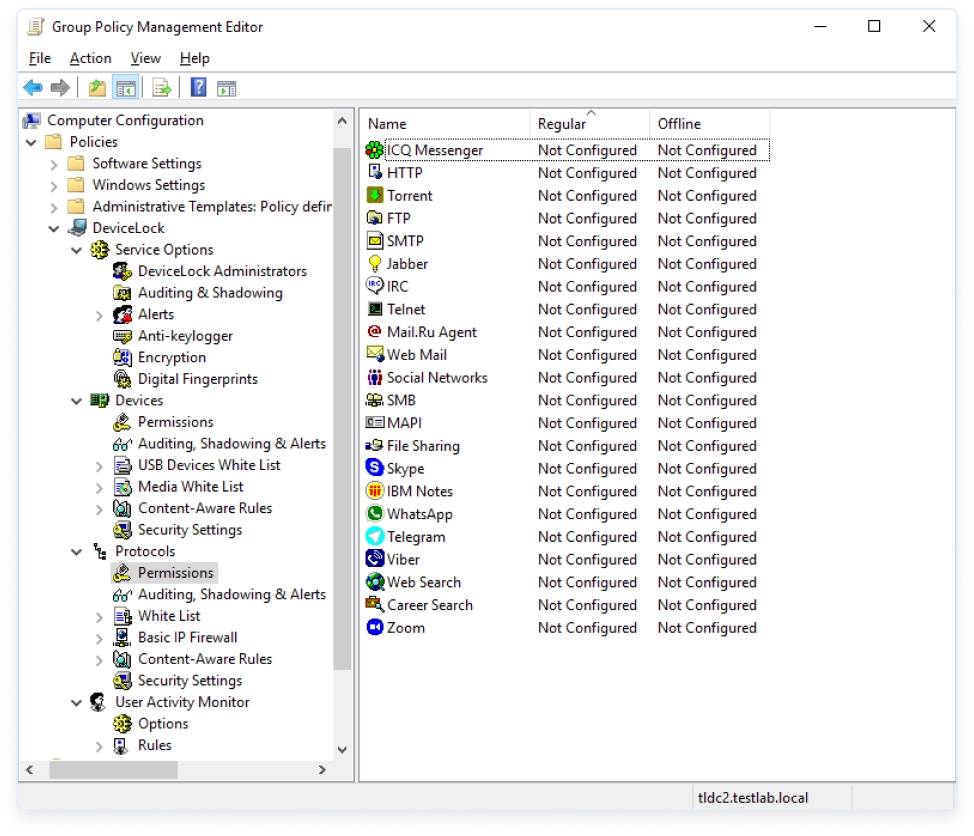

Acronis DeviceLock NetworkLock contrôle les flux de données réseau transitant par les applications et protocoles les plus à risque. À titre d'exemple, citons les plates-formes de messagerie les plus populaires, les applications de messagerie instantanée, le stockage de fichiers dans le cloud, les réseaux sociaux, l'accès Internet, les moteurs de recherche Web, les partages réseau locaux, le partage de fichiers P2P (torrent), ainsi que les protocoles FTP et Telnet.

- Inspection approfondie des paquets – Contrôle indépendant des applications et des navigateurs des communications réseau via SMTP, HTTP/HTTPS, WebDAV, FTP, Telnet et du partage de fichiers P2P pour détecter le type de protocoles et d'applications, indépendamment des ports réseau utilisés par ceux-ci.

- Inspect encrypted traffic – The ability to inspect both plain and SSL-protected traffic allows you to enforce context-aware controls over a wider range of network data flows, as well as extract data transmitted in SSL-tunnels for further content inspection.

- Stateful IP Firewall – Selectively filter network communications uncontrolled by Acronis DeviceLock NetworkLock’s DPI.

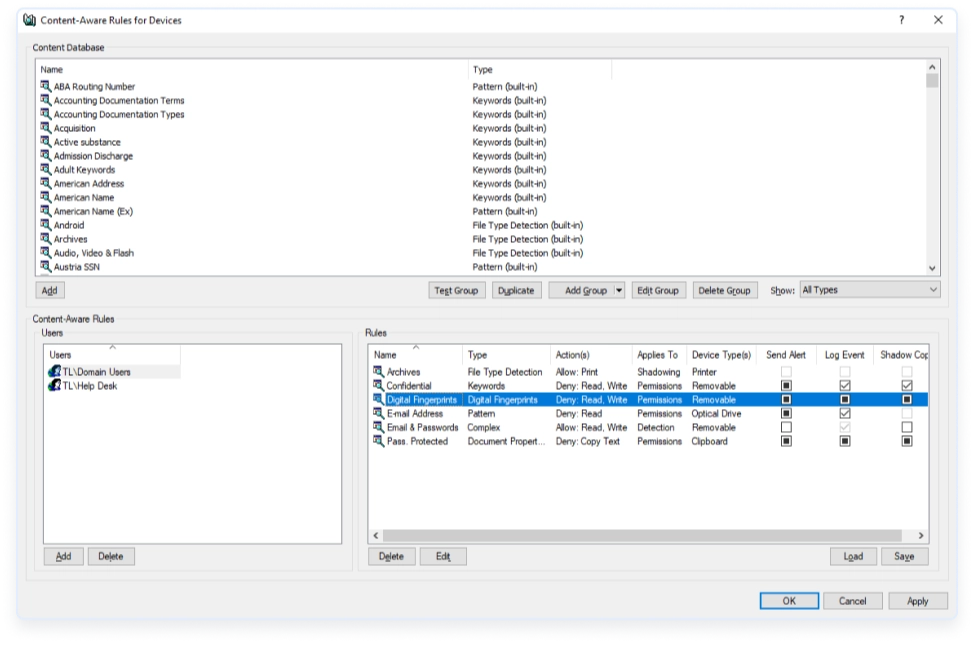

Ce module complémentaire enrichit les fonctionnalités d'Acronis DeviceLock Core et d'Acronis DeviceLock NetworkLock avec des contrôles sensibles au contexte appliqués aux canaux locaux et réseau.

Acronis DeviceLock ContentLock procède à l'inspection du contenu et au filtrage des fichiers et autres objets de données utilisés sur l'ordinateur protégé ou transférés à partir de celui-ci afin d'appliquer des contrôles basés sur la sensibilité du contenu détecté. Acronis DeviceLock ContentLock peut identifier et inspecter trois grandes catégories de contenu : les données textuelles, le contenu binaire et divers types de données et métadonnées.

- Vérification du type de fichier – Inspection du contenu binaire d'un fichier pour identifier avec précision le véritable type de fichier indépendamment de son extension ou nom de fichier, et application de contrôles sur la base de ces informations.

- Universal content detection – Detect both structured textual data based on industry and contry-specific keyword dictionaries and regular expression patterns, as well as unstructured binary and textual content by using data fingerprinting.

- Data classification support – Identify classification labels assigned to documents and files by Boldon James Classifier products. Automatically classify corporate data into pre-built or user-defined classification levels.

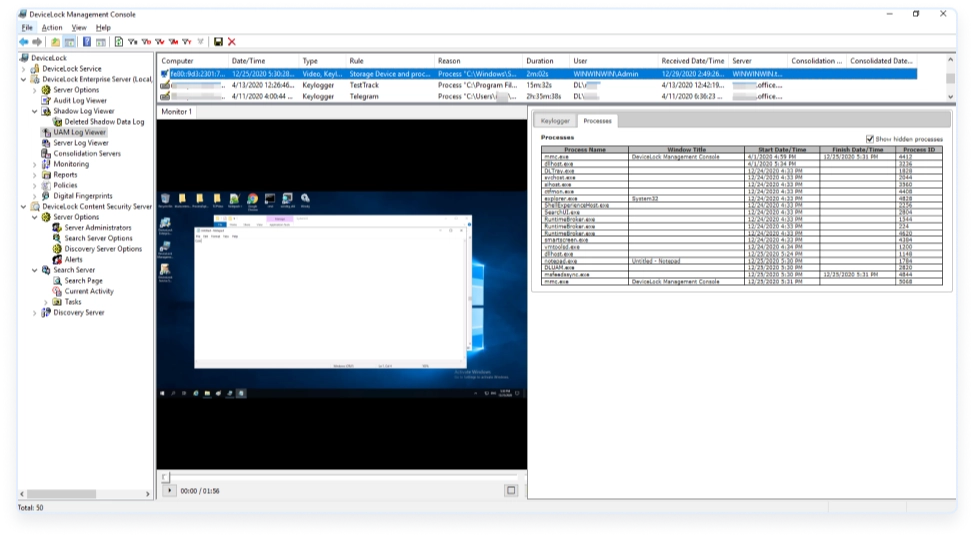

Ce module complémentaire facultatif d'Acronis DeviceLock Core permet de surveiller les activités des utilisateurs finaux sur la base des événements DLP. Le module UAM enrichit la base de preuves utilisée dans le cadre des investigations consécutives aux incidents et simplifie la détection des comportements utilisateur suspects et de l'utilisation abusive des privilèges d'accès.

Acronis DeviceLock User Activity Monitor enregistre l'écran de l'ordinateur de l'utilisateur, les actions à l'écran, les frappes ainsi que des informations sur les applications en cours d'exécution sur l'ordinateur pendant l'enregistrement. Les journaux UAM sont automatiquement collectés dans la base de données centrale de journaux DLP. Les administrateurs de la sécurité peuvent utiliser des outils intégrés pour consulter et analyser les journaux UAM tant au niveau local sur le terminal que dans la base de données centrale de journaux.

- Règles d'enregistrement configurables – Déclenchement ou arrêt possible de l'enregistrement de l'activité des utilisateurs finaux en fonction des paramètres d'état système ou des événements DLP. Des règles UAM indépendantes peuvent être configurées pour les terminaux connectés au réseau d'entreprise et ceux qui sont hors ligne ou hors site.

- Centralized log collection – UAM logs are automatically collected in the central storage database. A maximal log size can be defined with various override options and a configurable storage duration.

- Built-in UAM log viewers – View and analyze recorded UAM sessions both locally at the endpoint and centrally on the log server by using integrated log viewers with a video player for screen recordings, keystroke viewer, and process viewer.

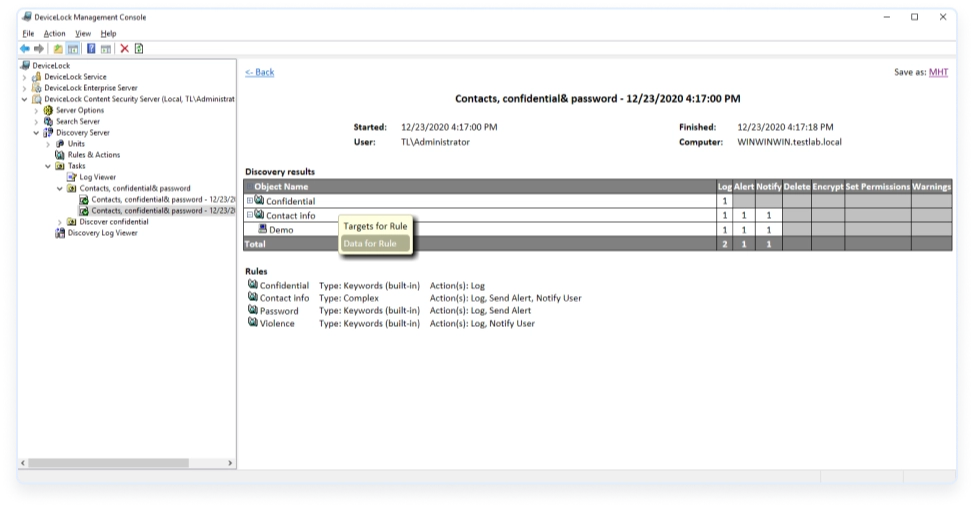

Ce produit autonome analyse les terminaux d'entreprise, les systèmes de stockage NAS (Network Attached Storage), les partages de fichiers et les bases de données Elasticsearch pour identifier le contenu sensible stocké dans des emplacements inappropriés et le protéger à l'aide de mesures de correction automatiques et configurables et d'alertes envoyées aux administrateurs de la sécurité informatique et aux systèmes SIEM. Acronis DeviceLock Discovery permet aux entreprises de gagner en visibilité et en contrôle sur les données confidentielles au repos stockées dans l'environnement informatique afin de prévenir de façon proactive les compromissions de données et de garantir la conformité aux obligations réglementaires et aux impératifs de l'entreprise en matière de sécurité des données.

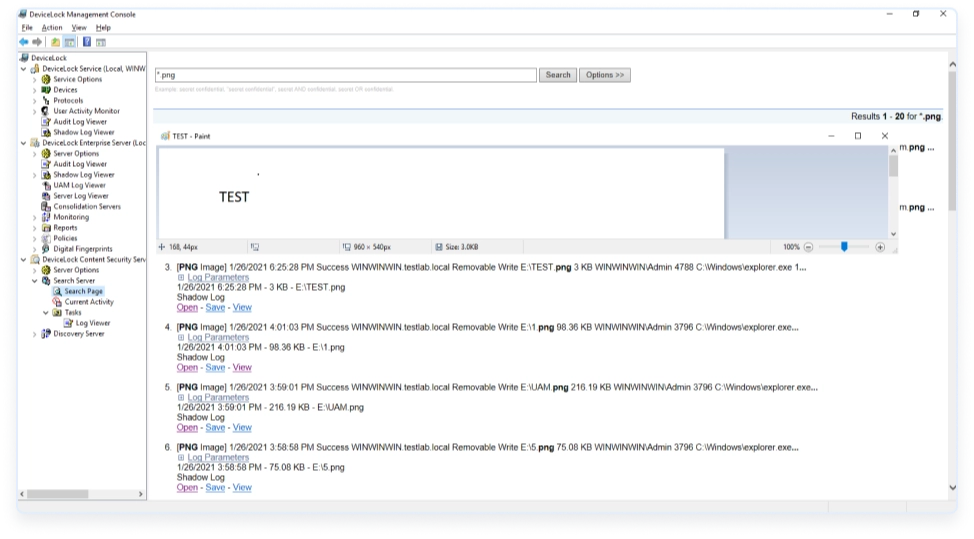

Composant d'analyse post-incident autonome et facultatif, Acronis DeviceLock Search Server (DLSS) permet d'effectuer des recherches en texte intégral dans la base de données centrale des journaux, dans le journal des clichés instantanés et dans le référentiel de fichiers alimentés par les agents Acronis DeviceLock. Acronis DLSS a pour but d'accélérer et d'optimiser les processus fastidieux d'analyse des journaux pendant les audits de sécurité des informations et les investigations consécutives aux incidents.

Acronis DeviceLock DLP

72 % des collaborateurs partagent des informations sensibles. Prévenez les fuites de données auxquelles vous serez immanquablement confronté.

Désolé, votre navigateur n'est pas pris en charge.

Il semble que notre nouveau site Web soit incompatible avec la version de votre navigateur. Ne vous en faites pas, la solution est simple ! Pour voir l'ensemble de notre site Web, mettez tout simplement votre navigateur à jour, dès maintenant.