- Ottimizza la produttività e la collaborazioneMigliora l'efficienza operativa dei tuoi clienti consentendo loro di condividere facilmente dati e file con colleghi, clienti e partner. Sostieni il percorso di trasformazione digitale semplificando la condivisione di file e link, il controllo degli accessi con autorizzazioni personalizzate, la firma e l'autenticazione elettronica dei file.

- Ridurre i rischi relativi alla sicurezzaAiuta i clienti a ridurre frodi, interferenze e perdita dei dati. Aggiungi un servizio di file sync and share conforme alla normativa HIPAA con crittografia a riposo e in transito, controllo totale della posizione dei dati, autenticità dei dati basata sulla blockchain Ethereum per la registrazione e la verifica delle autenticazioni.

- Dai impulso alla crescita del fatturatoEspandi la tua offerta con un servizio avanzato di file sync and share con supporto per smartphone e tablet Apple e Android, PC Windows, Mac e tutti i browser più diffusi. La facilità di upselling alla clientela esistente ti consentirà di aumentare la fidelizzazione e generare nuovi flussi di entrate.

Crea e condividi i contenuti in sicurezza ovunque, sempre e con qualsiasi dispositivo con Acronis Cyber Protect Cloud, un'unica soluzione che integra backup e ripristino all'avanguardia, anti-malware di nuova generazione, gestione della protezione degli endpoint e condivisione dei file semplificata. L'aggiunta del pacchetto File Sync and Share al servizio file sync and share di base, fatturabile a consumo, ti consente di abilitare l'autenticazione, la verifica e la firma elettronica dei file.

| Sincronizzazione e condivisione da qualunque dispositivo: supporto per smartphone e tablet Apple, Android e Windows, PC Windows, Mac e tutti i browser più diffusi | | |

| Condivisione di cartelle | | |

| Strumenti di modifica e annotazione di PDF | | |

| Versioni dei file illimitate | | |

| Sezione audit trail: mostra la cronologia di tutte le attività | | |

| Crittografia a riposo e in transito | | |

| Autenticazione a due fattori | | |

| Controllo di file e cartelle, controlli basati su policy per utenti, applicazioni e dati | | |

| Autenticazione remota dei file: accelera le attività commerciali dei tuoi clienti digitalizzando le procedure di autenticazione | | |

| Firma elettronica incorporata | | |

| Certificati di autenticazione e firma: offri la prova inconfutabile dell'autenticazione o della firma dei file a un orario specifico | | |

| Verifica indipendente e attendibile | | |

Assumi il pieno controllo della posizione, della gestione e della privacy dei dati con un servizio di file sync and share di qualità superiore, che include un registro pubblico delle transazioni con cui abilitare le funzionalità di autenticazione e firma elettronica. Supporta tutte le piattaforme.

Funzionalità progettate per la collaborazione sicura

Affidati a un servizio di file sync and share semplice, efficace e sicuro, ideato appositamente per aiutarti a fornire ai clienti protezione, autenticità e privacy dei dati, per far fronte alle minacce odierne e mantenere la conformità alle norme.

File sync and share sicuro

Crittografia end-to-end completa, audit trail di classe enterprise, controllo di file e cartelle e sofisticati controlli delle policy per utenti, applicazioni e dati.Accesso da qualsiasi dispositivo

Offri ai clienti le funzionalità per creare, modificare, firmare, autenticare, verificare e condividere dati in modo sicuro utilizzando i propri smartphone, tablet, PC, Mac o altri dispositivi con accesso web.Autenticazione dei file

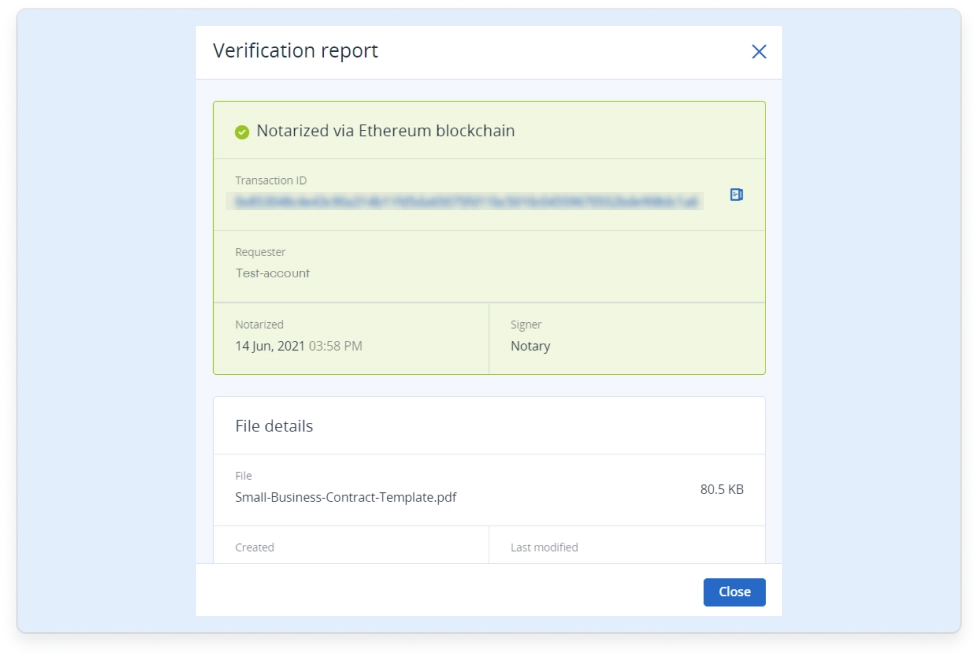

Autentica file di qualsiasi formato e tipologia, generando un certificato con indicatore di data e ora basato su blockchain, una prova inconfutabile che il file è originale e inalterato.Firme elettroniche incorporate

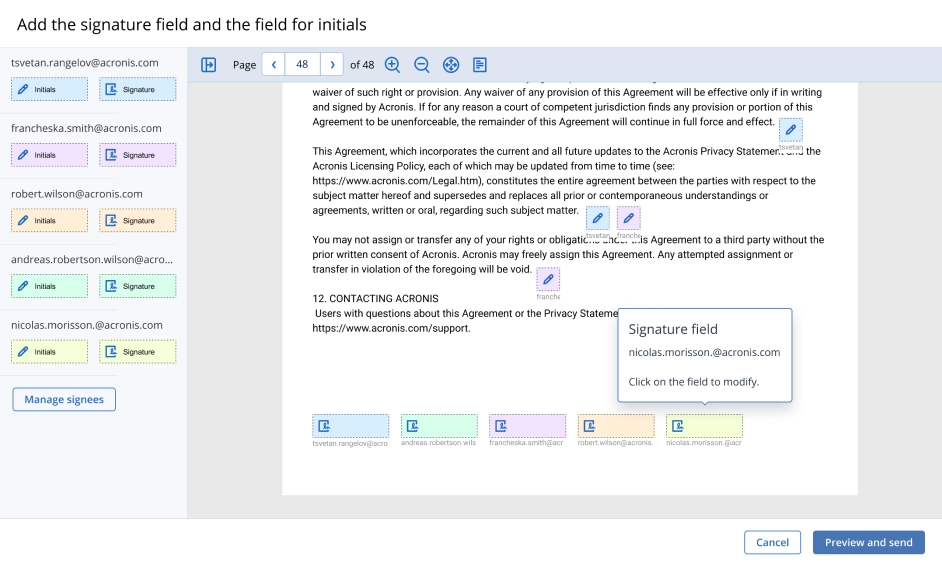

Con una semplice operazione di trascinamento, rilascio e firma, puoi eseguire facilmente ogni fase del flusso di lavoro documentale, dalla creazione del documento all'invio a più firmatari.

Amplia la gamma di servizi con i pacchetti di protezione avanzati

Aggiungi altri potenti componenti per consolidare ulteriormente la tua offerta di servizi grazie a pacchetti di protezione avanzati e a funzionalità di Cyber Protection esclusive. Controlla i costi pagando solo per le funzionalità di cui i tuoi clienti hanno bisogno.

- Security + XDRProgettato per i Service Provider, Acronis XDR consente di semplificare la sicurezza degli endpoint perché rileva, analizza e corregge all'istante gli attacchi avanzati, garantendo una continuità operativa senza confronti. Elimina il costo e la complessità della gestione di più prodotti dedicati e offri al tuo team una soluzione di Cyber Protection completa e semplice da gestire e distribuire.

- Prioritizzazione dei problemi di sicurezza

- Interpretazione degli attacchi guidata da AI

- Continuità operativa con backup e ripristino integrati

- Security + EDRProgettato per i Service Provider, Acronis EDR consente di semplificare la sicurezza degli endpoint perché rileva, analizza e corregge all'istante gli attacchi avanzati, garantendo una continuità operativa senza confronti. Elimina il costo e la complessità della gestione di più prodotti dedicati e offri al tuo team una soluzione di Cyber Protection completa e semplice da gestire e distribuire.

- Prioritizzazione dei problemi di sicurezza

- Interpretazione degli attacchi guidata da AI

- Continuità operativa con backup e ripristino integrati

- ManagementOttimizza e automatizza le operazioni di routine tramite scripting e correggi tempestivamente le falle nella sicurezza dell'infrastruttura dei clienti grazie al patch management. Ottieni la visibilità delle risorse software e della protezione dei dati dei clienti per agevolare le attività quotidiane di monitoraggio e pianificazione, e migliora l'operatività dei clienti monitorando lo stato delle unità disco.

- Cyber scripting

- Patch management automatizzato

- Monitoraggio dello stato delle unità disco

- AutomationGestisci senza complicazioni la tua attività di MSP con un'unica piattaforma integrata che automatizza i flussi di lavoro, migliora l'interazione con la clientela e fornisce analisi e informazioni utili in tempo reale. Trasforma i dati in decisioni informate e impiega le risorse in modo più efficace ottenendo una migliore gestibilità e relazioni più proficue con i clienti.

- Automazione ad alte prestazioni

- Previsioni accurate

- Redditività ottimizzata

- BackupDifendi i dati dei clienti anche negli intervalli tra i backup pianificati. Estendi le funzionalità di backup a SAP HANA, Oracle DB, MariaDB, MySQL e ai cluster di applicazioni. Otterrai anche visibilità sullo stato della protezione dei dati dall'infrastruttura dei clienti.

- Protezione continua dei dati

- Mappa della protezione dati

- Elaborazione dei dati esternamente all'host

- Disaster RecoveryIn caso di emergenza, consenti ai clienti di tornare operativi in pochi minuti avviando all'istante i sistemi in Acronis Cloud e ripristinandoli su qualsiasi destinazione, garantendo la disponibilità immediata dei dati. Rendi il disaster recovery indolore e aumenta l'efficienza con l'orchestrazione, i runbook e il failover automatico.

- Orchestrazione del disaster recovery

- Failover della produzione

- VPN site-to-site

- Email SecurityBlocca in pochi secondi tutte le minacce trasmesse tramite e-mail, quali spam, phishing, compromissione di e-mail aziendali (BEC), minacce persistenti avanzate (APT) e attacchi zero-day, prima che raggiungano gli utenti finali. Sfrutta la tecnologia di ultima generazione di Perception Point per rilevare istantaneamente le minacce e semplificare al massimo le attività di deployment, configurazione e gestione.

- Motori anti-phishing e anti-spoofing

- Tecnologie anti-elusione

- Rilevamento dinamico di nuova generazione contro gli attacchi zero-day

- Data Loss Prevention (DLP)Proteggi i dati sensibili dei clienti impedendo che vengano sottratti dai workload tramite dispositivi periferici e comunicazioni di rete. Semplifica il provisioning e la gestione dei servizi DLP mediante l'osservazione dei trasferimenti di dati sensibili, al fine di associare automaticamente le policy DLP alle caratteristiche aziendali specifiche del cliente.

- Prevenzione della perdita di dati

- Creazione automatica di policy DLP iniziali

- Estensione automatica e con intervento dell'utente delle policy DLP applicate

- File Sync and ShareAssumi il pieno controllo della posizione, della gestione e della privacy dei dati con un servizio di file sync and share che integra un registro pubblico delle transazioni con il quale attivare funzionalità di firma elettronica e autenticazione per tutte le piattaforme.

- Autenticazione dei file

- Firme elettroniche incorporate

- Verifica indipendente dei file

Presenza globale dei data center

Aiuta i tuoi clienti a gestire le loro esigenze specifiche archiviando i loro dati dove preferiscono. Con vari data center a livello globale, Acronis ti consente di soddisfare i requisiti di conformità, sovranità dei dati e prestazioni di tutti i tuoi clienti.

Impara di più, guadagna di più con Acronis Academy

Che voi e il vostro team stiate cercando certificazioni professionali o stiate avviando un'attività MSP, siamo qui per supportarvi in ogni fase.

Iniziate a imparare gratuitamente

La MSP Academy è stata creata per offrire una formazione indipendente dai fornitori, che copre la gestione di un'attività MSP dalla A alla Z.

Ottenete la certificazione

L'Acronis Academy ha reso disponibile a tutti l'accesso a corsi di e-learning on-demand e autogestiti di alta qualità e a certificazioni che consentono ai singoli e agli MSP di migliorare le proprie competenze e conoscenze in materia di cybersecurity.

Accesso al Portale dei Partner

I partner Acronis potenziano la propria attività grazie all'accesso completo alle risorse di formazione trasformative dell'Acronis Academy. Esplorate la nostra vasta libreria di corsi sui servizi gestiti nel Partner Portal!

Serve aiuto?

Domande frequenti

Come si proteggono i file?

Affinché le imprese non subiscano i danni finanziari e a livello di reputazione che potrebbero derivare da una violazione dei dati, è fondamentale gestire con attenzione le informazioni sensibili, ad esempio i dati dei clienti. I file e i dati aziendali condivisi con più dispositivi e in diverse posizioni devono essere protetti con un servizio di file sync and share (FSS) sicuro e su cloud. Ottenere un servizio FSS nel cloud veramente sicuro è possibile se vengono impiegati metodi avanzati per la condivisione e l'archiviazione dei file, controlli flessibili delle policy e data center che garantiscono un elevato livello di protezione. Questi metodi assicurano il controllo completo della posizione, della gestione e della privacy dei dati.

Come si sceglie un servizio di file sharing per un'azienda?

Sono disponibili sul mercato molte soluzioni di file sync and share, per cui è importante valutare quella più adatta al proprio ambiente aziendale.

Alcuni dei criteri principali sono:

- Sicurezza: offre la protezione migliore del settore? Supporta l'autenticazione a più fattori (MFA)? Consente la crittografia a riposo e in transito, il controllo dell'accesso ai file o i controlli delle policy per utenti, app e dati?

- Efficienza: permette agli utenti di lavorare ai file utilizzando i dispositivi mobili, Mac e PC più diffusi? Consente agli utenti di annotare e modificare i documenti mentre sono fuori sede?

- Semplicità: è possibile iniziare a utilizzare la soluzione in modo rapido? Fornisce agli utenti finali un'interfaccia intuitiva che non richiede formazione?

- Aggiornamento – Supporta opzioni per abilitare più funzionalità all'istante, ad esempio la firma elettronica e l'autenticazione dei dati basata su blockchain?

Il file sharing online è sicuro?

Sì, con i metodi idonei. Ottenere servizi EFSS nel cloud veramente sicuri è possibile se vengono impiegati metodi avanzati per la condivisione e l'archiviazione dei file, controlli flessibili delle policy e data center che garantiscono un elevato livello di protezione. Questi metodi assicurano il controllo completo della posizione, della gestione e della privacy dei dati.

Non possono essere considerate sicure, invece, le soluzioni FSS che non prevedono queste funzionalità.

Cosa si intende per tecnologia blockchain?

La tecnologia blockchain si basa su un elenco di record di dati, o blocchi, in continua espansione, che vengono collegati e protetti mediante crittografia. Ogni blocco contiene un hash crittografico relativo al blocco precedente, che include un indicatore di data e ora e i dati della transazione.

Il termine “blockchain” è diffuso in particolar modo nell'ambito delle criptovalute quali Bitcoin o Ethereum, ma il concetto su cui si fonda consente alla tecnologia blockchain di essere utilizzata in diversi scenari, come ad esempio l'autenticazione dei file, il voto digitale, la creazione di contratti intelligenti e altro ancora.

I vantaggi principali offerti da questa tecnologia sono:

- Sicurezza: la tecnologia blockchain utilizza una crittografia avanzata per creare transazioni praticamente a prova di frode.

- Architettura distribuita: i registri della blockchain non hanno proprietari: possono infatti essere distribuiti in più organizzazioni e diventano più sicuri ogni volta che vengono aggiunte repliche.

- Impossibilità di retrodatare le modifiche: ogni transazione viene scritta nel registro una sola volta, dopodiché non può più essere modificata.

Cos'è l'autenticazione dei dati basata su blockchain?

I servizi basati su blockchain per l'autenticazione dei dati consentono agli utenti di autenticare dati aziendali critici di qualsiasi tipo mediante la creazione di un'impronta digitale dei file che viene archiviata automaticamente in un registro blockchain pubblico. In questo modo le aziende hanno a disposizione una convalida indipendente dell'autenticità dei dati e una prova della loro esistenza in una data e in un orario specifici.

Come funziona la firma elettronica?

Una firma elettronica, o e-signature, è il software che collega una firma all'identità di un firmatario e al suo intento di firmare nel momento in cui è stata apposta la firma al documento. Le firme elettroniche semplificano il processo di approvazione dei documenti, consentendo di firmare online con un singolo clic del mouse o utilizzando un touch pad.

Per firmare un documento utilizzando il pacchetto File Sync and Share è necessario:

- Selezionare il file desiderato oppure trascinarlo e rilasciarlo

- Specificare i firmatari inserendo i rispettivi indirizzi e-mail

- Tutti i partecipanti si autenticano, quindi firmano il file online con le firme elettroniche incorporate

- Dopo aver ricevuto tutte le firme, è possibile richiedere i certificati di firma, che costituiscono prove pubblicamente verificabili dell'integrità della firma

Il browser non è supportato.

Il nuovo sito web non è compatibile con questa versione del browser. Il problema può essere risolto facilmente. Per visitare il sito web completo, è infatti sufficiente aggiornare ora il browser.